アカウント侵害🔗

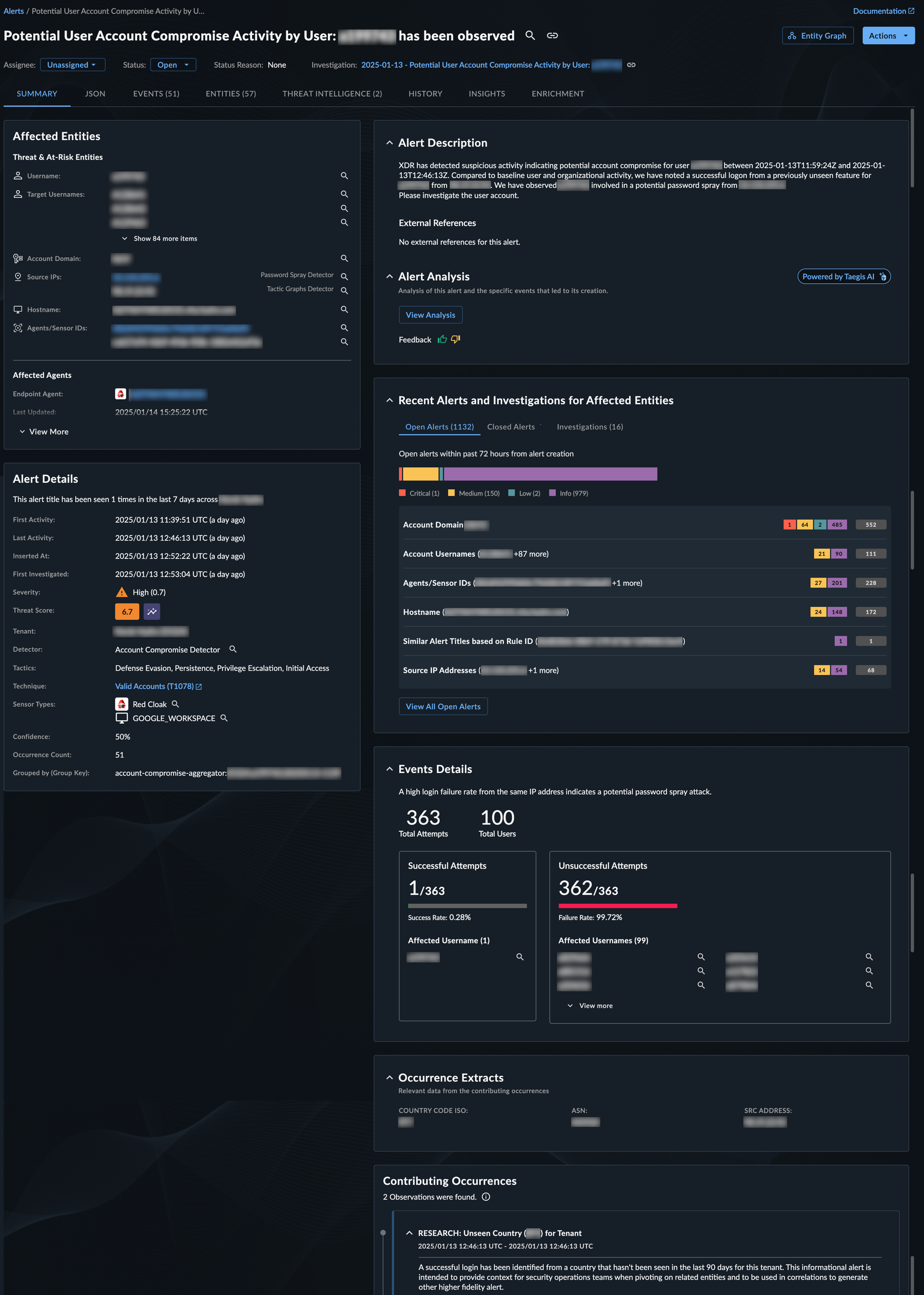

アカウント侵害検知機は、攻撃者によって乗っ取られた兆候を示すアカウントを特定します。この検知機は、ユーザーログインおよびログイン後の行動に関連する複数のエンティティを組み合わせて、アカウントの行動をより包括的に把握し、より多くの真のポジティブ(正しい検知)を生み出します。複数の不審なアクションが確認された場合、そのアカウントが攻撃者によって使用されている可能性が高くなります。エンティティは、Password Spray、Kerberoasting、Tactic Graphs™ Detector など、他のSecureworks® Taegis™ XDRソースからアカウント侵害検知機に提供されます。

要件🔗

この検知機には、以下のデータソース、インテグレーション、またはスキーマが必要です。

- Password Spray 検知機による検知

- Kerberoastingによる検知

- Tactic Graphs™ Detector の特定ルール:

- ユーザーにとって未知のASN

- テナントにとって未知のASN

- ユーザーにとって未知の国

- テナントにとって未知の国

入力🔗

検知は以下の正規化されたソースから取得されます。

- Auth

出力🔗

検知はXDR検知データベースおよび検知トリアージダッシュボードに送信されます。

設定オプション🔗

この検知機は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されます。

MITRE ATT&CK カテゴリ🔗

- MITRE Enterprise ATT&CK - 資格情報アクセス - ブルートフォース: パスワードスプレー。詳細は MITRE Technique T1110.003 をご参照ください。

- MITRE Enterprise ATT&CK - 資格情報アクセス - Kerberosチケットの窃取または偽造: Kerberoasting。詳細は MITRE Technique T1558.003 をご参照ください。

- MITRE Enterprise ATT&CK - 防御回避、永続化、権限昇格、初期アクセス - 有効なアカウント。詳細は MITRE Technique T1078 をご参照ください。

検知機のテスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。

FROM detection WHERE metadata.creator.detector.detector_id='app:detect:account-compromise-aggregator'