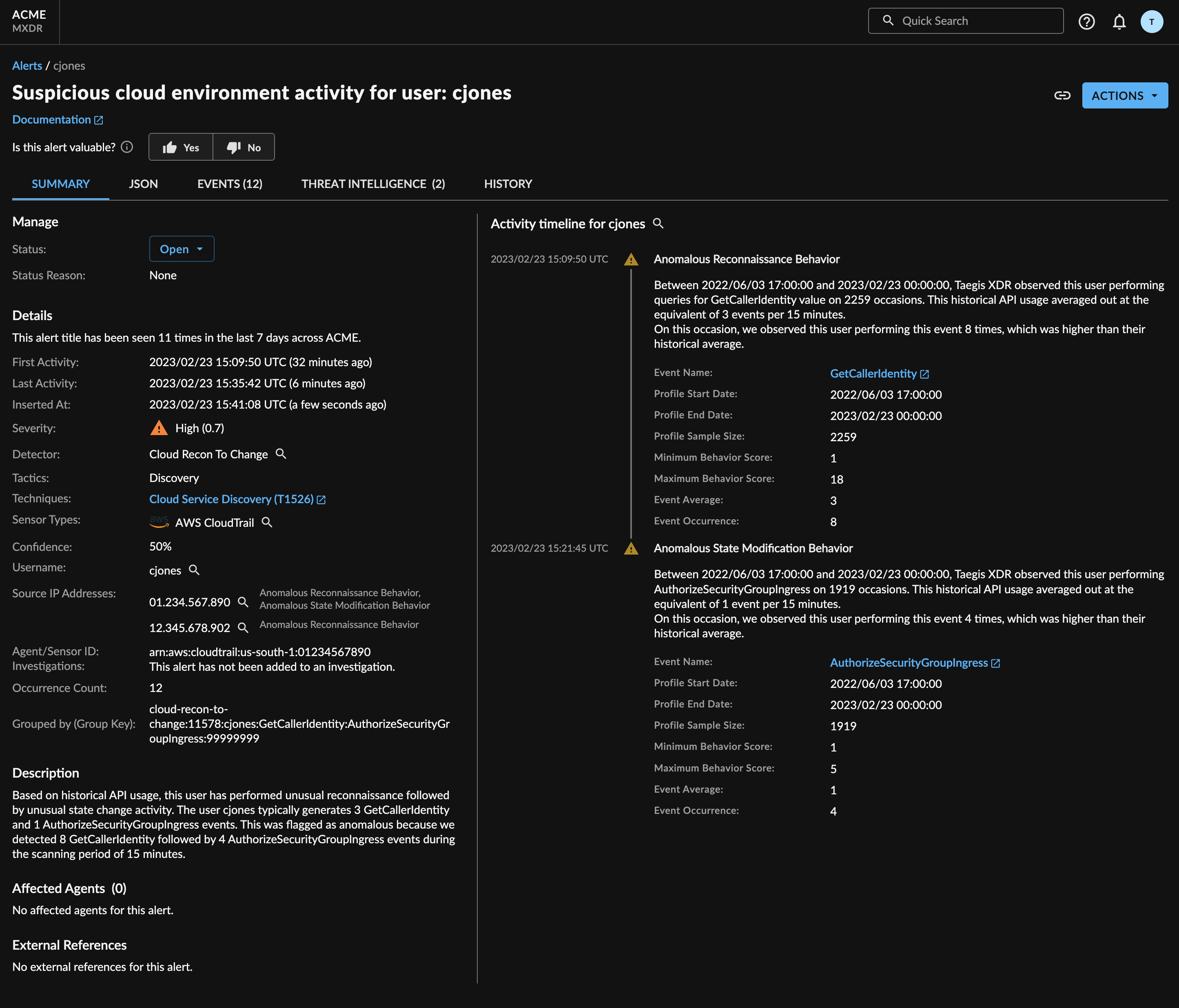

Cloud Recon to Change 検知機🔗

Cloud Recon to Change 検知機は、ユーザーによるAWS RDSおよび関連するAWSサービスデータの異常な持ち出し(エクスフィルトレーション)を特定します。Secureworks® Taegis™ XDRは、ユーザーのAPI利用をAPIアクション名レベルで記録し、これまでに観測されたものを統計的に上回る挙動があるかどうかをイベントに対してスキャンします。この検知機は、複数のイベント名や異なるカテゴリのイベント名における異常な挙動を相関させることで、不正なアクティビティをより高い信頼度で検出します。

要件🔗

この検知機には、以下のデータソース、インテグレーション、またはスキーマが必要です。

- Cloud User Unusual Recon

- Cloud User Unusual State Modification

入力🔗

検出は、以下の正規化されたソースから行われます。

- AWS CloudAudit

各サブ検知機は、固定された時間枠内で、同じイベント名のイベント数がユーザーによって生成された数を上回る場合のイベントをスキャンします。サブ検知機は異なるイベント名セットをスキャンし、異常と定義される閾値も異なります。これらのサブ検知機による検出は、XDR内で検索できません。

偵察 または 状態変更 に分類されるイベント名は、内部定義によって決定されます。偵察イベントは、クラウド環境内で情報収集を行うユーザーに関連し、状態変更はユーザーがクラウドデータをコピー、削除、またはその他の方法で変更するアクションを示します。

偵察および状態変更の検出は、同一ユーザーに対して相関されます。異常な偵察挙動の後、短時間内に異常な状態変更挙動が発生した場合、検出が作成されます。

Cloud Recon to Change 検知機は、AWS CloudAuditイベントをサポートします。イベントで記録されるAPIアクションは、サブ検知機がスキャンする偵察または状態変更アクションのいずれかと完全一致する必要があります。

出力🔗

この検知機による検出は、XDR検出データベースおよび検出トリアージダッシュボードに送信されます。

設定オプション🔗

この検知機は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されます。

MITRE ATT&CK カテゴリ🔗

- MITRE Enterprise ATT&CK - クラウドサービスディスカバリー。詳細は MITRE Technique T1526 を参照してください。

検知機テスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。

参考情報🔗

- スキーマ