AWS データコレクター🔗

Secureworks® Taegis™ XDR には、Amazon Web Service (AWS) インスタンスにセットアップできるコレクターがあります。AWS 用の XDR は、Amazon Machine Image (AMI) として提供されます。プロビジョニング時には、有効な AWS アカウント番号(9桁の番号)と AWS リージョンが必要となり、適切な AMI が AWS アカウントに対して認可されます。各コレクターは、その構成によって一意に識別されます。構成データは、ユーザーデータを介して AWS EC2 インスタンスに注入されます。利便性のため、プロビジョニングプロセス完了時に XDR コレクター用のサンプル AWS CloudFormation テンプレートが生成されます。このサンプルテンプレートは、以下のリソースを作成します。

- LaunchTemplate — インスタンス起動時に使用される EC2 パラメータを定義し、リージョンに適した AMI とユーザーデータを含みます。

- AutoScalingGroup — 静的サイズの AWS オートスケーリンググループで、CTPxCollectorLaunchTemplate から XDR AWS コレクター EC2 インスタンスを作成します。AutoScalingGroup は、EC2 インスタンスに根本的な問題が発生した場合に新しいインスタンスに置き換えることを保証します。

- NetworkLoadBalancer — TCP および UDP トラフィック用のレイヤー4ロードバランサーと、デバイスが syslog トラフィックを転送するための一貫した DNS 名を提供します。

- SecurityGroup — XDR AWS コレクターインスタンスにアタッチされる SecurityGroup で、

udp/514およびtcp/601トラフィックを許可します。

XDR では、サンプルテンプレートのダウンロードまたは直接起動のオプションが提供されています。サンプルテンプレートはほとんどの VPC 環境で動作しますが、すべてのネットワークおよびセキュリティポリシーに準拠していることを慎重に確認してください。上級ユーザーは、テンプレートから AMI ID およびユーザーデータを抽出し、自身の IaC や自動化ツールに組み込むことも可能です。提供されたサンプルテンプレートを使用する場合、CTPxCollectorDnsName テンプレート出力が、syslog デバイスがトラフィックを送信するために使用する DNS 名を提供します。

構成に関する注意事項🔗

-

サンプルテンプレートは AWS NetworkLoadBalancer (NLB) を作成し、ApplicationLoadBalancer (ALB) や従来の ElasticLoadBalancer (ELB) は作成しません。AWS NetworkLoadBalancer はレイヤー4ロードバランサーで、元のクライアント IP アドレスを保持します。さらに、AWS NetworkLoadBalancer は UDP をサポートする唯一のタイプです。したがって、他の種類の AWS ロードバランサーの使用は推奨されません。

-

サンプルテンプレートは、

VpcCidrテンプレートパラメータで指定された VPC IPv4 CIDR アドレスからの udp/514 および tcp/601 トラフィックを許可する SecurityGroup を XDR AWS コレクターインスタンスにアタッチします。SyslogIngressテンプレートパラメータで指定された場合は、セカンダリ IPv4 CIDR アドレスも許可されます。ネットワークポリシーやセキュリティポリシー、ネットワーク要件が異なる場合は、サンプルテンプレートの修正が必要となる場合があります。 -

XDR AWS コレクターは、現在高可用性 (HA) 構成をサポートしていません。提供されたサンプルテンプレートを使用する場合や独自に AutoScalingGroup を実装する場合は、サイズを常に

1に設定してください。同じ構成(ユーザーデータ)で複数のコレクターを稼働させることはサポートされていません。 -

サンプルテンプレートは、コレクターに

/dev/sdbとしてアタッチされる 200G の EBS ボリュームを割り当てます。テンプレートをカスタマイズしたり独自の自動化を実装する場合は、デバイスが常に/dev/sdbとして、かつ最小サイズ 200G でアタッチされていることを確認してください。

CloudFormation (CF) テンプレートパラメータ🔗

-

CollectorName: このパラメータは、AWS コレクターを表す EC2 インスタンスの一意の名前を指定します。この名前は AWS EC2 コンソールの「インスタンス」欄に表示されます。

-

VpcId: このパラメータは、リソースがデプロイされる Amazon Virtual Private Cloud (VPC) を識別します。この VPC ID が正確であることを確認してください。コレクターのネットワークアクセス性が決まります。

-

Subnets: これは、指定された VPC 内で EC2 インスタンスが起動される特定のサブネットを表します。希望するアベイラビリティゾーンやネットワーク構成に基づいて、サブネットを慎重に選択する必要があります。

-

SyslogIngress: これは、NLB に syslog データを送信することが許可される特定の CIDR ブロックを設定できます。正しく構成することで、許可されたトラフィックのみが受け入れられるようになります。

AWS マネジメントコンソールでのパラメータの反映🔗

-

CollectorName: スタック作成後、

CollectorNameパラメータで指定した名前の EC2 インスタンスが EC2 コンソールに表示されます。これにより、アカウント内の他のインスタンスと区別できます。 -

VpcId および Subnets:

VpcIdおよびSubnetsパラメータは、EC2 インスタンスがどの VPC およびサブネットワークにデプロイされるかを決定します。EC2 インスタンスの詳細でこれらの構成を確認し、正しいネットワーク配置であることを検証できます。 -

NLB の SyslogIngress:

SyslogIngressパラメータは、Network Load Balancer に関連付けられたセキュリティグループルールを構成します。AWS マネジメントコンソールの「ロードバランサー」セクションでこれらのルールを確認し、syslog ソースが正しくアクセスできることを確認してください。

追加リソース🔗

AWS コンポーネントの構成に関する詳細は、以下の AWS ドキュメントを参照してください。

注意

XDRコレクターは、適切に構成されたクラウドおよびオンプレミスのコレクターに対して、最大200K EPS(毎秒イベント数)をサポートできます。

注意

サードパーティ製ツールやアプリケーションは、いかなるXDRコレクターにもインストールできません。

データコレクターの接続要件🔗

注意

XDRの特定の設定は、お客様のテナントがあるリージョン(US1, US2, US3, EU1, EU2)によって異なる点があります。

独自のSSL証明書を使用するすべてのデバイス(クラウドベースおよびオンプレミスのデータコレクターを含む)は、競合を回避するために、以下の宛先IPアドレスまたはドメインを許可リストに追加する必要があります。AWSデータコレクターを使用している場合は、AWSの表を参照してください。

ほとんどのデータコレクターの場合🔗

| ソース | 宛先 | ポート/プロトコル | 備考 |

|---|---|---|---|

| データコレクターのIPまたはホスト名 | US1collector.ctpx.secureworks.com18.217.45.178/32 3.16.4.173/32 18.224.219.97/32 13.59.146.90/32 3.16.16.254/32 18.223.74.238/32 US2collector.delta.taegis.secureworks.com52.14.113.127/32 3.141.73.137/32 3.136.78.106/32 US3collector.foxtrot.taegis.secureworks.com44.229.101.49 35.166.77.47 34.214.135.78 EU1collector.echo.taegis.secureworks.com18.158.143.139/32 35.159.14.37/32 52.59.37.234/32 EU2collector.golf.taegis.secureworks.com54.217.251.111/32 54.194.78.20/32 52.50.215.147/32 |

TCP/443 | デバイスからXDRへのアクセスを許可リスト化 |

| データコレクターのIPまたはホスト名 | プロビジョニング時に提供されたNTPサーバーのIP/ホスト名 | UDP/123 | デバイスからNTPサーバーへのアクセスを許可リスト化 このルールは、プロビジョニング時にカスタムNTPサーバーが提供された場合のみ必要です。 |

| データコレクターのIPまたはホスト名 | 0.pool.ntp.org 1.pool.ntp.org 2.pool.ntp.org 3.pool.ntp.org |

UDP/123 | デバイスからデフォルトNTPサーバーへのアクセスを許可リスト化 このルールは、プロビジョニング時にカスタムNTPサーバーが提供されていない場合のみ必要です。 |

| データコレクターのIPまたはホスト名 | プロビジョニング時に提供されたDNSサーバーのIP | UDP/53 TCP/53 |

デバイスからDNSサーバーへのアクセスを許可リスト化 |

注意

ローカルNTPを使用する場合は、これらのネットワーク上でデータコレクターとの双方向のアクセスを許可リスト化する必要があります。

AWSデータコレクターの場合🔗

| ソース | 宛先 | ポート/プロトコル | 備考 |

|---|---|---|---|

| AWSデータコレクターのIPまたはホスト名 | US1collector.ctpx.secureworks.com18.217.45.178/32 3.16.4.173/32 18.224.219.97/32 13.59.146.90/32 3.16.16.254/32 18.223.74.238/32 US2collector.delta.taegis.secureworks.com52.14.113.127/32 3.141.73.137/32 3.136.78.106/32 US3collector.foxtrot.taegis.secureworks.com44.229.101.49 35.166.77.47 34.214.135.78 EU1collector.echo.taegis.secureworks.com18.158.143.139/32 35.159.14.37/32 52.59.37.234/32 EU2collector.golf.taegis.secureworks.com54.217.251.111/32 54.194.78.20/32 52.50.215.147/32 |

TCP/443 | ホスト名経由でTaegis XDRへのデバイスアクセスを許可リスト化 |

| AWSデータコレクターのIPまたはホスト名 | プロビジョニング時に提供されたNTPサーバーのIP/ホスト名 | UDP/123 | デバイスからNTPサーバーへのアクセスを許可リスト化 このルールは、プロビジョニング時にカスタムNTPサーバーが提供された場合のみ必要です。 |

| AWSデータコレクターのIPまたはホスト名 | 169.254.169.123 | UDP/123 | デバイスからデフォルトNTPサーバーへのアクセスを許可リスト化 このルールは、プロビジョニング時にカスタムNTPサーバーが提供されていない場合のみ必要です。 |

| AWSデータコレクターのIPまたはホスト名 | プロビジョニング時に提供されたDNSサーバーのIP | UDP/53 TCP/53 |

デバイスからDNSサーバーへのアクセスを許可リスト化 |

プロキシサポート🔗

クラウドベースおよびオンプレミスのデータコレクターは、インターネットに直接接続できない場合、ホスト上のローカルプロキシ設定を自動的に検出しようとします。

クラウドベースおよびオンプレミスのデータコレクターは、ハードコードされたプロキシにも対応しています。ハードコードされたプロキシを含むデータコレクターを作成する必要がある場合は、以下の必要情報を添えてサポートリクエストを提出してください。

- プロキシIP

- プロキシポート

プロキシが設定されているが利用できない、または到達できない場合、データコレクターは直接接続にフォールバックします。

注意

クラウドベースおよびオンプレミスのデータコレクターは、現時点ではハードコードされた認証付きプロキシをサポートしていません。中間者攻撃(MITM)機能を持つプロキシは、上記のネットワーク接続を許可リスト化する必要があります。

XDR AWS コレクターのインストールと構成🔗

XDR で インテグレーション > データコレクター から XDR AWS コレクターの構成プロセスを開始します。テンプレートが作成され、その後 AWS コンソールに転送されて構成を完了します。

-

Taegis XDRメニューからインテグレーションを選択し、データコレクターを選択します。

-

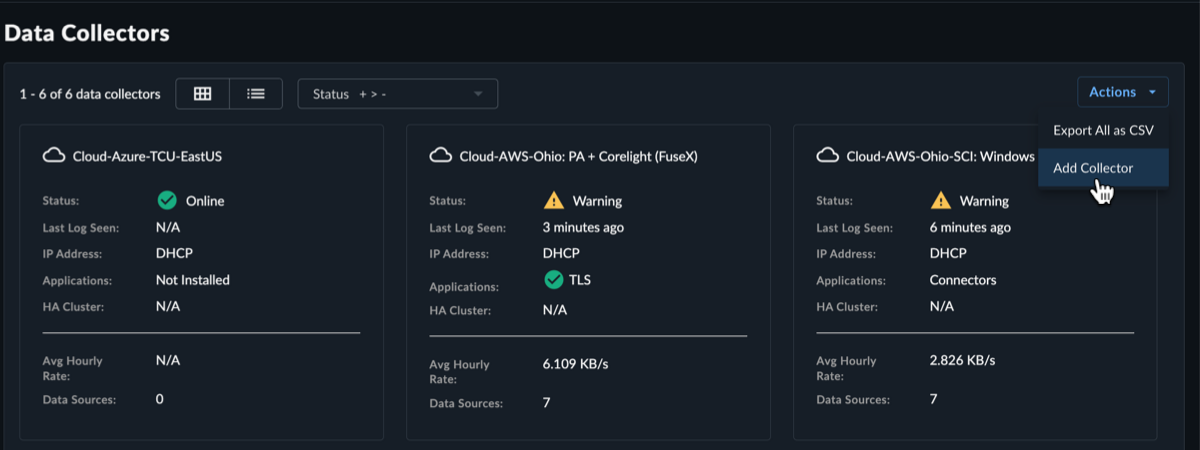

右上のアクション > コレクターの追加を選択します。

新しいコレクターの追加 -

コレクタータイプとしてクラウドホスト型を選択し、次へを選択します。

-

必須の名前とホスト名のフィールド、および任意の説明、ホストプロキシ、NTPサーバーのフィールドを入力し、コレクターの作成を選択します。

注意

必要に応じて独自のNTPサーバーを指定したり、HTTPプロキシアドレスを追加したりすることができます。HTTPプロキシアドレスは次の形式に従う必要があります:

[http\[s]://\[user:pass@]hostname\[:port]|http://<hostname>[:port]]。注意

デフォルトおよびカスタムのNTP設定は、起動時のブートストラッププロセス中のみ使用されます。接続が確立されると、データコレクターはXDRバックエンド接続を介して時刻を同期します。接続が確立されると、NTPサーバーの値はAdmiralコンソールの

ntp.collectorとして反映されます。

クラウドコレクターの作成 ヒント

Cisco Firepower Threat Defense (FTD)デバイスからすべてのセキュリティイベントログを取得するためにeStreamerアプリをコレクターに追加するには、eStreamerアプリを参照してください。詳細については、Cisco FTD Firewallガイドを参照してください。

-

コレクターのインストールセクションには、以下のオプションが表示されます。

- Amazon Web Services (AWS) — このオプションはXDRコレクターをAWSにデプロイする場合に使用します。

- Google Cloud Platform (GCP) — このオプションはXDRコレクターをGCPにデプロイする場合に使用します。

- Microsoft Azure — このオプションはXDRコレクターをAzureにデプロイする場合に使用します。

-

Amazon Web Services (AWS) を選択します。

- AWS アカウントID を入力します。

- デプロイしたい AWS リージョン を選択します。

-

Launch Console を選択します。

AWS Collector 注意

XDR AWS コレクター用の .yaml テンプレートをダウンロードし、そのテンプレートを使用して AWS アカウントでコレクターを構成することも可能です。Download を選択してください。テンプレートが提供する内容については 構成に関する注意事項 をご参照ください。

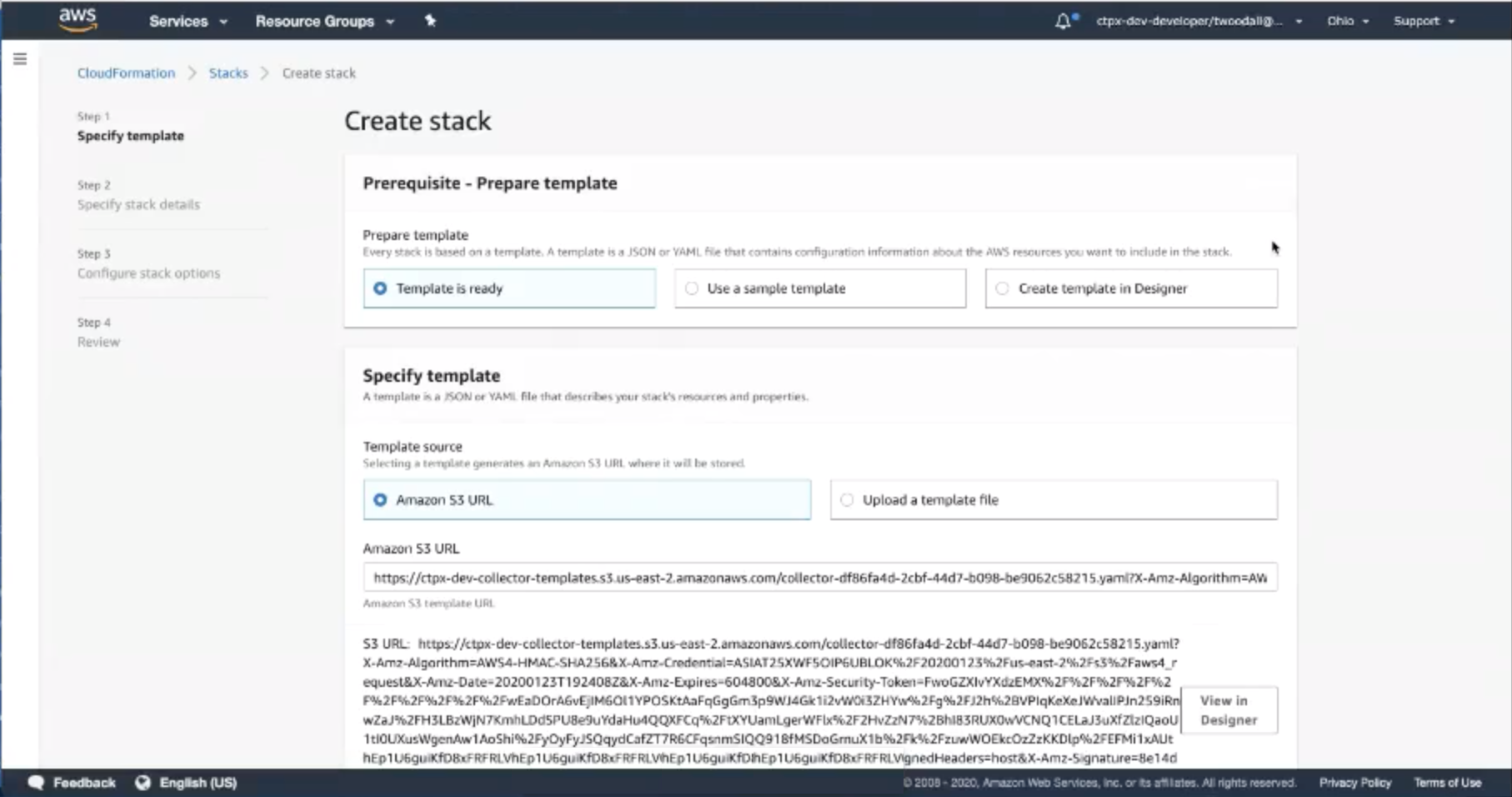

-

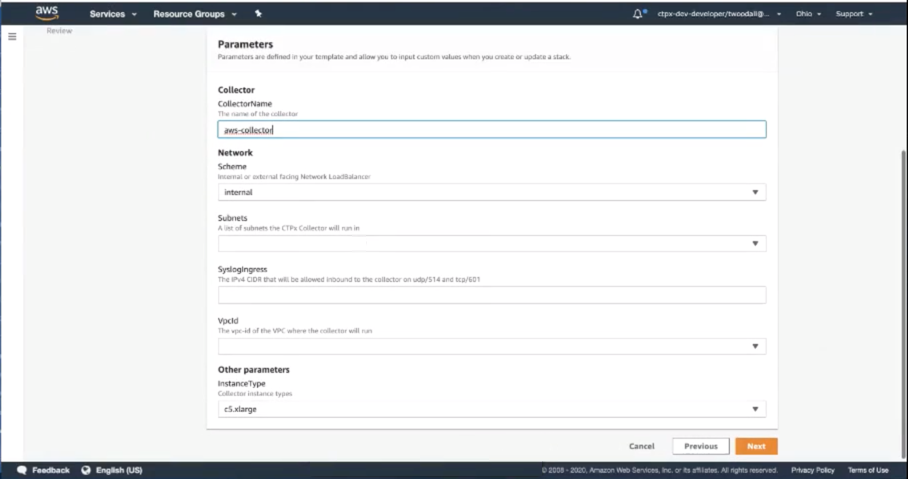

AWS コンソールで CloudFormation の Create stack ページが新しいブラウザウィンドウで表示され、コレクターイメージやロードバランシングなどの AWS リソース情報を含む CloudFormation テンプレート(YAML)が事前に読み込まれています。

Create stack インスタンス固有のパラメータを構成する必要があります。

-

CollectorName フィールドに新しいコレクターの名前を入力します。

Collector Name -

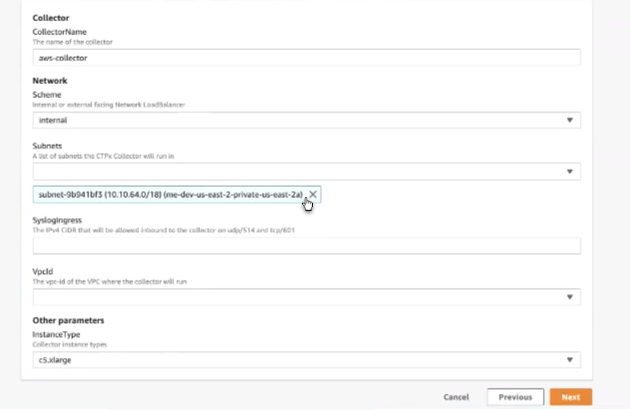

Subnets で、XDR AWS コレクターをデプロイしたい VPC 内のサブネットを選択します。

Select a subnet -

VPC 内でコレクターにアクセスできるサブネットを構成したい場合は、SyslogIngress で IP 構文に従ってファイアウォールルールを追加します。例えば、

0.0.0.0/0を入力するとすべてを許可しますが、VPC サブネットなどに制限することも可能です。 - デプロイしたい VPC の VpcId を追加します。

- デプロイ用の InstanceType は

c5.xlargeにプリセットされています。c5.xlargeは仮想 4 CPU および 8GiB メモリを持ちます。 - 必要に応じて、EBS 暗号化を強制したい場合は

KmsCmkArnを追加できます。 - Next を選択します。Configure stack options ページが表示されます。

- 追加したいオプションを選択し、確認します。

- オプションに満足したら、Create stack を選択してインスタンスを作成します。自動的にデプロイが開始されます。

-

コレクターの構築とデプロイには数分かかる場合があります。XDR の インテグレーション > データコレクター からコレクターのステータスを確認できます。

注意

AWS は XDR AWS コレクターの IP を動的に割り当てるため、コレクターの IP アドレスは XDR インテグレーションコレクターのテーブルの Address 列には表示されません。

注意

EBS 暗号化を使用する場合は、キー ポリシーが正しく設定されている必要があります。ASG が

Client.InternalError: Client error on launchエラーでインスタンスを循環させている場合は、キー ポリシーが EBS 暗号化の要件 を満たしているか確認してください。

トラブルシューティングコンソールへのアクセス🔗

Admiral コンソールを使用すると、デプロイ済みの XDR Collector の情報にローカルでアクセスできます。Admiral 内のツールは、デバイスのセットアップやネットワーク接続などの一般的な問題のトラブルシューティングに役立ちます。

詳細については、Admiral Console をご参照ください。

XDR Collector 構成の編集🔗

重要

稼働中の XDR Collector 構成を変更することは、デバイスが動作不能になるリスクを伴います。構成変更が失敗した場合、XDR Collector は可能な限り前の構成にロールバックを試みます。XDR Collector の構成変更は、お客様のリスクおよび変更管理ガイドラインに従い、他の変更と同じレベルの注意をもって扱う必要があります。常にデバイスの再デプロイに備えておいてください。

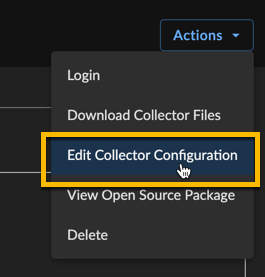

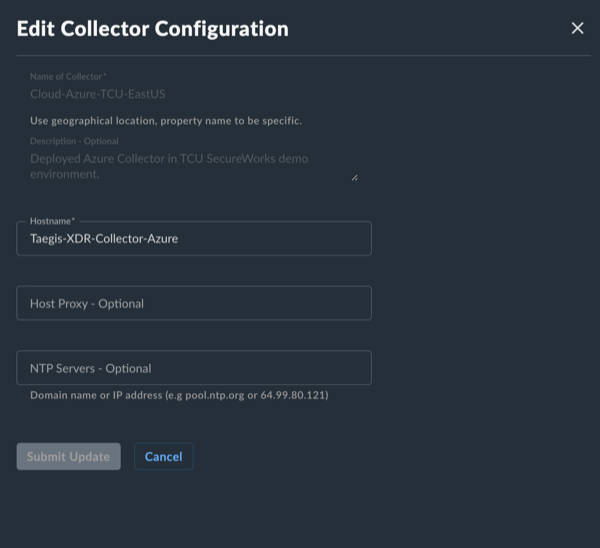

稼働中かつ正常な XDR Collector の特定の構成パラメータは、ライブコレクター上で変更可能です。これらのパラメータを編集するには、コレクター詳細ページで アクション を選択し、コレクター構成の編集 を選択します。編集可能なフィールドには、ホスト名、プロキシ設定、NTP サーバーが含まれます。ネットワークインターフェース構成の変更が必要な場合は、新しい XDR Collector のプロビジョニングが必要です。

XDR Collector の構成変更を送信すると、変更が保留中であることを示すバナーが表示され、変更が完了するまで編集アクションは利用できなくなります。保留中の変更はお客様の XDR Collector にプッシュされ、適用および接続テストが実施されます。

保留中の変更によって XDR Collector が正常に接続できなくなった場合、変更は前の構成にロールバックされ、バナーに失敗メッセージが表示されます。

変更が成功した場合、完了後にバナーで成功メッセージが表示されます。

まれに、構成変更とロールバックの両方が失敗する場合があります。例としては、変更中に基盤となるネットワークが変更された場合や、変更中にバックエンドへのネットワーク接続障害が発生した場合などが挙げられます。このような場合は、失敗バナーが表示され、XDR Collector の再デプロイが必要となります。

変更が完了したら、新しい AWS CloudFormation をダウンロードし、現在の AWS CloudFormation スタックにアップデートを適用してください。これにより、AWS でインスタンスが置き換えられた場合にも新しい構成が使用されます。