Taegis™ IDR の概要🔗

概要🔗

Taegis™ IDR は、IDリスクや設定ミスを継続的に監視し、侵害された認証情報に関するダークウェブインテリジェンスを提供することで、お客様のセキュリティ体制を向上させるソフトウェアアドオンモジュールです。IDR を利用することで、セットアップから数分以内に、優先順位付けされた検出結果のリストと、お客様の現在の露出状況に基づくIDリスク体制スコアおよび評価を受け取ることができます。

ID(アイデンティティ)とは?🔗

IDとは、コンピュータが人、組織、ソフトウェアプログラム、または他のコンピュータなどのエンティティを識別するための一意の識別子の集合です。

IDR では、以下のアクティブなIDが含まれます:

- ヒューマンID — 従業員、ゲスト、ベンダーなどを表します。

- マシンID/非ヒューマンID(NHI) — アプリケーション、サービスプリンシパル、サービスアカウント、マシン、その他リソースへの認証や認可、システム間のトランザクションに使用されるIDを表します。

IDR のライセンス体系🔗

IDR は、IDプロバイダーから収集されたアクティブなヒューマンIDおよび非ヒューマンIDの数に基づいてライセンスされます。同じアカウントが複数のシステムに存在していても、1回のみカウントされます。

検出結果(Findings)とは?🔗

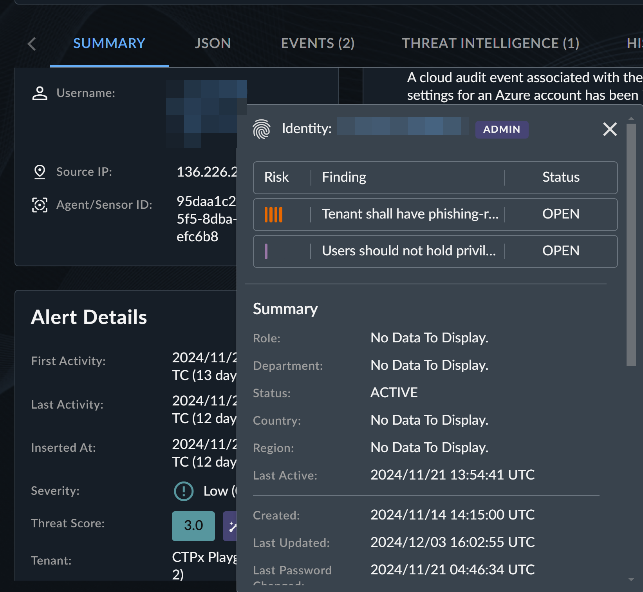

検出結果とは、IDR モジュールによって実施された体制チェックの結果です。検出結果には関連するリスクレベルがあり、優先的に対応すべきものを判断する際に利用します。最もリスクの高い主な検出結果の概要はIDリスク体制の概要ページで、すべての検出結果の一覧はID検出結果ページで、特定のIDに関連する検出結果はID詳細ページで確認できます。

IDR へのアクセス方法🔗

Taegis Menu から ID を選択し、概要 を選択すると、IDリスク体制の概要 を表示できます。お客様のテナントで IDR が有効になっていない場合は、Taegis Menu の Taegisソリューション内に Taegis™ IDR が表示されます。

IDR の設定🔗

お客様のテナントで IDR が有効になったら、Taegis Menu から ID を選択し、Entra ID インテグレーションの設定を開始します。インターフェース内の手順に従ってインテグレーションを完了し、IDR の利用を開始してください。設定手順については、IDR インテグレーションガイド をご参照ください。

リソース🔗

以下のリソースを活用して、IDR に関する有用な情報を入手できます:

- IDリスク体制の概要

- ID検出結果

- ダークウェブインテリジェンス

- ディレクトリ

- ID詳細

- ID設定

- IDR インテグレーションガイド

- ナレッジベース記事: How To: Setting Up IDR 自動化プレイブック

- ナレッジベース記事: How To: Entra ID 強制パスワードリセット自動化の設定

よくある質問(FAQ)🔗

対応しているIDプロバイダーは何ですか?

現在、Microsoft Entra ID に対応しています。

Microsoft Entra ID テナントを複数追加できますか?

はい、ID設定ページから複数のEntra IDテナントを追加できるようになりました。

必要なMicrosoft Entra IDライセンスは何ですか?

本ソリューションには、Entra ID P1またはP2が必要です。これらはスタンドアロン製品、アドオン、またはMicrosoft 365 E3、E5、Microsoft Business Premium、Microsoft 365 Frontline Worker F1、F3、F5など他のMicrosoftライセンスに含まれています。

Microsoft Entra ID FreeはMicrosoft APIへのアクセスを提供しますが、取り込めるデータや実行できる体制チェックが一部制限されます。そのため、Entra ID Freeを利用した一部のインテグレーションではプロビジョニング失敗ステータスが表示される場合があります。

Entra ID FreeからP1またはP2ライセンスにアップグレードした後、IDR の情報が更新されるまでどれくらいかかりますか?

IDR はMicrosoft APIを利用してアカウント情報を収集します。Microsoftはライセンスに応じて特定のAPIへのアクセスを制限しているため、管理者かどうかやMFA登録状況などの情報は、ライセンスアップグレード直後にはすぐに反映されない場合があります。お客様がライセンスをアップグレードした後、Microsoftが更新されたユーザー情報を提供するまで最大1週間程度遅延することがあります。これについては、Authentication Methods Activity - Microsoft Entra ID | Microsoft Learn に記載のアクティビティレポートで確認できます。ユーザーレポート内の情報が更新されていない場合、IDR もMicrosoftが情報を更新するまで最新になりません。

なぜユーザーがMFAで保護されていないと表示されるのですか?

いくつかの原因が考えられます:

- 必要なMicrosoft Entra IDライセンス(例:P1またはP2)をお持ちでない場合

- 最近ライセンスをアップグレードしたが、Microsoftがまだデータを提供していない場合(前の質問を参照)

- OktaやDuoなどのサードパーティMFAプロバイダーをレガシー構成で利用している場合。この場合、Microsoft Entra IDは外部MFAプロバイダーのMFA情報をユーザーレベルで保持しないため、MFAステータスが正しく報告されません。ただし、Entra IDテナント構成で新しいMicrosoft External Authentication Methods configuration を利用している場合、外部プロバイダーが使用されていることを推測できます。追加のセットアップ詳細は Duo および Okta をご参照ください。

体制チェックはどのくらいの頻度で実行されますか?

IDR には複数のアセスメントが含まれており、それぞれ異なるチェックを担当しています。これらは以下の通り異なる間隔で実行されます:

| アセスメントの種類 | 頻度 |

|---|---|

| Entra ID体制チェック | 2時間ごと |

| 休眠リソースチェック | 2時間ごと |

| ダークウェブインテリジェンス | 毎日 |

Entra IDからのデータ収集はどのくらいの頻度で行われますか?

セットアップ時に、Microsoft Entra IDから全データカタログを収集します。その後は、データの種類ごとに以下の頻度で更新を確認します:

| データの種類 | 頻度 |

|---|---|

| ユーザー詳細 | 10分ごと |

| サービスプリンシパル/アプリ詳細 | 10分ごと |

| グループ | 10分ごと |

| デバイス | 10分ごと |

| ユーザーMFA構成 | 15分ごと |

| ユーザーアクティビティ(最終サインオン) | 6時間ごと |

| ドメインデータ | 24時間ごと |

IDリスクスコアはどのくらいの頻度で更新されますか?

IDリスクスコアは、前日からの変更に基づき毎日更新されます。新たな検出結果が確認された場合はスコアが上昇し、過去の検出結果が解決または却下された場合はスコアが減少します。

実行されているチェックの一覧はどこで確認できますか?

ID設定ページの「体制チェック設定」タブでチェックの一覧を確認できます。

自分の環境に対して実行されるチェックをカスタマイズできますか?

はい、ID設定ページの「体制チェック設定」タブで体制チェックの有効/無効を切り替えることができます。

IDR はサービスですか?

いいえ、IDR はお客様が監視するソフトウェアアドオンモジュールです。

私はTaegis MDR サービスを利用していますが、SecOpsチームが私の検出結果をトリアージしてくれますか?

いいえ、IDR の検出結果はアクティブな脅威ではありません。検出結果の監視と管理はお客様の責任となります。

私はTaegis MDR サービスを利用していますが、これはセキュリティ分析と製品サポートチームにどのように役立ちますか?

このモジュールは、お客様の環境に関するMicrosoft Entra IDからの重要なデータやコンテキストを収集・保存します。この追加コンテキストにより、ID関連・非ID関連の検知においてユーザーが相関された場合の調査や対応プロセスを迅速化できます。該当するID情報を持つ検知は、IDR モジュールで収集されたユーザー情報と相関・エンリッチされ、関連するIDの横に指紋アイコンが表示されます。

どのような条件でIDが管理者(Admin)としてフラグされますか?

Entra ID(Azure AD)における isAdmin フラグは、Entra ID内で管理者または特権を持つと認識されるロールが割り当てられているユーザーに対してtrueとなります。これらのロールは、ディレクトリリソース、ユーザー、セキュリティ設定に対して重要な権限を持つものです。以下は、isAdmin フラグがtrueとなるEntra IDロールの網羅的なリストです:

- グローバル管理者 — Entra IDのすべての管理機能へのフルアクセス

- 特権ロール管理者 — Entra IDのロール割り当てを管理(他の管理者の割り当ても含む)

- ユーザー管理者 — ユーザーアカウント、グループ、一部のユーザー属性を管理

- セキュリティ管理者 — すべてのセキュリティ機能と設定へのフルアクセス

- コンプライアンス管理者 — eDiscoveryや監査などのコンプライアンス関連機能を管理

- アプリケーション管理者 — Entra IDのアプリケーション登録や設定を管理

- 認証管理者 — 認証方法やコントロールの表示・設定・リセット(パスワードリセット含む)が可能

- Exchange管理者 — Microsoft Exchange Onlineの設定を管理

- SharePoint管理者 — SharePoint Onlineの設定を管理

- Teams管理者 — Microsoft Teamsの設定を管理

- Intune管理者 — Microsoft Intuneのデバイス管理設定・構成を管理

- 課金管理者 — サブスクリプション、課金、サポートチケットを管理

- ヘルプデスク管理者 — パスワードリセットや基本的なトラブルシューティングに限定

- サービスサポート管理者 — サービスサポート関連の設定を管理

- ディレクトリリーダー(他の特権ロールと組み合わせた場合)— ディレクトリ情報の閲覧が可能。通常は他のロールと組み合わせて権限が昇格

- グローバルリーダー(他の管理者ロールと組み合わせた場合)— Entra IDおよびMicrosoftサービス全体の読み取り専用アクセス。他の管理者ロールと組み合わせると

isAdminがtrueになる場合あり - レポートリーダー(他の管理者ロールと組み合わせた場合)— レポートやログへのアクセス。他の管理業務と組み合わせることが多い

- 条件付きアクセス管理者 — 条件付きアクセスポリシーを管理

- IDガバナンス管理者 — IDガバナンス、アクセスレビュー、エンタイトルメント管理に関連する設定を管理

- 特別なケース:

- 管理権限を持つカスタムロール — 上記ロールと同等の管理権限を持つカスタムロールが定義されている場合も、

isAdminフラグがtrueになることがあります。

- 管理権限を持つカスタムロール — 上記ロールと同等の管理権限を持つカスタムロールが定義されている場合も、

ロール割り当ての組み合わせ

権限の低いロールと高いロールを組み合わせて割り当てることで、isAdmin フラグがtrueになる場合があります。例えば、グローバルリーダーとユーザー管理者の両方が割り当てられている場合などです。

このリストはEntra IDにおける標準ロールを網羅していますが、Microsoftがこれらのロールを更新または新規追加した場合、isAdmin フラグの挙動も変更される可能性があります。

どのような条件でIDが「古い(Stale)」としてフラグされますか?

last_logon_time が90日を超えている場合、そのユーザーは古い(stale)とマークされます。