Symantec (Blue Coat) ProxySG インテグレーションガイド🔗

Symantec ProxySG(旧称 Blue Coat ProxySG)デバイスは、ログを syslog 経由で Taegis™ XDR Collector に送信するように設定する必要があります。プロキシログはリアルタイムでフィルタリングおよび相関され、拒否されたトラフィックログや既知の不正なIPアドレスやドメインアドレスへのアウトバウンドトラフィックの相関など、さまざまなセキュリティイベントの観測が行われます。これには、Secureworks Counter Threat Unit (CTU) によって監視されている既知の高度持続的脅威(APT)ターゲットエンドポイントも含まれます。

以下の手順に従って、ログの設定を行ってください。

接続要件🔗

| ソース | 宛先 | ポート/プロトコル |

|---|---|---|

| Symantec (Blue Coat) ProxySG | XDR Collector (mgmt IP) | TCP/601 |

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| Symantec (Blue Coat) ProxySG WebProxy | HTTP |

注意

XDR検知機は、データソースのログが特定の検知機に関連付けられたスキーマへ正規化されていても、必ずしもトリガーされるとは限りません。ただし、カスタム検出ルールを作成することで、データソースから正規化されたデータに基づいて検知を生成することができます。

ログ設定手順🔗

Symantec (Blue Coat) ProxySG を設定して、イベントログおよびプロキシアクセスログの両方の syslog フィードを XDR Collector に送信するには、以下の手順を実施してください。

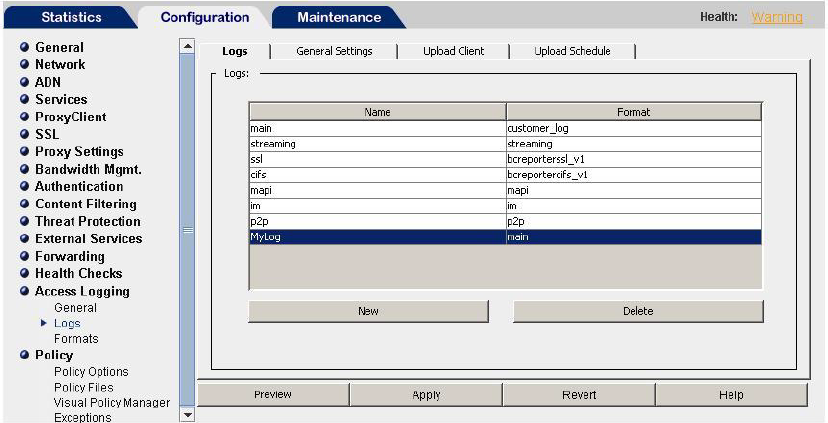

- Configuration > Access Logging > Logs を開きます。

-

New を選択して、新しいアクセスログファイルを作成します。

新しいアクセスログファイルの作成 -

Configuration→Access Logging→Formats に移動し、以下のフィールドを入力します。

- Format Name — フォーマット名を入力

- Multiple-valued header policy — ドロップダウンリストから Log last header を選択

- W3C Extended Log File Format (ELFF) — このオプションを選択し、以下の文字列を入力、またはカスタムフォーマットについては下記の注意を参照してください。

x-bluecoat-placeholder date time time-taken c-ip c-port cs-username cs-auth-group s-supplier-name s-supplier-ip x-exception-id sc-filter-result cs-categories cs(Referer) sc-status s-action cs-method rs(Content-Type) cs-uri-scheme cs-host cs-uri-port cs-uri-path cs-uri-query cs-uri-extension cs(User-Agent) r-ip r-port sc-bytes cs-bytes x-virus-id x-bluecoat-application-name x-bluecoat-application-operation x-bluecoat-transaction-uuid x-icap-reqmod-header(X-ICAP-Metadata) x-icap-respmod-header(X-ICAP-Metadata) s-ip cs(X-Forwarded-For) s-sitenameヒント

フォーマット文字列が無効な文字などで受け付けられない場合は、上記の文字列を一度メモ帳にコピーしてから、その内容をフィールドに貼り付けてください。

アクセスログフォーマットフィールドの入力 -

OK をクリックします。

Web Access Layer ポリシーの設定🔗

注意

この例では、x-bluecoat-placeholder フィールドを使用する Override Access Log Field オブジェクトを持つ Web Access Layer ポリシーを定義しています。別のフィールドを上書きする場合は、W3C ログフォーマット内の変数とポリシー設定をそのフィールドに合わせて更新してください。

プロキシへのポリシー追加🔗

-

プロキシ上の Blue Coat Management Console Visual Policy Manager (VPM) を使用して、新しいポリシーを作成します。

-

VPM で、上部メニューから Policy を選択し、Add Web Access Layer を選択します。Web Access Layer は最も広範なレイヤーであり、データ収集に最適なため、このレイヤーでのポリシー設定を推奨します。Add New Layer テキストボックスが表示され、レイヤー名の入力を求められます。この例ではレイヤー名を TDR としています。

-

OK をクリックします。しばらくすると Visual Policy Manager ウィンドウに新しいレイヤーが表示されます。

-

Edit→New Rule を選択します。Source、Destination、Service、Time オブジェクトのルールは Any のままにします。Action オブジェクトについては、Deny を右クリックして Set を選択します。Set Action Object ウィンドウが開きます。

- 上部の Show ドロップダウンリストで Override Access Log Field Objects を選択します。ウィンドウが切り替わり、定義済みの Override Access Log Field Objects が表示されます。

-

New を選択し、ドロップダウンリストから Override Access Log Field Objects を選択します。Add Access Log Field Override Object ウィンドウが開くので、ここに識別子文字列を入力します。これにより、Secureworks® Taegis™ XDR がログタイプを識別できるようになります。

-

必要なテスト仕様を設定します。

- ルール名として分かりやすい名前を入力するか、デフォルト名を使用します。

- Log Name には [ALL] を選択します。これにより、サポートされている3つのログフォーマットすべてでフィールドが変更されます。

- Field Name には上書き対象のフィールド(この例では

x-bluecoat-placeholder)を選択します。 - Rewrite value to を選択し、正確に ProxySG_v1 と入力します。

-

変更が完了したら OK をクリックします。Add Access Log Field Override Object ウィンドウが閉じます。

-

OK をクリックします。Set Action Object ウィンドウが閉じます。

-

Visual Policy Manager ウィンドウで Install Policy をクリックします。View Generated CPL and Current SG Appliance VPM Policy Files ウィンドウが表示されます。生成された CPL(コンテンツポリシー言語)を確認後、ウィンドウを閉じてください。Visual Policy Manager はウィンドウの閉じるアイコンで終了します。

-

Configuration > Access Logging > Logs に戻ります。

- 手順2で作成したアクセスログを開き、Upload Client タブを選択します。

- Client Type で Custom Client を選択し、Settings をクリックします。

-

Host に XDR Collector のIPアドレス、Port に 601 を入力します。

ホストとポートの入力 -

OK をクリックします。

-

Save the log file as で text file を選択します。

クライアントタイプとログファイルタイプの選択 -

同じアクセスログで Upload Schedule タブを選択します。

-

Upload the access log で continuously を選択します。

アクセスログアップロードの選択 -

Apply をクリックします。

-

Visual Policy Manager を開き、Web Access Layer で Action を Modify Access Logging に設定します。

アクセスログの変更 -

Access Logging オブジェクトで、新しいアクセスログへのロギングを有効にします。

ロギングの有効化