IDR インテグレーションガイド🔗

お客様のテナントでTaegis™ IDRが有効化されたら、Taegis MenuからIDを選択し、Microsoft Entra IDとのインテグレーション設定を開始してください。

セットアップ概要🔗

セットアッププロセスでは、AzureのSophos Master Applicationを使用して、必要なアプリケーションの自動作成と、Azureテナント内で必要な権限の付与を行います。

重要

このセットアップを実施するには、テナント管理者ロールを持つTaegisユーザーが必要です。 IDRにはMicrosoft Entra ID P1またはP2が必要です。

Microsoft Entra IDインテグレーションのセットアップ🔗

- Taegis MenuからIDに移動します。

-

Microsoft Entra IDカードでセットアップをクリックします。

セットアップをクリック -

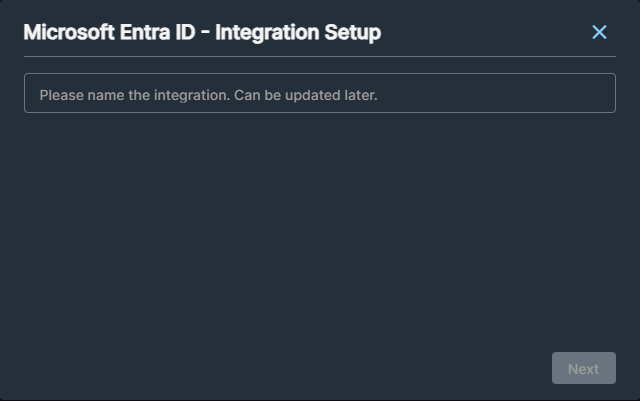

インテグレーションの名前を入力し、次へをクリックします。

インテグレーションに名前を付ける -

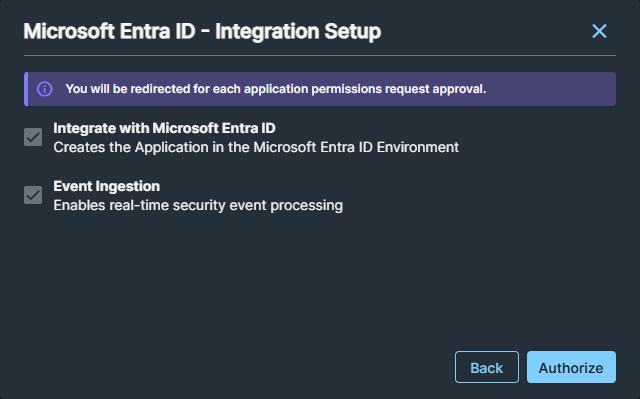

認可をクリックして、MicrosoftのIDプロバイダーにリダイレクトされます。

認可をクリック -

指示に従い、Entra IDテナントとのインテグレーションのために組織全体の同意を付与できるユーザーアカウントでサインインします。その後、表示される権限を承認し、IDRがEntra IDへアクセスできるようにします。詳細はMicrosoftのドキュメントをご参照ください。

-

セットアップが完了したら、閉じるをクリックします。

インテグレーション認可の再試行🔗

Admin Consentプロセスが「アプリケーションが見つかりません」といったエラーで失敗した場合、Microsoftのレプリケーション遅延が原因であることが多いです。以下の手順でセットアップを完了してください。

-

Microsoftのインフラ全体でサービスプリンシパルがレプリケートされるまで15~30分待ちます。待機中も他の作業を続けることができます。

-

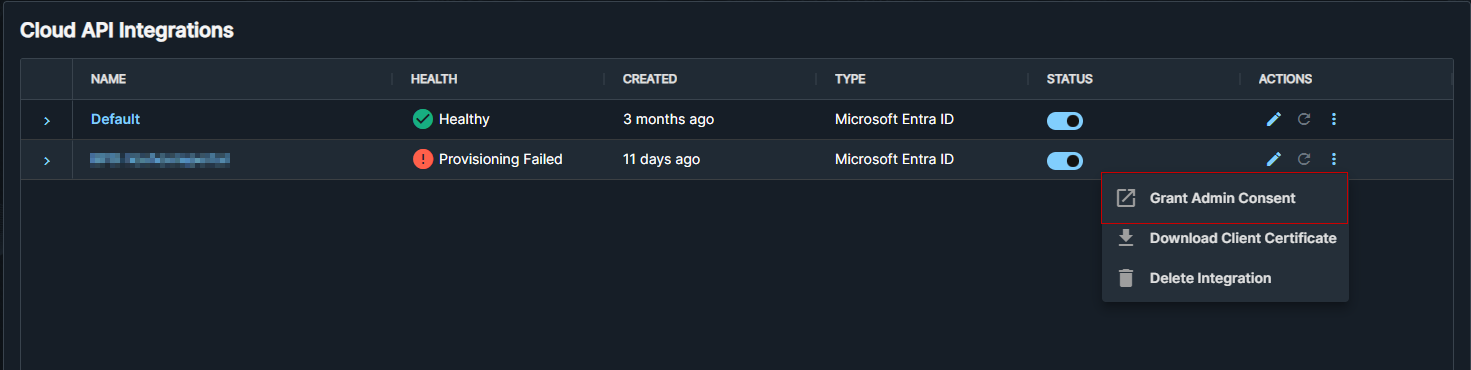

ID > 設定に移動します。

-

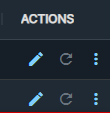

アクション列の三点リーダーアイコン をクリックし、管理者の同意を付与を選択します。これによりMicrosoftのIDプロバイダーにリダイレクトされ、認可を完了できます。

管理者の同意を付与をクリック -

指示に従い、Entra IDテナントに対して組織全体の同意を付与できるアカウントでサインインします。表示される権限を承認し、IDRがEntra IDへアクセスできるようにします。詳細はMicrosoftのドキュメントをご参照ください。

-

同意を付与した後、更新アイコン をクリックしてインテグレーションを再プロビジョニングします。

インテグレーションの再プロビジョニング

ヒント

プロビジョニングは最大60分間自動的に再試行されます。インテグレーション開始から60分以上経過している場合のみ更新をクリックしてください。

自動化のセットアップ🔗

IDRでレスポンスアクションを利用したい場合は、必要なアクション、プレイブック、コネクターを設定できます。

- ナレッジベース記事: How To: Setting Up IDR Automation Playbooks

- ナレッジベース記事: How To: Configure Entra ID Force Password Reset Automation

注意

すでにAzure ADまたはEntra IDのコネクターやプレイブックを設定済みの場合、この手順を再度行う必要はありません。一度設定すれば、オートメーションプレイブックはプラットフォーム全体で利用可能です。