SharpHound🔗

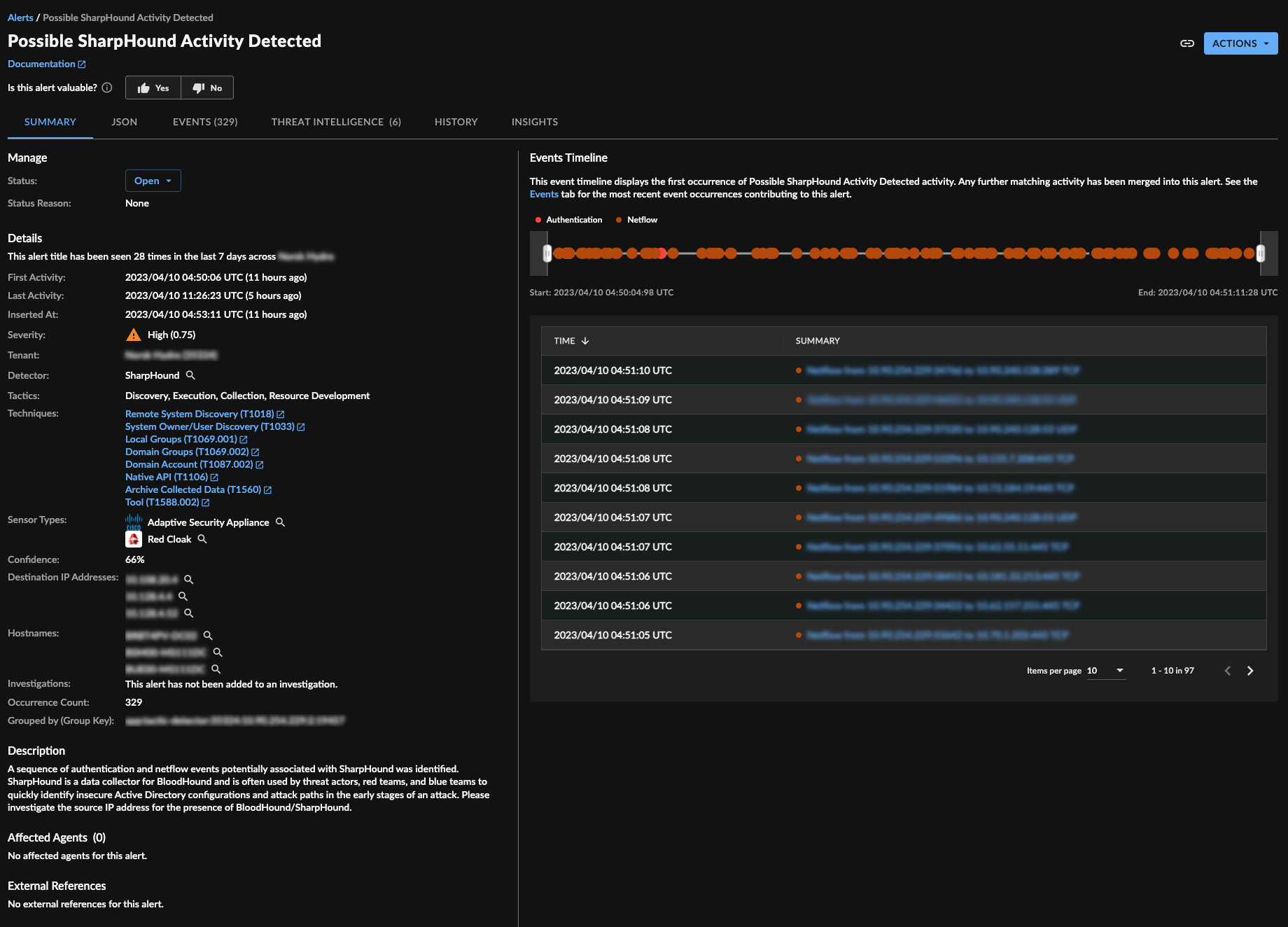

SharpHound検知機は、デフォルトの収集方法でSharpHoundが実行された被害ホストからのRed Cloakテレメトリープロファイルを検出するように設計されています。これにより、攻撃者のマシンにRed Cloakがインストールされているかどうかに関わらず、SharpHoundを検知できます。SharpHoundはBloodHound用のデータコレクターであり、攻撃者、レッドチーム、ブルーチームによって、脆弱なActive Directory構成や攻撃経路を迅速に特定するためによく使用されます。この検知機は、Red Cloak™ Endpoint Agentからの認証およびネットフローイベントを監視し、一定期間内にテレメトリープロファイルに一致する特定のイベントシーケンスが発生した場合に検知を作成します。

ヒント

この検知機の作成につながったSecureworks Counter Threat Unit™ (CTU)の調査については、ブログ記事Sniffing Out SharpHound on Its Hunt for Domain Adminをご覧ください。

注意

イベントタイムラインは利用可能な場合に表示されます。

要件🔗

この検知機には、以下のデータソース、インテグレーション、またはスキーマが必要です。

- Auth

- Netflow

ヒント

SharpHound検知機は、Cisco Firewall、Windows Snare Logs、SentinelOneなど、適切な正規化スキーマを提供するサードパーティソースもサポートしています。

入力🔗

検知は以下の正規化されたソースから行われます。

- Auth, Netflow

出力🔗

検知はSecureworks® Taegis™ XDR検知データベースおよび検知トリアージダッシュボードに送信されます。

設定オプション🔗

この検知機は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されます。

MITRE ATT&CKカテゴリ🔗

- MITRE Enterprise ATT&CK - Collection - Archive Collected Data。詳細はMITRE Technique T1560をご覧ください。

- MITRE Enterprise ATT&CK - Discovery - Account Discovery: Domain Account。詳細はMITRE Technique T1087.002をご覧ください。

- MITRE Enterprise ATT&CK - Discovery - Permission Groups Discovery: Domain Groups。詳細はMITRE Technique T1069.002をご覧ください。

- MITRE Enterprise ATT&CK - Discovery - Permission Groups Discovery: Local Groups。詳細はMITRE Technique T1069.001をご覧ください。

- MITRE Enterprise ATT&CK - Discovery - Remote System Discovery。詳細はMITRE Technique T1018をご覧ください。

- MITRE Enterprise ATT&CK - Discovery - System Owner/User Discovery。詳細はMITRE Technique T1033をご覧ください。

- MITRE Enterprise ATT&CK - Execution - Native API。詳細はMITRE Technique T1106をご覧ください。

- MITRE Enterprise ATT&CK - Resource Development - Obtain Capabilities: Tool。詳細はMITRE Technique T1588.002をご覧ください。

検知機テスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。