Check Point Harmony Email Security インテグレーションガイド🔗

以下の手順は、Check Point Harmony Email Security インテグレーションを設定し、ログを Secureworks® Taegis™ XDR に取り込むためのものです。

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| Check Point Harmony Email Security | Email, Thirdparty |

注意

XDR検知機は、データソースのログが特定の検知機に関連付けられたスキーマへ正規化されていても、必ずしもトリガーされるとは限りません。ただし、カスタム検出ルールを作成することで、データソースから正規化されたデータに基づいて検知を生成することができます。

XDR で HTTP Ingest インテグレーションを設定する🔗

ヒント

各ログ送信元ごとに HTTP Ingest インテグレーションを作成することを推奨します。データソースを分離することで、検索の柔軟性が向上し、正常性の監視やトラブルシューティングが容易になります。

-

XDR の ドキュメント に従い、HTTP Ingest インテグレーションを設定します。

-

Integration Key と URL を安全な場所にコピーします。

Check Point Harmony Email Security の設定🔗

-

ベンダーのドキュメント を参照し、HTTPS へのログ転送を設定します。

-

Splunk HTTP Event Collector (HEC) を Transport として選択します。

-

以下の値を入力します:

- HTTP Event Collector Host / URI: HTTP Ingest インテグレーション作成時に生成された URL。

- HTTP Event Collector Token: HTTP Ingest インテグレーション作成時に生成された Integration Key。

-

Format として JSON を選択します。

-

Save をクリックします。

Check Point Harmony Email Security から XDR へログが送信されていることを確認する🔗

-

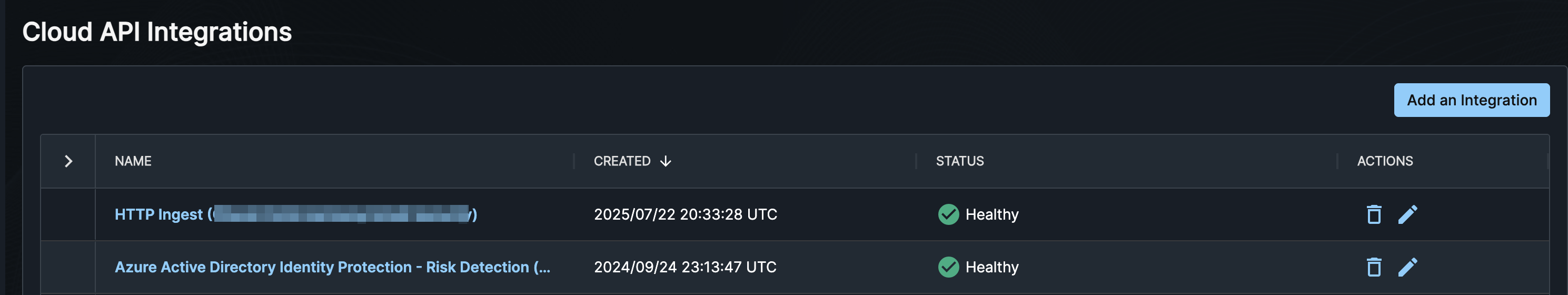

Taegis Menu から Integrations → Cloud APIs を選択します。

-

Cloud API Integrations テーブル内で Harmony インテグレーションを探します(最初のセクションで定義した Integration Name などを利用)。

-

ステータスが 正常 であれば、XDR へのログ送信が正常に行われています。

HTTP Ingest Health

クエリ言語検索例🔗

過去24時間の email イベントを検索する場合:

FROM email WHERE sensor_type = 'Check Point Harmony Email' and EARLIEST=-24h

「phishing」と分類された email イベントを検索する場合:

FROM email WHERE sensor_type = 'Check Point Harmony Email' and threats.classification = 'phishing'