Cisco ISE🔗

以下は、Cisco ISEを設定してSecureworks® Taegis™ XDRへのログ取り込みを実現するための手順です。

接続要件🔗

| ソース | 宛先 | ポート/プロトコル |

|---|---|---|

| Cisco ISE | Taegis™ XDR Collector (mgmt IP) | UDP/514 |

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| Cisco ISE | Process | Auth |

注意

XDR検知機は、データソースのログが特定の検知機に関連付けられたスキーマへ正規化されていても、必ずしもトリガーされるとは限りません。ただし、カスタム検出ルールを作成することで、データソースから正規化されたデータに基づいて検知を生成することができます。

Cisco ISE プラットフォームの設定🔗

以下の手順に従い、ログ転送を設定してください。

- リモートログターゲット設定 セクションの手順に従い、リモートSyslogターゲットを作成します。以下の値を入力してください。

| フィールド | 値 |

|---|---|

| 名前 | Syslogターゲットの一意の名前 |

| ターゲットタイプ | UDP Syslog |

| IPアドレス | XDR Collector (mgmt IP) |

| ポート | 514 |

| 最大長 | Ciscoで許可されている最大値 |

-

Cisco ISEコンソールで、Administration > System > Logging > Logging Categories を選択します。前の手順で作成したSyslogターゲットを、以下のカテゴリに追加してください。

- AAA Audit

- Administrative and Operational Audit

クエリ言語検索例🔗

直近24時間の auth イベントを検索するには:

FROM auth WHERE sensor_type = 'Cisco_ISE' and EARLIEST=-24h

process イベントを検索するには:

FROM process WHERE sensor_type = 'Cisco_ISE'

特定ユーザーに関連する auth イベントを検索するには:

FROM auth WHERE sensor_type='Cisco_ISE' AND source_user_name = 'foo'

サンプルログ🔗

重要

XDR は1行に複数のイベントをサポートしていません。各行は1つのイベントを参照し、改行文字で終了する必要があります。

認証:

Dec 21 10:47:24 10.240.41.12 Dec 21 04:46:02 hostname CISE_Administrative_and_Operational_Audit 0000219976 1 0 2022-12-21 04:46:02.117 -06:00 0001168350 51001 NOTICE Administrator-Login: Administrator authentication succeeded, ConfigVersionId=918, AdminInterface=ERS, AdminIPAddress=10.10.10.13, AdminName=userName, OperationMessageText=Administrator authentication successful,

コマンド実行:

Dec 22 03:38:15 10.66.51.224 Dec 22 03:38:15 hostname CISE_Passed_Authentications 0000506073 3 0 2022-12-22 03:38:15.936 +00:00 0007167496 5202 NOTICE Device-Administration: Command Authorization succeeded, ConfigVersionId=70, Device IP Address=192.168.1.10, DestinationIPAddress=10.10.51.220, DestinationPort=49, UserName=svc_CiscoPrime, CmdSet=[ CmdAV=no CmdArgAV=telemetry CmdArgAV=ietf CmdArgAV=subscription CmdArgAV=375515735 CmdArgAV=<cr> ], Protocol=Tacacs, MatchedCommandSet=IOS WLC Network Administrator Access Command Set, RequestLatency=40, NetworkDeviceName=deviceName, Type=Authorization, Privilege-Level=15, Authen-Type=ASCII, Service=None, User=userName, Port=tty2, Remote-Address=10.10.51.52, Authen-Method=None, Service-Argument=shell, NetworkDeviceProfileId=b0699505-3150-4215-a80e-6753d45bf56c, AcsSessionID=ukgs1ise01/452555344/505715, AuthenticationIdentityStore=Internal Users, AuthenticationMethod=Lookup, SelectedAccessService=TACACS, SelectedCommandSet=IOS WLC Network Administrator Access Command Set,

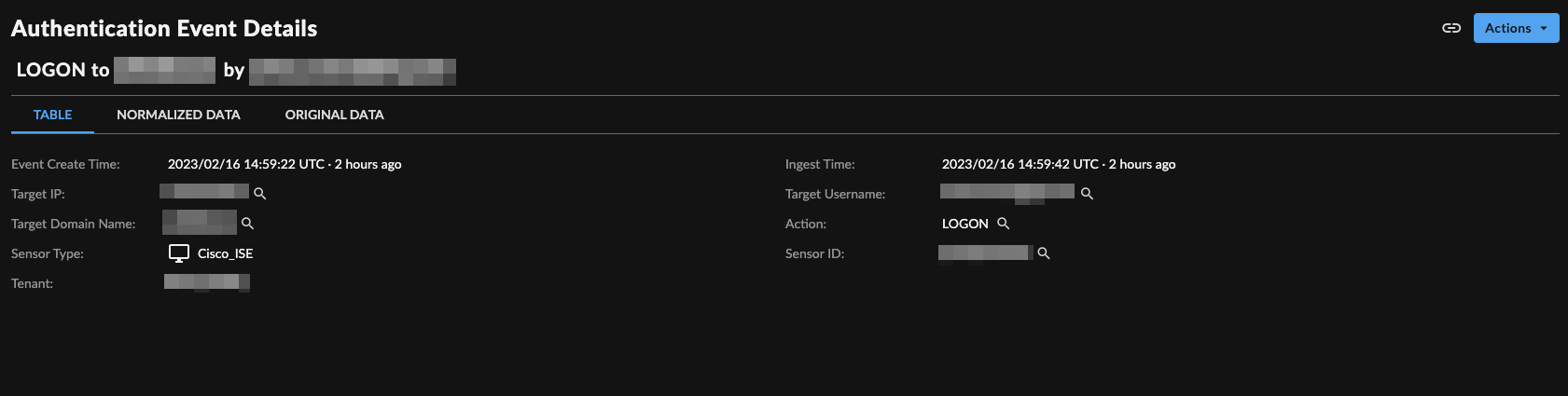

イベント詳細🔗