Lastlineインテグレーションガイド🔗

Syslog通知をTaegis™ XDR Collectorに送信するには、Lastlineポータルでsyslog通知の設定が必要です。本ガイドの手順に従い、センサーのログ出力を有効化してください。

接続要件🔗

| ソース | 宛先 | ポート/プロトコル |

|---|---|---|

| Lastlineセンサー | XDR Collector (管理IP) | UDP/514 |

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| LastLine | Auth | NIDS |

注意

XDR検知機は、データソースのログが特定の検知機に関連付けられたスキーマへ正規化されていても、必ずしもトリガーされるとは限りません。ただし、カスタム検出ルールを作成することで、データソースから正規化されたデータに基づいて検知を生成することができます。

設定手順🔗

設定手順を進める際は、以下の要件を考慮してください。

- SIEMサーバーの場所 — XDR CollectorのIPアドレス

- SIEMサーバーポート — 514

- プロトコル — UDP

- フォーマット — LEEF

- PCAPの含有 — 有効

Lastlineポータルでログ出力を設定するには、以下の手順に従ってください。

-

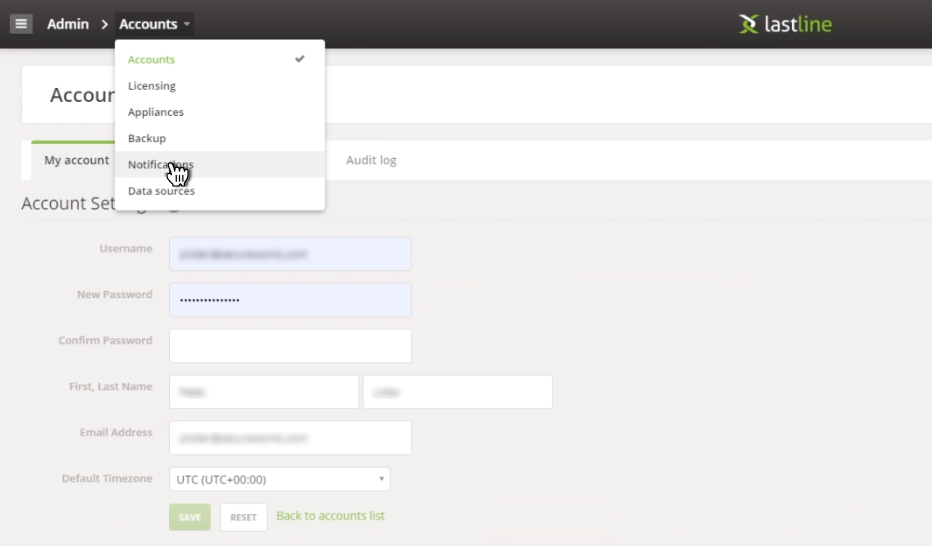

Lastlineポータルで、メインメニューからAdminを選択し、表示をAccountsからNotificationsに切り替えます。

Lastline -

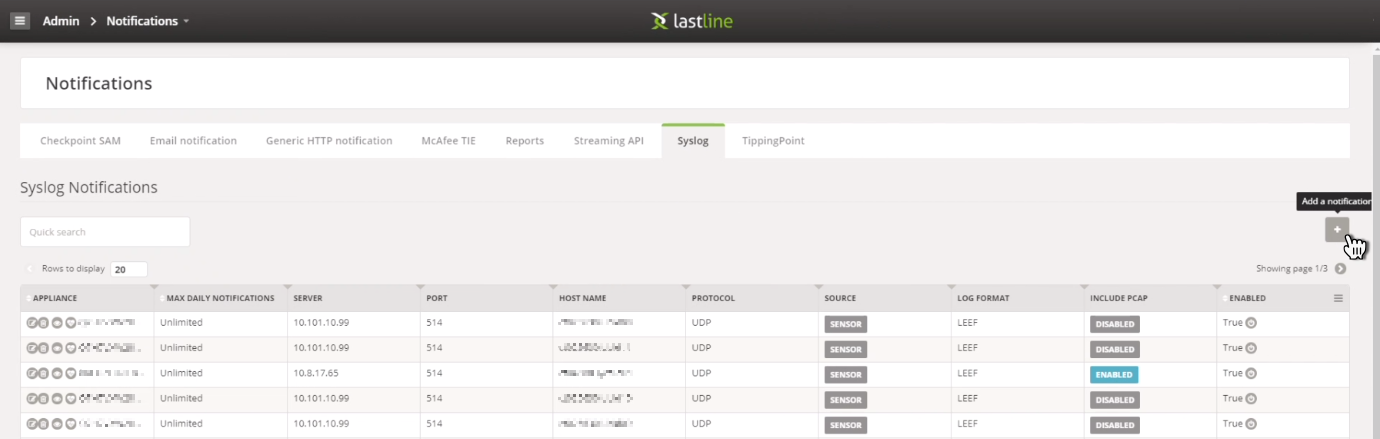

NotificationsページでSyslogを選択し、テーブル上部の+ Add a notificationアイコンを選択します。

Lastline -

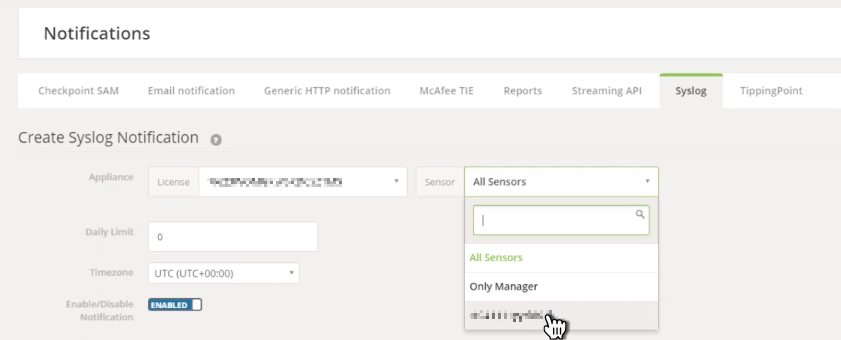

Create Syslog Notificationセクションで、以下を実施します。

- 複数のライセンスがある場合は、該当するライセンスを選択します。

- ログ出力を設定したいセンサーを選択します。

- その他の標準設定はそのままにします。

Lastline -

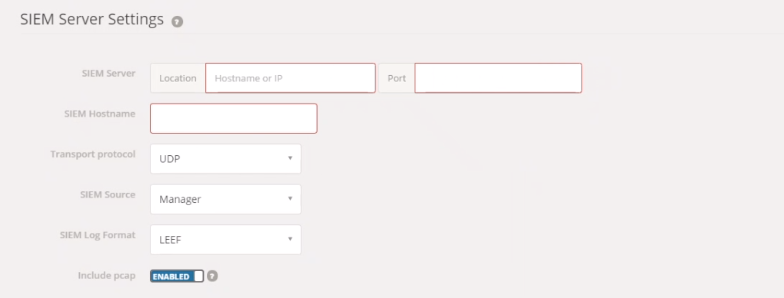

SIEM Server Settingsセクションで、以下を実施します。

- SIEMサーバーの場所 — XDR CollectorのIPアドレスを入力します。

- SIEMサーバーポート — 514

- SIEMホスト名 — 空欄のままにします。

- 転送プロトコル — UDP

- SIEMソース — ネットワーク構成に応じてManagerまたはSensorを選択します。

- SIEMログフォーマット — LEEF

- pcapの含有 — 有効

Lastline -

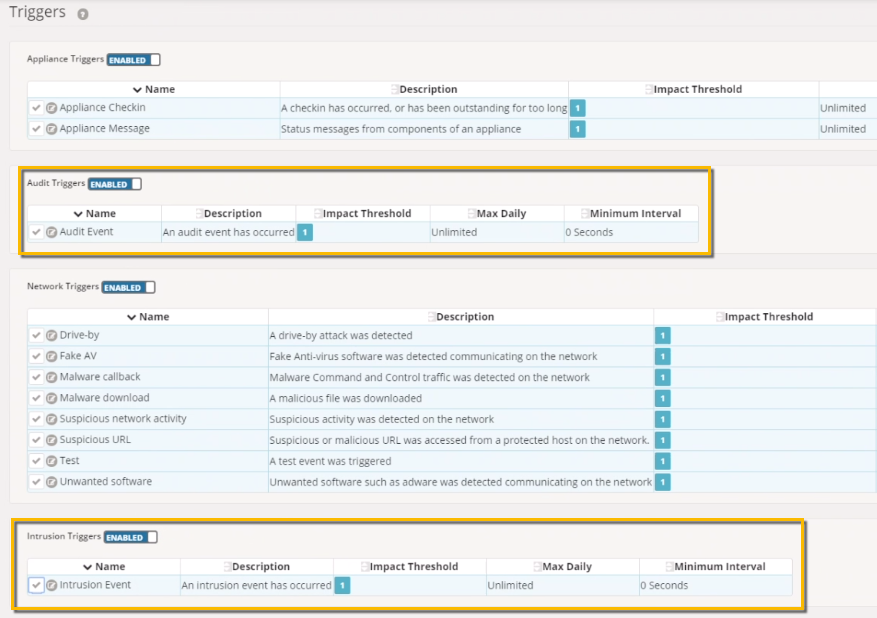

Triggersセクションで、以下を実施します。

- Audit Triggersを有効にし、Audit Eventにチェックを入れます。

- Intrusion Triggersを有効にし、Intrusion Eventにチェックを入れます。

- その他のデフォルト設定はそのままにします。

Lastline -

画面を下にスクロールし、Saveを選択します。Syslog Notification Configuration Summaryウィンドウが表示され、Send Test Notificationの送信、設定のEdit、またはCloseでSyslog Notificationsページに戻ることができます。