カスタム検出ルール🔗

注意

Taegis XDRでは、アラート および インベスティゲーション という用語が、最近 検出 および ケース に変更されました。SophosとTaegisテクノロジーのプラットフォーム統合作業が進行中のため、引き続き旧用語が参照されている場合があります。詳細については、Taegis用語の更新をご覧ください。

カスタム検出ルールは、Secureworks® Taegis™ XDRの正規化されたイベントから検出を作成するために使用できます。

ヒント

より高いレベルのサポートをご希望の場合、SecureworksプロフェッショナルサービスチームがTaegis XDRへの投資から最大限の価値を引き出すお手伝いをいたします。高度なスキルを持つコンサルタントが、迅速な展開、最適化、価値実現までの時間短縮をサポートします。詳細については、 プロフェッショナルサービス概要。

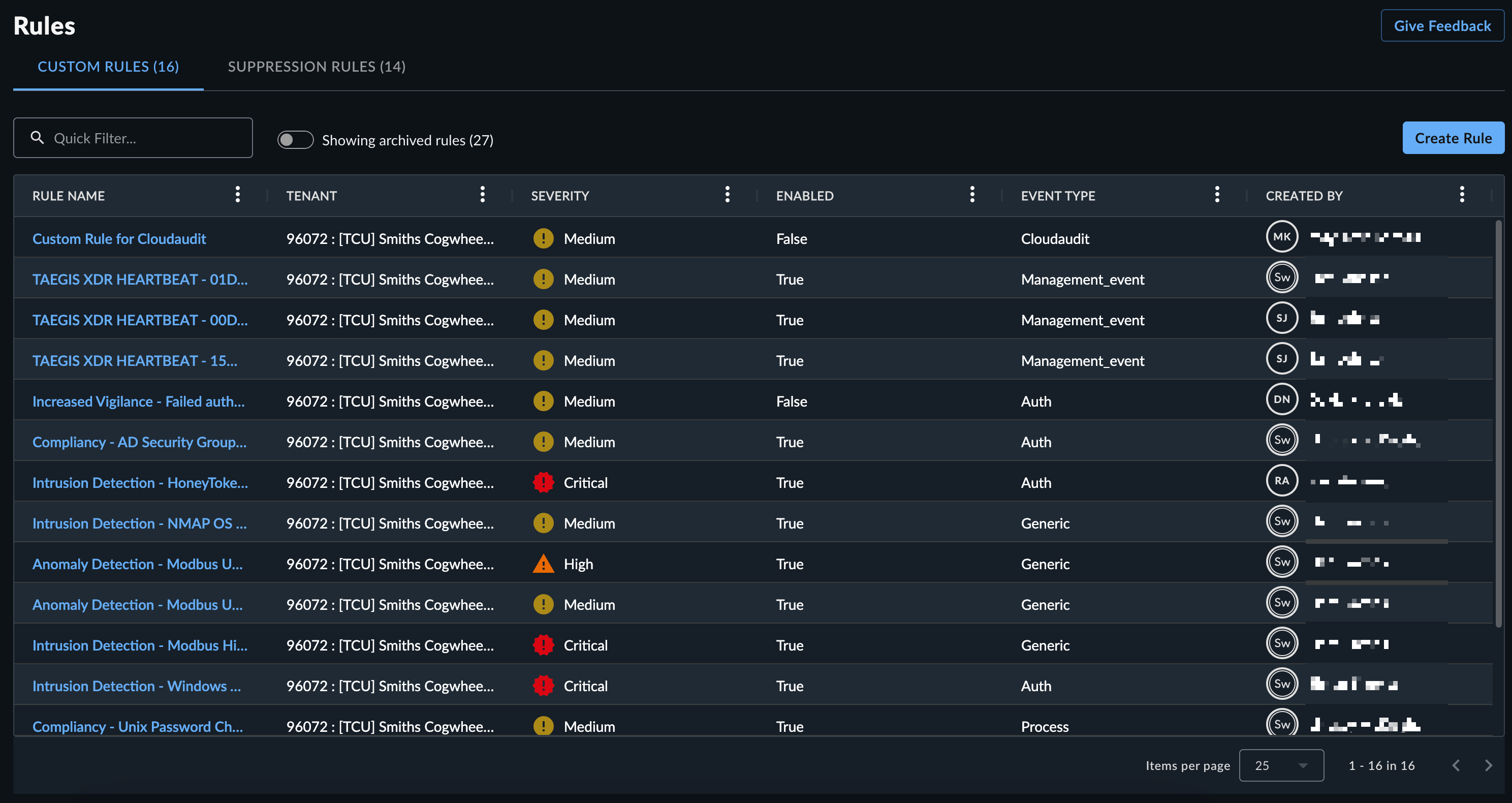

カスタム検出ルールマネージャー🔗

Taegis Menuから検出 → カスタマイズルールを選択します。カスタムルール一覧には、現在のすべてのカスタムルールが表示されます。

カスタムルールの作成🔗

ヒント

まずデータレイク検索を使用して、ルール条件フィールドで対象とするイベントに合致するルール構文を作成してください。

カスタムルールは、データレイク検索とは異なる正規表現エンジンを使用しています。カスタムルールでは、後方参照や条件付きパターンなど、一部のパターンはサポートされていません。

- カスタムルール一覧の右上にあるルールの作成ボタンを選択します。カスタムルールの作成パネルが表示されます。

-

ルール条件フィールドに詳細検索クエリ言語のクエリを入力します。

-

高速な正規表現エンジンの制限内で正規表現がサポートされています。詳細はFAQ「カスタムルールの正規表現の制限事項」をご参照ください。

-

IPv4 CIDR表記は、

=およびmatches演算子を使用したIPフィールドでサポートされています。 -

グロブパターンはサポートされていません。

-

カスタムルールはストリーミングデータに対してクエリを実行し、プリミティブフィールドにはデフォルト値が自動的に設定されません。これは、Taegisデータレイクに保存されたデータをデータレイク検索で検索する場合と異なります。カスタムルールでは、NULL演算子を使用してこれらのプリミティブフィールドが設定されているかどうかを確認できます。

注意

正規表現内で次の文字は特別な意味を持ちます:

. ^ $ * + - ? ( ) [ ] { } \ | /。IPアドレスやドメイン名などの場合、これらの文字はバックスラッシュでエスケープしてください:1\.1\.1\.1。

複数の特殊文字を含む長い文字列をエスケープする場合は、文字列全体を\Qと\Eで囲むことで、正規表現の特殊文字として評価されないようにできます。例えば、次の文字列全体をエスケープする場合:

\Q${jndi:ldap://log4shell-smb-21yg3cbuy21gbcy21gc321uc${lower:ten}.w.nessus.org/nessus}\E

これは次のようにエスケープした場合と同等です:

\$\{jndi:ldap:\/\/log4shell\-smb\-21yg3cbuy21gbcy21gc321uc\$\{lower:ten\}\.w\.nessus\.org\/nessus\} -

-

ルールに名前、Mitre Attackカテゴリ、説明を追加します。これらは生成される検出に使用されます。

- 生成される検出の重大度を選択します。

- ルールの作成を選択します。

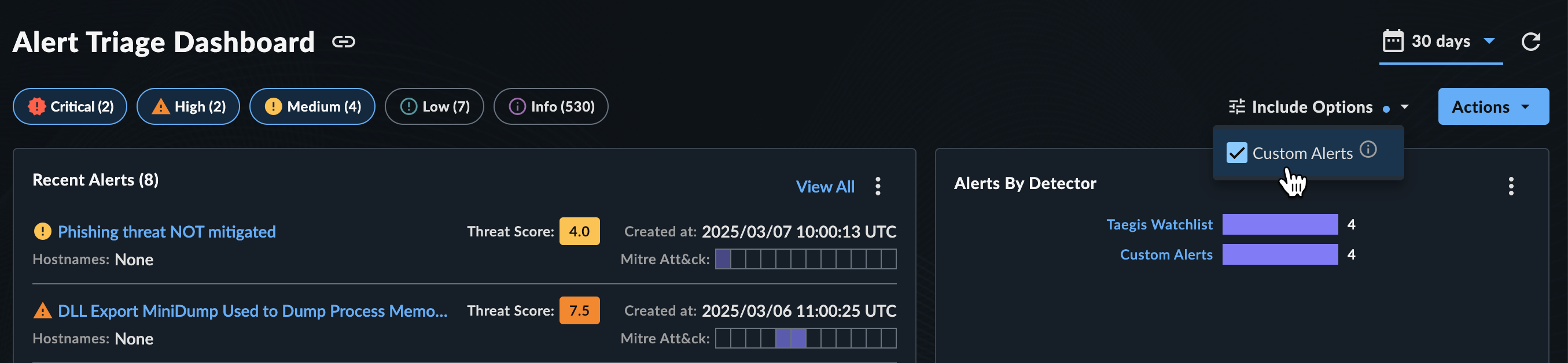

カスタム検出の表示方法🔗

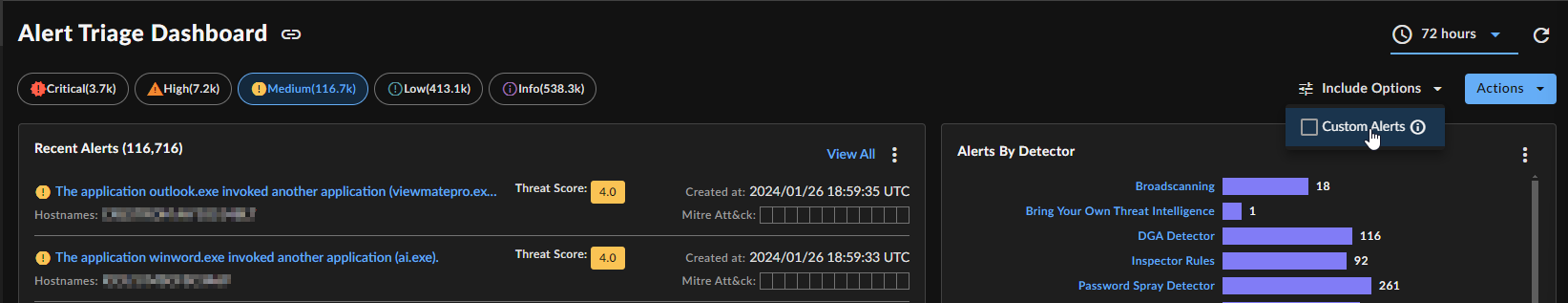

カスタムルールによって生成された検出は、XDR検出トリアージダッシュボードの検知機別検出ウィジェット内、検知機名カスタム検出の下に表示されます。

ヒント

一致する検出が表示されない場合は、検出トリアージダッシュボード上部で正しい重大度レベルが選択されていることを確認してください。

検出トリアージダッシュボードからカスタム検出を除外する🔗

検出トリアージダッシュボード上部の表示オプションを選択し、カスタム検出オプションを切り替えることで、カスタム検出を検出トリアージダッシュボードの表示から除外できます。

カスタムルールの詳細と履歴の表示🔗

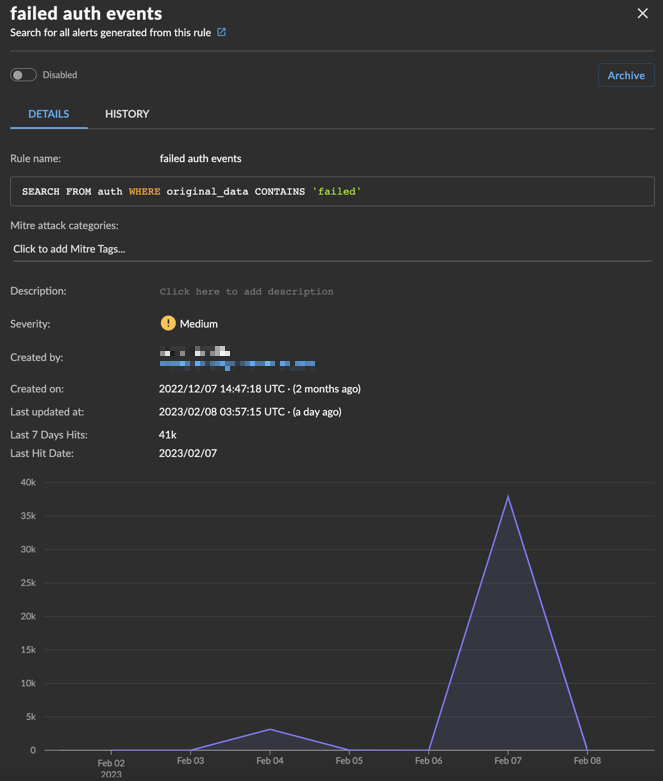

カスタムルール一覧からルール名を選択すると、その詳細と履歴を表示できます。

カスタムルールの詳細タブには、ルールの概要情報と、ルールが一致する条件が表示されます。ルールが過去7日間に一致して検出を作成した場合、以下が表示されます。

- 過去7日間のヒット数

- 最終ヒット日時

- ヒット数を可視化した折れ線グラフ

過去7日間にアクティビティがない場合、このセクションは表示されません。

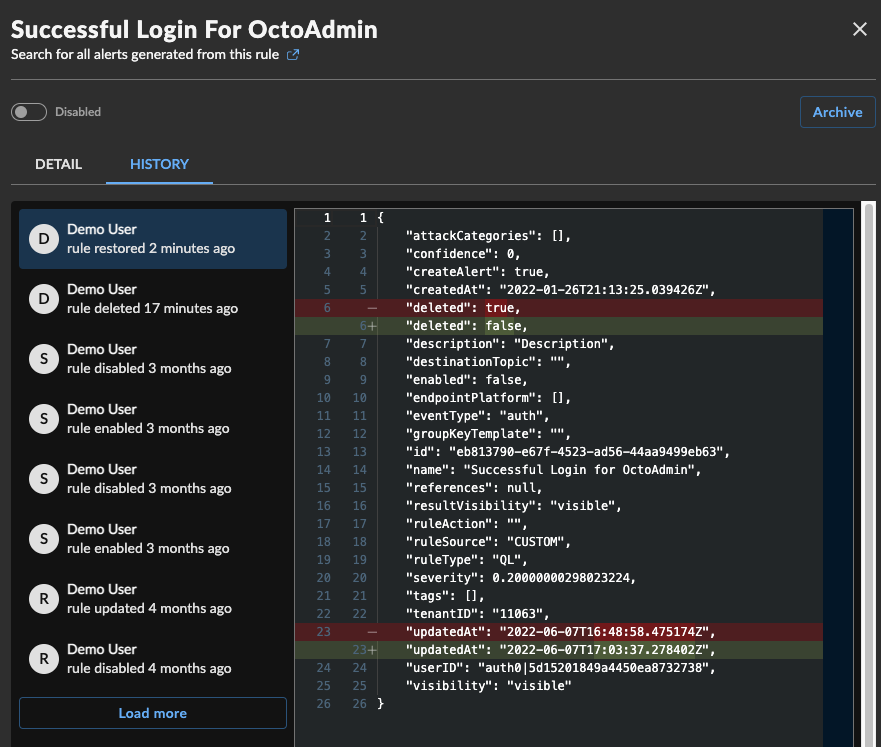

カスタムルールの履歴タブには、ルールの編集履歴(変更ログ)が表示されます。左側のリストから監査ログを選択すると、右側のペインで差分を確認できます。

カスタムルールのアーカイブとリストア🔗

カスタムルールを表示中にアーカイブを選択し、アクションを確認することでルールをアーカイブできます。これにより検出が無効化され、アーカイブ済みとしてマークされ、カスタムルール一覧のデフォルト表示から除外されます。

アーカイブ済みルールを表示するには、カスタムルール一覧上部のアーカイブ済みルールを表示トグルを選択します。

アーカイブ済みカスタムルールを表示中にリストアを選択し、アクションを確認することでルールをリストアできます。これによりルールは無効状態で復元され、カスタムルール一覧のデフォルト表示に戻ります。トグルを選択してルールを有効化してください。

FAQ🔗

カスタムルールはTaegis MDRでどのようにサポートされていますか?

カスタムルール機能を使用して、特定の条件が検出された際に通知するカスタムルールをXDR内で作成できます。この機能により、お客様のセキュリティチームは自社環境に特化したルールを作成し、内部機能をさらにカスタマイズできます。これらはお客様ごとに大きく異なるため、弊社アナリストはお客様のカスタムルールを監視できません。そのため、カスタムルールを実装する場合は、対応する検出を管理するための社内リソースとプロセスが必要です。

検出ルールでドメインやIPアドレスなどの論理型データを使用できますか?

はい、論理型データを使用することで、スキーマ内の複数フィールドにまたがるデータ型に対して一致させることができます。ただし、ルールは1つのスキーマタイプにのみ一致できますが、論理型データは個々のスキーマ内で利用可能なフィールドに展開されます。

例:ルール条件: FROM auth WHERE @user='gcostanza' AND win_event_id='4624'

ルールの変更を監査するには?

ルールマネージャーでのアクションは、テナント設定 → 監査ログで確認できます。監査ログのカテゴリは_Rules_です。

また、ルール自体から編集履歴(変更ログ)を確認できます。カスタムルールの詳細と履歴の表示をご参照ください。

誰がルールを作成できますか?

現時点では、すべてのロールで検出ルールを作成できます。今後、ロールベースアクセス制御の導入により変更される予定です。

カスタム検出用にすべてのスキーマフィールドが利用可能ですか?

ほとんどのイベントフィールドが利用可能ですが、検出エンジンで処理された後にイベントに追加される以下のフィールドは利用できません。

スキーマauth、netflow、dns_queryでは、以下のオブジェクトおよびフィールドはカスタム検出ルールで一致させることができません:

dest_ipgeo_summarysrc_ipgeo_summarysrc_ipblacklist_hitsdest_ipblacklist_hits

すべてのスキーマで、以下のフィールドはカスタム検出ルールで一致させることができません:

- hostname

スキーマdns_queryでは、以下のオブジェクトはカスタム検出ルールで一致させることができません:

whois

カスタムルールで作成できる検出数に制限はありますか?

はい。1時間あたり5,000件、または24時間で100,000件を超える検出を生成したカスタムルールは、サーキットブレーカーによって無効化されます。検出数を減らすようルールを更新するか、カスタムレポートに切り替えてください。

注意

サーキットブレーカーによりルールが無効化された場合、ルール作成者にメールで通知されます。

カスタムルールの正規表現の制限事項は?

カスタムルールでは、以下の正規表現構文はサポートされていません:

- 後方参照およびキャプチャ付き部分式

- 任意のゼロ幅アサーション

- サブルーチン参照および再帰パターン

- 条件付きパターン

- バックトラッキング制御動詞

- \C “single-byte”ディレクティブ(UTF-8シーケンスを破壊します)

- \R 改行マッチ

- \K マッチ開始リセットディレクティブ

- コールアウトおよび埋め込みコード

- アトミックグルーピングおよびポジッシブ量指定子

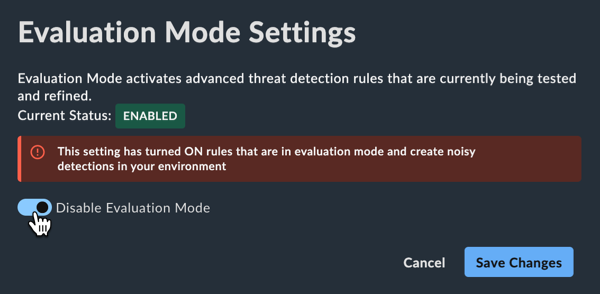

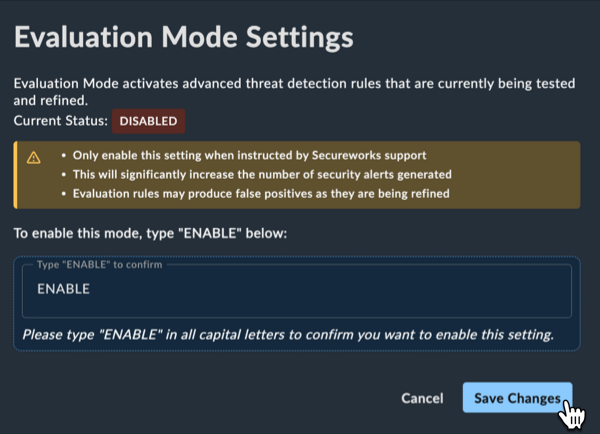

評価モード設定🔗

評価モードは、現在テストおよび調整中の高度な脅威検出ルールを有効化します。この設定を有効にしてもデータ取り込みには一切影響しませんが、追加の高度な検出が作成されるようになります。この設定を有効にする前に、以下の重要なポイントにご注意ください。

重要

- サポートから指示があった場合のみ、この設定を有効にしてください。

- この設定を有効にすると、生成されるセキュリティ検出の数が大幅に増加します。

- 評価モードのルールは調整中のため、誤検知が発生する場合があります。

評価モードの有効化🔗

テナント管理者は、以下の手順で評価モードを有効にできます。

- Taegis Menuから検出を選択し、ルールを選択します。

- ルールページ右上の設定を選択します。

- テキストフィールドに「ENABLE」とすべて大文字で入力し、この設定を有効にすることを確認します。

- 変更を保存を選択します。

評価モードの無効化🔗

テナント管理者は、以下の手順で評価モードを無効にできます。

- Taegis Menuから検出を選択し、ルールを選択します。

- ルールページ右上の設定を選択します。

- 評価モード無効化トグルを選択します。