エンティティの詳細🔗

注意

Taegis XDRでは、アラート および インベスティゲーション という用語が、最近 検出 および ケース に変更されました。SophosとTaegisテクノロジーのプラットフォーム統合作業が進行中のため、引き続き旧用語が参照されている場合があります。詳細については、Taegis用語の更新をご覧ください。

エンティティの詳細ページでは、脅威インテリジェンスデータ、ジオロケーション、普及情報、関連する検出、ケース、イベントを表示し、エンティティに関するより深いコンテキストを提供します。この包括的なビューにより、エンティティの重要性やセキュリティインシデントへの関与を理解できます。

エンティティの詳細ページには、以下からエンティティを選択してアクセスできます。

エンティティ詳細のコアコンポーネント🔗

すべてのエンティティタイプには、以下のコアコンポーネントを表示する詳細ページがあります。

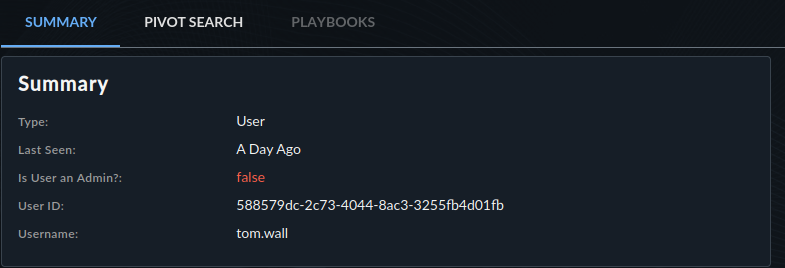

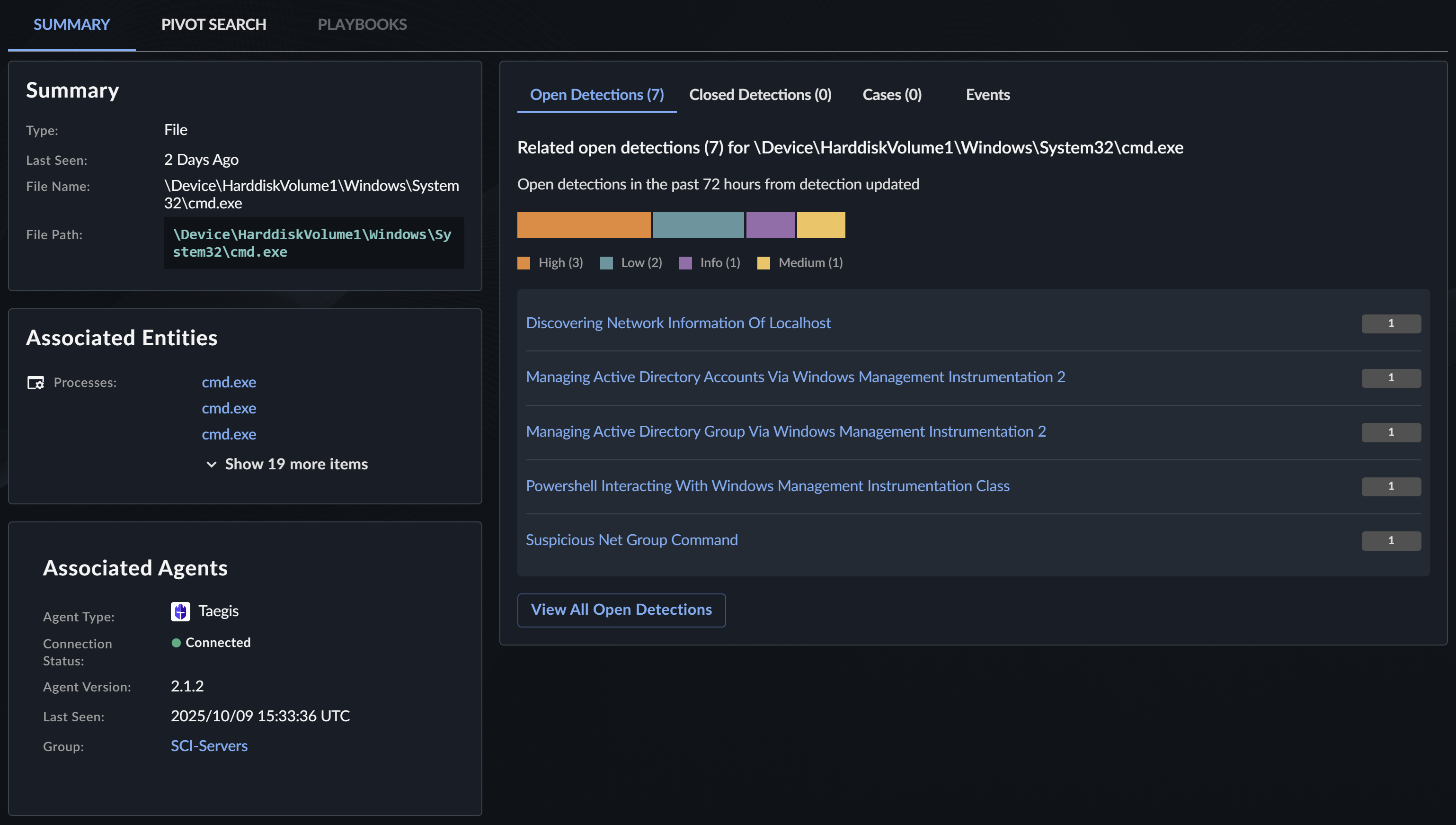

エンティティプロパティ🔗

エンティティ詳細のサマリーセクションでは、エンティティに直接関連するデータを表示します。これには以下が含まれます。

- エンティティのタイプ

- 最後に確認された日時

- ユーザーが管理者かどうかなど、エンティティ固有のアトリビュート

- エンティティタイプに関連するその他のコンテキスト情報

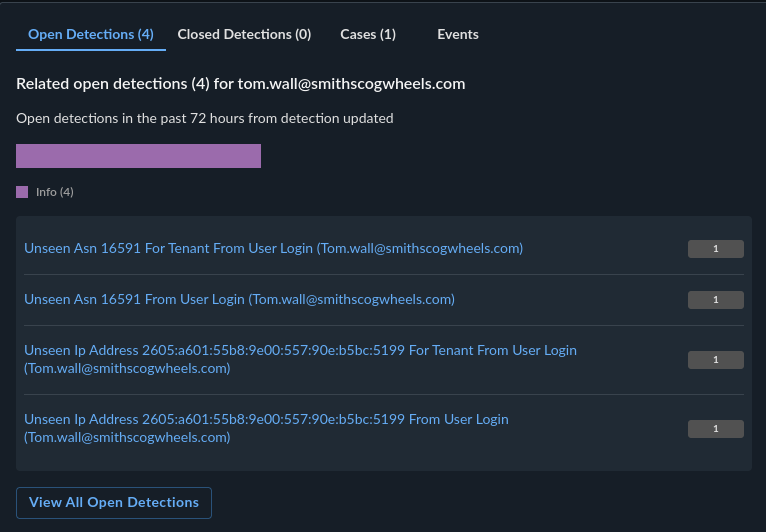

関連する検出、ケース、イベント🔗

このセクションでは、エンティティに関連するオープンおよびクローズ済みの検出、ケース、イベントの数を表示します。

- 検出 はタイトルごとに集計されます。

- イベント はイベントタイプごとに集計されます。

- このセクションの下部にある すべて表示 を選択すると、完全な結果を含む詳細検索クエリにリダイレクトされます。

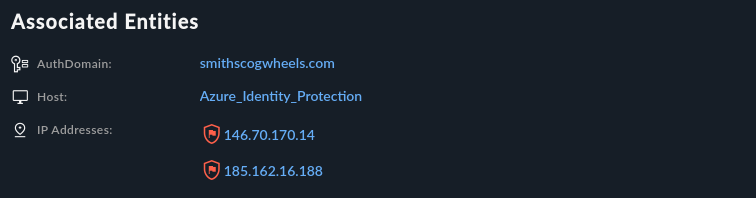

関連エンティティ🔗

関連エンティティセクションでは、詳細ページへのナビゲーション元に応じて、検出またはケースのコンテキストでこのエンティティと直接関連する他のエンティティを表示します。

- 検出ページからIPアドレスのエンティティ詳細ページにアクセスした場合、関連エンティティにはその検出のコンテキストでこのIPアドレスに関連するすべてのエンティティが表示されます。

- ケースからアクセスした場合は、そのケースのコンテキストでこのIPアドレスに直接関連するすべてのエンティティが表示されます。

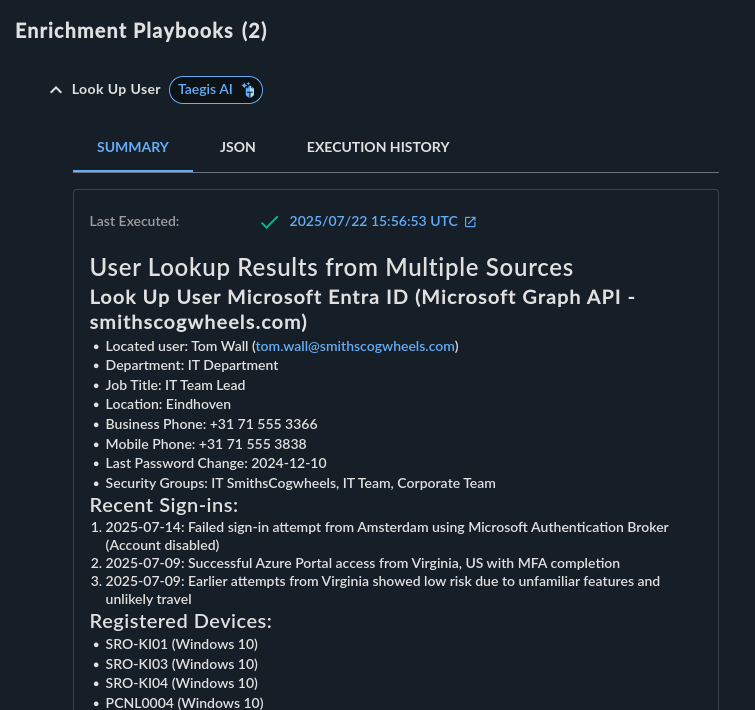

エンリッチメントプレイブック🔗

エンリッチメントプレイブックセクションでは、エンティティに対して設定済みプレイブックを実行し、その結果を表示できます。たとえば、IDシステムでユーザーを検索したり、外部脅威インテリジェンスでIPアドレスをエンリッチしたりできます。

注意

エンリッチメントプレイブックは、エンティティ詳細ページに表示される前に自動化で設定する必要があります。

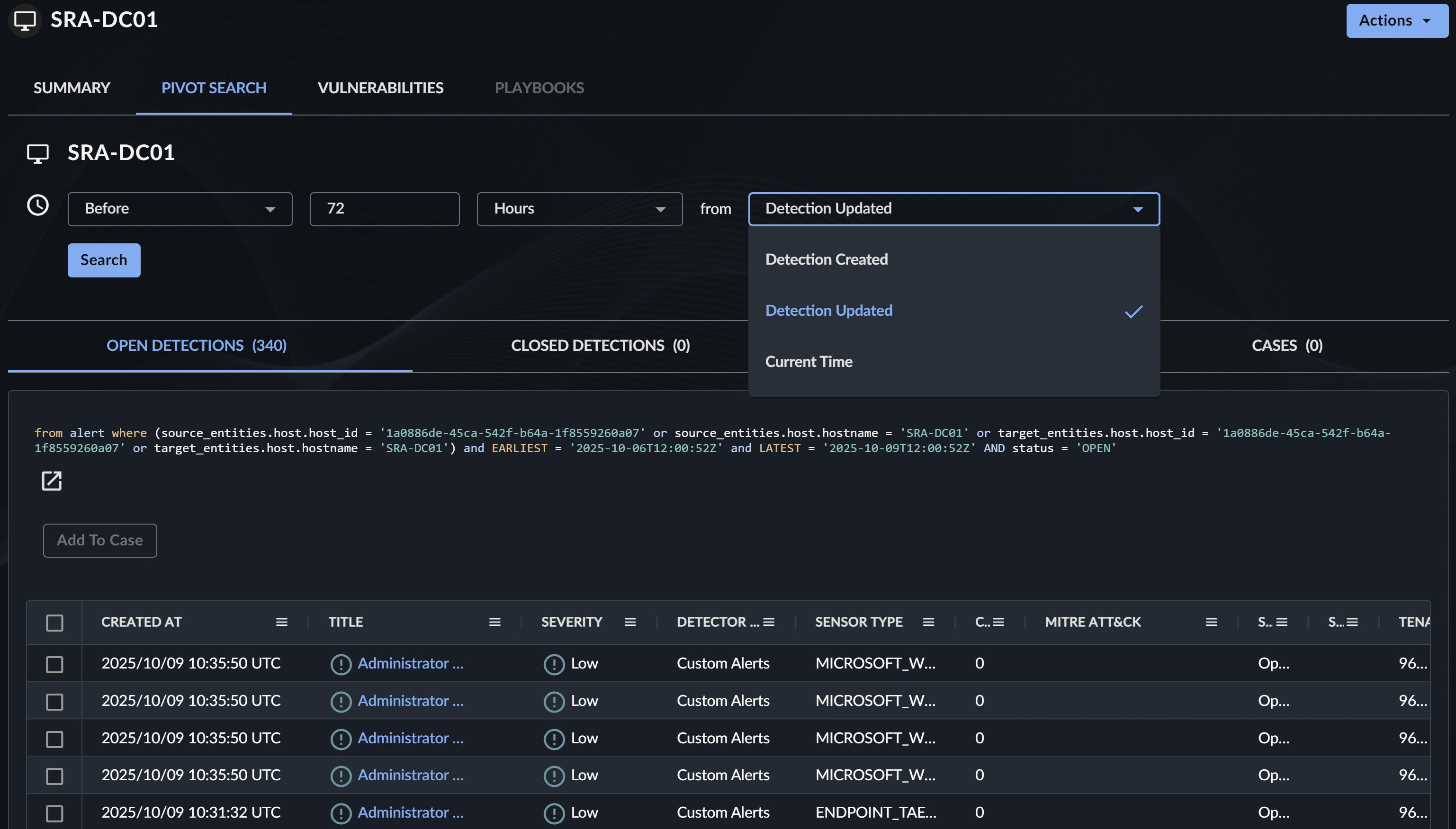

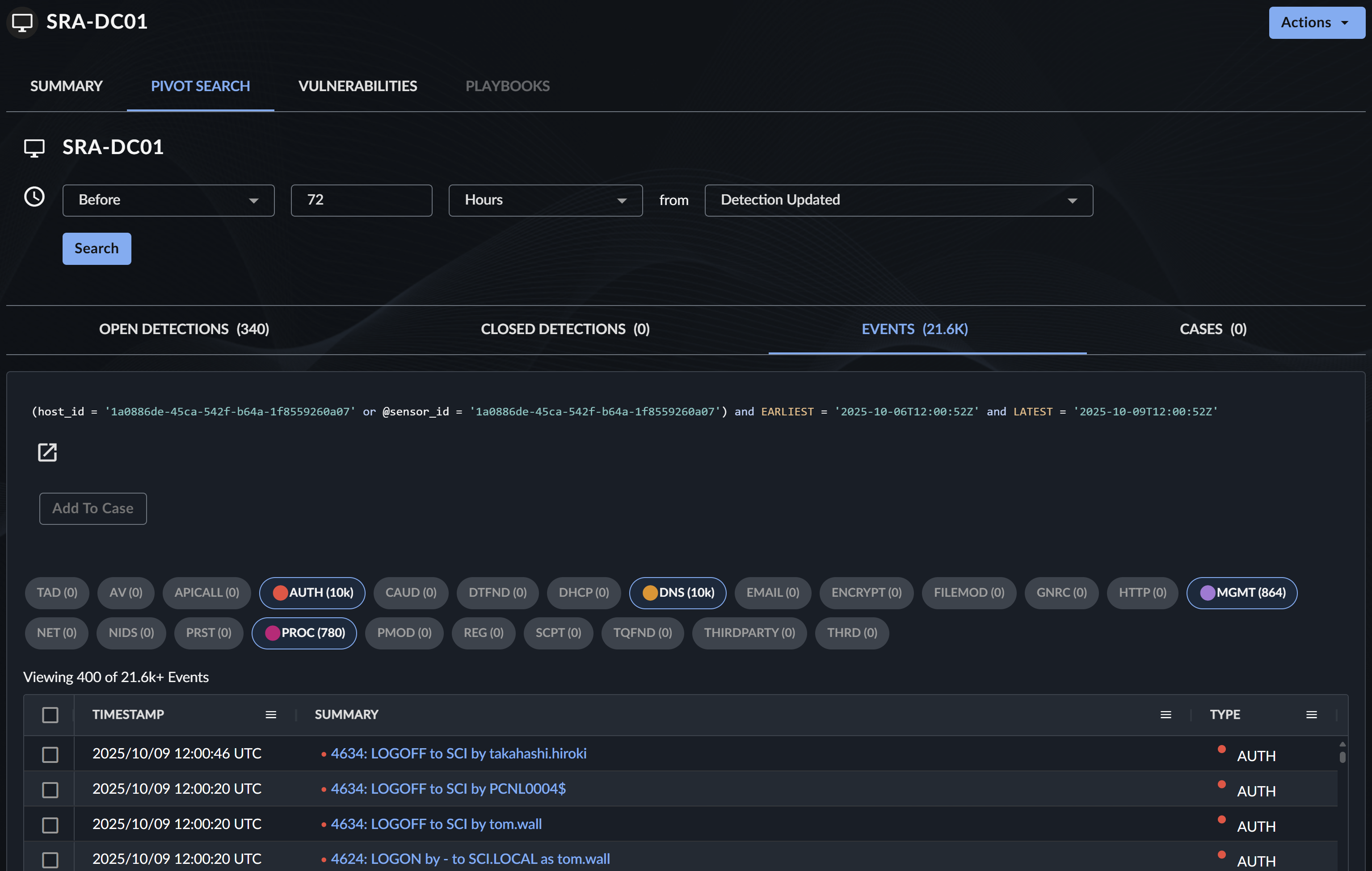

ピボットサーチ🔗

ピボットサーチタブでは、エンティティを起点に検出、イベント、ケースにまたがる関連テレメトリーを、設定可能な時間範囲で検索できます。

ピボットサーチを利用して以下を行えます。

- 異なるデータソースにまたがるエンティティのアクティビティを調査

- 時間範囲を調整して検索範囲を拡大または絞り込み

- エンティティに関連するパターンや異常を迅速に特定

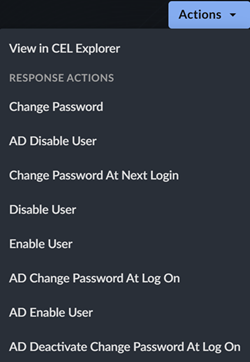

アクションメニュー🔗

アクションメニューでは、エンティティに対して設定済みの対応アクションを実行できます。

エンティティ固有のセクション🔗

一部のエンティティタイプには、そのタイプに関連する追加情報を表示するカスタマイズされたセクションがあります。

ユーザーエンティティ🔗

ユーザーエンティティは、異常な挙動の特定に役立つ包括的な認証およびアクティビティ情報を提供します。

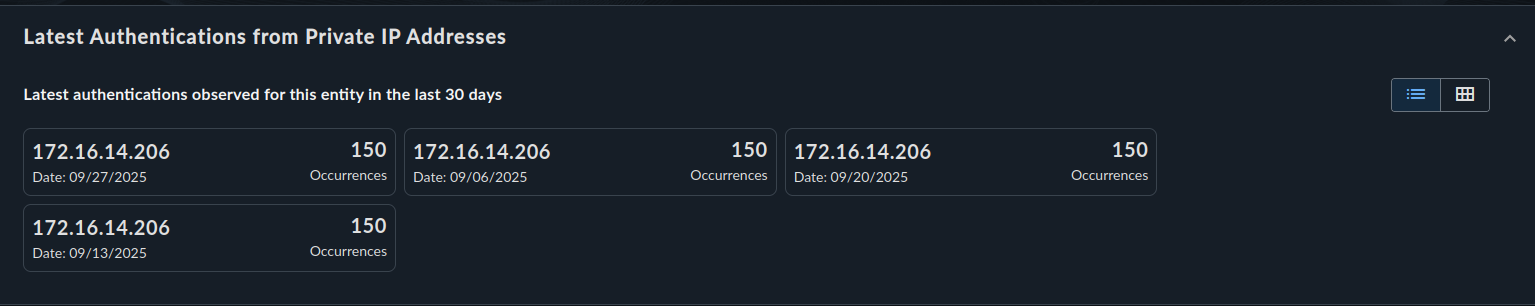

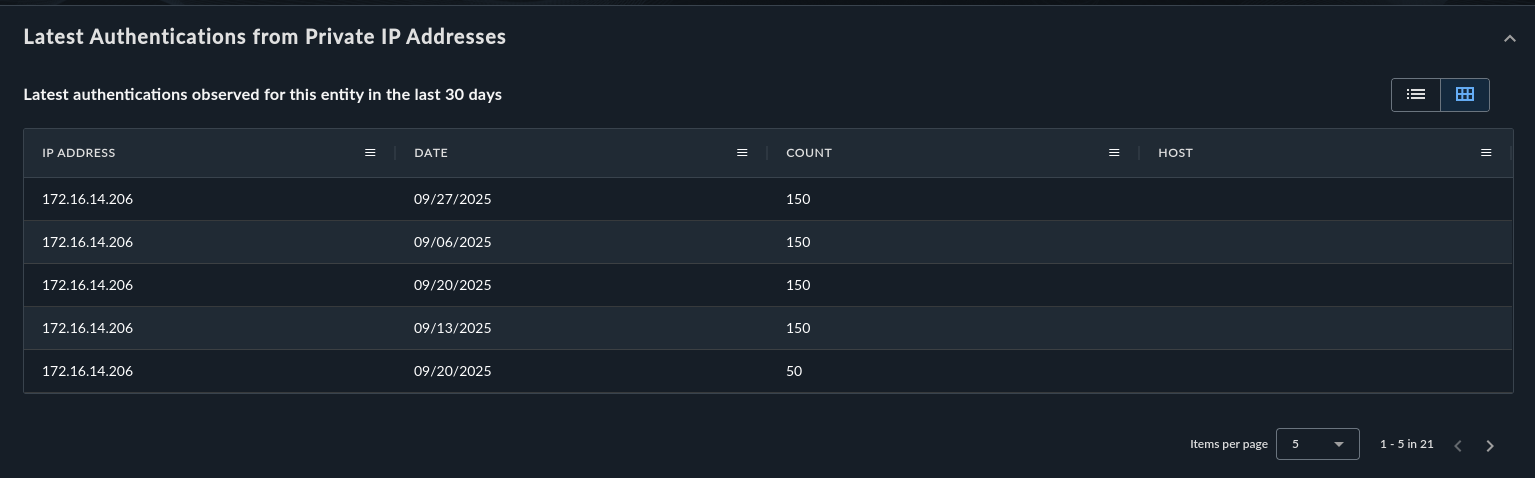

プライベートIPアドレスからの最新認証🔗

このセクションでは、プライベートIPレンジからのユーザー認証に関与した最新のIPアドレスを表示します。

このセクションはカードレイアウトとテーブルレイアウトの両方で利用できます。右上のボタンでレイアウトを切り替えられます。

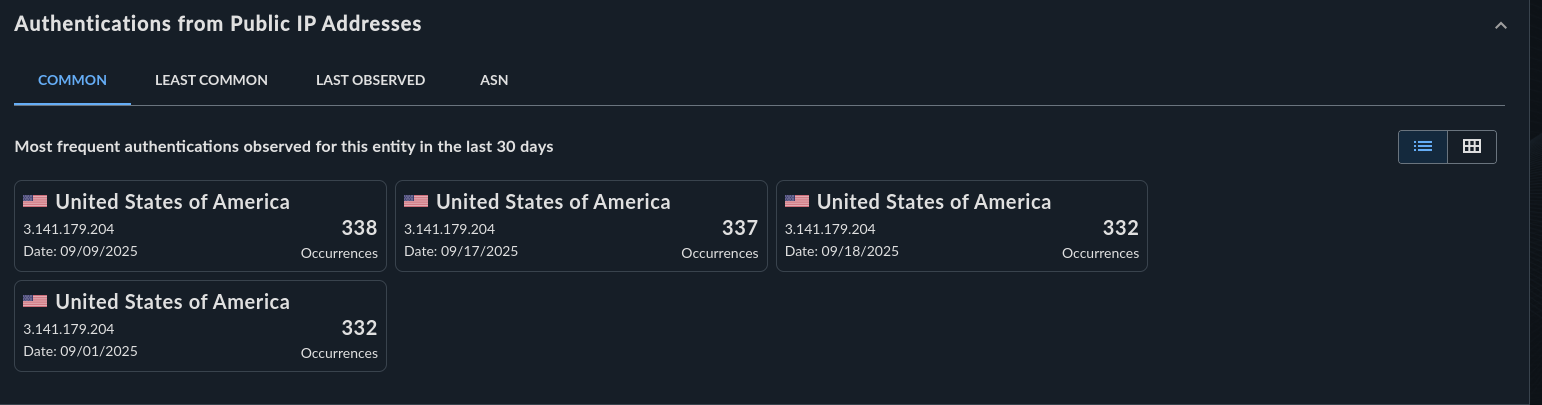

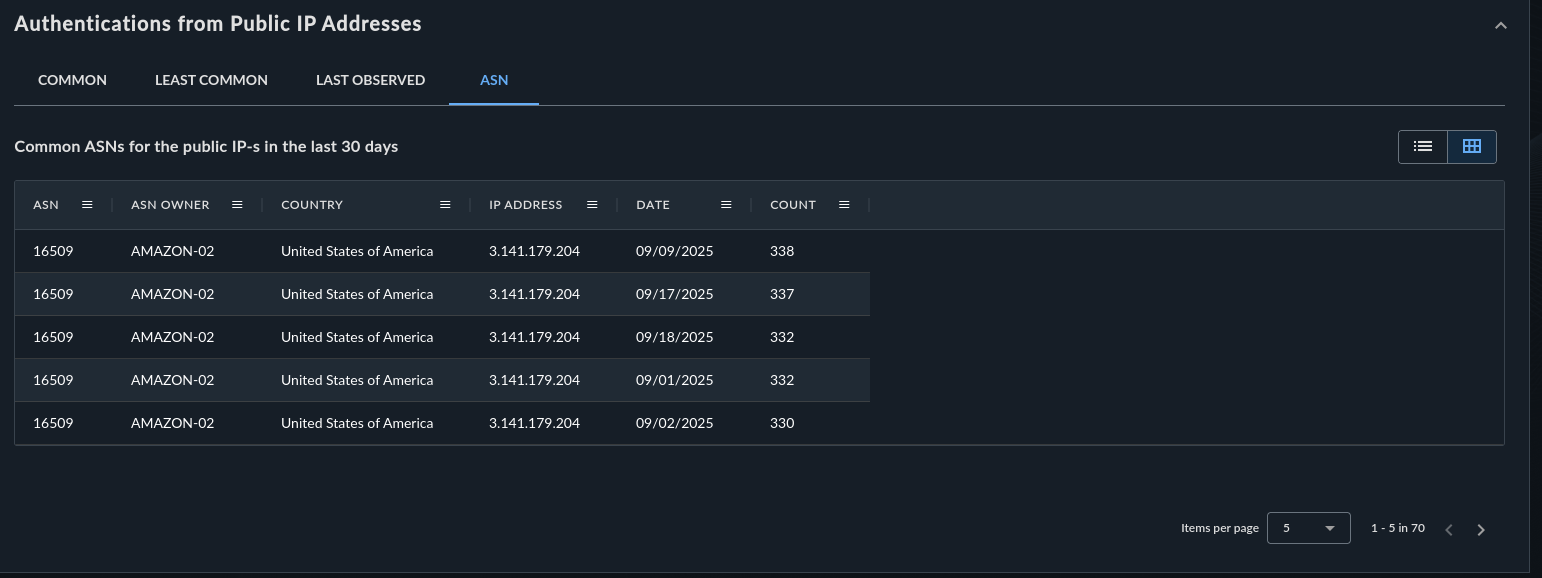

パブリックIPアドレスからの認証🔗

このセクションでは、パブリックIPレンジからのユーザー認証に関与したIPアドレスを表示します。以下の4つのサブタブがあります。

-

Common — 30日間でユーザー認証に最も多く関与したIPアドレスを表示します。

一般的なパブリックIP - カードレイアウト -

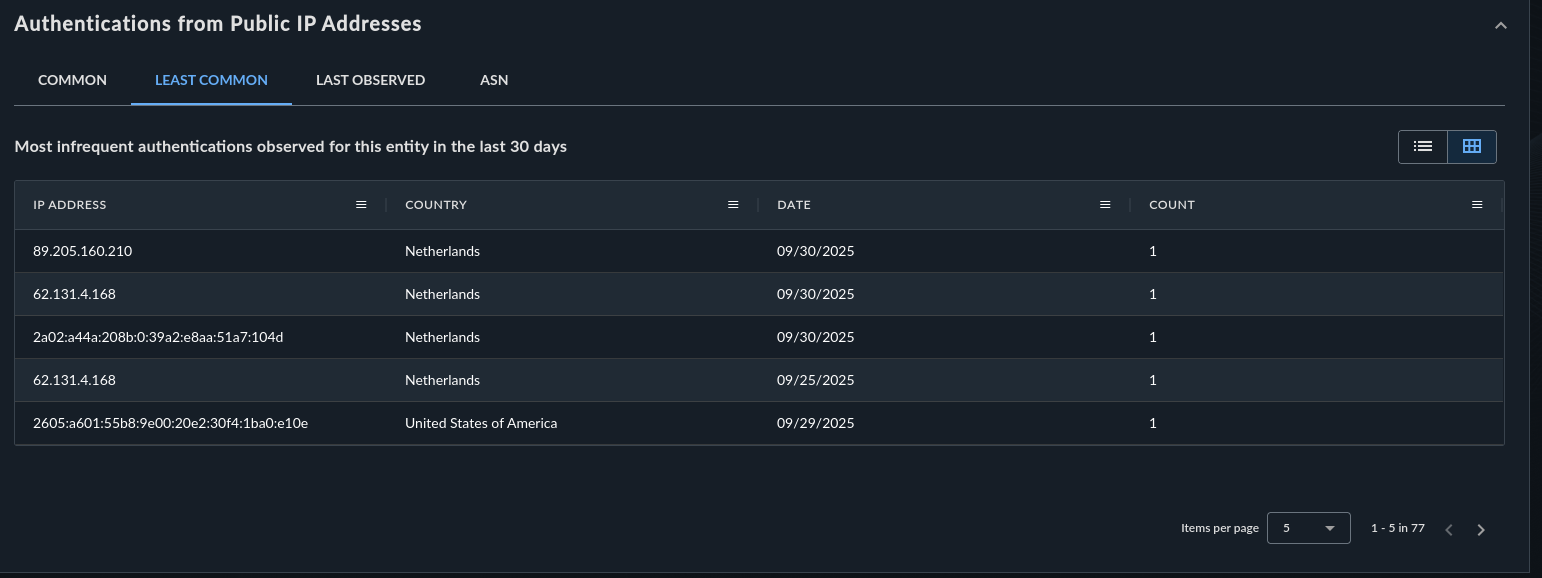

Least Common — 30日間でユーザー認証に最も少なく関与したIPアドレスを表示します。

最も少ないパブリックIP - テーブルレイアウト -

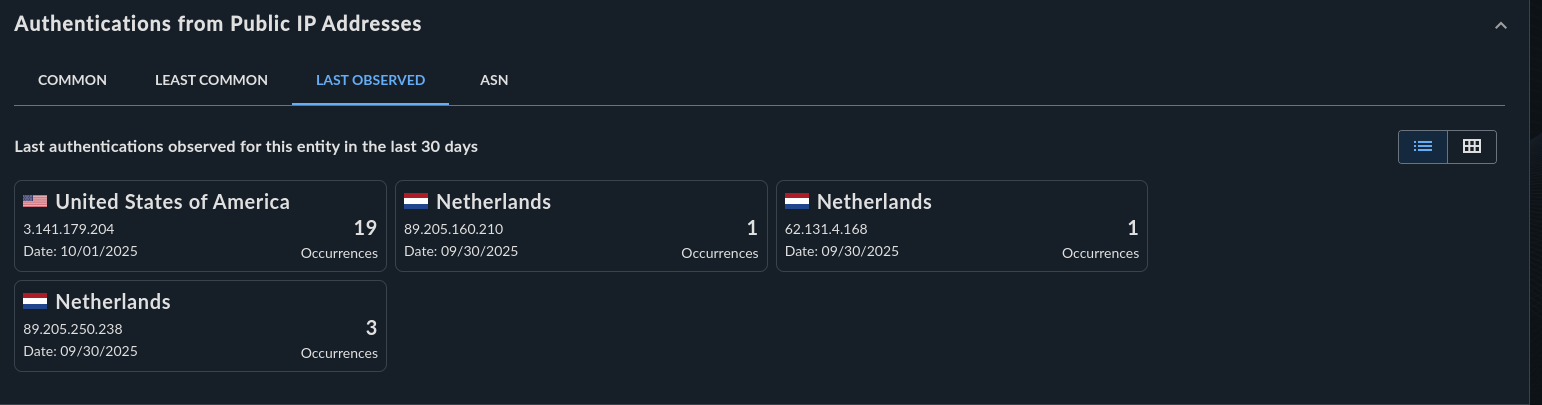

Last Observed — 30日間でユーザー認証に関与した最新のIPアドレスを表示します。

最新のパブリックIP -

ASN — 30日間でユーザー認証に関与したIPアドレスの最も一般的なAS番号(ASN)を表示します。

一般的なASN - テーブルレイアウト

ヒント

これらのサブタブはすべてテーブルビューで並べ替え可能です。テーブルビューには30日間に関与したすべてのIPアドレスが含まれます。

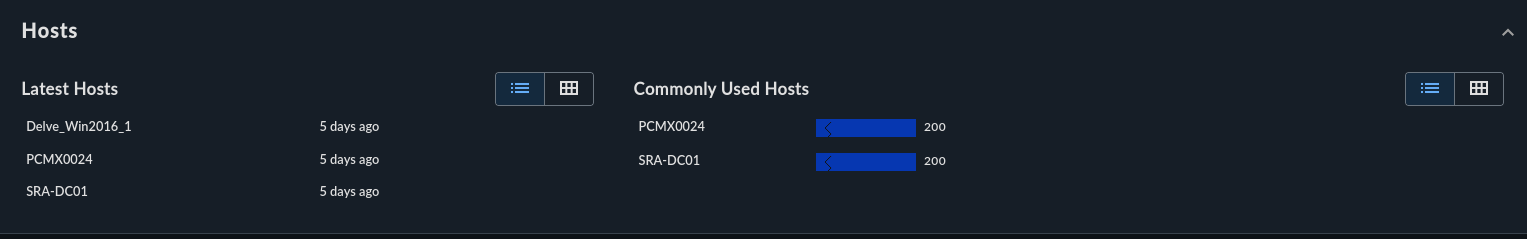

ホスト🔗

このセクションでは、ユーザーが認証した最新および最も一般的に使用されたホストをカードレイアウトとテーブルレイアウトの両方で表示します。

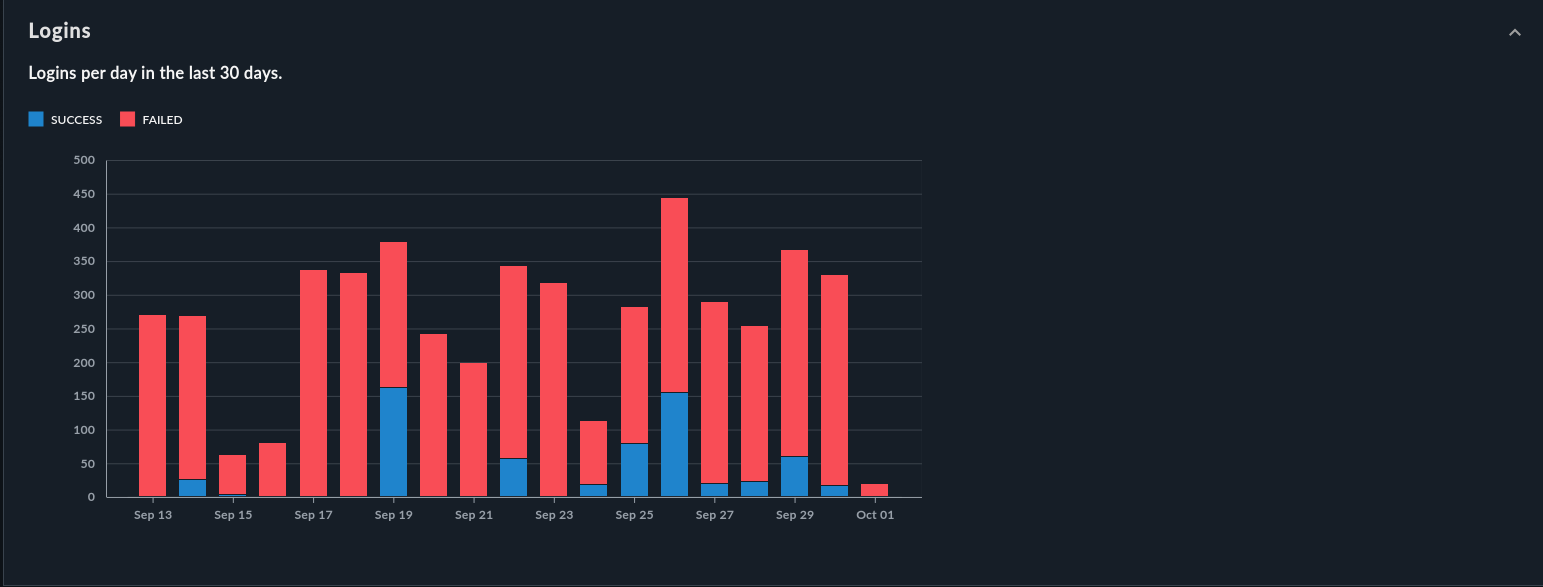

ログイン🔗

このセクションでは、過去30日間のユーザーのログイン試行のヒストグラムを表示します。

このヒストグラムを利用して以下を特定できます。

- 認証アクティビティの異常な急増

- 非アクティブ期間

- 通常の挙動から逸脱したログインパターン

ドメインおよび認証ドメインエンティティ🔗

ドメインおよび認証ドメインエンティティは、脅威インテリジェンスおよび通信テレメトリーを提供します。

脅威インテリジェンス🔗

このセクションでは、Secureworks Counter Threat Unit™ (CTU)、VirusTotal、APIVoidからのドメインに関する利用可能な脅威インテリジェンスを表示します。

ヒント

脅威インテリジェンスが利用可能なエンティティには、脅威インテリジェンスシールドアイコンが表示され、不正の可能性があることを示します。

ドメインへのHTTP通信🔗

このセクションでは、このドメインをターゲットとしたHTTPテレメトリーが存在するかどうかを表示します。

ドメインに対するDNSルックアップの送信元IP🔗

このセクションでは、このドメインに関連するDNSテレメトリーおよびその発信元を表示します。

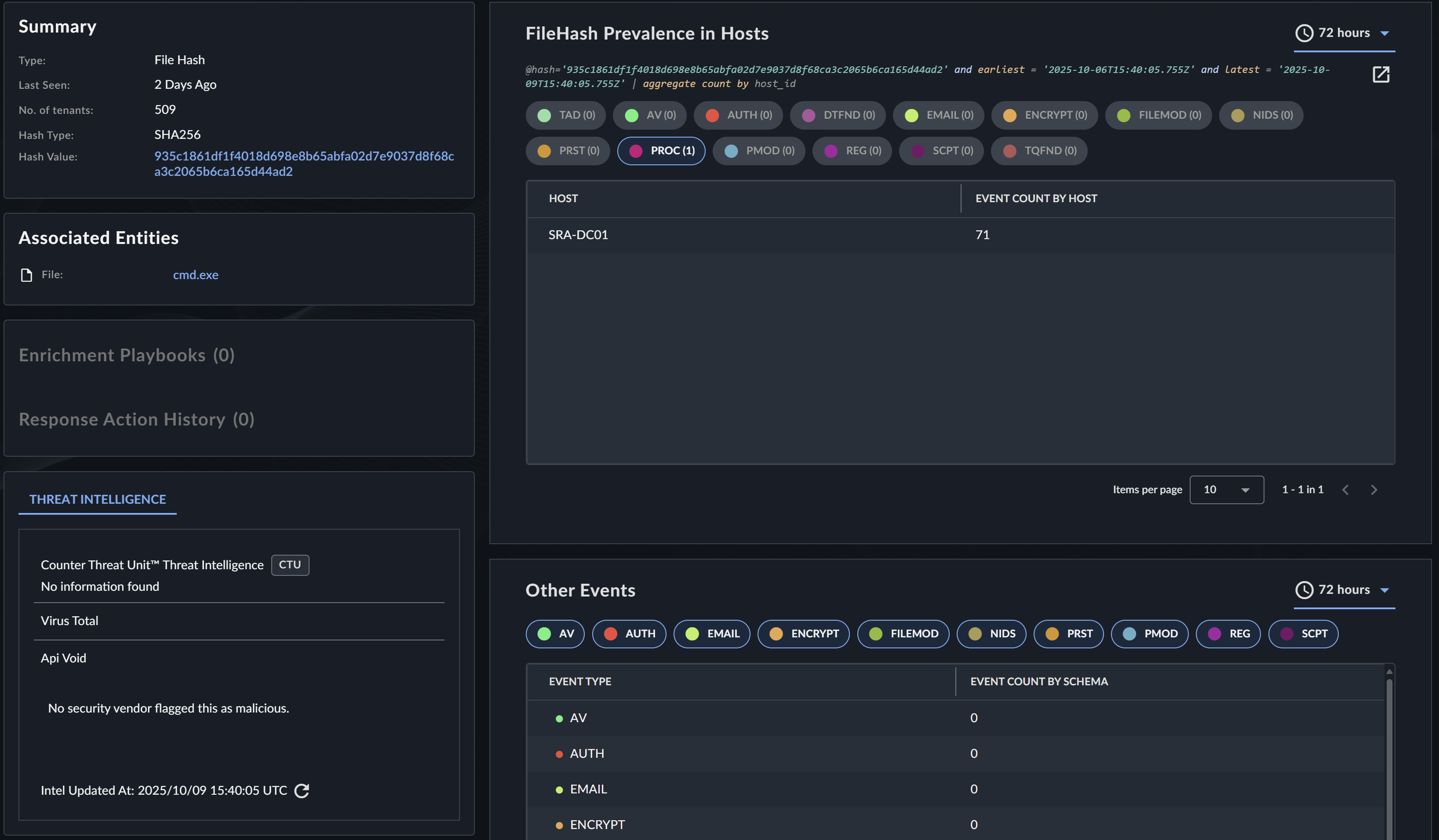

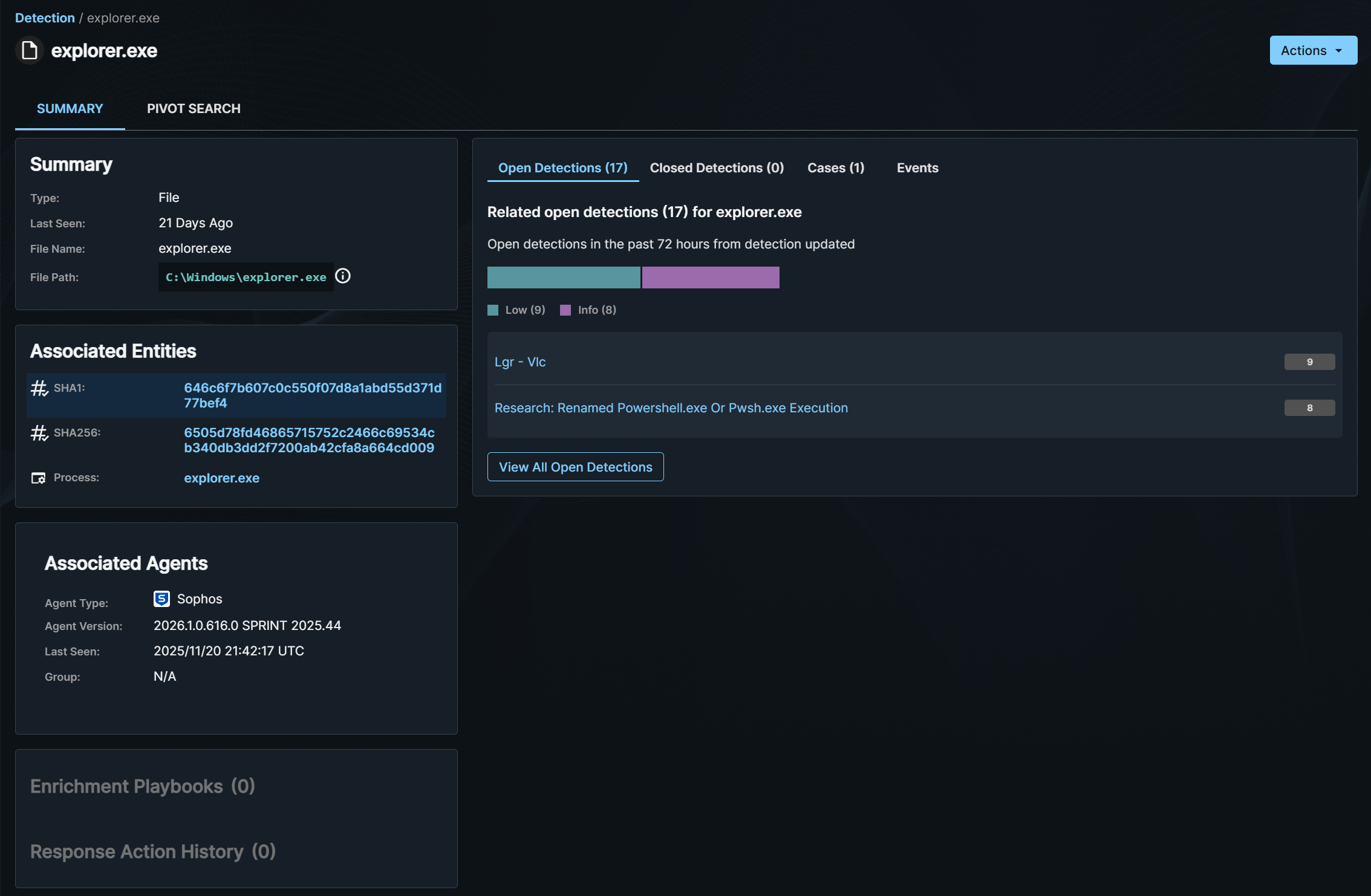

ファイルエンティティ🔗

ファイルエンティティは、普及情報および関連イベントデータを提供します。

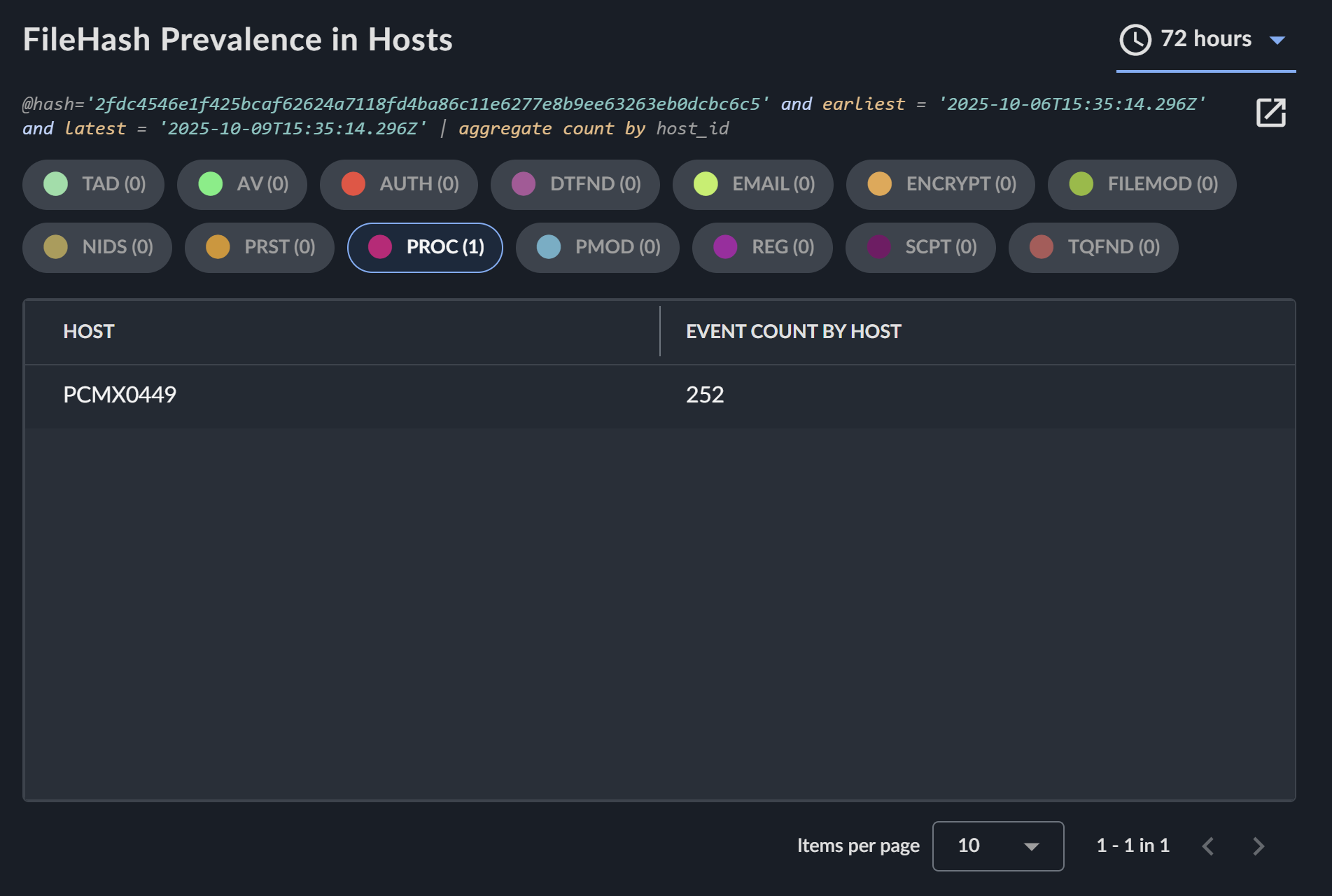

ホストにおけるFileHashの普及状況🔗

ファイルにファイルハッシュが関連付けられている場合、このセクションではそのハッシュのテレメトリーを報告したホストを表示します。これを利用して以下を行えます。

- ファイルが環境全体でどれだけ広がっているかを判断

- 侵害された可能性のあるホストを特定

- インシデントの範囲を評価

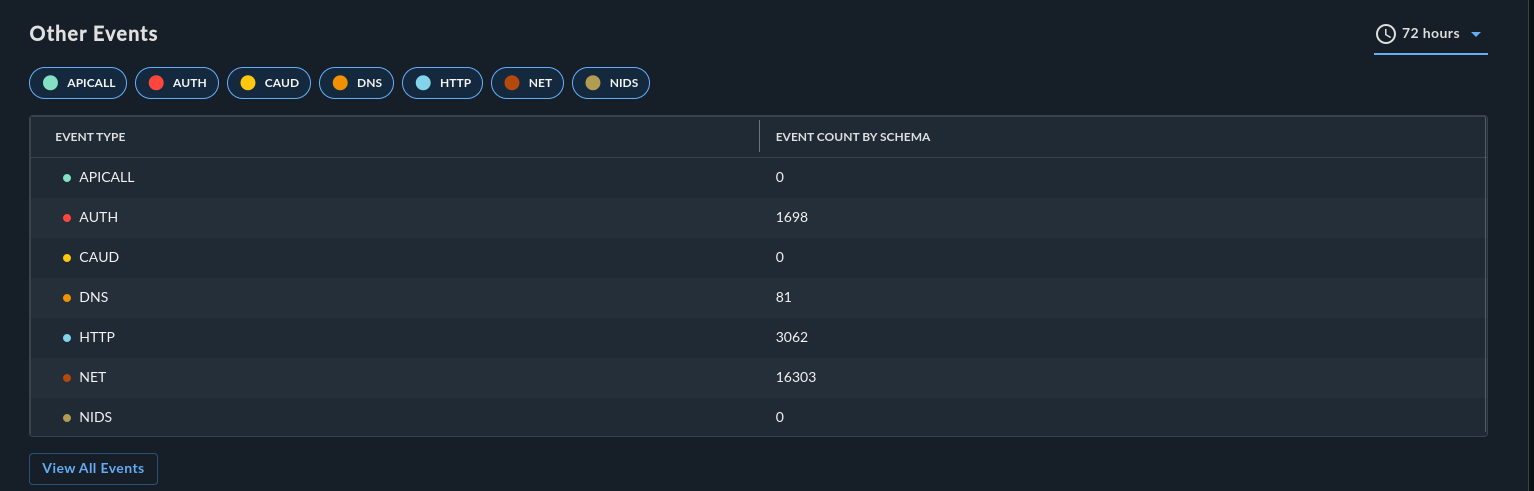

その他のイベント🔗

このセクションでは、このファイルを含む関連イベントタイプを表示します。

FileHashエンティティ🔗

FileHashエンティティは、ファイルエンティティと同様の情報を提供しますが、ハッシュ値に焦点を当てています。

ホストにおけるFileHashの普及状況🔗

このセクションでは、このファイルハッシュのテレメトリーを報告したホストを表示します。

その他のイベント🔗

このセクションでは、このファイルハッシュを含む関連イベントタイプを表示します。

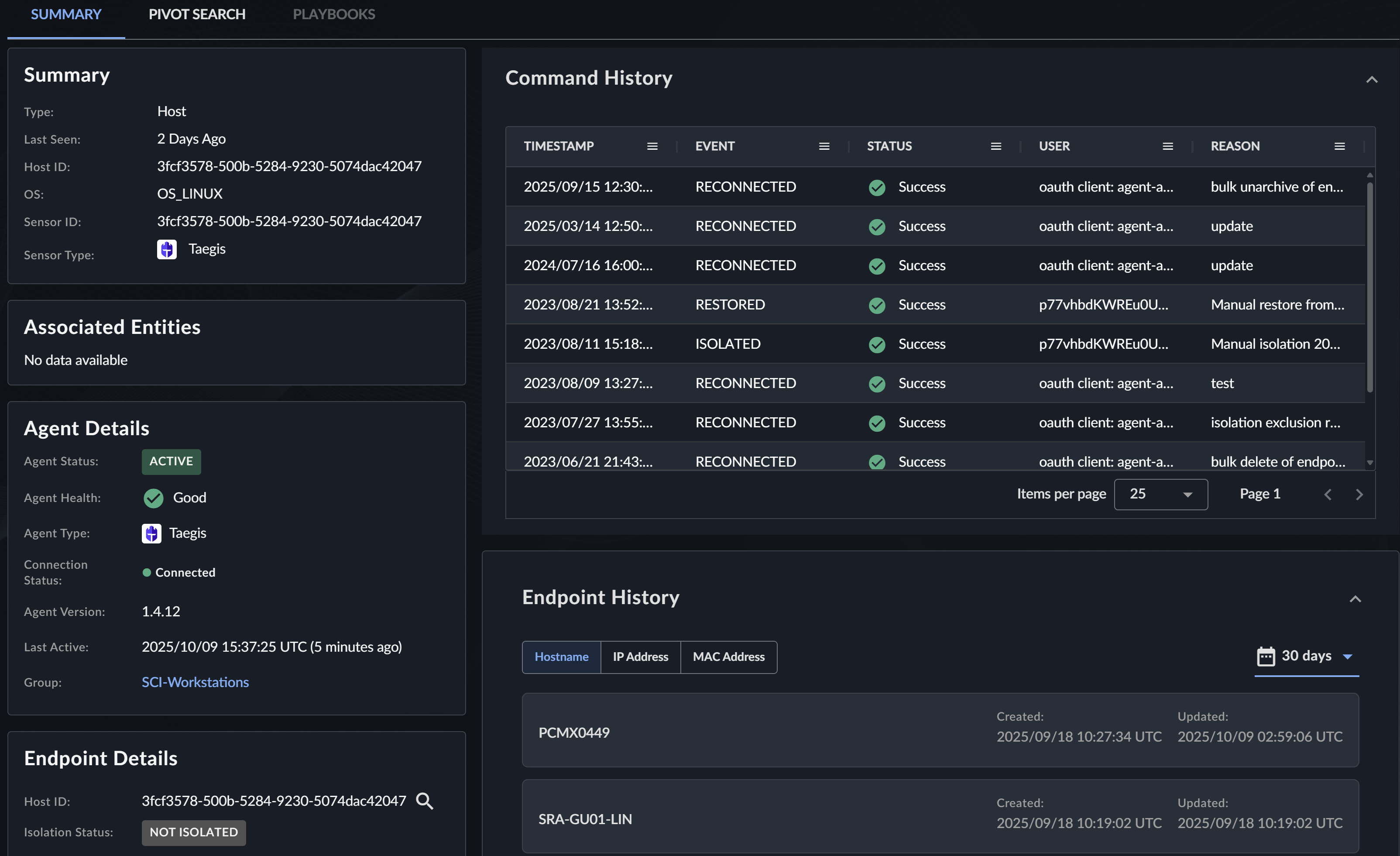

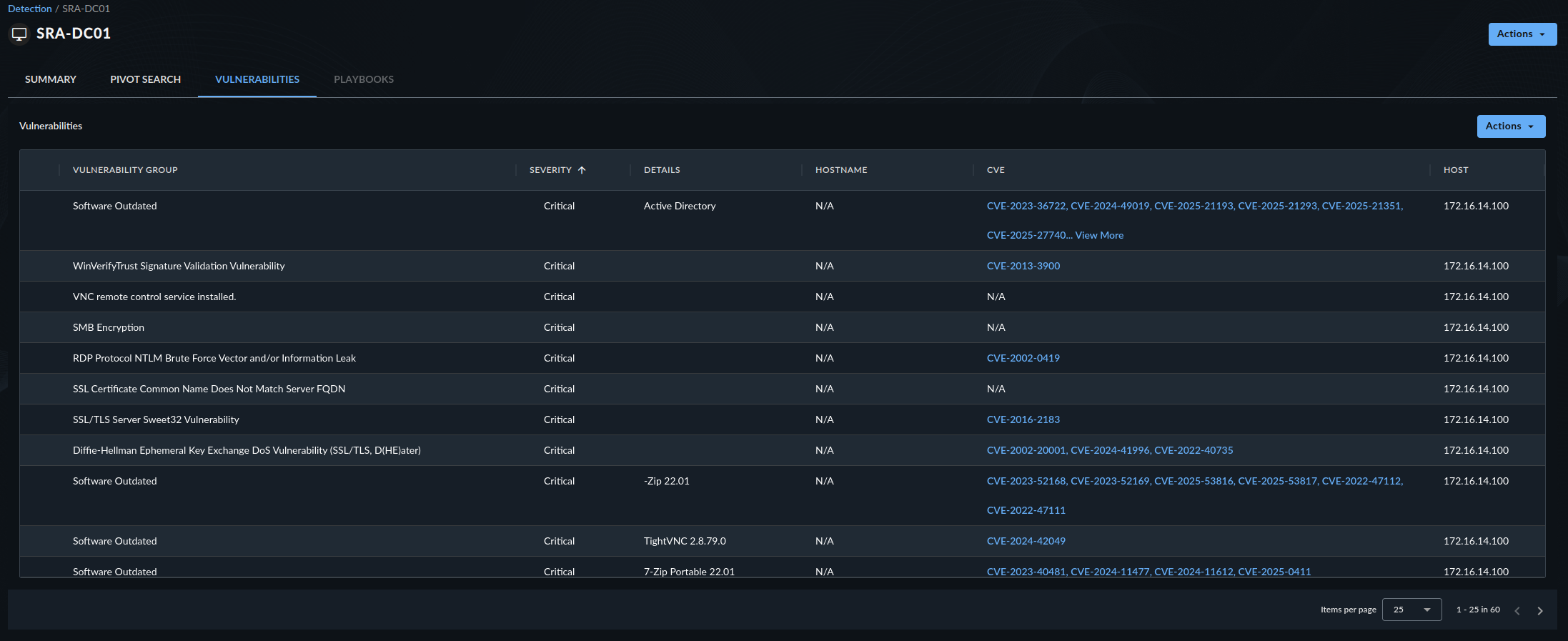

ホストエンティティ🔗

ホストエンティティは、セキュリティ体制やエージェントの詳細を含む包括的なエンドポイント情報を提供します。

脆弱性タブ🔗

脆弱性タブでは、VDRで資産にマッピングされている場合、そのホストのスキャン済み脆弱性を表示します。マッピングプロセスの詳細は資産マッピングロジックをご覧ください。

脆弱性タブを利用して以下を行えます。

- ホストのセキュリティ上の弱点を特定

- パッチ適用の優先順位付け

- 潜在的な攻撃経路の理解

エージェントの詳細🔗

このセクションでは、エンドポイント詳細ページと同じエージェント情報を表示します。

- エージェントバージョン

- エージェントステータス

- 最後に確認されたタイムスタンプ

- 設定の詳細

エンドポイントの詳細🔗

このセクションでは、エンドポイント詳細ページと同じエンドポイント情報を表示します。

- オペレーティングシステム

- ハードウェア仕様

- ネットワーク構成

コマンド履歴🔗

このセクションでは、エンドポイント詳細ページと同じコマンド履歴を表示します。

- エンドポイントで実行されたコマンド

- 実行タイムスタンプ

- コマンドのユーザーコンテキスト

エンドポイント履歴🔗

このセクションでは、エンドポイント詳細ページと同じエンドポイント履歴を表示します。

- エージェントのインストールおよびアップデート

- 設定変更

- 接続イベント

IPアドレスエンティティ🔗

IPアドレスエンティティは、ジオロケーション、脅威インテリジェンス、ネットワーク通信データを提供します。

脅威インテリジェンス🔗

このセクションでは、Secureworks Counter Threat Unit™ (CTU)、VirusTotal、APIVoidからのIPアドレスに関する利用可能な脅威インテリジェンスを表示します。

ジオロケーション🔗

このセクションでは、IPアドレスのジオロケーション情報を表示します。

- 国

- 地域/都道府県

- 市区町村

- 座標

- 組織/ISP

宛先ポート別の送信通信🔗

このセクションでは、このIPアドレスのnetflowテレメトリーを表示し、宛先IPアドレスとポートを集計します。これを利用して以下を行えます。

- 異常なアウトバウンド接続の特定

- 潜在的なデータ流出の検出

- 通常の通信パターンの理解

宛先ポート別の受信通信🔗

このセクションでは、このIPアドレスのnetflowテレメトリーを表示し、送信元IPアドレスとポートを集計します。これを利用して以下を行えます。

- 外部からの接続試行の特定

- 潜在的なスキャンや攻撃活動の検出

- インバウンドトラフィックパターンの監視

IPアドレスに関連付けられたユーザー🔗

このセクションでは、認証やHTTPイベントを通じてこのIPアドレスに関連するユーザーを表示します。

その他のイベント🔗

このセクションでは、このIPアドレスを含む関連イベントタイプを表示します。

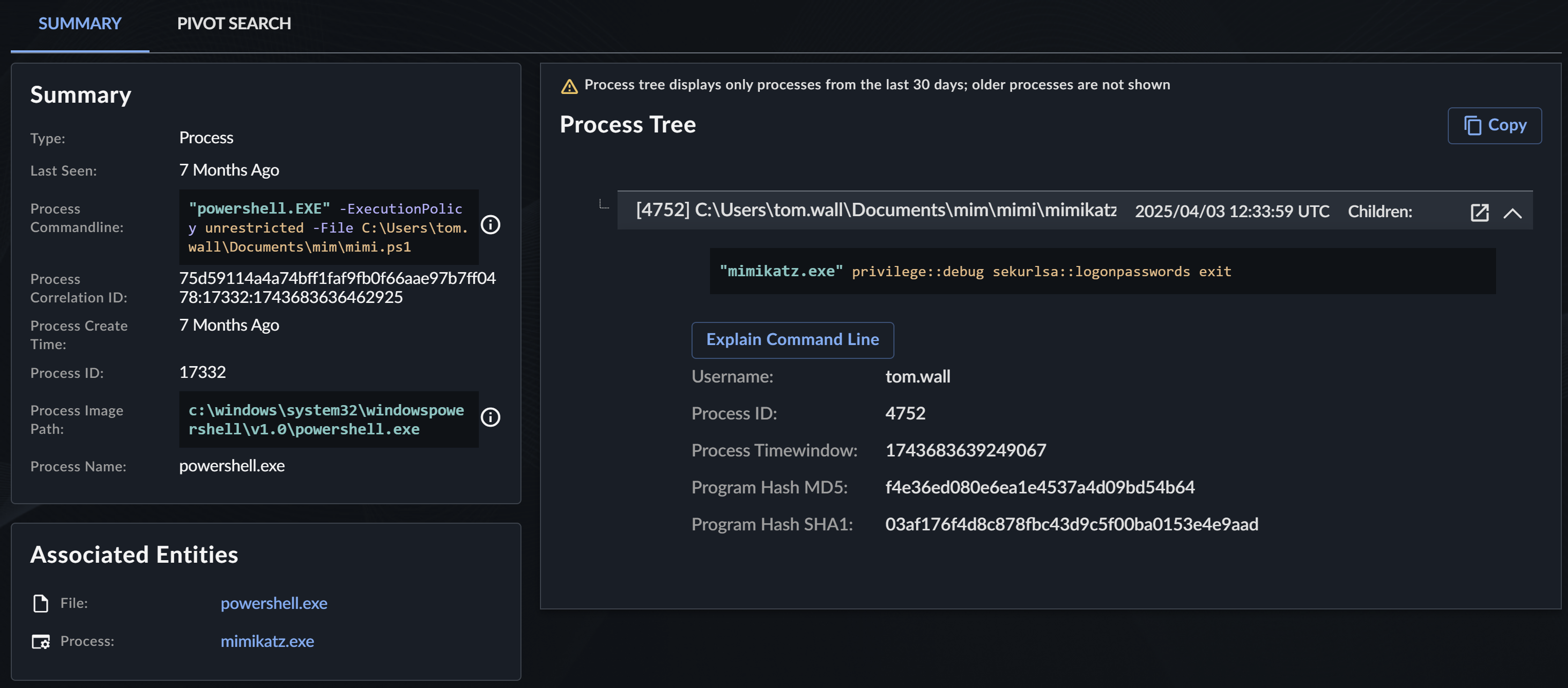

プロセスエンティティ🔗

プロセスエンティティは、プロセス実行の詳細および系統情報を提供します。

プロセスツリー🔗

プロセスツリーでは、プロセスの親子関係を表示し、完全な実行チェーンを探索できます。

Secureworks® Taegis™ XDRのプロセスイベントツリーを利用して以下を行えます。

- プロセスイベントの親子関係を探索

- ホストIDを起点としたピボットサーチ

- プロセスやユーザーが昇格権限を持っているかの確認

- プロセスの関係性や実行フローの理解

注意

プロセスツリーは過去30日間のプロセスのみ表示され、それ以前のプロセスは表示されません。

ヒント

プロセスツリーの視覚的かつインタラクティブなビューについては、プロセスイベント系統をご覧ください。

ベストプラクティス🔗

エンティティ詳細ページを利用する際は、以下のベストプラクティスを考慮してください。

- 複数セクションの確認: 単一のデータポイントに頼らず、詳細内のすべての利用可能なセクションを確認してエンティティを包括的に理解してください。

- 時間範囲の効果的な活用: ピボットサーチで時間範囲を調整し、関連データの発見と情報過多の回避のバランスを取ってください。

- エンリッチメントプレイブックの活用: エンリッチメントプレイブックを設定・活用し、外部ソースから追加コンテキストを自動収集してください。

- レイアウトの切り替え: 対応しているセクションでは、分析ニーズに応じてカードとテーブルレイアウトを切り替えてください。

- 調査の流れを追う: 関連エンティティや関連検出を活用して調査範囲を拡大してください。

- 異常の監視: 脅威インテリジェンス指標や認証・通信データの異常パターンがあるエンティティに特に注意してください。