Microsoft Graph Security API Alerts v2 インテグレーションガイド🔗

以下の手順は、Microsoft Graph Security API Alerts v2 ログのインテグレーションを構成し、Secureworks® Taegis™ XDR への取り込みを容易にするためのものです。詳細については、Microsoft Graph Security API の概要 を参照してください。

前提条件🔗

Microsoft Graph Security API Alerts v2 インテグレーションは、Alerts v2 (Alerts and incidents) エンドポイントを使用します。このエンドポイントは Microsoft Defender XDR 統合アラートシステム からアラートを取得します。アラートを XDR に取り込むには、まず Microsoft Defender の統合アラートエクスペリエンスでアラートが表示されている必要があります。

Microsoft Defender 統合アラートが必要

このインテグレーションを構成する前に、以下を確認してください。

- お客様のテナントが Microsoft Defender ポータル にアクセスでき、Incidents & alerts → Alerts でアラートが表示されていること。

- アラートを生成する必要がある各 Microsoft セキュリティワークロード(Defender for Endpoint、Defender for Office 365、Defender for Identity、Defender for Cloud Apps、Defender for Cloud、Entra ID Protection など)が Microsoft Defender XDR にオンボードされ、Defender ポータルでアラートを生成していること。

Microsoft Defender XDR と連携していないプロバイダーからのアラートは、alerts_v2 API には表示されず、このインテグレーションを通じて XDR に取り込まれることは ありません。これは Microsoft のアーキテクチャ上の要件であり、XDR の制限ではありません。

インテグレーション構成後にアラートが期待通りに表示されない場合は、Microsoft Graph Security API Alerts v2 トラブルシューティング を参照してください。

Graph Security API Alerts v2 エンドポイントからのセキュリティアラート🔗

Microsoft は多くの製品でセキュリティ分析を実装しています。XDR は、これらの Microsoft アラートをリアルタイムで取得し、XDR 内で検知として表示します。

これらのアラートには、以下が含まれます。

- Microsoft Entra ID Protection

- Microsoft 365 Defender

- Microsoft Defender for Cloud Apps

- Microsoft Defender for Endpoint

- Microsoft Defender for Identity

- Microsoft Defender for Office 365

- Microsoft Purview Data Loss Prevention

- Microsoft Purview Insider Risk Management

アラートは Microsoft REST API を使用してポーリング方式で取り込まれ、新しいデータは毎分リクエストされます。データの可用性については、Office 365 および Azure のデータ可用性 を参照してください。

注意

XDR は Graph Security API から提供されるアラートのみを中継します。これには、エンリッチメントやコンテキスト、独自分析に必要な生テレメトリーは含まれません。アラートのみのインテグレーションは シングルペイン ビューを提供しますが、詳細な分析に必要な情報は含まれていません。可能な場合は、アラートのサポートテレメトリーが利用可能なインテグレーションを追加することを推奨します。

これらのセキュリティ製品の可用性は、お客様が保有する Microsoft サブスクリプションやライセンス、XDR に対して許可した内容によって異なります。Microsoft Defender 製品のライセンス要件については、Microsoft Defender XDR の前提条件 を参照してください。

注意

Office 365 から発生する一部のアラートは、O365 Management と MS Graph Security の両方のデータに表示される場合があります。

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| MS Graph Security API Alerts v2 | Antivirus, CloudAudit, Email, Thirdparty |

Microsoft Graph Security API Alerts v2 インテグレーション手順🔗

Azure でアプリケーションを登録する🔗

-

アプリケーションを登録 します。

- 名前 — 任意の説明的な文字列

- サポートされるアカウントの種類 — この組織ディレクトリ内のアカウントのみ

注意

以下の値を記録してください。これらは XDR でインテグレーションを作成する際に使用します。

- ディレクトリ (テナント) ID

- アプリケーション (クライアント) ID

-

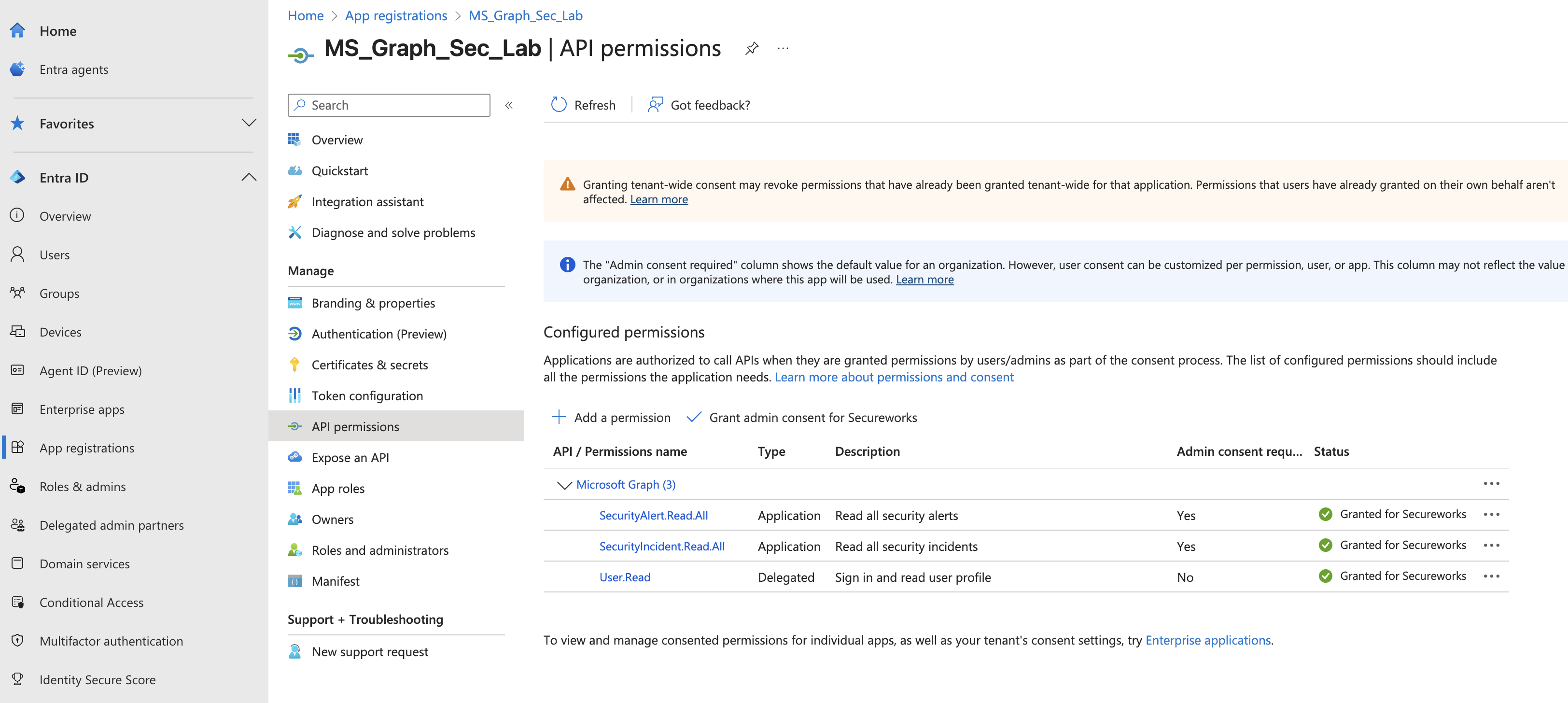

アプリケーションの権限を構成 します。以下の権限を追加してください。

SecurityAlert.Read.All(アプリケーション権限)SecurityIncident.Read.All(アプリケーション権限、オプション)User.Read(MS Graph に自動的に委任される権限)

注意

SecurityIncident.Read.Allはオプションです。XDR は現在 Microsoft Defender のインシデントデータを取り込んでいないため、この権限は省略しても問題ありません。将来的にインシデントの取り込みが追加される可能性があり、その際にこの権限を付与しておくことで、管理者の同意フローを再実行せずにインシデントデータを利用できます。

API Permissions -

Grant admin consent for <Azure tenant name> をクリックします。

-

証明書をアップロード して、アプリケーションの 認証情報 を提供します。

重要

証明書は有効期限があり、Microsoft Entra ID および XDR の両方で有効期限前に更新する必要があります。

重要

XDR は Privacy-Enhanced Mail (PEM) 形式のみをサポートします。PEM 形式の詳細は RFC 7468 を参照してください。

暗号化されたキーやクライアントシークレットは サポートされていません。

インテグレーションには RSA キーが必要です。RFC 7518 §3.3 によると、RS256 JWT 署名には少なくとも 2048 ビットのキーが必要であり、新規導入の場合は 3072 ビットを推奨します。ECDSA やその他のキーアルゴリズムは サポートされていません(Microsoft Entra ID で受け入れられる場合でも)。

注意

自己署名証明書もサポートされています。

PowerShell または OpenSSL を使用して自己署名の PEM(.pem 拡張子)証明書を生成するには、以下のいずれかのコマンドを使用してください。

# Prompt user for input

$certname = Read-Host -Prompt "Enter certificate name"

$keyname = Read-Host -Prompt "Enter key name"

$location = Read-Host -Prompt "Enter location"

# Generate a self-signed certificate in the current user's certificate store

$cert = New-SelfSignedCertificate `

-Subject "CN=$certname" `

-CertStoreLocation "Cert:\CurrentUser\My" `

-KeyExportPolicy Exportable `

-KeySpec Signature `

-KeyLength 3072 `

-KeyAlgorithm RSA `

-HashAlgorithm SHA256

# Helper: format raw bytes as a standard PEM block (Base64, wrapped at 64 chars)

function ConvertTo-PemBlock {

param([string]$Header, [byte[]]$Bytes)

$b64 = [Convert]::ToBase64String($Bytes) -replace '.{64}', "$&`n"

"-----BEGIN $Header-----`n$($b64.TrimEnd())`n-----END $Header-----`n"

}

# Export certificate as PEM

$certPem = ConvertTo-PemBlock -Header 'CERTIFICATE' -Bytes $cert.RawData

Set-Content -Path "$location\$certname.pem" -Value $certPem -NoNewline

# Export private key as unencrypted PKCS#8 PEM

$rsa = [System.Security.Cryptography.X509Certificates.RSACertificateExtensions]::GetRSAPrivateKey($cert)

$keyPem = ConvertTo-PemBlock -Header 'PRIVATE KEY' -Bytes $rsa.ExportPkcs8PrivateKey()

Set-Content -Path "$location\$keyname.pem" -Value $keyPem -NoNewline

Write-Host "Files located at: $location"

pause

注意

上記のコードをテキストファイルにコピー&ペーストし、ファイルを .ps1 拡張子(例:CertGen.ps1)で保存して、PowerShell でスクリプトを実行してください。

XDR でインテグレーションを追加する🔗

- Taegis Menu から インテグレーション → クラウドAPI に移動します。

-

ページ上部の インテグレーションの追加 をクリックします。

Add an Integration -

最適化された タブから Office 365/Azure をクリックします。

Create the Integration -

Graph Security API Alerts v2 の下で セットアップ を選択します。

- インテグレーションの 名前 を入力します。任意の文字列で構いません。

- Azure でアプリケーションを登録する セクションの 手順1 で取得した テナントID と アプリケーションクライアントID を入力します。

- 証明書と関連する秘密鍵をアップロードします。

- 完了 を選択して XDR とのインテグレーションを完了します。

-

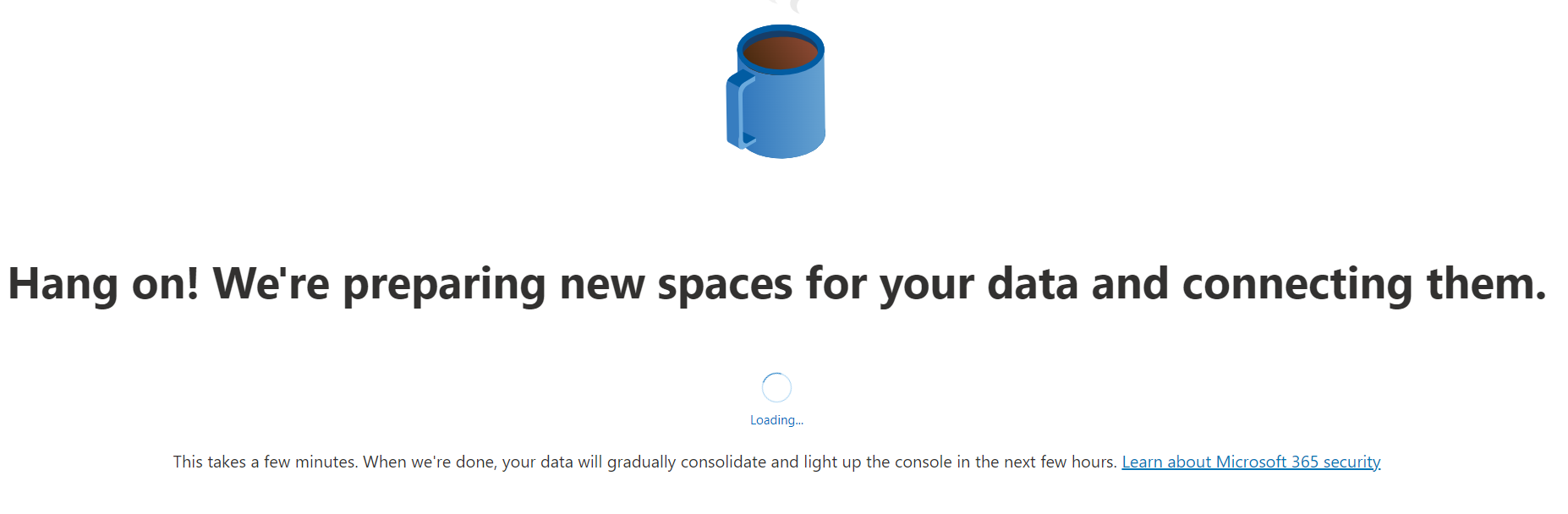

MS Graph V2 Alerts and incidents を初めて利用する場合は、認可の問題を回避するために Microsoft Defender でアラートサービスのプロビジョニングが必要な場合があります。

Microsoft Defender Web ポータル で Investigation & response > Incidents & alerts > Alerts に移動します。下記のメッセージが表示される場合があります。プロビジョニングには1時間ほどかかる場合があります。その後、新しいアラートを確認でき、アラートサービスが機能します。

詳細は Microsoft Q&A を参照してください。

Provisioning in Progress

クエリ言語を用いた詳細検索🔗

Graph Security v1 と v2 イベントの区別🔗

Graph Security v2 の全イベントを検索するには:

where ingest.product.name = 'GRAPH_ALERTS' and ingest.product.version = 'v2'

Graph Security v1 の全イベントを検索するには:

where ingest.product.name = 'GRAPH_ALERTS' and ingest.product.version = 'Legacy'

トラブルシューティング🔗

Microsoft Defender ポータルで表示されているアラートが XDR に表示されない場合、または従来の Graph Security API v1 で取り込まれたアラートが v2 の結果に表示されない場合は、Microsoft Graph Security API Alerts v2 トラブルシューティング を参照してください。