CyberArk🔗

以下の手順は、CyberArkのログをSecureworks® Taegis™ XDRに取り込むための設定方法です。

XDRは、以下のCyberArk製品からのログを正規化します。

- Privileged Threat Analytics (PTA)

- Vault

接続要件🔗

| ソース | 宛先 | ポート/プロトコル |

|---|---|---|

| CyberArk | Taegis™ XDR Collector (管理IP) | TCP/601 |

インテグレーションから提供されるデータ🔗

| 正規化されたデータ | 汎用的な検知 | ベンダー固有の検知 | |

|---|---|---|---|

| CyberArk | CloudAudit | Auth | Thirdparty |

注意

XDR検知機は、データソースのログが特定の検知機に関連付けられたスキーマへ正規化されていても、必ずしもトリガーされるとは限りません。ただし、カスタム検出ルールを作成することで、データソースから正規化されたデータに基づいて検知を生成することができます。

CyberArkプラットフォームの設定🔗

Privileged Threat Analytics (PTA) のログ転送設定🔗

ログ転送の設定については、CyberArkのドキュメントの手順に従ってください。

以下の情報を入力してください。

| オプション | 必要な値 |

|---|---|

| siem | Taegis |

| format | CEF |

| host | XDR Collector (管理IP) |

| port | 601 |

| protocol | TCP |

| syslogType | RFC3164 |

Vaultのログ転送設定🔗

ログ転送の設定については、CyberArkのドキュメントの手順に従ってください。

-

このサンプルを参考に、Syslog出力をCEF形式で生成するXSL Translator Fileを作成します。

-

DBPARM.iniファイルに、以下の情報を入力します。

オプション 必要な値 SyslogServerIP XDR Collector (管理IP) SyslogServerPort 601 SyslogServerProtocol TCP SyslogMessageCodeFilter 監視用推奨アクションコード SyslogTranslatorFile 上記ステップ1で作成したXSL Translator File SyslogProcessingTasks 現在の値 SyslogMessageProcessingLimit 現在の値 SyslogServerMessageLimit 現在の値 SyslogLimitNotificationFrequency 現在の値

クエリ言語検索例🔗

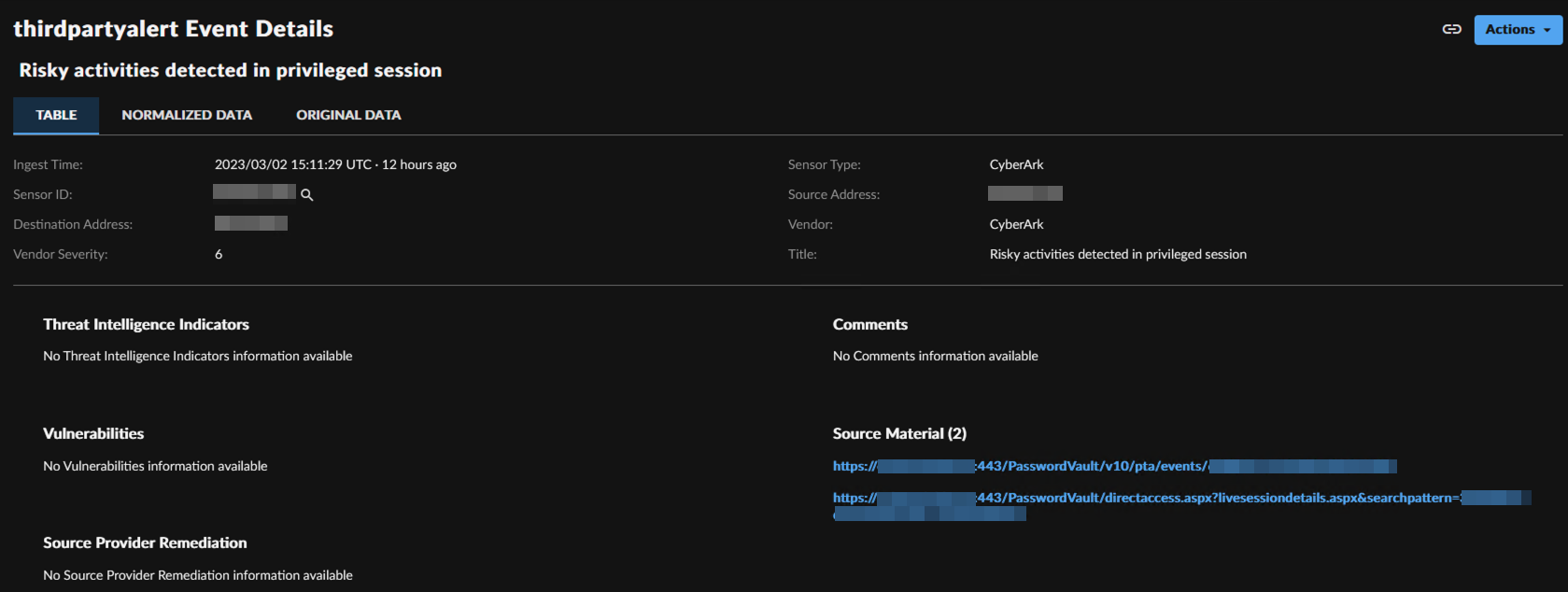

過去24時間のPTAイベントを検索するには:

`FROM thirdparty WHERE sensor_type = 'CyberArk' and EARLIEST=-24h`

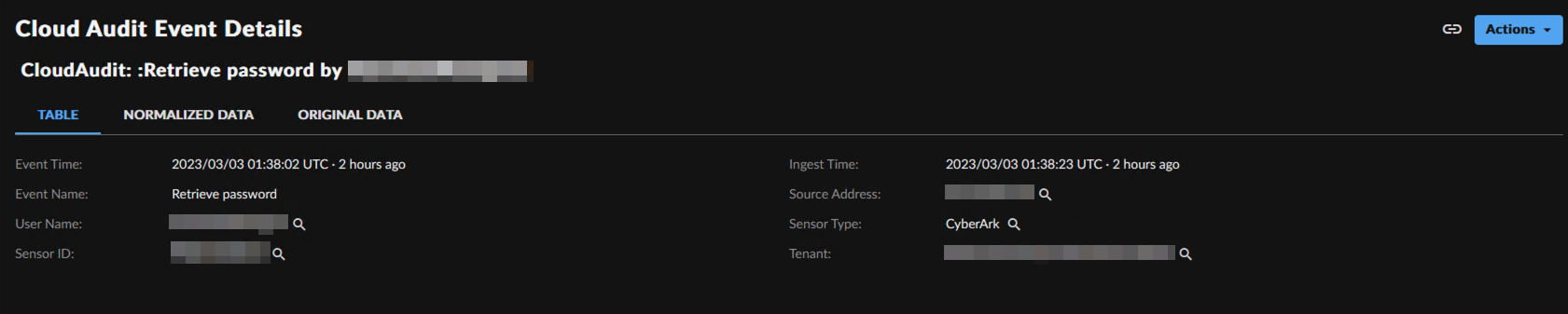

cloudauditイベントを検索するには:

`FROM cloudaudit WHERE sensor_type = 'CyberArk'`

特定ユーザーに関連するauthイベントを検索するには:

`FROM auth WHERE sensor_type='CyberArk' AND source_user_name = 'foo'`

イベント詳細🔗

サンプルログ🔗

PTA🔗

Oct 23 03:18:20 10.10.10.10 Oct 22 22:18:20 10.10.10.10 CEF:0|CyberArk|PTA|12.0|23|Privileged access to the Vault during irregular hours|2|suser=user(Vault user) shost=None src=None duser=user@domain.com dhost=host.domain.com dst=10.10.10.11 cs1Label=ExtraData cs1=None cs2Label=EventID cs2=6354b27bc2dc3bbcd4e0ffff deviceCustomDate1Label=DetectionDate deviceCustomDate1=1666495099000 cs3Label=PTALink cs3=https://cyberark.domain.com:443/PasswordVault/v10/pta/events/1234567890cccc cs4Label=ExternalLink cs4=None

Vault🔗

Oct 21 21:00:27 10.1.2.3 Oct 21 17:00:27 ADEVICE CEF:0|Cyber-Ark|Vault|12.1.0000|7|Logon|5|act=Logon suser=user@domain.com fname= dvc=10.1.2.4 shost=10.10.2.2 dhost= duser= externalId= app= reason= cs1Label=""Affected User Name"" cs1= cs2Label=""Safe Name"" cs2= cs3Label=""Device Type"" cs3= cs4Label=""Database"" cs4= cs5Label=""Other info"" cs5=10.1.2.4 cn1Label=""Request Id"" cn1= cn2Label=""Ticket Id"" cn2= msg=