エンタープライズ シングルサインオン (SSO)🔗

シングルサインオン (SSO) を利用すると、Secureworks® Taegis™ XDR へのアクセスをローカルの企業認証システムと連携できます。これは XDR では 接続 と呼ばれます。

SSO を有効にすると、XDR のユーザーは企業認証の資格情報を使って XDR にアクセスできるため、企業ネットワークにログインしていれば、XDR 用の別のパスワードや MFA を入力する必要がなくなります。

重要

ユーザーには、XDR で ユーザーアカウント を作成し、企業認証システムで使用しているメールアドレスと同じメールアドレスを持つ適切なロールを割り当てる必要があります。メールアドレスが、ユーザーごとに認証システム間の同期を可能にします。

SSO を有効にすることで、以下のメリットがあります。

- XDR はお客様のパスワードおよび MFA 標準に準拠します

- 別の MFA システムや追加のパスワードを覚える必要がありません

- ユーザー管理が XDR と連携した企業認証システムに集約されます

- セッションがタイムアウトし再度ログインが必要な場合でも、パスワードや MFA の入力なしで再アクセスできます

前提条件🔗

Security Assertion Markup Language 2.0 は、セキュリティドメイン間で認証および認可の ID を交換するための SAML 標準のバージョンです。

お客様の認証システムは、XDR との連携を設定するために SAML2.0 認証プロトコルに対応している必要があります。

エンタープライズ SSO の概要🔗

重要

XDR をパートナー (MSSP) 組織経由で提供されている場合は、続行する前にパートナーに SSO 連携がサポートされているかご確認ください。

テナント管理者 は、Taegis Menu の テナント設定 → エンタープライズ SSO からアクセスできるエンタープライズ SSO ページで SSO 接続を管理できます。

注意

エンタープライズ SSO の設定は、テナント管理者ロールを持つユーザーのみが可能です。

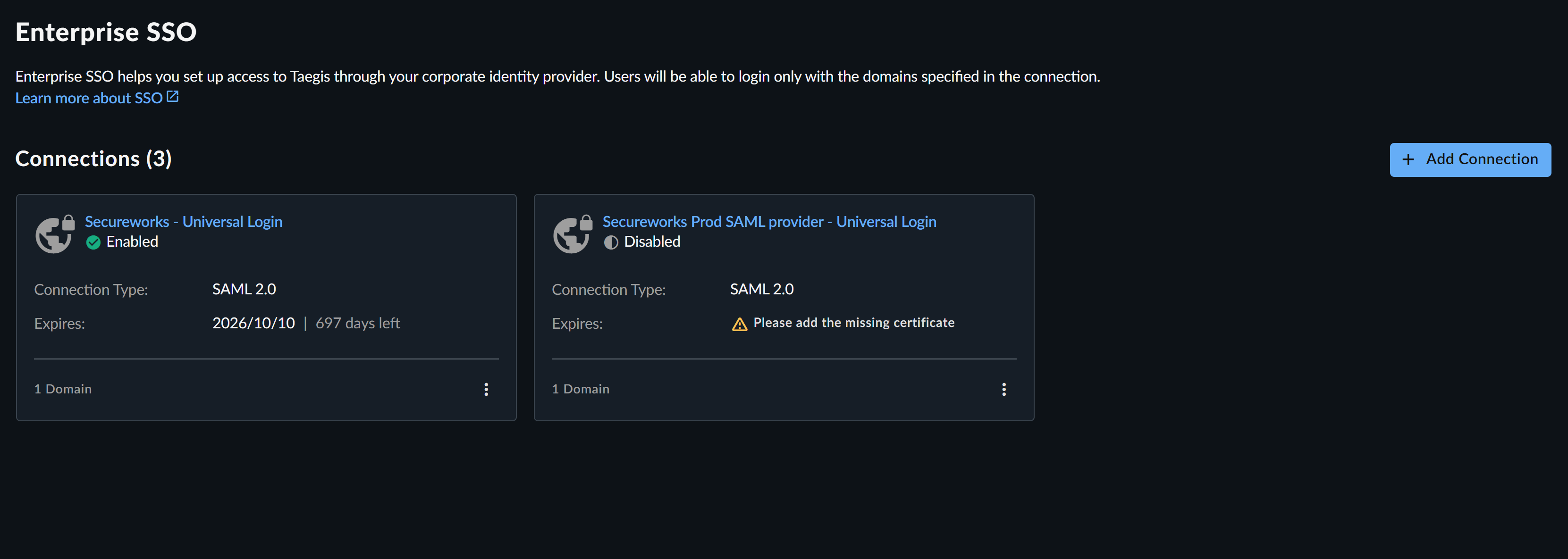

接続タブ🔗

接続タブには、現在の SSO 接続がサマリーカードとして表示されます。カードには、ドメイン数、署名証明書の有効期限、接続名の下に以下のいずれかのステータスが表示されます。

-

有効 — SSO 設定で指定されたドメインと一致するメールログイン資格情報を持つすべてのユーザーが、SSO を使って XDR にアクセスします。

-

無効 — 設定されたドメインと一致するメールアドレスを持つユーザーには SSO 接続が有効になっていません。無効な接続のみ削除できます。

- 下書き — 設定が未完了の場合、接続は 下書き ステータスに移動します。これは、アップデート適用やシステム再起動、ブラウザの問題などで発生する場合があります。

サマリーカードを選択すると、接続の詳細を確認したり、ステータスの変更、詳細の編集、接続の削除 ができます。

また、エンタープライズ SSO ページのカード右下のメニューアイコンからも、ステータス変更や接続の削除が可能です。

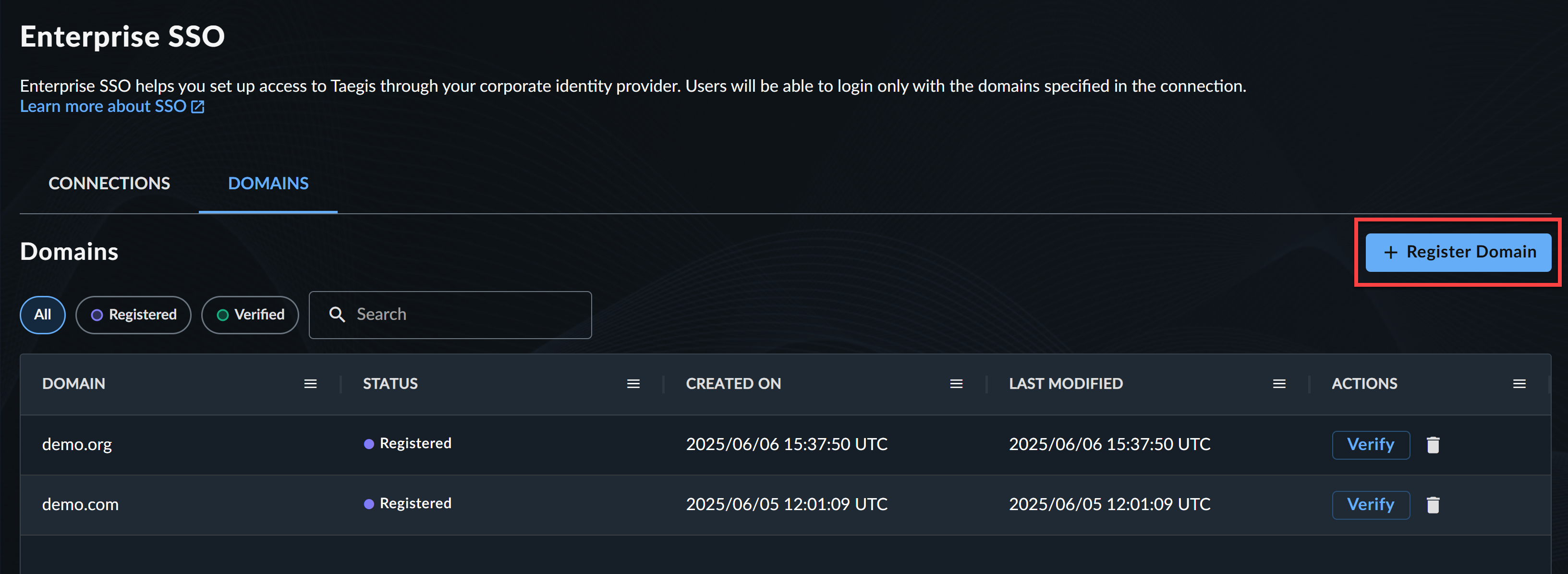

ドメインタブ🔗

ドメインタブでは、Single Sign-On (SSO) 用に設定する前にメールドメインを登録・検証できます。これにより、セキュリティが強化され、認識されていないドメインでの誤ったまたは不正な SSO 設定を防止できます。

このタブには、すべての登録済みメールドメインと現在の検証ステータスがテーブルで表示され、可視性と管理性が向上します。また、テナント管理者 は新しいメールドメインを登録・検証し、新しい SSO 接続で使用できるようにできます。

重要

メールドメインを SSO 接続で使用する前に、ドメイン タブで 登録および検証 されている必要があります。

ドメイン検証が重要な理由🔗

- 誤設定の防止: テナント内で実際に使用されているドメインのみ SSO に紐付けられるため、誤った公開や悪意あるドメインなりすましのリスクを低減します。

- 可視性の向上: ドメインタブで、承認・検証済みのすべてのドメインを一元的に確認できます。

- セキュリティベストプラクティスの遵守: SSO 設定が既知のユーザー ID に厳密に紐付けられます。

ドメインの登録🔗

ドメインを登録・検証するには:

- Taegis Menu から テナント設定 > エンタープライズ SSO > ドメイン に移動します。

- + ドメイン登録 を選択し、

demo.comのようにドメイン名を入力します。

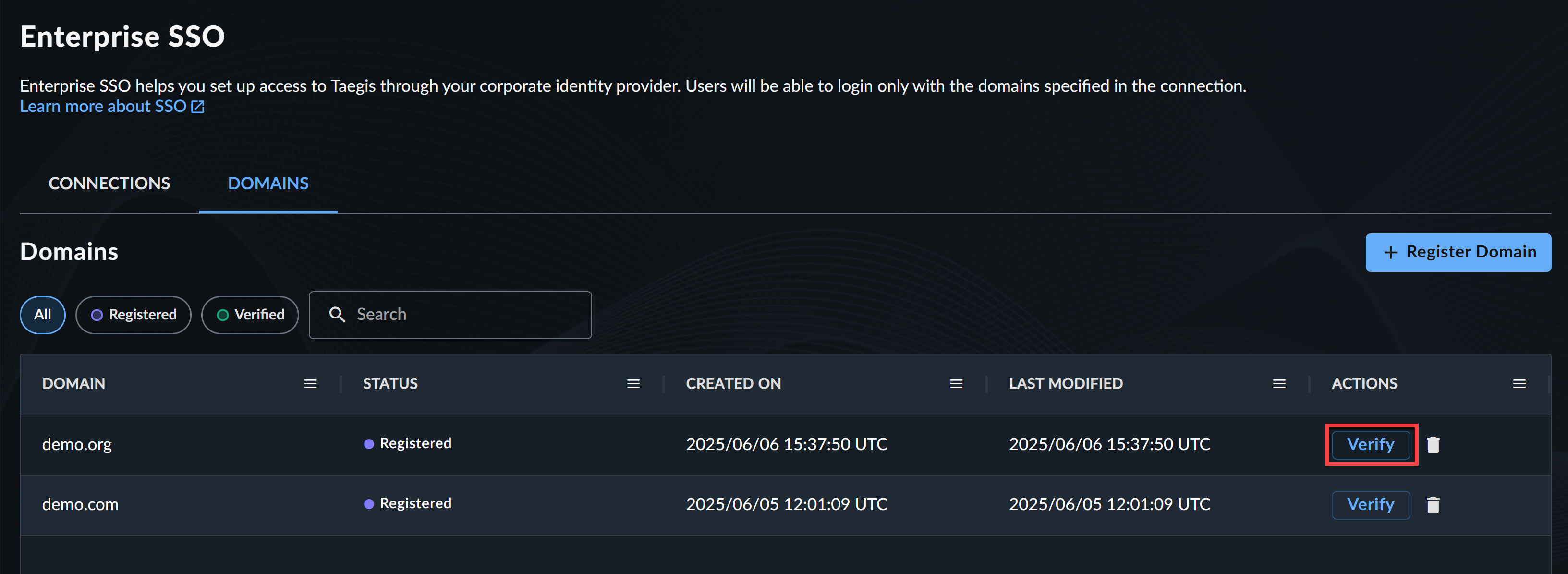

- アクション 列の 検証 を選択します。

-

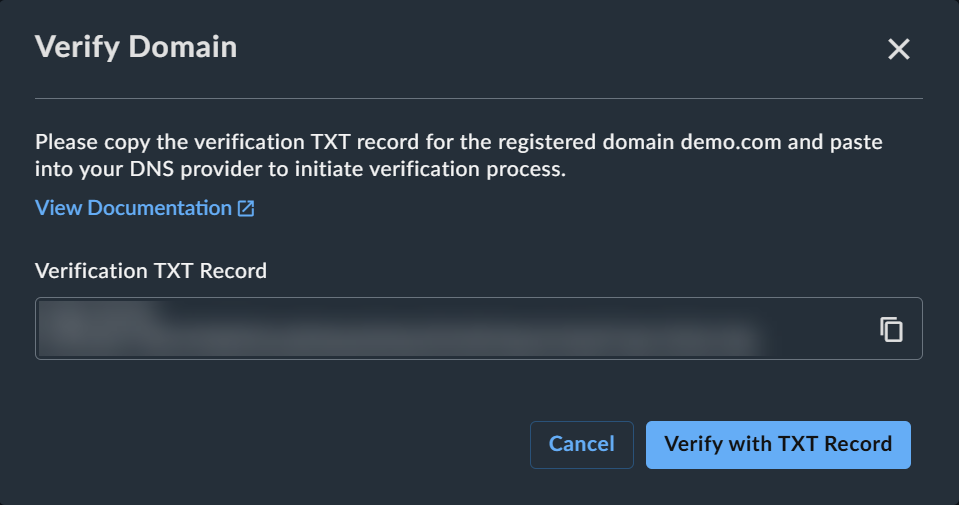

DNS TXT レコードで検証します:

- 登録したドメインの検証用 TXT レコードをコピーします。

- お使いの DNS プロバイダーに TXT レコードを追加します。

- TXT レコードで検証 を選択します。

注意

TXT ドメイン検証の手順は認証プロバイダーによって異なります。Microsoft の一般的な TXT ドメイン検証ガイダンスについては、Add DNS records to connect your domain をご参照ください。

ドメインが検証されると、設定 や 編集 で SSO 接続に選択できるようになります。

重要

SSO の設定が完了する前でも、Secureworks® Taegis™ XDR テナントにユーザーを招待できます。ただし、その場合、ユーザーはメールドメインが検証され有効な SSO 接続に含まれるまで、ユーザー名、パスワード、MFA を使って XDR にアクセスする必要があります。最初から SSO アクセスを有効にしたい場合は、以下を必ず実施してください。

- ユーザーのメールドメインを検証する

- テナント招待前に SSO 接続設定を完了する

新しい SSO 接続の追加🔗

テナント管理者 は、テナントごとに最大 6 件の SSO 接続を設定できます。指定するドメインは接続ごとに一意であり、接続間で重複できません。

新しい接続を設定するには、以下の手順に従ってください。

- Taegis Menu から テナント設定 → エンタープライズ SSO を選択します。

- + 接続追加 を選択します。新しい接続追加パネルが表示されます。各セクションのガイダンスに従って設定を完了してください。

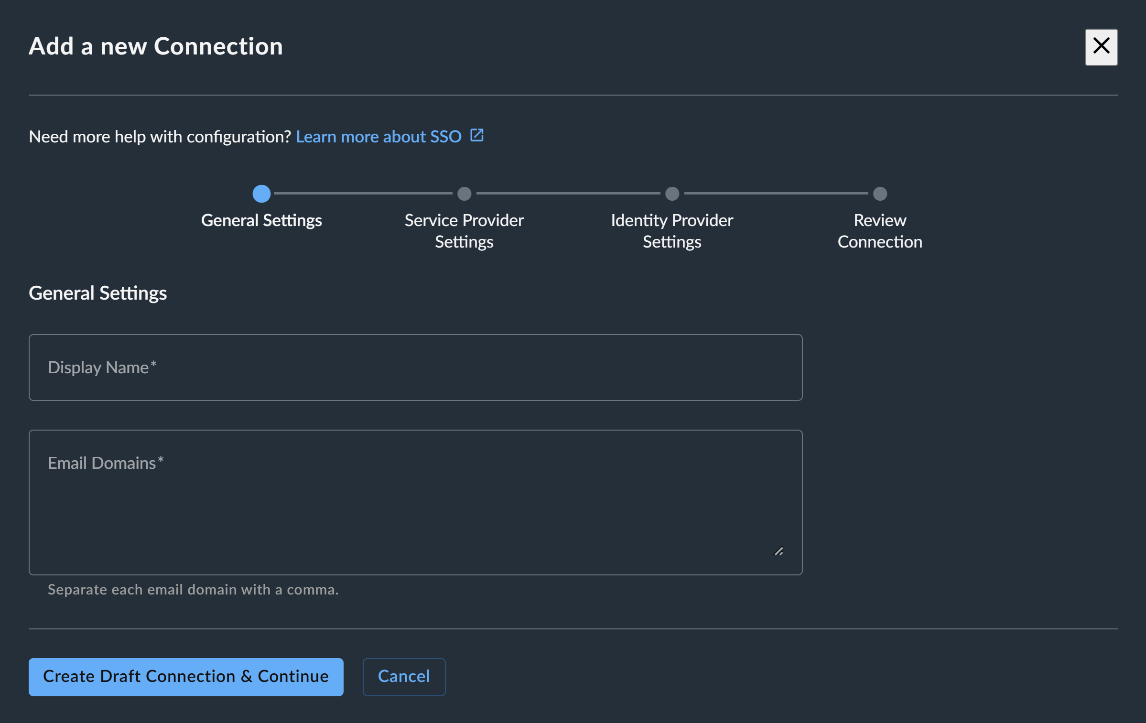

一般設定🔗

一般設定 で以下の情報を入力します。

- 表示名 — 識別しやすいように接続の説明的な名前を入力します。複数設定する場合や監査時に役立ちます。

- メールドメイン — 承認済みメールアドレスのすべてのドメインをカンマ区切りで入力します。例:

company.com, companytemp.com, company123.com。プレビューモード をご利用の場合は、ドメイン タブで事前に検証したドメインをドロップダウンから選択してください。

これらの詳細を入力したら、下書き接続の作成 & 続行 を選択します。

サービスプロバイダー設定🔗

SSO 設定では、XDR がサービスプロバイダー、認証システム (Active Directory、PingFederate、Okta など) が ID プロバイダーとして定義されます。

サービスプロバイダー設定 の Entity ID およびサービス URL は、左側のコピーアイコンからコピーできます。これらは企業 ID プロバイダーで接続を定義する際に必要です。

これらの情報を取得したら、次へ を選択します。

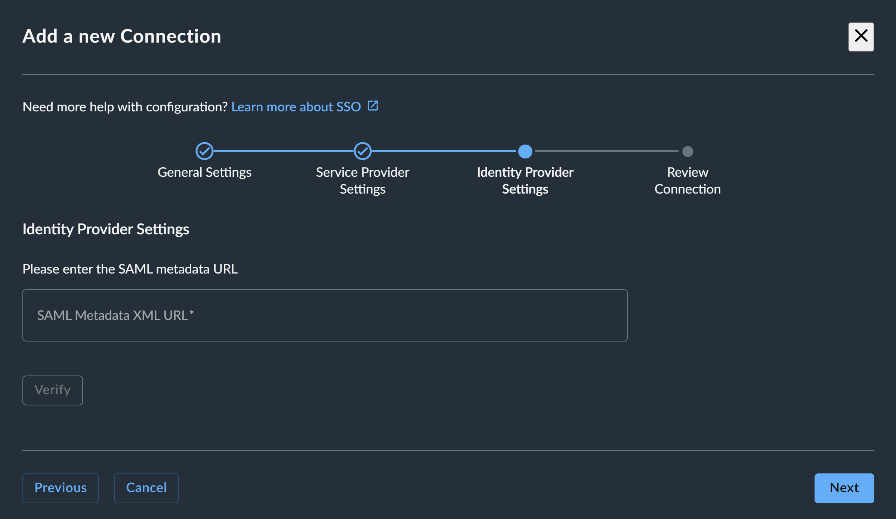

ID プロバイダー設定🔗

この段階で、企業 ID プロバイダー接続の設定を完了する必要があります。

重要

SAML 属性🔗

ID プロバイダーは、以下の 3 つの必須 SAML 属性を返すように設定する必要があります。

- SAML NameID 属性はユーザーを識別するために使用され、ユーザーのメールアドレスでなければなりません。NameID 属性のフォーマットは

urn:oasis:names:tc:SAML:2.0:nameid-format:persistentである必要があります。 - メールアドレス用の SAML 属性は

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressという名前で、値はユーザーのメールアドレスに設定してください。 - ID プロバイダーは、

email_verifiedという属性名で値を文字列true(Boolean ではなく) として含め、メールが検証済みであることを示す必要があります。例:email_verified = true

XDR は、テナントへの接続を完了するために ID プロバイダーからの情報が必要です。XDR へのアクセスが必要なユーザーは、XDR 内でアカウント作成が必要ですが、パスワードや MFA の認証手順は Okta や Active Directory などの企業認証システムから取得されます。

-

ID プロバイダー設定 で、ID プロバイダーから SAML メタデータ XML URL を入力し、検証 を選択します。

-

検証 を選択すると、署名証明書が表示されます。これは ID プロバイダー情報と照合し、正しい情報が接続の一部として取得されていることを確認してください。期待通りに表示されない場合は、メタデータ URL に誤りがないかご確認ください。

-

検証が完了したら 次へ を選択し、接続内容を確認します。

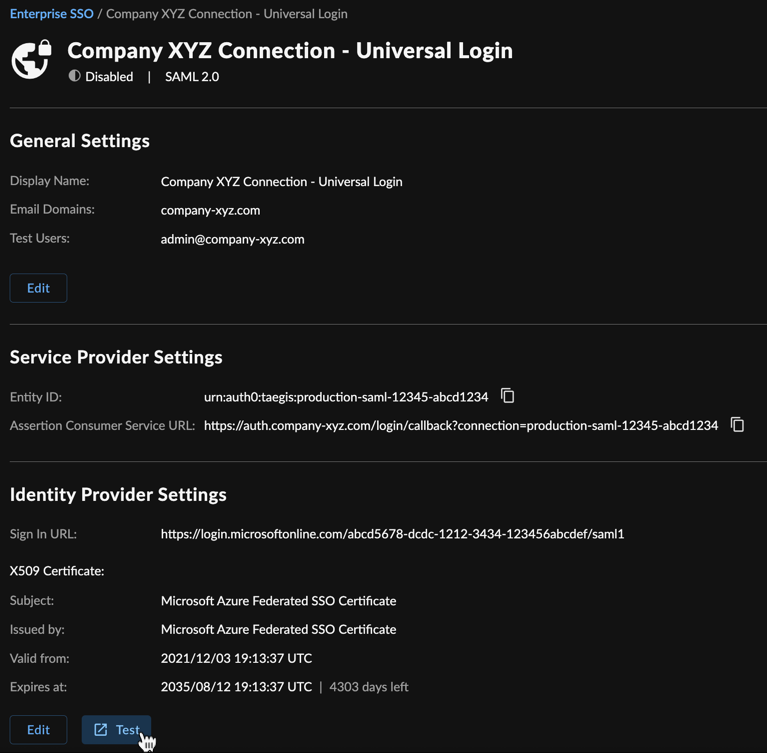

接続内容の確認🔗

接続内容の確認 で、要約情報が正しいことを確認し、接続を保存 を選択します。

新しい接続は、エンタープライズ SSO ページにサマリーカードとして 無効 ステータスで表示されます。

SSO 接続のテストと確認🔗

新しい SSO 接続の追加 手順を完了したら、テナント設定 → エンタープライズ SSO から接続のサマリーカードを選択します。接続詳細の下部にある テスト を選択し、設定内容が正常に動作するか確認します。エラーが報告された場合は、設定を再適用し、成功するまで再テストしてください。

接続テストが成功したら、接続ステータスを変更 し、指定したドメイン内のすべてのユーザーが SSO の対象となるように 有効 にします。

注意

ID プロバイダー起点のログインはサポートされていません。すべてのログインは XDR から開始する必要があります。

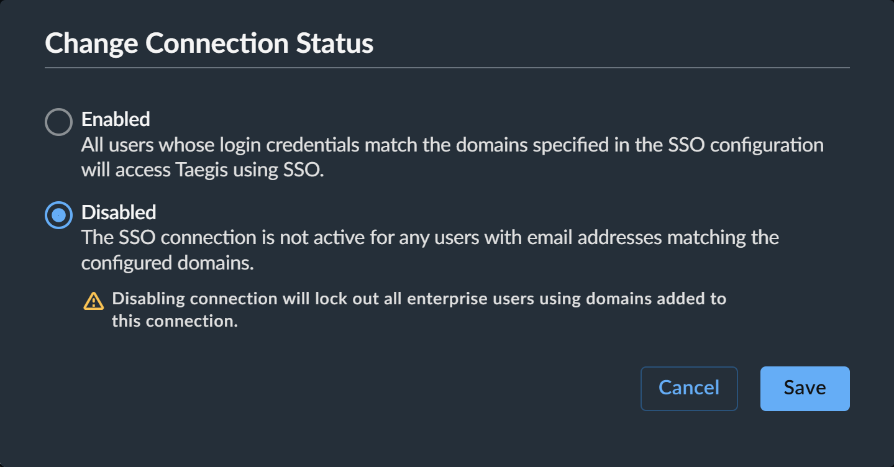

接続ステータスの変更🔗

接続のステータスを変更するには、エンタープライズ SSO ページで:

-

接続サマリーカードの右下メニューアイコンから ステータス変更 を選択するか、サマリーカードを選択して接続詳細画面右側の ステータス変更 を選択します。

注意

下書きステータスの接続は、メニューアイコンではなくサマリーカードを選択して更新する必要があります。

-

希望する接続ステータスを選択します。

- 保存 を選択します。

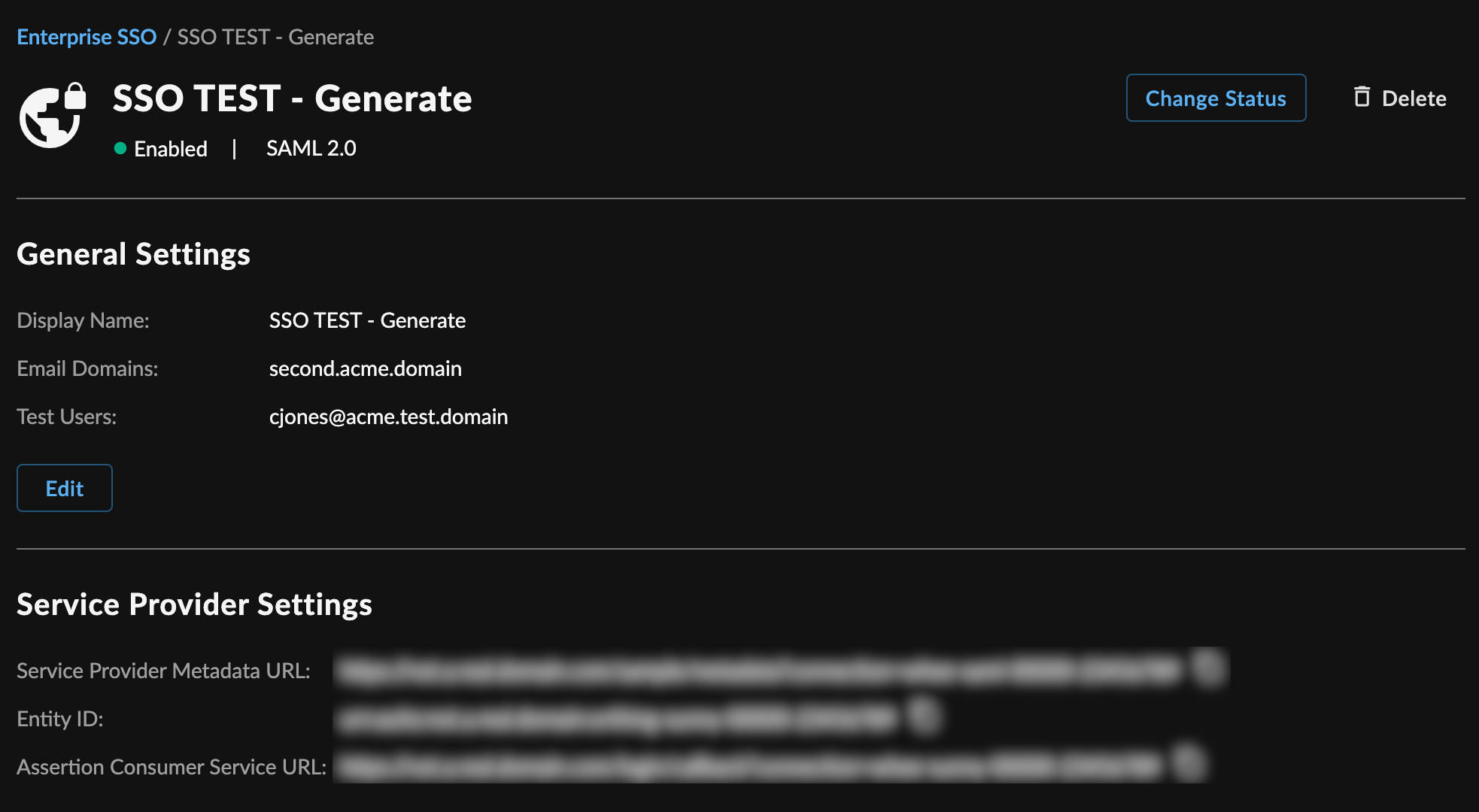

接続詳細の編集🔗

接続の詳細を編集するには、エンタープライズ SSO ページで:

- サマリーカードを選択して接続詳細を表示します。

-

一般設定または ID プロバイダー設定から 編集 を選択します。

Edit Connection Details -

必要な変更を行い、保存 を選択します。

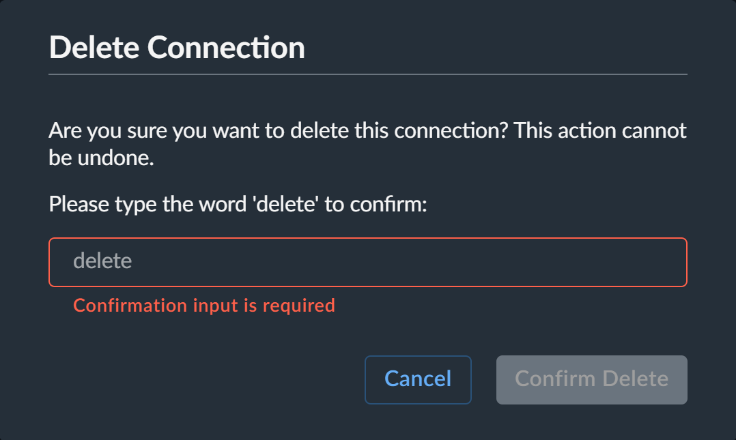

接続の削除🔗

注意

接続を削除する前に、無効ステータスに変更 する必要があります。

接続を削除するには、エンタープライズ SSO ページで:

- サマリーカードの右下メニューアイコンから 削除 を選択するか、サマリーカードを選択して接続詳細画面から 削除 を選択します。

-

この操作が必要であることを確認するために

deleteと入力し、削除の確認 を選択します。

Delete Connection -

エンタープライズ SSO ページに戻り、接続が削除されたことを確認します。

ナレッジベースリソース🔗

Azure AD とのエンタープライズ SSO 設定方法については、このナレッジベース記事 をご参照ください。