Kerberoasting🔗

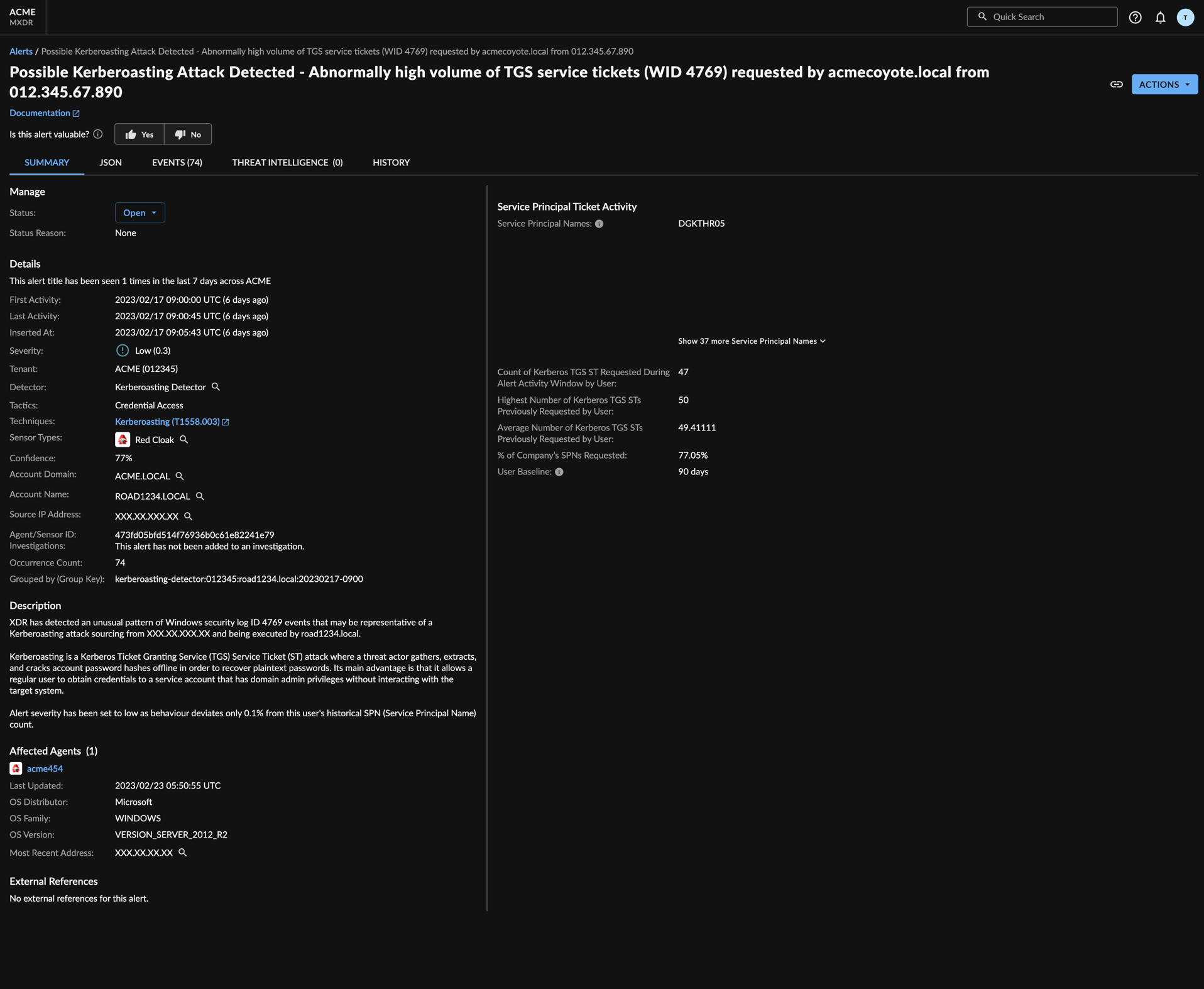

Kerberoasting検知器は、攻撃者がKerberos Ticket Granting Service (TGS) サービステケット (ST) を収集・抽出し、オフラインでアカウントのパスワードハッシュをクラックして平文パスワードを取得する可能性のある攻撃を特定します。この攻撃の主な利点は、通常のユーザーがターゲットシステムとやり取りすることなく、ドメイン管理者権限を持つサービスアカウントの認証情報を取得できる点です。

要件🔗

この検知器には、以下のデータソース、インテグレーション、またはスキーマが必要です。

- Auth

入力🔗

検知は、以下の正規化されたソースから取得されます。

- Auth

出力🔗

この検知器による検知は、XDR検出データベースおよび検出トリアージダッシュボードに送信されます。

設定オプション🔗

この検知器は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されています。

MITRE ATT&CKカテゴリ🔗

- MITRE Enterprise ATT&CK - 資格情報アクセス - Kerberosチケットの窃取または偽造: Kerberoasting。詳細はMITRE Technique T1558.003をご参照ください。

検知器テスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。

参考情報🔗

- スキーマ