NDRデバイスの管理🔗

注意

Taegis NDRはiSensorの進化版であり、新しい名称とまもなく拡張される機能を備えています。この移行期間中、一部でiSensorのブランド名が参照されている場合があります。

Taegis™ NDRの詳細については、Taegis™ NDRの概要をご覧ください。

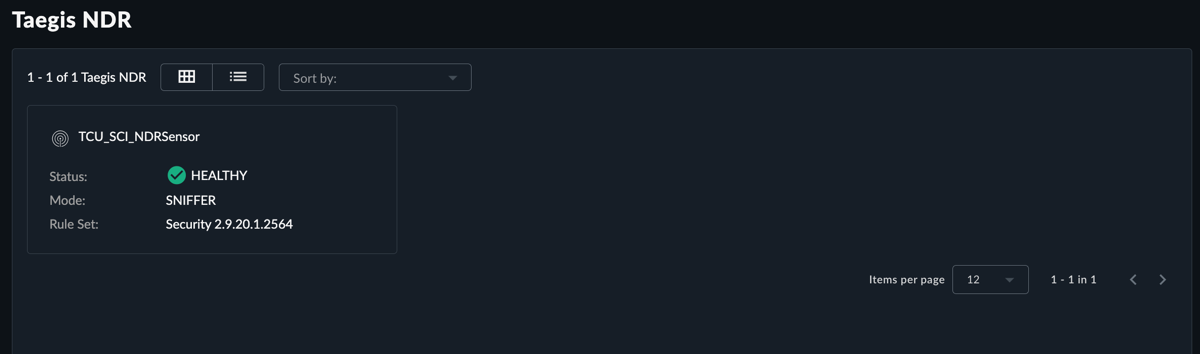

お客様の組織で現在連携されているTaegis™ NDR Deviceの一覧を表示し、正常性を監視し、ルールや登録の管理を行うには、Taegis Menuからネットワークを選択してください。

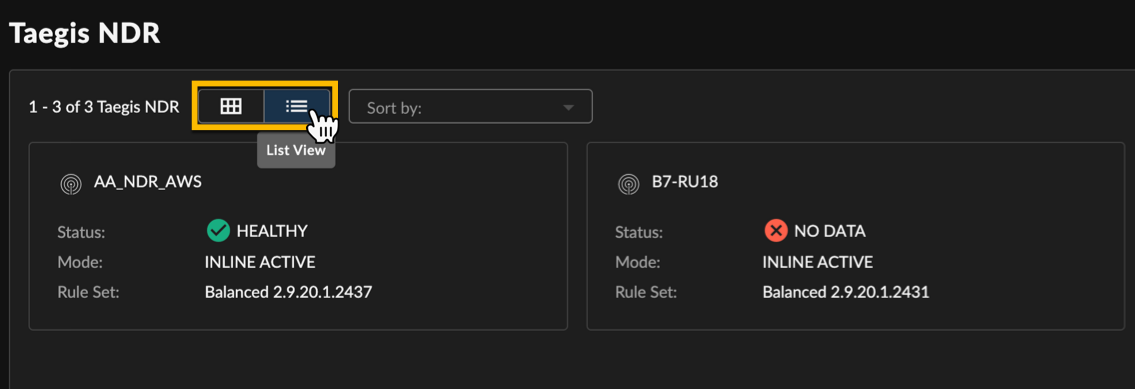

このページでは、お客様の組織で設定されているNDR Deviceがサマリーカードまたはテーブルビューで表示されます。

ページビューの切り替え🔗

ページ上部のボタンを使用して、NDRのサマリーカードビューとリストビューを切り替えることができます。

NDR Deviceのステータスと正常性の確認🔗

NDRページでは、各NDR Deviceの現在のステータスや最近のアクティビティについて、クイックビュー情報が表示されます。

- 正常性ステータス — NDR Deviceの現在の正常性ステータス:

| 正常性ステータス | 説明 |

|---|---|

| HEALTHY | すべてのNDR Deviceの正常性メトリクスが正常として報告されています。 |

| WARNING | すべてのNDR Deviceの正常性メトリクスが報告されていますが、少なくとも1つに問題があります。 |

| NO DATA | NDR Deviceの正常性メトリクスの受信が停止しています。 |

| NOT REGISTERED | NDR Deviceがまだ展開されていません。 |

- モード — 現在のNDR Deviceのトラフィック処理モード。詳細はトラフィック処理モードをご覧ください。

| モード | 説明 |

|---|---|

| INLINE ACTIVE | NDR Deviceはトラフィックを通過させ、アラートが発生した場合はトラフィックをブロックします。 |

| INLINE PASSIVE | NDR Deviceはトラフィックを通過させ、アラートが発生してもトラフィックをブロックしません。 |

| SNIFFER | NDR Deviceはトラフィックを検査しますが、トラフィックはNDR Deviceを通過しません。 |

- ルールセット — バージョン付きでNDR Deviceに設定されている現在のルールセット。詳細はシグネチャセットをご覧ください。

| ルールセット | 説明 |

|---|---|

| Connectivity | このルールセットは、セキュリティ制御よりもデバイスのパフォーマンスを優先するよう設計されています。 |

| Security | このルールセットは、デバイスのパフォーマンスよりもセキュリティ制御を優先するよう設計されています。 |

| Balanced | このルールセットは、セキュリティ要件とパフォーマンス特性のバランスを取るよう設計されています。 |

ヒント

テナント内の各NDR Deviceに対して行われたシグネチャおよびルールセットの更新に関する詳細情報は、NDR変更管理レポートを実行してください。詳細はTaegis™ NDR変更管理レポートをご覧ください。

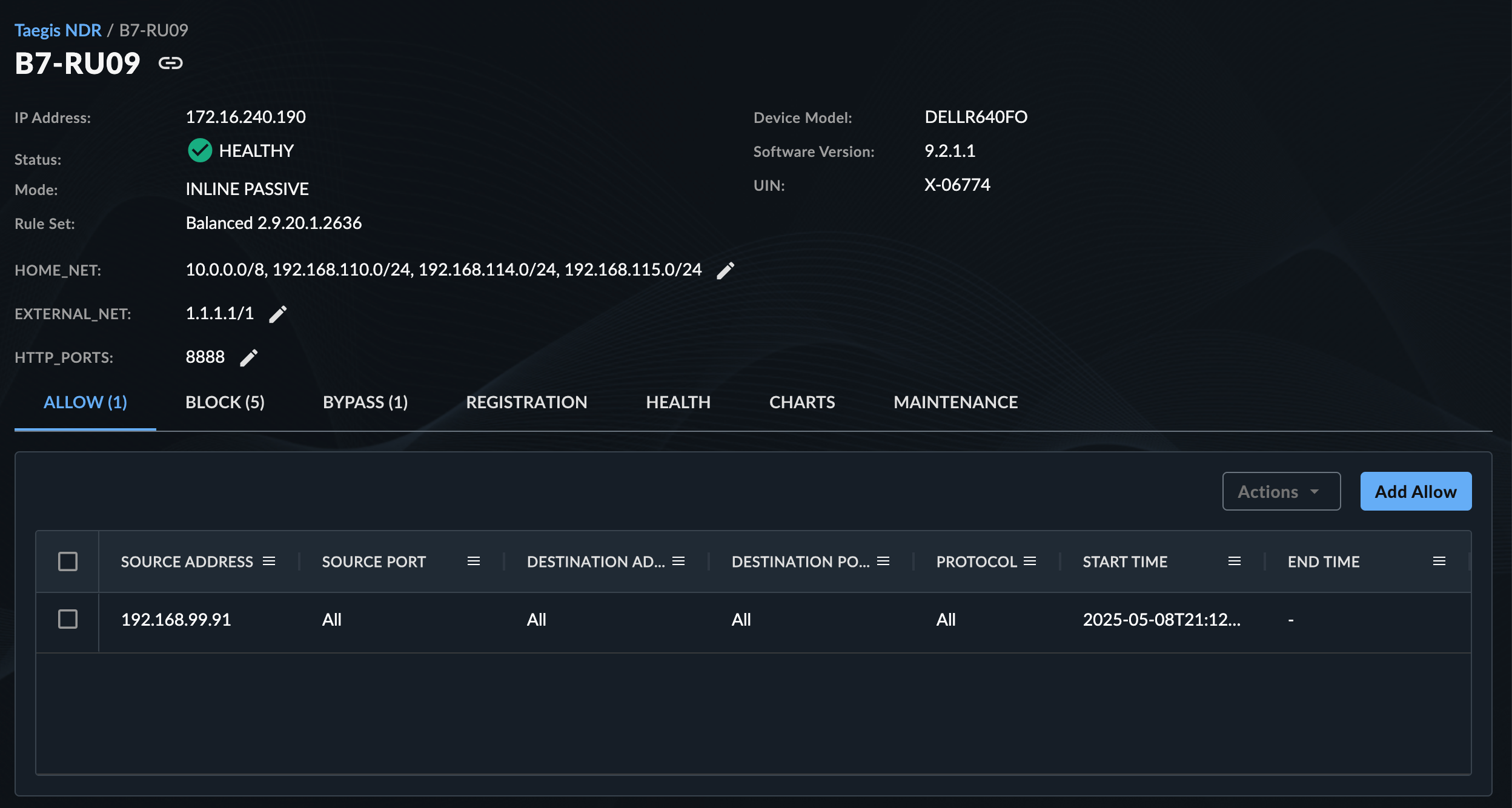

詳細なNDR Device情報の表示🔗

サマリーカードビューのカード、またはリストビューのNDR Device名を選択すると、NDR Deviceの追加詳細が表示されます。

注意

NDR Deviceに変更を加えるには、テナント管理者である必要があります。

重要

稼働中のNDR Deviceの設定を変更する場合、NDR Deviceが動作不能になったり、ネットワーク上の特定のトラフィックが許可またはブロックされたりするリスクがあります。 設定変更が失敗した場合、NDR Deviceは可能な限り前の設定にロールバックしようとします。NDR Deviceの設定変更は、お客様のリスクおよび変更管理ガイドラインに従い、他の環境変更と同等の注意を払って実施してください。常にデバイスの再展開に備えておくことを推奨します。

詳細🔗

上部セクションには、NDR Deviceに関する以下の詳細が表示されます。各項目のリンクを選択すると、詳細情報を確認できます。

- 名前

- IPアドレス

- 正常性ステータス

- モード

- ルールセット

- デバイスで定義されたHOME_NET(編集方法はHOME_NETの編集を参照)

- デバイスで定義されたEXTERNAL_NET(編集方法はEXTERNAL_NETの編集を参照)

- デバイスで定義されたHTTP_PORTS(編集方法はHTTP_PORTSの編集を参照)

注意

HOME_NETの編集、EXTERNAL_NETの編集、HTTP_PORTSの編集の各セクションで値を更新できます。その他のNDR Device設定(名前やIPアドレスなど)の変更については、サポートまでご連絡ください。

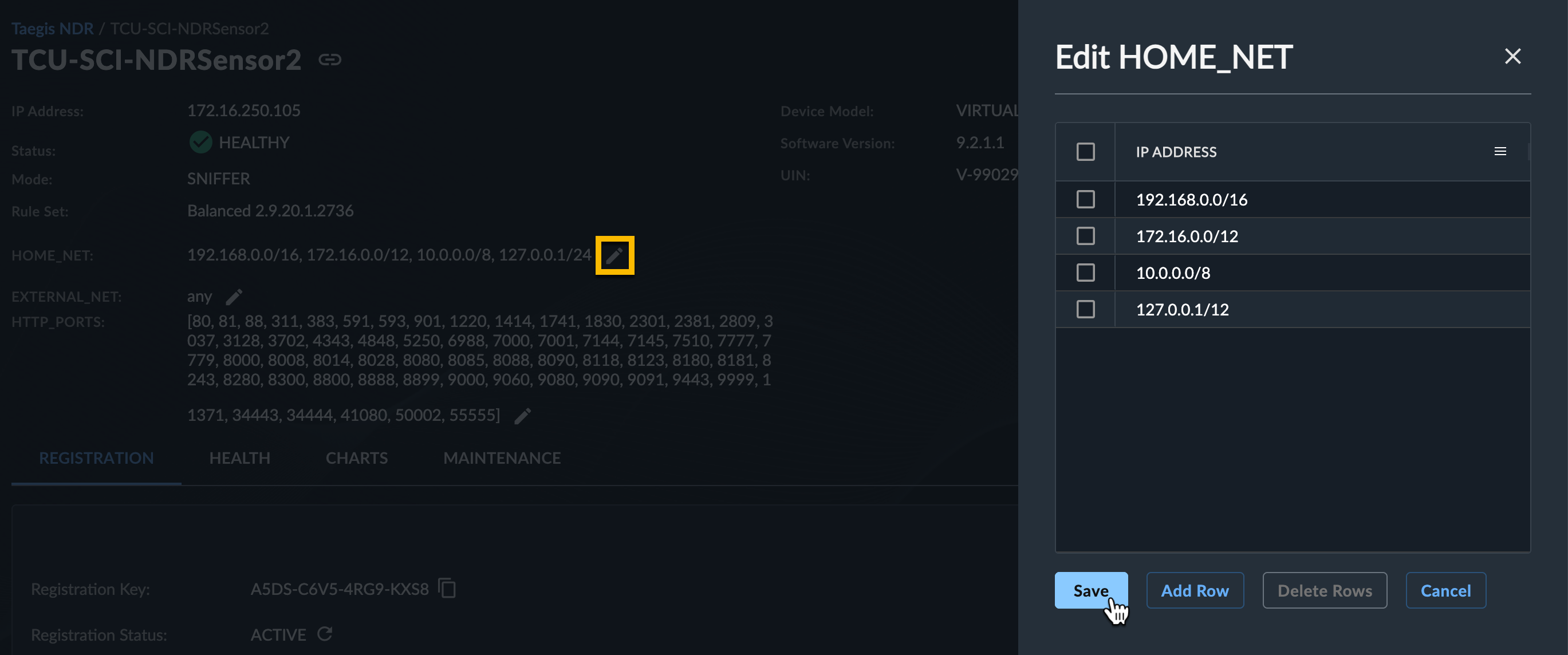

HOME_NETの編集🔗

NDR Deviceで定義されたHOME_NETを編集するには、以下の手順に従ってください。

- Edit HOME_NETの鉛筆アイコンを選択します。Edit HOME_NETサイドドロワーが表示されます。

- Add Rowを選択し、新しいIPアドレスまたは範囲を入力します。不正な形式の場合は赤色で表示されます。

- チェックボックスで1つ以上の行を選択し、Delete Rowsを選択してエントリを削除します。

- 完了したらSaveを選択し、NDR Deviceの詳細に戻ります。

- 更新が完了すると、ルール展開のステータスがメッセージで表示されます。More Informationを選択すると、結果の詳細を確認できます。

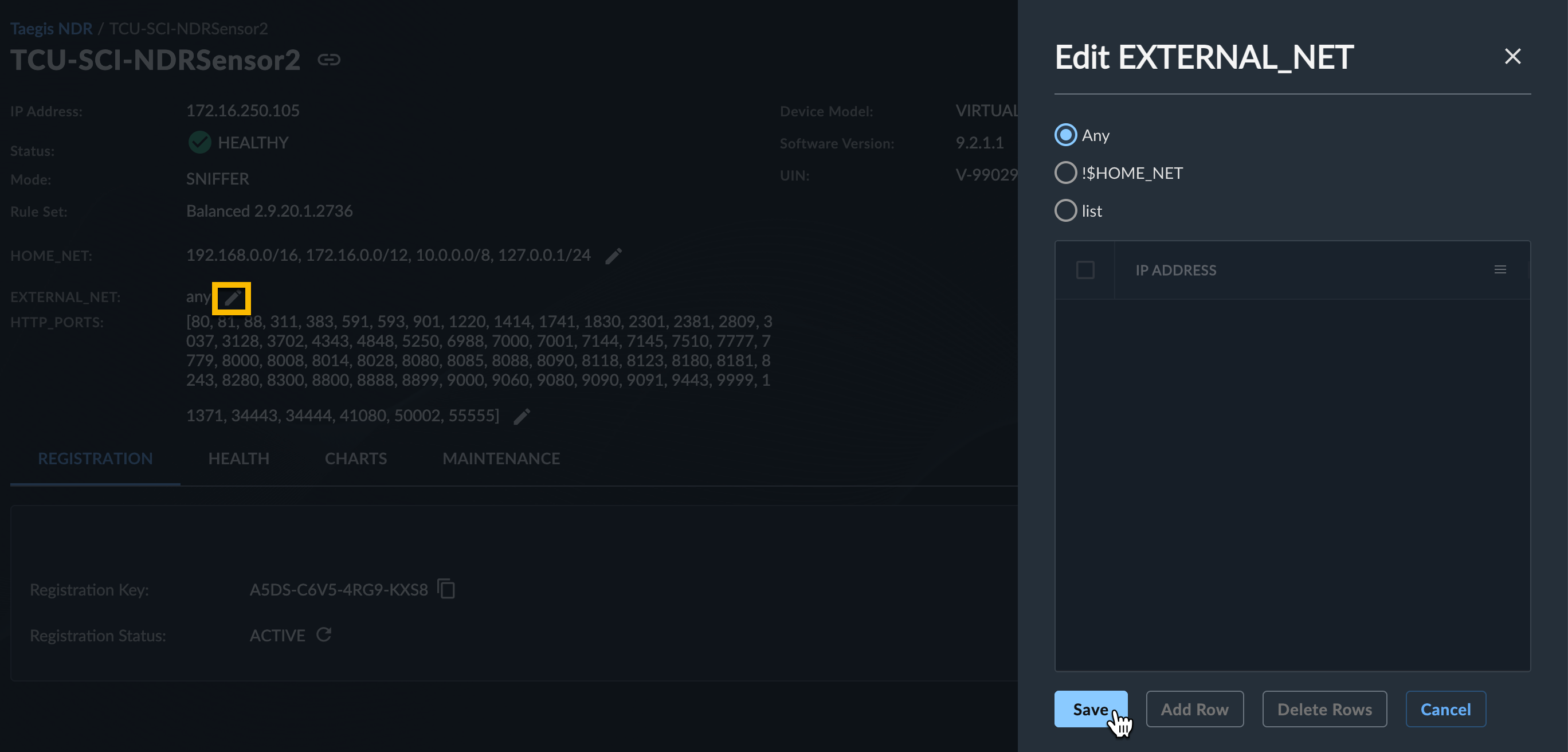

EXTERNAL_NETの編集🔗

NDR Deviceで定義されたEXTERNAL_NETを編集するには、以下の手順に従ってください。

- Edit EXTERNAL_NETの鉛筆アイコンを選択します。Edit EXTERNAL_NETサイドドロワーが表示されます。

-

以下のいずれかを選択します。

- Any — 任意のソースからのトラフィック

- !$HOME_NET — HOME_NETで定義されていないすべてのソースからのトラフィック(従来の構成)

- List — カスタマイズしたソースリストからのトラフィック

-

Listオプションを選択した場合:

- Add Rowを選択し、新しいIPアドレスまたは範囲を入力します。不正な形式の場合は赤色で表示されます。

- チェックボックスで1つ以上の行を選択し、Delete Rowsを選択してエントリを削除します。

-

完了したらSaveを選択し、NDR Deviceの詳細に戻ります。

- 更新が完了すると、ルール展開のステータスがメッセージで表示されます。More Informationを選択すると、結果の詳細を確認できます。

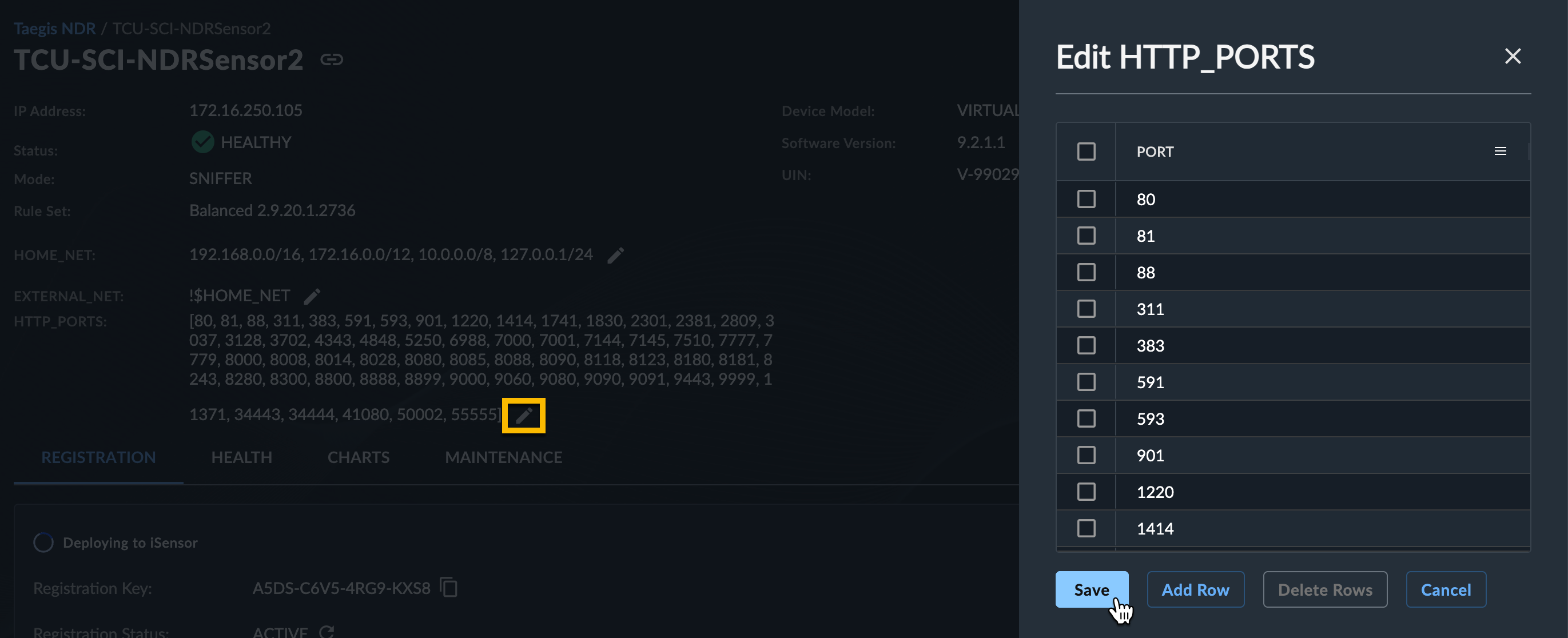

HTTP_PORTSの編集🔗

NDR Deviceで定義されたHTTP_PORTSを編集するには、以下の手順に従ってください。

- Edit HTTP_PORTSの鉛筆アイコンを選択します。Edit HTTP_PORTSサイドドロワーが表示されます。

- Add Rowを選択し、新しいポート番号を入力します。不正な形式の場合は赤色で表示されます。

- チェックボックスで1つ以上の行を選択し、Delete Rowsを選択してエントリを削除します。

- 完了したらSaveを選択し、NDR Deviceの詳細に戻ります。

- 更新が完了すると、ルール展開のステータスがメッセージで表示されます。More Informationを選択すると、結果の詳細を確認できます。

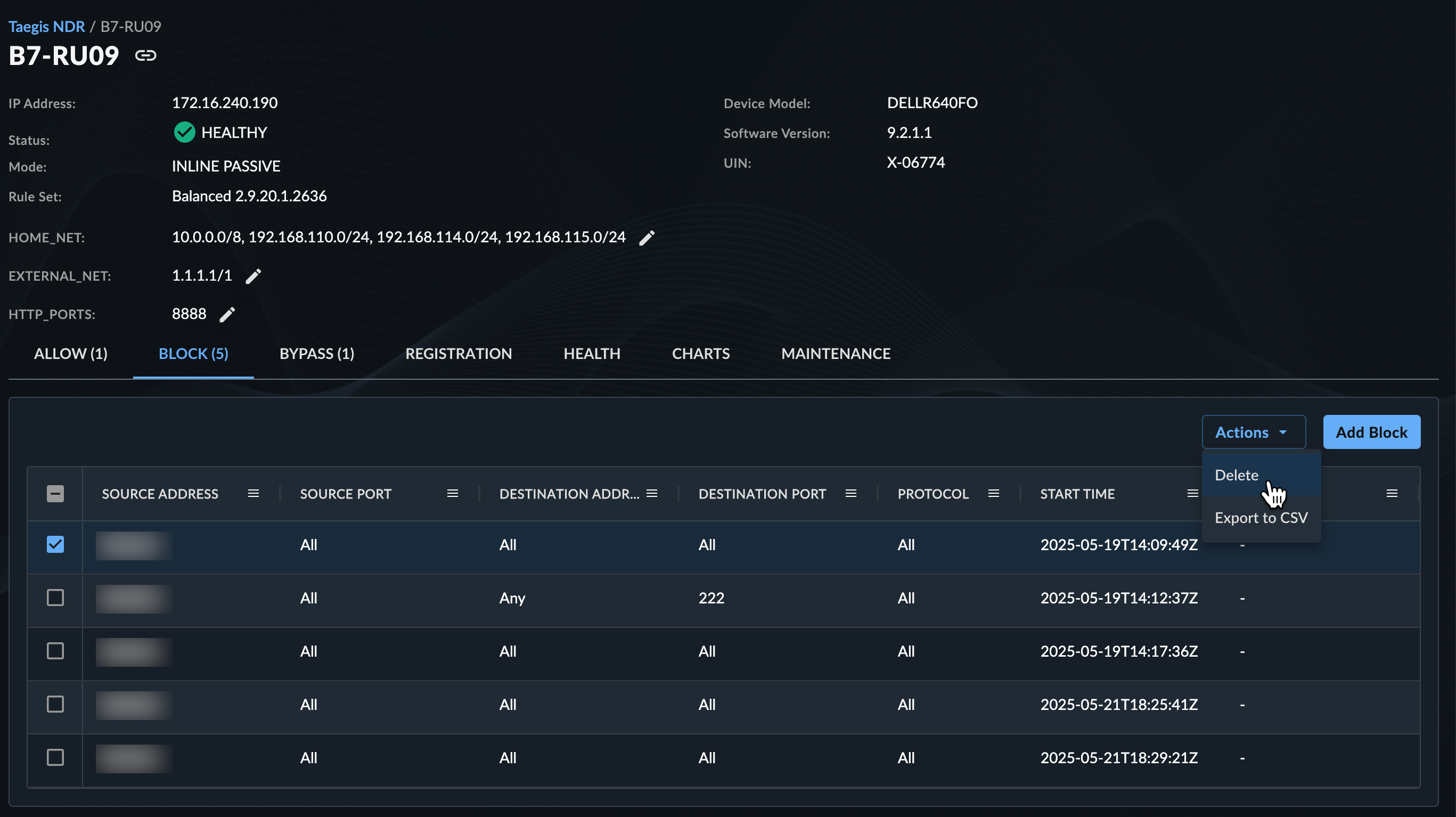

AllowおよびBlockタブ🔗

AllowおよびBlockタブには、NDR Deviceで設定されているファイアウォールルールの一覧が表示されます。Allowルールはトラフィックを許可し、Blockルールはトラフィックをブロックします。

アクション🔗

リストから1つ以上のルールを選択し、Actionsメニューから選択したルールをDeleteまたはExport to CSVできます。

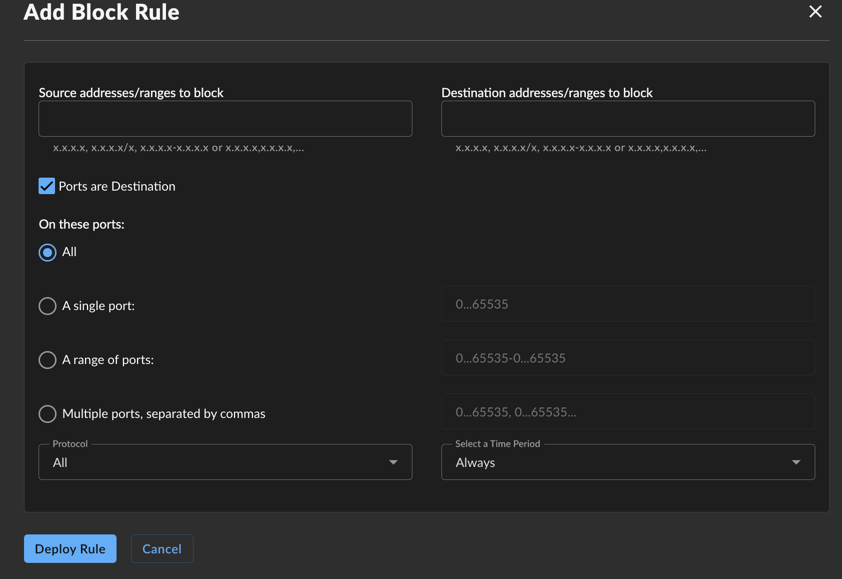

AllowまたはBlockの追加🔗

NDR Deviceに新しいAllowまたはBlockルールを追加するには:

-

Add AllowまたはAdd Blockを選択します。Add Allow/Block Ruleフォームが表示されます。

NDR Device Blockルールの追加 -

少なくとも1つの送信元または宛先アドレスまたは範囲を入力します。

- Ports are Destinationチェックボックスはデフォルトで選択されています。ルールのポート定義が送信元ポートの場合は、このオプションの選択を解除してください。

- ルールのポートを指定します:すべて(デフォルト)、単一ポート、範囲、またはカンマ区切りで複数ポート。

- 希望するプロトコルを選択するか、デフォルトのすべてのプロトコルのままにします。

- ルールの有効期間を選択するか、デフォルトの常時有効のままにします。

- Deploy Ruleを選択してルールを保存し、NDR Deviceへの展開を試みます。

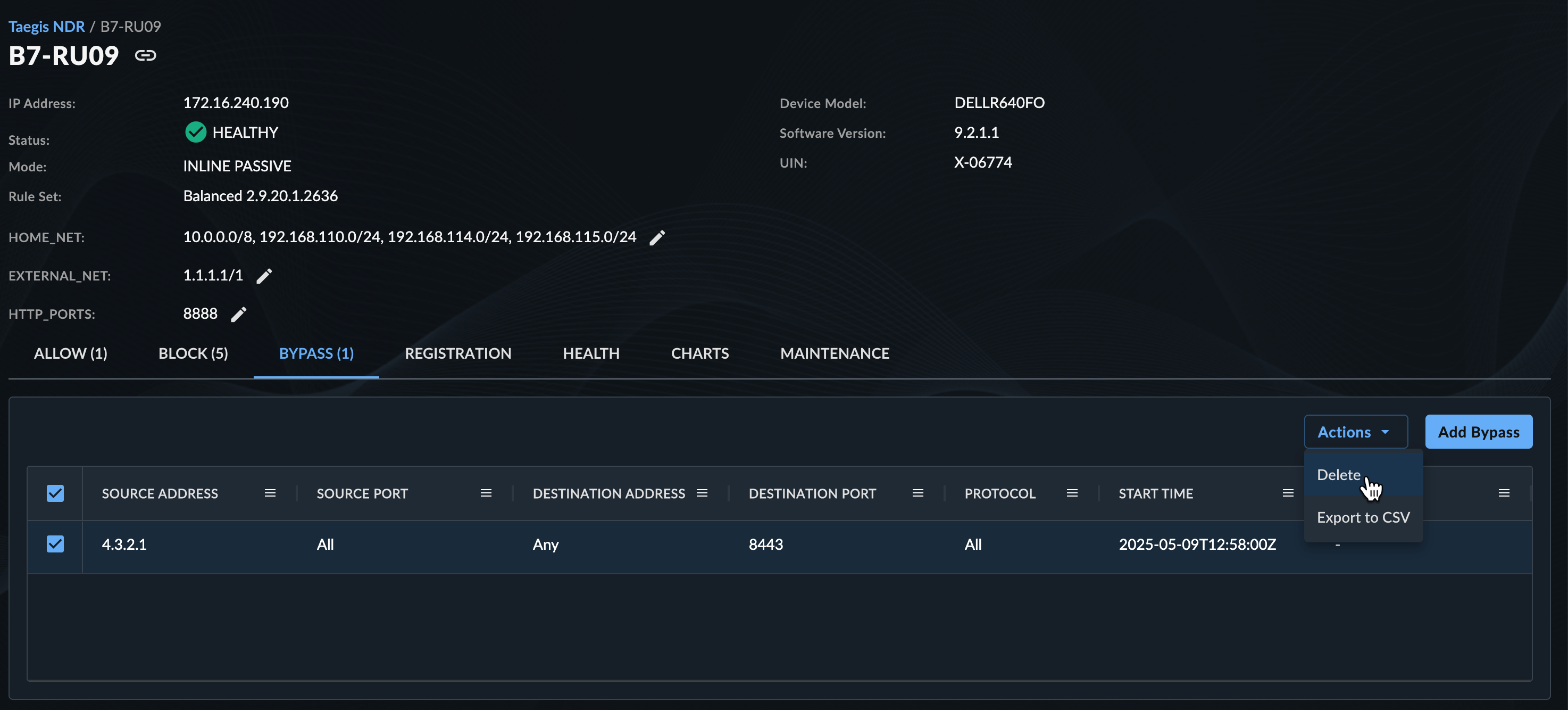

Bypassタブ🔗

Bypassタブでは、指定したネットワークトラフィックに対してNDR Deviceがインスペクションエンジンをバイパスするファイアウォールルールを設定できます。バイパスルールに一致した場合、デバイスはそのトラフィックを検査やブロックを行わずに転送します。

バックアップや監視システムなど、信頼できるまたは大量のトラフィックをインスペクション対象から除外するためにバイパスルールを作成します。これによりパフォーマンスが向上し、不要な検知が減少します。

アクション🔗

リストから1つ以上のルールを選択し、Actionsメニューから選択したバイパスルールをDeleteまたはExport to CSVできます。

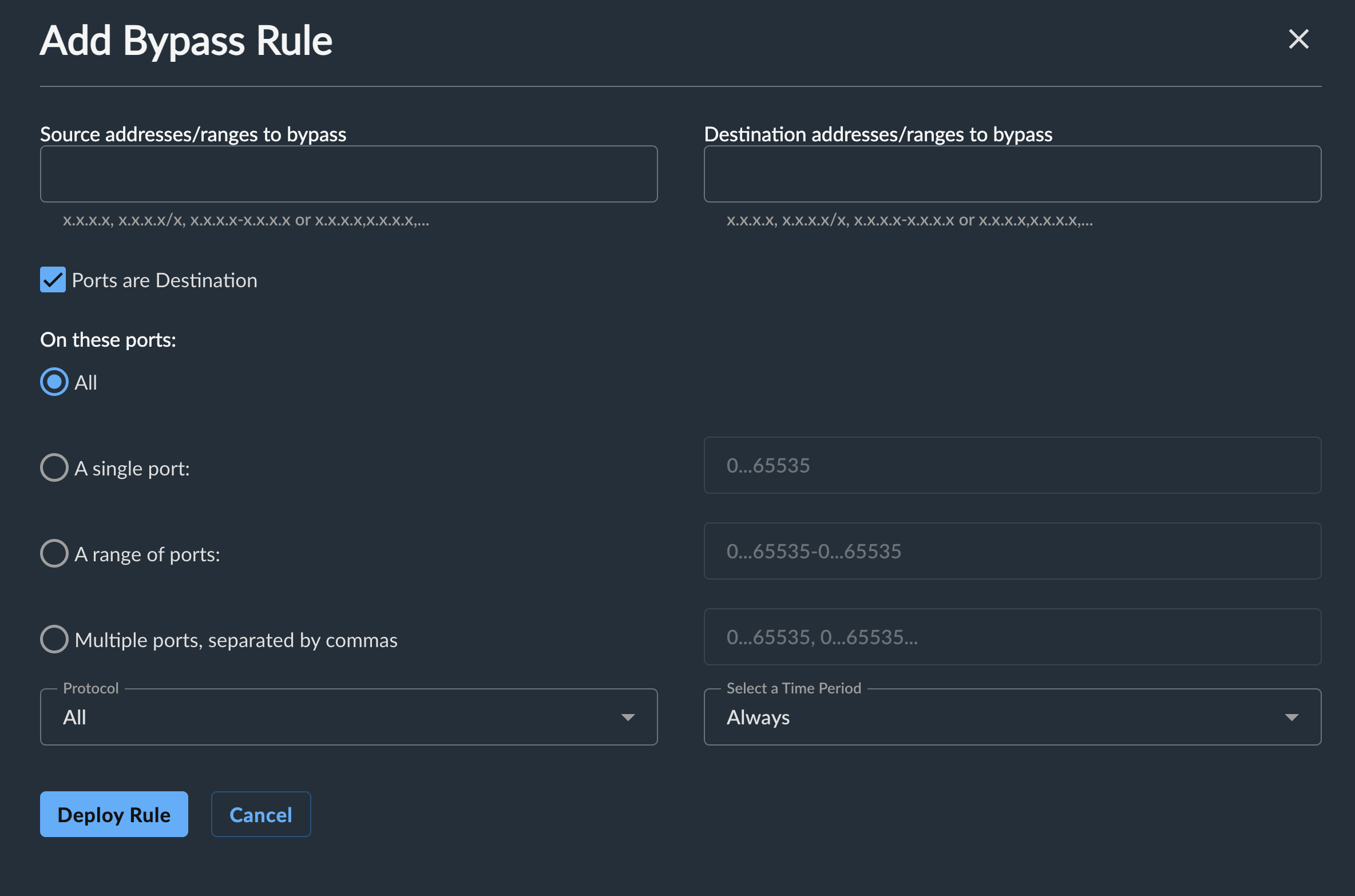

バイパスルールの追加🔗

NDR Deviceに新しいバイパスルールを追加するには、以下の手順に従ってください。

-

Add Bypassをクリックします。Add Bypass Ruleフォームが表示されます。

NDR Device Bypassルールの追加 -

少なくとも1つの送信元または宛先アドレスまたは範囲を入力します。

- 宛先ポートを指定する場合はPorts are Destinationチェックボックスを選択したままにします。送信元ポートを指定する場合は、このオプションの選択を解除してください。

- ルールのポートを指定します:すべて(デフォルト)、単一ポート、範囲、またはカンマ区切りで複数ポート。

- 希望するプロトコルを選択するか、デフォルト(すべてのプロトコル)のままにします。

- ルールの有効期間を選択するか、デフォルトの常時有効のままにします。

- Deploy Ruleを選択してバイパスルールを保存・展開します。

注意

バイパスルールはAllowおよびBlockルールよりも優先されます。トラフィックがバイパスルールに一致した場合、デバイスは他のファイアウォールルールに関係なく、そのトラフィックを検査・ブロックしません。

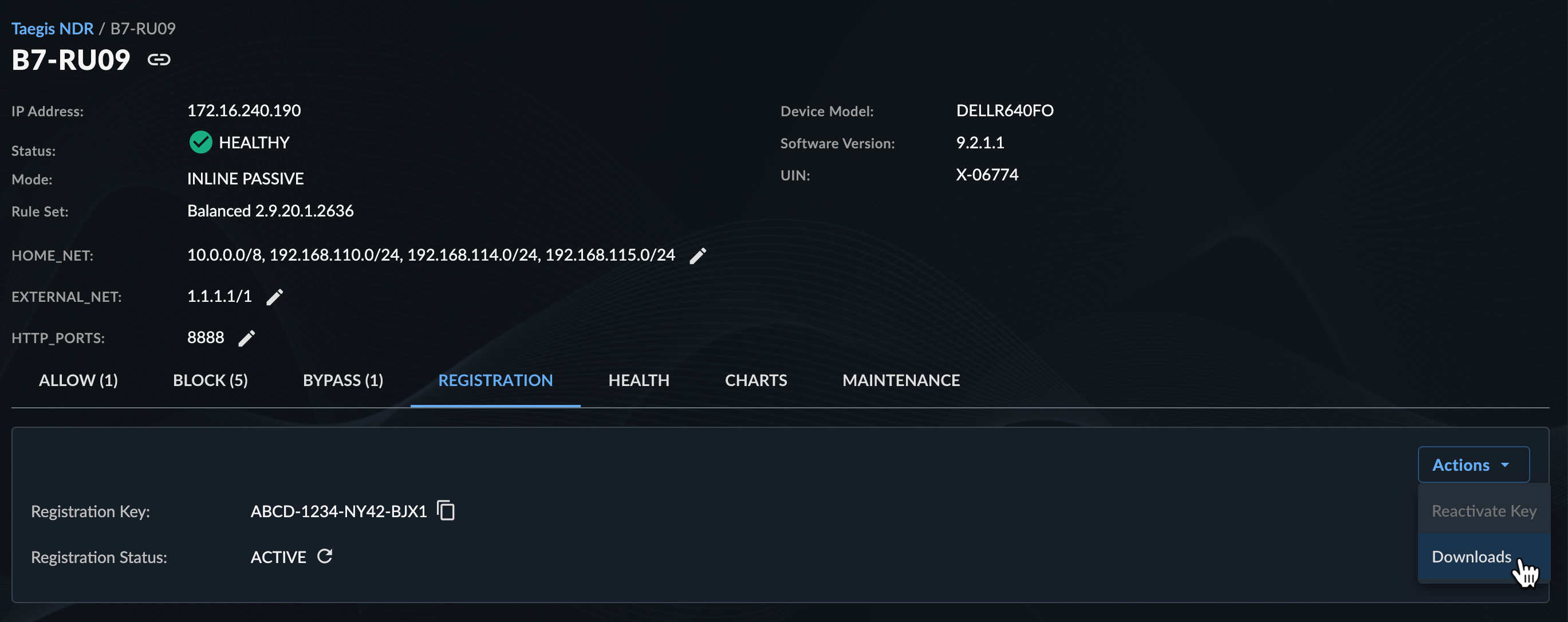

登録タブ🔗

登録タブには、現在の登録キーとそのステータスが表示されます。

アクション🔗

- キーが期限切れの場合、ActionsメニューからReactivate Keyを選択して、このNDR Deviceでキーを再有効化できます。

- ActionsメニューからDownloadsを選択すると、NDR Deviceで使用されているオープンソースファイルや、仮想デバイスの場合はセットアップ用の仮想デバイスをダウンロードできます。

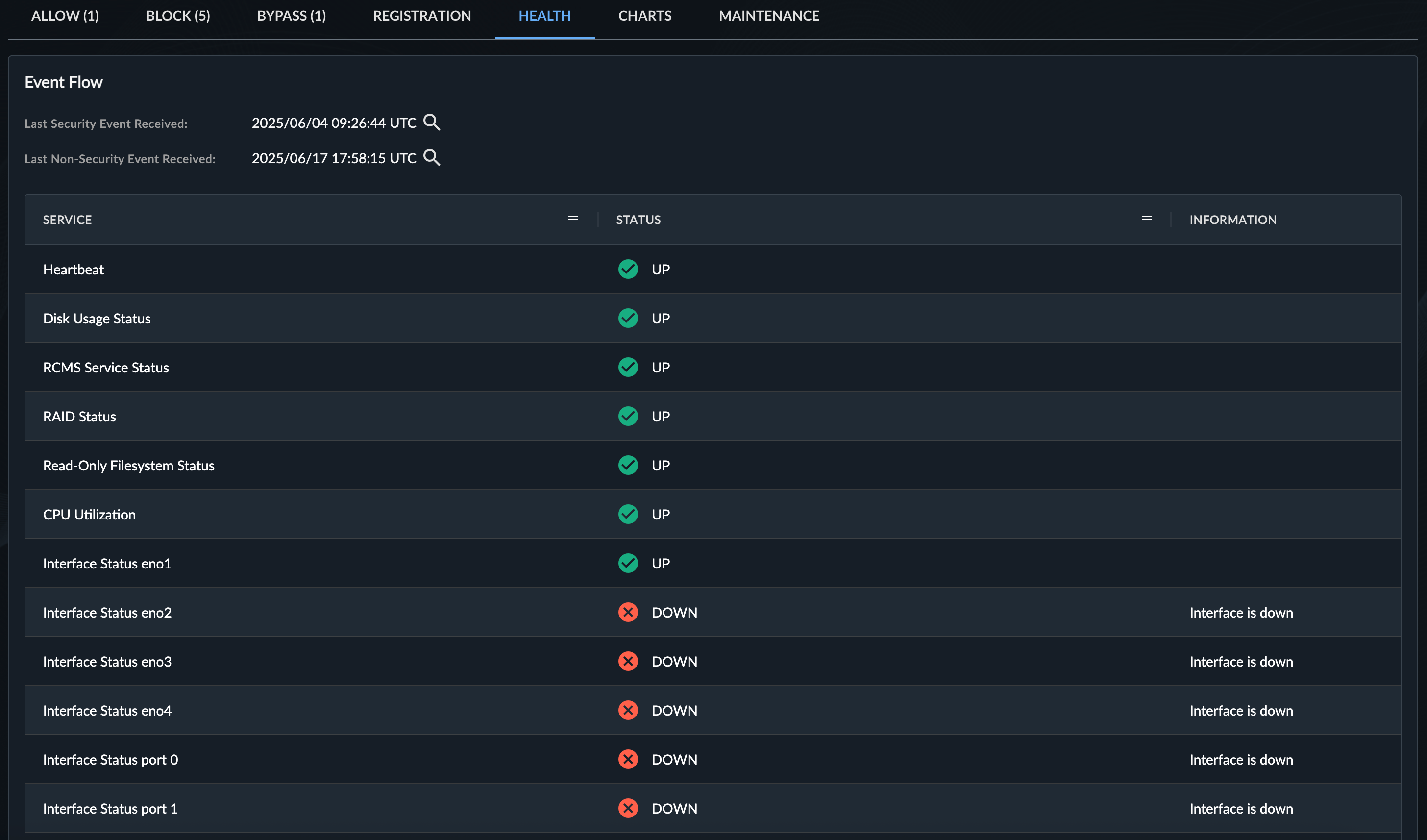

正常性タブ🔗

NDR Deviceの正常性タブでは、デバイスの正常性に関する情報が提供されます。この情報は、NDR Deviceから時間経過とともに収集された統計として、UPまたはDOWNのステータスで表示されます。ステータスがDOWNの場合、Information列に説明文が表示されます。

タブ上部のEvent Flowセクションには、セキュリティイベントおよび非セキュリティイベントがデバイスから最後に受信された時刻が表示されます。

| ヘルスチェック | 説明 |

|---|---|

| ハートビートステータス | NDR Deviceからバックエンドへの接続性をチェックします。Telegrafの正常性メトリクススクリプトはTrue信号のみを送信します。 |

| AttackerDBフィードステータス | このヘルスチェックは、Watchlist更新プロセスの正常性を監視します。スクリプトは/etc/cron.d/wl.cronファイルを確認し、Watchlist cronが存在し正しい形式かを検証します。/secureworks/log/sw-wl.logの更新日時を確認し、最後のWatchlist更新がいつトリガーされたかを調べます。cronが無効な形式、または最後の更新が72時間以上前の場合、DOWNステータスを送信します。 |

| ディスク使用率 | このヘルスチェックは、NDR Deviceのディスク使用率を監視します。いずれかのパーティションの使用率が閾値を超えた場合、DOWNステータスを送信します。スクリプトはawk '$1~/^\\/dev\\//&& !c[$1]++||$1!~/^\\/dev\\//' /proc/mountsでパーティション一覧を取得し、df -kPおよびdf -iPでディスク・inode使用率を収集します。POSIX非対応の場合はdf -kとstat -c 'FS,%d,%c' -fを使用します。使用率またはinode使用率が95%を超えるとDOWNステータスを送信します。 |

| RCMSサービスステータス | RCMSは、事前定義されたbashまたはperlスクリプトを通じてデバイスをリモート管理するために使用されます。PCSMSと連携してsnortルールセットやカスタマイズをデバイスに展開する際にも利用されます。このヘルスチェックは、netstat -ptan | grep iRCMSMQRcvd | grep ESTABLISHED | wc -lコマンドでRCMS MQサーバーへの確立済み接続数を収集します。接続がない、または複数のアクティブ接続がある場合、DOWNステータスを送信します。 |

| RAIDステータス | このヘルスチェックは、物理ディスクおよび論理ディスクのRAID情報を収集し、NDR DeviceのRAID構成が最適でない場合にアラートを発します。仮想ディスクの詳細はomreport storage vdisk | command egrep -i '^ID|^status|^State|^Layout'、物理ディスクの詳細はomreport storage pdisk controller=0 | command egrep -i '^ID|^Status|^State'で取得します。このアラートはR6XXハードウェアモデル専用です。仮想ドライブが存在しない、RAID-1でない、'Ready'状態でない、ドライブが欠損している(R6xxは2台必要)、または'Online'かつ'Ok'でない場合、DOWNステータスを送信します。 |

| NDRポリシーステータス | このチェックは、サポート対象のNDR Deviceでsw.rulesがsnort-rulesに含まれていない、またはsw.rulesファイルが更新されていない場合にアラートを発します。/secureworks/cm/ipsrules7/snort/snort-rulesでsw.rulesのエントリを確認し、/secureworks/cm/ipsrules7/snort/rules/sw.rulesの存在と最終更新日時(stat -c "%Y")を確認します。snortに含まれていない、または28日以上更新されていない場合、DOWNステータスを送信します。 |

| 読み取り専用ファイルシステムステータス | このヘルスチェックは、NDR Deviceで読み取り専用としてマウントされているディスクパーティションがあるかを監視します。少なくとも1つのパーティションが読み取り専用の場合、DOWNステータスを送信します。スクリプトはawk '$1~/^\\/dev\\//&& !c[$1]++||$1!~/^\\/dev\\//' /proc/mountsでパーティションとマウントオプションを取得し、/etc/fstabでro指定のパーティションは除外します。 |

| CPU使用率 | このヘルスチェックは、NDR Deviceの平均CPU使用率を監視します。平均CPU使用率が閾値を超えた場合、DOWNステータスを送信します。スクリプトは/proc/statの出力を短時間間隔で解析し、jiffies(x86システムで1/100秒)単位で各モードの時間を測定します。直近の使用率は2秒間隔で取得した合計CPU使用量の差分で算出します。awk '/cpu /' /proc/stat; sleep 2; awk '/cpu /' /proc/stat cpu 408944292 30628 131584823 2299538736 312920 135090540 496720 0 0 0 cpu 408944506 30628 131584898 2299539950 312920 135090606 496720 0 0 0出力の4番目の値がアイドル時間で、残りの値の合計がCPU使用率となります。CPU使用率が80%を超えるとDOWNステータスを送信します。 |

| Dell OpenManageステータス | このヘルスチェックは、Dell omreportコマンドを使用してハードウェアの正常性を監視します。Dellハードウェアかつomreportソフトウェアがインストールされている場合のみ動作します。/opt/dell/srvadmin/bin/omreport chassis -fmt ssvコマンドで各ハードウェアコンポーネントの重大度を取得します。対象コンポーネント:Fans, Intrusion, Memory, Power Supplies, Power Management, Processors, Temperatures, Voltages, Hardware Log, Batteries。これ以外のコンポーネントが検出された場合、DOWNステータスを送信します。Memoryの重大度がOKまたはUNKNOWN以外の場合もDOWNステータスを送信します。 |

| NDR管理冗長性 | NDR DeviceはSecureworks VPNインフラストラクチャへの冗長接続(tun0とtun1)を持ちます。これはDual Data Center(DDC)と呼ばれます。いずれかの接続がダウンしてもバックエンドとの通信は可能ですが、冗長性が失われます。ip -s linkコマンドでインターフェースのステータスを取得し、tun0またはtun1がダウンしている場合、DOWNステータスを送信します。 |

| NDR Snortステータス | NDR Deviceのパケットインスペクション機能をチェックします。稼働していない場合、モニターモードのNDR Deviceはサービス停止、インラインモードは完全停止となります。IPSプロセス(snort)の状態はsvstat /service/ipsコマンドで確認し、稼働時間が300秒未満の場合は再起動中(is_flapping)とみなします。プロセスが稼働していない、またはis_flappingの場合、DOWNステータスを送信します。 |

| 証明書ステータス | このヘルスアラートは、NDR Device証明書(/secureworks/certs/Certificate.pem)の有効期限をチェックします。有効期限が72時間以内の場合、DOWNステータスを送信します。 |

| NDR Syslog正常性 | このヘルスアラートはsyslogプロセスの状態をチェックします。pidofコマンドでサービスの稼働を確認し、syslogdが稼働していない場合はrsyslogdを確認します。ps -C rsyslogd -o lstart=でサービスの稼働時間(秒)を計算し、300秒未満の場合は再起動中(is_flapping)とみなします。サービスが稼働していない、またはis_flappingの場合、DOWNステータスを送信します。 |

| 時刻オフセットステータス | このヘルスアラートは、NTPサーバーとデバイス間の時刻同期を監視します。時刻差が閾値を超えるとアラートを発します。v9のNDR Deviceではchronydを使用しています。chronydサービスが稼働しているか、システム時刻オフセットが15秒未満かを確認し、いずれかが満たされない場合、DOWNステータスを送信します。 |

| Telegraf設定ステータス | このヘルスアラートは、Telegraf設定の定期更新プロセスが正常に稼働しているか、および適用済み設定バージョンが最新かをチェックします。/secureworks/log/sw-health-conf-check.logの更新日時が6時間以内でなければ、更新プロセスが稼働していません。S3上の最新バージョンは/var/telegraf/configs/latest_version_on_s3に保存されており、/var/telegraf/etcのシンボリックリンクと一致しない場合、適用バージョンが最新でないとみなします。いずれかが該当する場合、DOWNステータスを送信します。 |

| 重複ホストステータス | ネットワーク上にNDR Deviceと同じIPアドレスを持つホストが見つかった場合、ステータスに表示されます。 |

| NDR Acmeエージェントステータス | AcmeはNDR Deviceへのアクセスを提供します。このアラートは、NDR Device上のAcmeエージェントのステータスを示します。 |

| NDRログアップロードステータス | Log Uploadサービスは、NDR Deviceからログをデータレイクに送信します。このアラートは、NDR Device上のLog Uploadのステータスを示します。 |

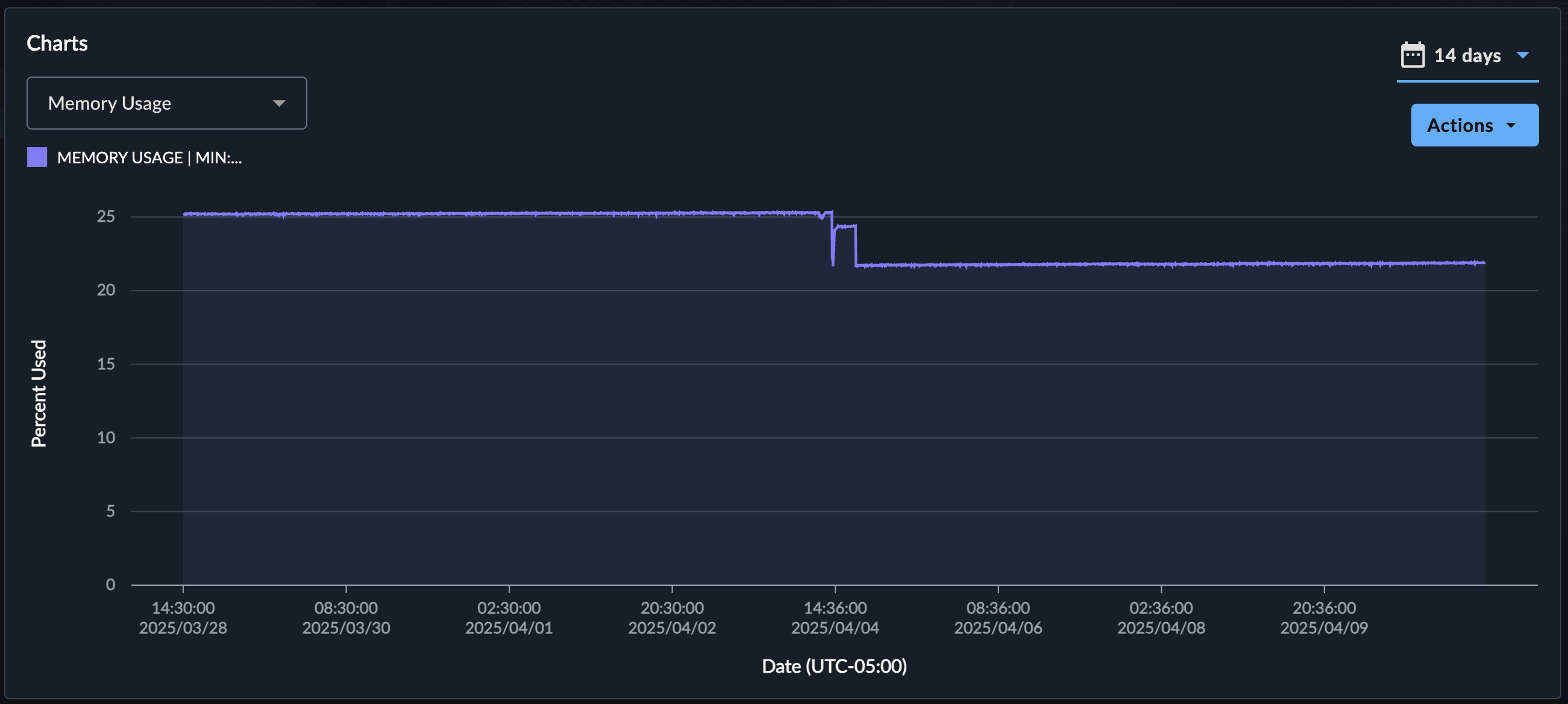

チャートタブ🔗

NDR Deviceのチャートタブでは、以下の主要なデバイスパフォーマンス指標の可視化が提供されます。

- メモリ使用率

- CPU使用率

- ディスク使用率

- ネットワークインターフェースエラー

- ネットワークインターフェースパケット

- ネットワークインターフェーススループット

利用可能なオプション:

- タブ左側のドロップダウンメニューから表示したいチャートの種類を選択します。

- タブ右側の日付範囲ピッカーでチャートの範囲を調整します。

- チャートや凡例上のデータポイントにカーソルを合わせて詳細を表示します。

- 凡例の項目を選択・解除してチャートを調整します。

- Actionsメニューからチャートを.pngファイルとしてダウンロードできます。

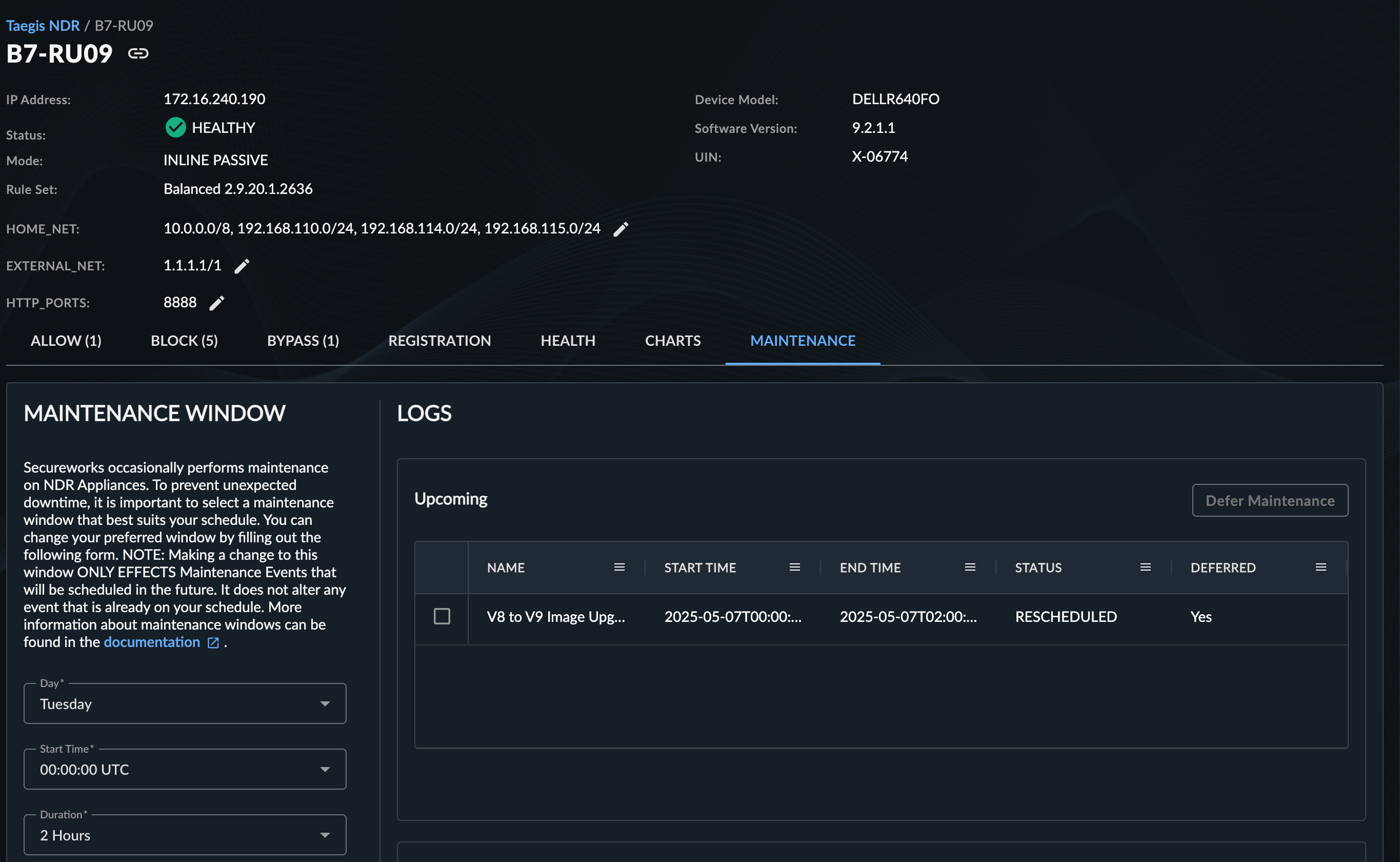

メンテナンスタブ🔗

NDR Deviceのメンテナンスタブでは、今後予定されているおよび完了したサービスメンテナンス情報が表示され、今後のメンテナンスに合わせてメンテナンスウィンドウを設定できます。

サービスメンテナンスでは、NDR Deviceのソフトウェアアップデートが行われることがあり、ネットワーク上のトラフィックフローにごく短い中断が発生する場合があります。すべてのソフトウェアアップデート(マイナーなサービスメンテナンスおよび再起動を伴うまれなメジャーアップグレードの両方)は、内容の詳細な説明とともにここに表示されます。

重要

影響が最小限となる時間帯、かつ潜在的な問題に対応できる時間帯にメンテナンスウィンドウを設定することを推奨します。

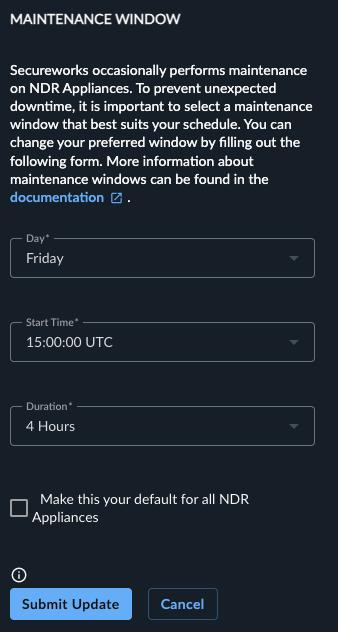

メンテナンスウィンドウの設定🔗

メンテナンスタブ左側のMaintenance Windowペインで、サービスメンテナンスの希望ウィンドウを指定できます。このペインでは、個別にカスタマイズしていないすべてのNDR Deviceに適用されるデフォルト値も設定できます。メンテナンスウィンドウを送信するには:

- ドロップダウンメニューからサービスメンテナンスの希望曜日を選択します。

- UTCで希望開始時刻を選択します。

- 希望する継続時間を選択します。

-

このウィンドウ定義をデフォルトメンテナンスウィンドウにするかどうかを決定します。デフォルトメンテナンスウィンドウは、個別にカスタマイズしていないデバイスに適用されます。この設定を適用するには、Make this your default for all NDR Appliances.のボックスを選択します。

注意

以前にカスタマイズしたデバイスがある場合、このデフォルト値はそれらの設定を上書きしません。

-

Submit Updateを選択します。

これらの設定はいつでも変更可能です。ただし、すでにスケジュールされたメンテナンスには適用されません。スケジュール済みメンテナンス期間中にデバイスが異常またはアクセス不能な場合、メンテナンスは実施されません。

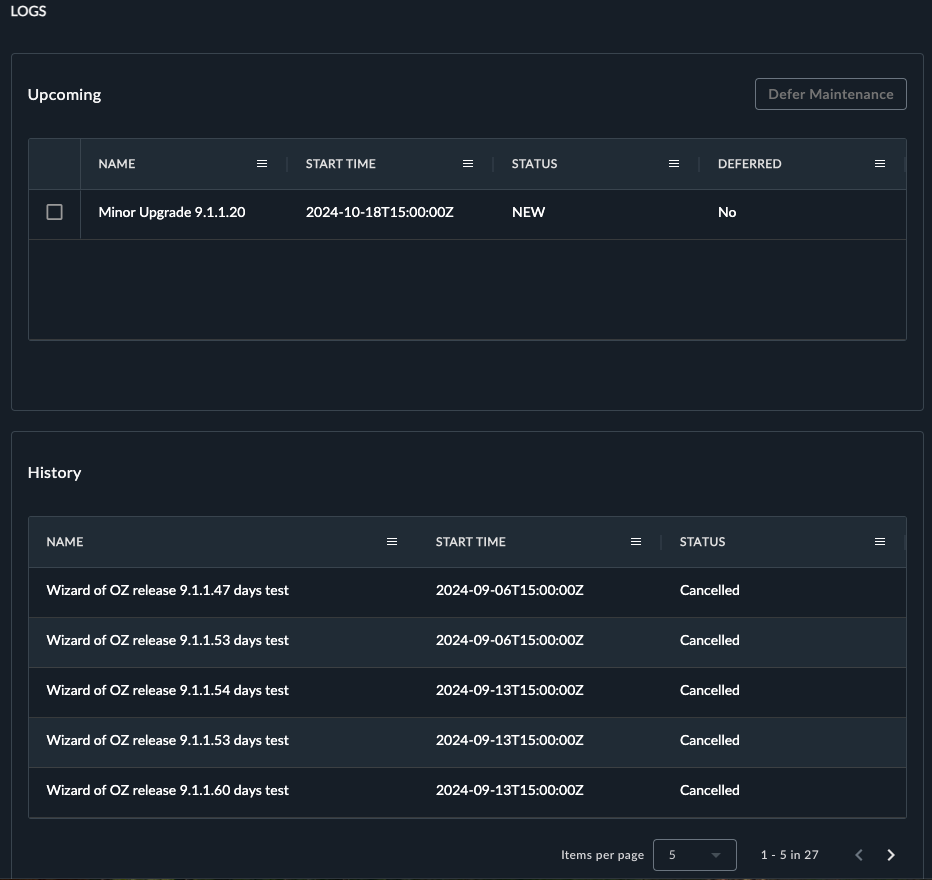

ログ🔗

Upcoming Logsテーブルには、今後予定されているサービスメンテナンスの名前、開始時刻、正常性ステータス、延期状態などの詳細が表示されます。各メンテナンスは、行のチェックボックスを選択しDefer Maintenanceを選択することで一度だけ延期できます。この操作により、Maintenance Windowペインで設定された曜日に基づき、開始時刻が次の利用可能なメンテナンスウィンドウに遅延されます。

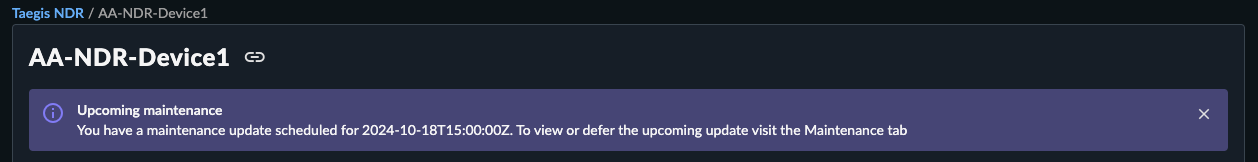

たとえば、前述のセクションのスクリーンショットでは、毎週金曜日15:00:00 UTCにウィンドウが設定されており、上記のMaintenance Logsでは2024-10-18T15:00:00にメンテナンスが予定されています。これを延期すると、次週の2024-10-25T15:00:00に移動します。

Maintenance Windowペインの日付を延期前に火曜日15:00:00 UTCに変更した場合、延期後のウィンドウは1週間未満となり、2024-10-22T15:00:00にスケジュールされます。これはデバイスにとって次の利用可能なメンテナンスウィンドウとなるためです。

今後のメンテナンスのステータスは以下のいずれかです。

- New — メンテナンスがスケジュールされています。

- Rescheduled — お客様の操作で延期された、または元のスケジュールで実施できなかったメンテナンスイベントです。再スケジュールされたものは再度延期できません。

LogsのHistoryテーブルには、過去のデバイスサービスメンテナンスの記録(メンテナンス名、開始時刻、終了時刻、ステータスなど)が表示されます。履歴のステータスは以下のいずれかです。

- Complete — メンテナンスが正常に完了しました。

- Failed — メンテナンスが失敗し、デバイスは以前の状態にリストアされました。失敗したメンテナンスはSecureworksが監視し、再スケジュール前に障害を解消します。

- Cancelled — Deferボタンで延期されたか、Secureworksによってイベントがキャンセルされました。

メンテナンス通知🔗

XDRは、さまざまな方法で今後のメンテナンスをユーザーに通知します。

- メールおよびアプリ内通知 — 通知設定の正常性ステータスセクションにあるUpcoming NDR appliance maintenanceオプションを有効にすると、今後のメンテナンスについて全ユーザーにメールおよびXDRアプリ内通知が送信されます。

- NDR詳細メンテナンスバナー — スケジュール済みメンテナンスがあるデバイスには、残り時間や個別の通知設定に関係なく、NDR詳細ページに情報バナーが表示されます。

サービスメンテナンスFAQ🔗

サービスメンテナンスとは何ですか?🔗

サービスメンテナンスは、お客様のNDR Device上のソフトウェアのアップグレードを伴います。通常はデバイス上で稼働しているソフトウェアのマイナーバージョンアップグレードです。まれにOSレベルのアップデートや再起動が必要な場合もあります。再起動が必要なメンテナンスは明記されますが、これは非常に稀です。

サービスメンテナンスはどのくらいの頻度で行われ、なぜメンテナンスウィンドウは毎週設定されているのですか?🔗

サービスメンテナンスは毎週実施されるものではありません。毎週のメンテナンスウィンドウは、必要な場合に影響を最小限に抑えるための一貫した時間枠を提供するために設けられています。毎週メンテナンスが行われることを意味するのではなく、必要時に利用できる時間帯が確保されているということです。

サービスメンテナンス中にネットワーク中断のリスクはありますか?🔗

一部のメンテナンスアップデートでは、ネットワークトラフィックの読み取りや解析に使用されるソフトウェアの更新が含まれます。これらのコンポーネントを新しいソフトウェアで稼働させるために再起動が必要な場合があります。再起動中はネットワークトラフィックを迂回させて中断が発生しないよう最大限努力しますが、短時間の「ブリップ」が発生する場合があります。

今後のサービスメンテナンスイベントについてはどのように通知されますか?🔗

通知設定の正常性ステータスセクションでUpcoming NDR appliance maintenanceを受信するように設定している場合、今後のサービスメンテナンスについて通知を受け取ります。この設定が有効な場合、スケジュールの1週間前からメール通知が送信され、十分な準備時間が確保されます。

スケジュール済みサービスメンテナンス中に問題が発生した場合の安全策は何ですか?🔗

当社のシステムは、スケジュール済みサービスメンテナンス中のリスクを軽減するために複数の安全対策を備えています。各デバイスでは、事前チェックで正常性を確認します。メンテナンス実施中に重大な問題が発生した場合は、自動ロールバックが行われる設計です。まれにデバイスが応答しなくなった場合でも、他の障害時と同様にデバイスのステータスが通知されます。