ダークウェブインテリジェンス🔗

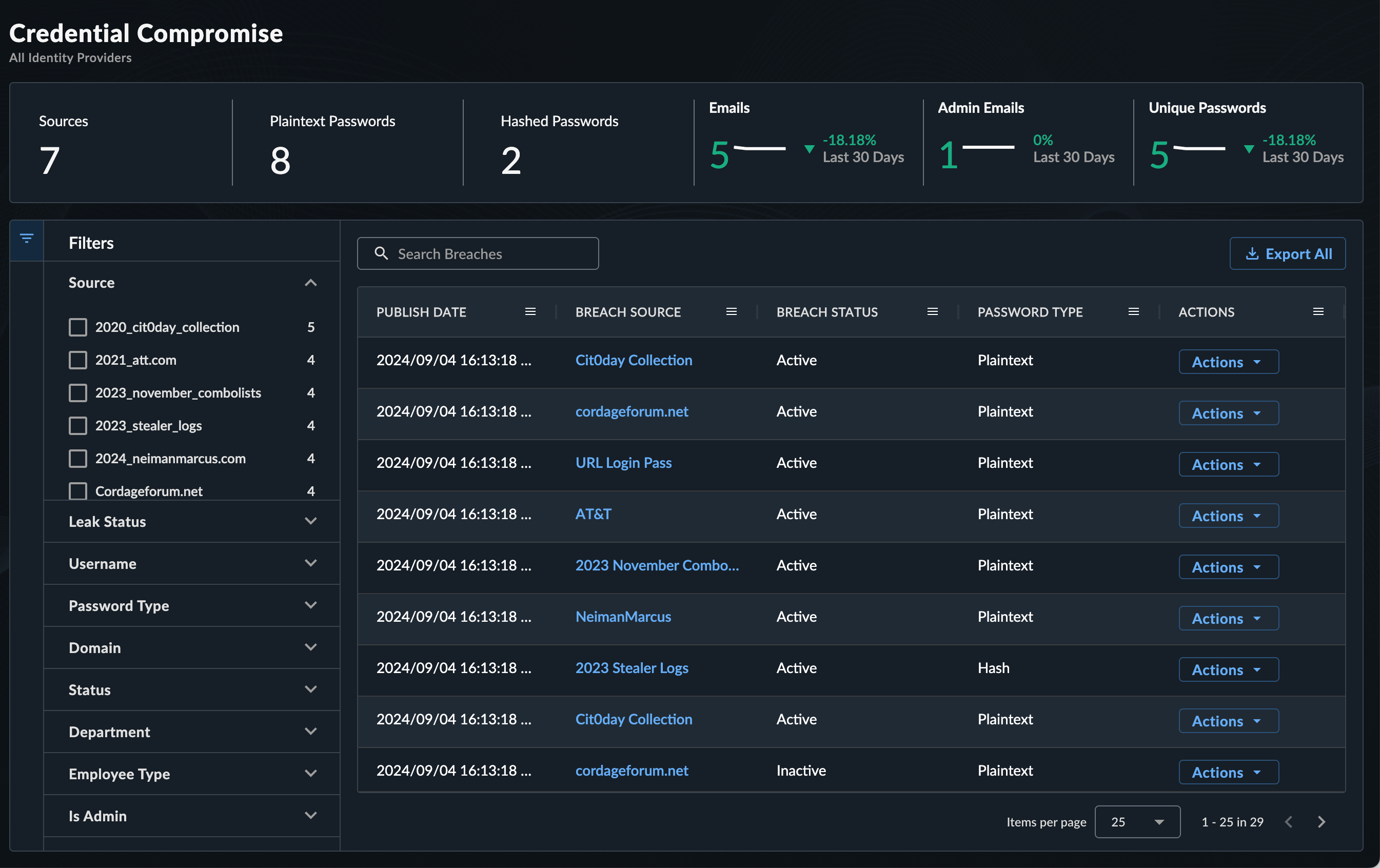

ダークウェブインテリジェンスページでは、お客様の設定済みドメインに基づいて収集したすべての漏洩データを調査できます。IDR概要で説明されているように、アクティブなIDに対してのみ発見事項を生成しますが、お客様のドメインに関連する過去のデータも収集・保持しています。

ダークウェブインテリジェンスページへのアクセス🔗

Taegis Menuからダークウェブインテリジェンスページにアクセスすると、テーブルはデフォルトでアクティブな漏洩ステータスおよびアクティブなIDステータスでフィルタリングされます。

または、IDリスク体制の概要にある認証情報漏洩ウィジェット内のメトリックを選択することもできます。クリックしたメトリックに応じて、以下のフィルターが適用された状態でダークウェブインテリジェンスページに遷移します。

- ソース:

アクティブな漏洩ステータスでフィルタリングされたダークウェブインテリジェンスページに遷移します。 - 平文パスワード:パスワードタイプが

平文かつアクティブな漏洩ステータスでフィルタリングされたページに遷移します。 - ハッシュ化パスワード:パスワードタイプが

ハッシュ化かつアクティブな漏洩ステータスでフィルタリングされたページに遷移します。 - メールアドレス:

アクティブな漏洩ステータスでフィルタリングされたページに遷移します。 - 一意のパスワード:

アクティブな漏洩ステータスでフィルタリングされたページに遷移します。 - 管理者メールアドレス:管理者アカウントかつ

アクティブな漏洩ステータスでフィルタリングされたページに遷移します。

注意

メールアドレスおよび一意のパスワードは、基礎データの全体的なメトリックであり、これらには特定のフィルターは適用されません。

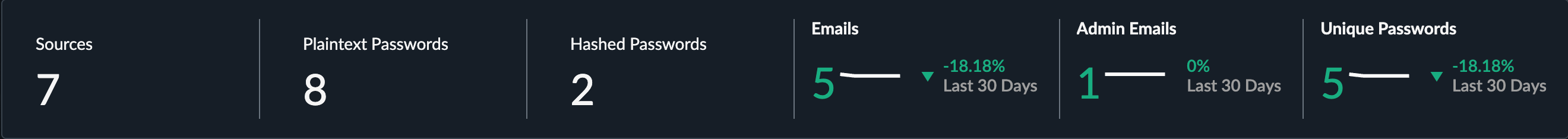

ダークウェブインテリジェンスのメトリクス🔗

ページ上部のメトリクスは、認証情報漏洩ウィジェットに含まれるものと同じです。表示されるメトリクスはアクティブな漏洩に関するものである点にご注意ください。

漏洩がアクティブと見なされるのは、以下のシナリオです。

- 設定済みIDプロバイダー内に

アクティブなIDが存在し、関連アカウントのlast_password_change時刻が初回漏洩日より前である場合

注意

漏洩レコードに一致するIDが存在しない場合、それらは非アクティブと見なされます。これらのレコードは、削除済みや使用されていない古いユーザーやアカウントに関連していることが多いです。

メトリクスの定義🔗

- ソース — お客様のドメインに関するデータが確認された

アクティブな一意の漏洩ソース数 - 平文パスワード — 漏洩データ内で

平文パスワードが特定されたアクティブな漏洩数 - ハッシュ化パスワード — 漏洩データ内で

ハッシュ化パスワードが発見されたアクティブな漏洩数 - メールアドレス — 漏洩データ内で確認された

アクティブな一意のメールアカウント数 - 管理者メールアドレス — 漏洩データ内で確認された

アクティブな管理者アカウント数 - 一意のパスワード — 漏洩データ内で確認された

アクティブな一意のパスワード数

漏洩データの調査🔗

リンクされたユーザー情報や漏洩レコード情報を含む複数のフィルターを組み合わせてデータを調査できます。また、データの並び替えに利用できる複数のタイムスタンプがあります。

- 公開日 — レコードがデータセットで最初に発見された日

- 漏洩日 — レコードが公開された日

- 侵害日 — 侵害が発生した日(必ずしも利用可能とは限りません)

注意

同じユーザーに対する複数のレコードが1つの漏洩に含まれる場合があります。これは、データがGenericな漏洩ソース(例:コンボリスト)内で特定された場合や、ユーザーがデータセット内に複数回出現した場合に発生します。そのため、同じ漏洩ソース内で同一ユーザーの複数レコードが表示されることがあります。

漏洩ステータス🔗

ダークウェブインテリジェンスページの漏洩には、主に2つのステータス(アクティブと非アクティブ)があります。

アクティブ🔗

一致するIDが存在し、関連IDのlast_password_change時刻が初回漏洩日より前である場合、漏洩はアクティブと見なされます。

非アクティブ🔗

以下のいずれかの場合、漏洩は非アクティブとしてマークされます。

- 設定済みIDプロバイダー内に一致するIDが存在しない場合

last_password_change時刻が漏洩日以降である場合- アカウントのパスワードが最近変更された場合

- アカウントが無効化または削除された場合

- 関連する発見事項が解決または却下された場合

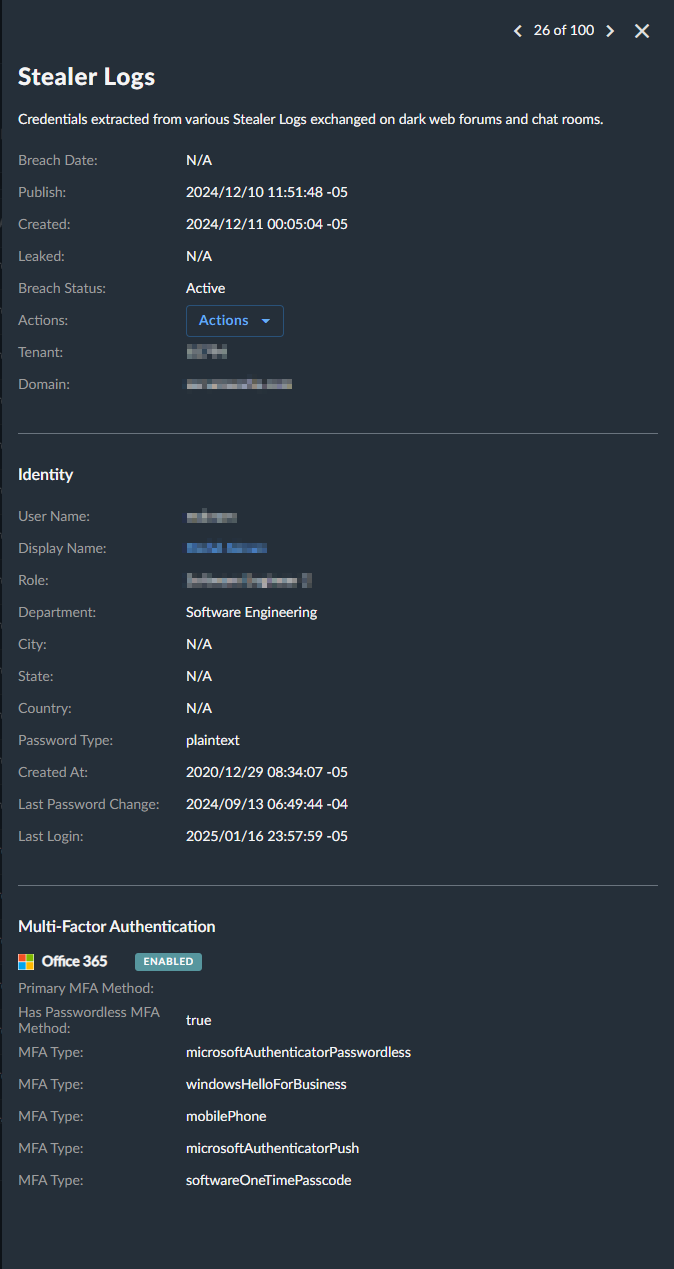

漏洩詳細の表示🔗

ソースフィールドを選択すると、漏洩パネルが開き、漏洩の詳細や利用可能な場合はリンクされたID情報が表示されます。

アクションの実行🔗

ID関連の対応アクションが設定されている場合、テーブルまたは漏洩詳細からリンクされたIDに対して対応アクションを実行できます。

- アクションを選択します。

- 実行したい対応アクションを選択します。

- 指示に従って進めます。

注意

一致するIDが見つからない場合、アクションボタンは無効化されます。

よくある質問(FAQ)🔗

漏洩した認証情報のチェック頻度はどのくらいですか?

漏洩した認証情報は24時間ごとにチェックしています。

アカウント侵害の発見事項はどのように生成されますか?

これらが対応可能なものであることを保証するため、収集・分析しているデータを相関・検証するための複数の処理ステップを実施しています。

- 設定済みIDプロバイダー内に

アクティブなIDが存在することを確認します。 - 利用可能な過去データ(約6年分)に基づき、平文パスワードまたはハッシュが最初に漏洩した時期を特定します。これは、新たに公開されたコンボリストに過去の侵害データが含まれていることが多いため重要です。

- 平文パスワード値の場合、Microsoft Entra IDのグローバルパスワード複雑性要件と照合し、無効な値を除外します。

- 最後に、パスワードの

first_leaked_dateとIDのlast_password_change_timeを比較します。漏洩がlast_password_change_time以降に初めて発生した場合、発見事項を生成します。

注意

アカウント侵害の発見事項はアクティブなIDに対してのみ生成されます。ただし、ダークウェブインテリジェンスページでは生データを確認できます。

アカウント侵害発見事項のリスクレベルはどのように決定されますか?

発見事項を生成すべきと判断した場合、関連アカウントにMFAが有効かどうか、その強度を確認します。以下は、ユーザータイプ・漏洩タイプ・MFA構成に基づくリスクレベルです。

| アカウントタイプ | パスワードタイプ | MFAなし | MFA有効 | フィッシング耐性MFA有効 |

|---|---|---|---|---|

| 管理者アカウント | 平文 | 重大 | 高 | 中 |

| 管理者アカウント | ハッシュ | 高 | 中 | 低 |

| 非管理者アカウント | 平文 | 高 | 中 | 低 |

| 非管理者アカウント | ハッシュ | 中 | 低 | 低 |

ハッシュやパスワードを収集・保存していますか?

いいえ、平文パスワードやハッシュ値は一切保存していません。また、IDプロバイダーからこれらを取得することもできません。データのスキャン・収集時には、観測された値にカスタムハッシュを適用し、レコードを平文またはハッシュ化パスワードとして分類します。これにより、パスワードの一意性を判定し、基礎となるパスワード値を保持せずにメトリクスを算出できます。

漏洩した認証情報の監視対象ドメイン数に制限はありますか?

Entra IDインテグレーションで特定されたドメインから、任意の数を選択できます。

ダークウェブインテリジェンス監視で使用されるデータは何ですか?

使用しているデータセットは過去6年分に遡り、さまざまなダークウェブマーケットプレイス(例:Russian Marketplace、Genesis market)、TORサイト、公開・非公開のTelegramチャンネル、stealerログファイルを含みます。

VIP監視はどのように機能しますか?

VIP監視をユーザーに設定すると、過去1年間におけるユーザーの属性や会社名・ドメインに関するビジネス漏洩や言及を特定するため、ダークウェブを監視します。

注意

VIP監視は、個人向けID監視ソリューションの代替を目的としたものではありません。これらのサービスは、機微なPII監視や個人情報が発見された際の通知を含むことが多いですが、VIP監視はビジネス関連の漏洩・言及・キャンペーンの特定に重点を置いています。これには、個人メールアドレス・電話番号・SNSアカウントの標的化も含まれる場合があります。