Secureworks Counter Threat Unit™ (CTU) 対策🔗

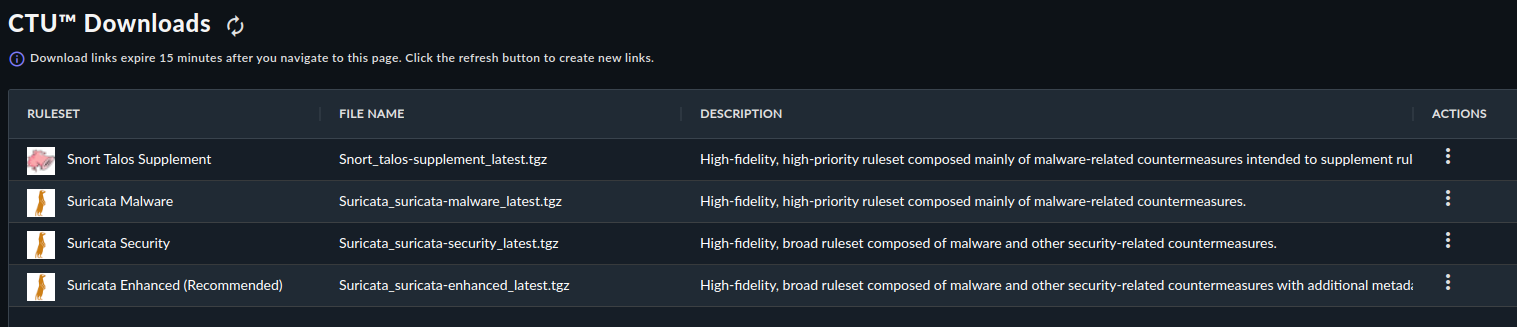

Secureworks Counter Threat Unit™ (CTU)対策は、SnortベースのセンサーおよびSuricataベースのセンサーに展開可能な高精度・高優先度のルールセットで構成されています。対策はAPI経由、またはSecureworks® Taegis™ XDR内のCTU対策ダウンロードユーティリティを使用してダウンロードできます。

注意

CTU対策は、テナント管理者によってダウンロード可能です。

Snort センサー 2.9.x🔗

- Snort Talos 補足

注意

Snort Talos補足ルールセットの更新は2023年4月をもって終了しましたが、ダウンロードは可能です。

Suricata センサー 2.0.x 以降🔗

Suricata Enhanced(推奨)🔗

- マルウェアやその他のセキュリティ関連対策で構成された高精度かつ広範なルールセットで、追加メタデータが付与されており、BETTER Schema v1に準拠しています。

Suricata Security🔗

- マルウェアやその他のセキュリティ関連対策で構成された高精度かつ広範なルールセットです。

Suricata Malware🔗

- 主にマルウェア関連対策で構成された高精度・高優先度のルールセットです。

注意

Suricataルールセットは通常、米国の営業日(月曜~金曜)に更新されます。

対策のダウンロード🔗

CTU対策は、Countermeasure APIを使用してダウンロードするか、以下の手順に従ってXDRからダウンロードできます。

- Taegis Menuからダウンロード → 対策を選択します。

- ルールセットおよびインポート予定のデバイスタイプに対応するポリシーを選択します。

注意

ダウンロードリンクはCTU対策ダウンロードページに遷移してから15分で有効期限が切れます。新しいリンクを生成するにはページをリフレッシュしてください。

ルールセットは、.tgz拡張子のgzip圧縮tarアーカイブファイルとしてダウンロードされます。ルールは、PANポリシーの場合はXMLファイル、SnortおよびSuricataポリシーの場合は「Rules」ディレクトリ内に格納されています。

Sourcefire インストール手順🔗

このセクションでは、CTU対策の展開、共有ポリシーの設定、共有レイヤーの追加、Sourcefire & Firepowerセンサー向けのルールのインポートまたは更新手順について説明します。

CTU対策ルールセットの更新🔗

このセクションでは、前述の手順でダウンロードした対策ファイルの内容について説明します。本ドキュメントで説明するCTUルールセットは、SourcefireのTalos(旧VRT)ルールを補完することを目的としています。

注意

ルールセットを作成する際、CTUはTalosルールによる重複カバレッジやパフォーマンス指標を考慮しています。

ルールセットの展開🔗

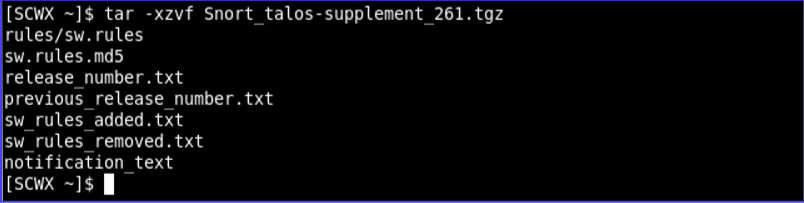

サービス導入後、前述の手順に従って最新の対策ファイルをダウンロードしてください。以下は、ルールセットダウンロードの展開および含まれるファイルのサンプルスクリーンショットです。

ルールセットファイル🔗

ルールセットファイルには以下のファイルが含まれます。

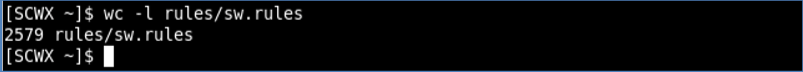

sw.rules🔗

このファイルは「rules」ディレクトリにあり、週に最低2回更新される完全なルールセットが含まれています。新しいルールは完全なルールセットに追加されます。変更されたルールはリビジョン番号が増加します。既存ルールにはルールの競合(想定内)が発生します。

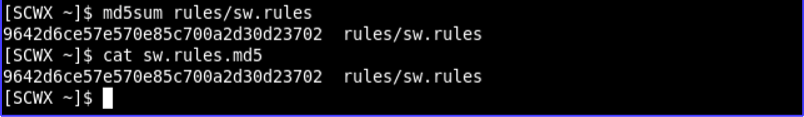

sw.rules.md5🔗

md5sumファイルはファイルの整合性を提供します。インポート前にエントリが一致していることを確認してください。以下のスクリーンショットは一致したエントリの例です。

release_number.txt🔗

このファイルはルールのリリースバージョンを表示します。以下のスクリーンショットはルールセット261を示しています。

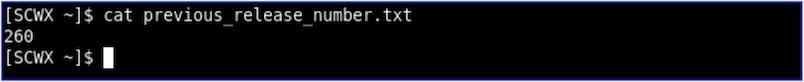

previous_release_number.txt🔗

このファイルはルールの前回リリース番号を表示します。以下のスクリーンショットはルールセット260を示しています。

sw_rules_added.txt🔗

このファイルは前回リリース以降に新規追加・変更されたルールを表示します。以下のスクリーンショットは12行(ヘッダーと末尾の空行を除く10ルール)を示しています。

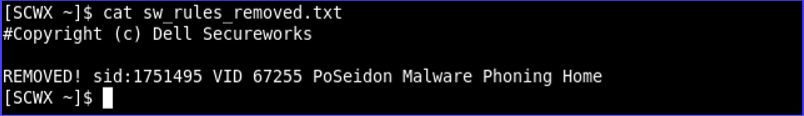

sw_rules_removed.txt🔗

このファイルは、前回のルールセットに存在し今回のリリースで削除されたルールの差分です。以下のスクリーンショットはコメント2行を含む1つのルールを示しています。

注意

これらのルールを確認し、防御センターから手動で削除してください。

notification_text🔗

このファイルは、ルールセットダウンロードに含まれるファイルの説明を記載した情報テキストファイルです。

Sourcefire v4.10 ポリシーレイヤー設定🔗

このセクションでは、共有ポリシーの設定、共有レイヤーの追加、Sourcefire v4.10センサー向けのルールのインポート/更新手順について説明します。

注意

Sourcefire v4.10はSourcefireによってサポート終了(End of Life)とされており、Secureworksによるサポートも終了しています。v4.10センサーへの対策適用手順は参考情報として記載しています。

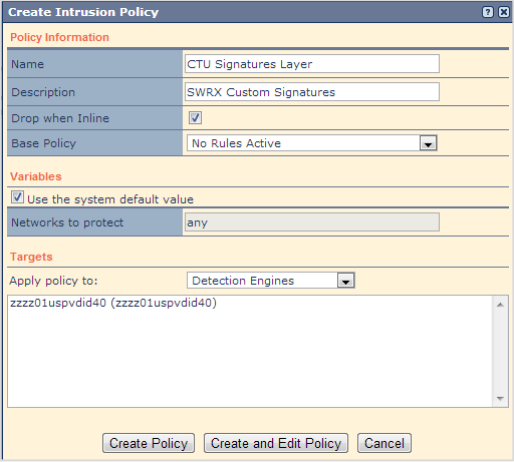

共有ポリシーの設定🔗

Sourcefireポリシーのレイヤー設定方法は複数あります。以下は、Secureworksが管理デバイスにルールを展開する際の推奨方法です。

- Defense Centerにログインし、Policy and Response → IPS → Intrusion Policyをクリックします。

-

CTU Signatures Layerという新しいポリシーを作成します。

注意

変数は不要です。このポリシーは既存IPSポリシーで使用するルールレイヤーとして作成するため、ベースポリシーは「No Rules Active」とします。

侵入ポリシーの作成 -

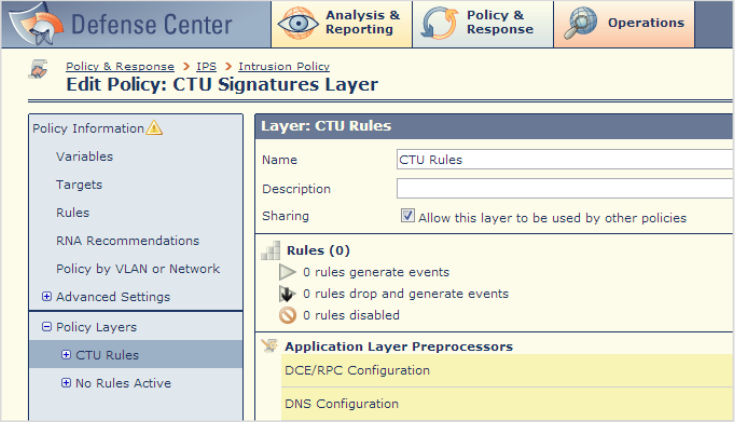

Create and Edit Policyを選択してポリシー編集画面を開きます。

- 左側のPolicy Layersメニューを展開し、My Changesを選択します。

- レイヤー名をCTU Rulesに変更し、チェックボックスをクリックして共有レイヤーにします。

- Policy Information → Commit Changesをクリックします。

注意

カスタムシグネチャはDefense Centerにインポート時、デフォルトで無効化されています。

共有レイヤーの追加🔗

共有可能なポリシーレイヤーが作成できたら、他のポリシーにもこの共有レイヤーを追加できます。

注意

シグネチャは選択したポリシーでのみ有効化されていることを確認してください。

共有レイヤーを追加するには、以下の手順を実施します。

- CTUレイヤーを追加したい既存ポリシーを選択または編集します。

- Policy Layersを選択します。

- Add Shared Layerを選択します。

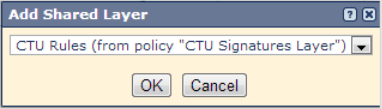

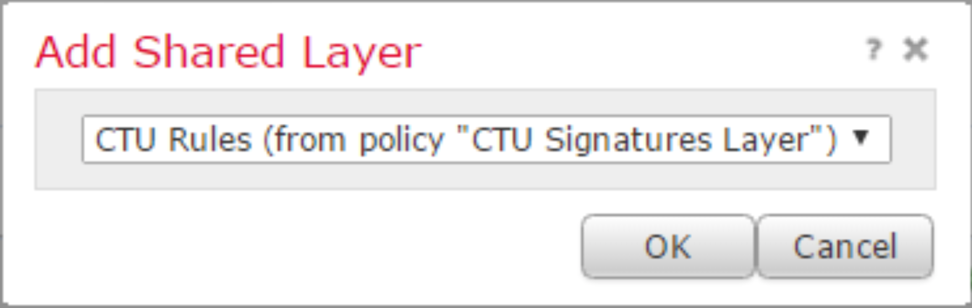

-

ドロップダウンメニューからCTU Rulesレイヤーを選択し、OKをクリックします。

共有レイヤーの追加 -

Policy Information → Commit Changesをクリックします。

- このレイヤーを追加したいすべてのDefense Center上のポリシーで手順5を繰り返します。

ルールのインポート/更新🔗

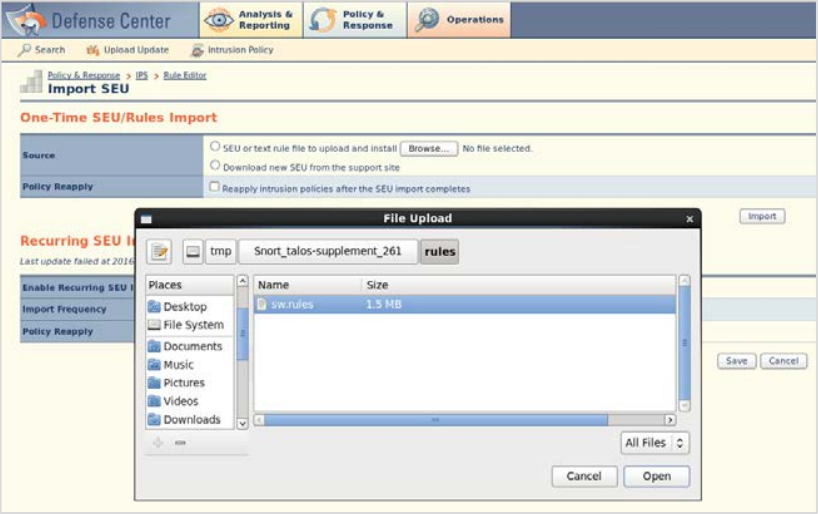

- Policy and Response → IPS → SEU.をクリックします。

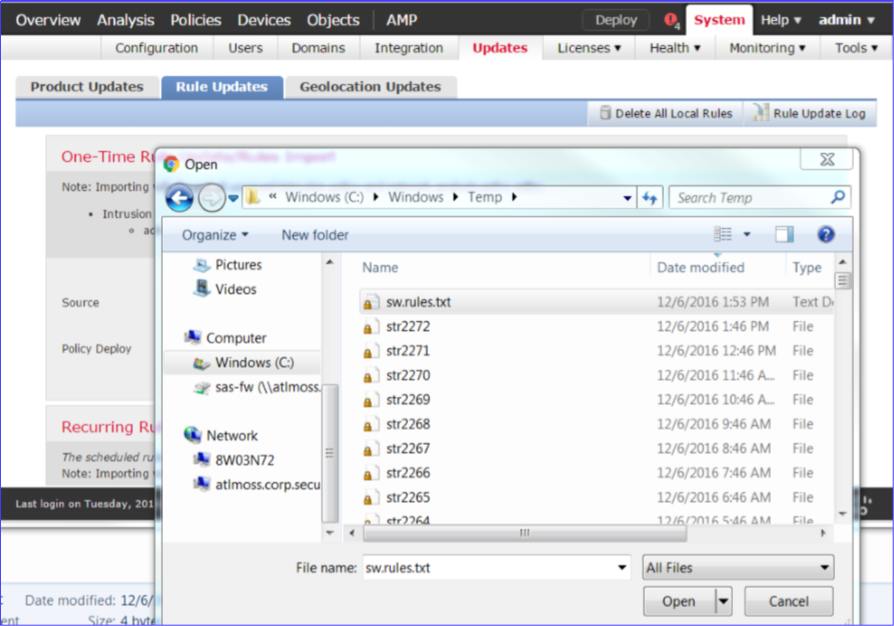

-

Import SEUを選択します。

注意

sw.Rulesファイルのみをインポートしてください。

ルールのインポート -

展開したファイルを参照し、Open → Importを選択します。ルールのインポートが完了すると、成功メッセージが表示されます。

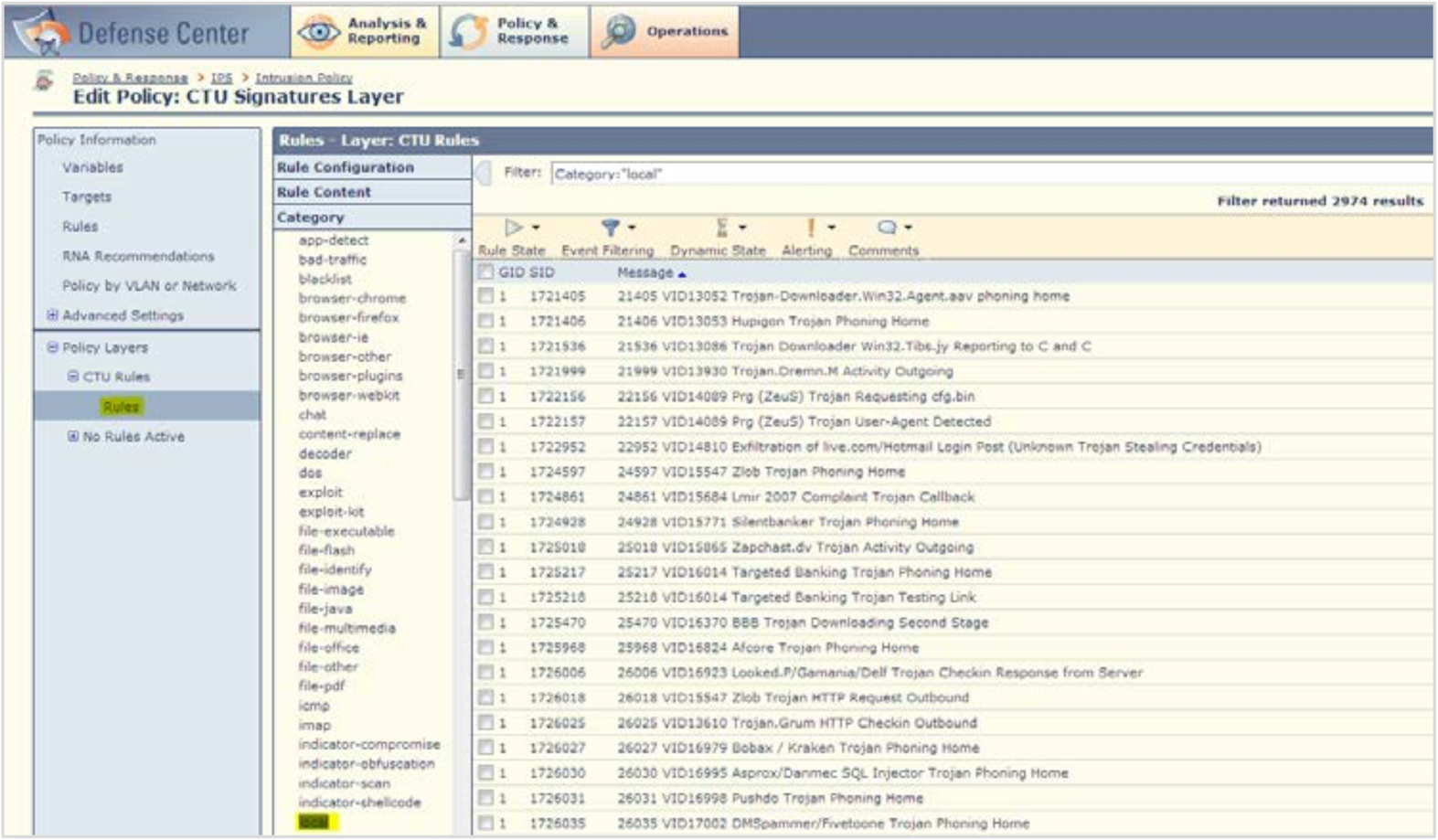

- Policy and Response → IPS → Intrusion Policyをクリックし、CTU Signatures Layerポリシーを選択または編集します。

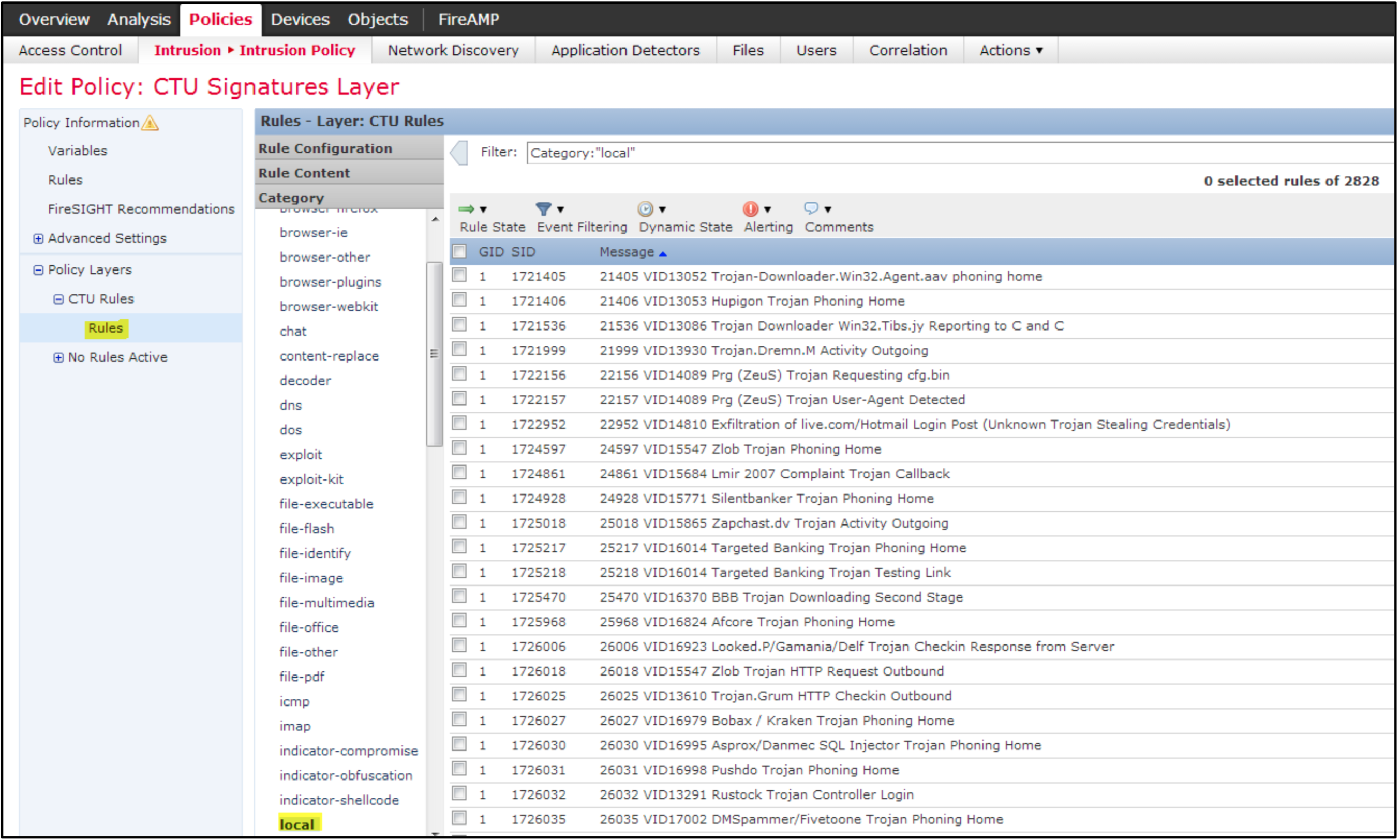

-

CTU Rules Layerを参照し、展開してRulesおよびLocalカテゴリを選択します。

重要

このステップは正しいコンテキストを選択するために重要です。

CTU Rules Layerの編集 -

最上位のチェックボックスを選択して全選択します。

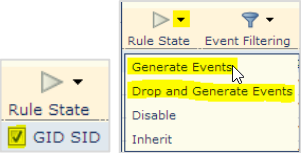

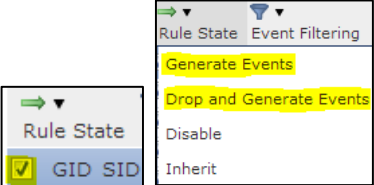

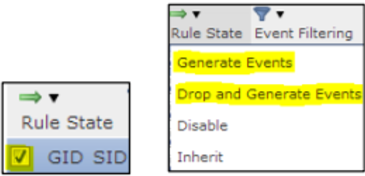

-

Rule State → Generate Events または Drop and Generate Eventsを選択します。

注意

シグネチャをブロック状態またはアラートのみ状態のどちらにするかを決定し、ルール数が正しいか(手順6が正しく実施されたか)を確認してください。

CTU Rules Layer Actions -

Policy Information → Commit Changesをクリックします。レイヤーが追加されたすべてのポリシーに影響がある旨のアラートが表示されます。

注意

通常の変更ウィンドウ中にポリシーをプッシュ/適用できます。

Sourcefire v5.x ポリシーレイヤー設定🔗

このセクションでは、共有ポリシーの設定、共有レイヤーの追加、Sourcefire v5.xセンサー向けのルールのインポート/更新手順について説明します。

共有ポリシーの設定🔗

Sourcefireポリシーのレイヤー設定方法は複数あります。以下は、Secureworksが管理デバイスにルールを展開する際の推奨方法です。

- Defense Centerにログインし、Policies → Intrusion → Intrusion Policyをクリックします。

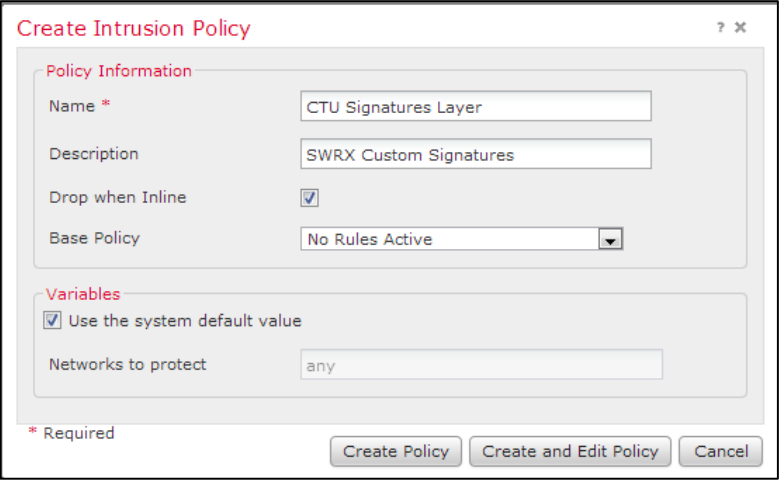

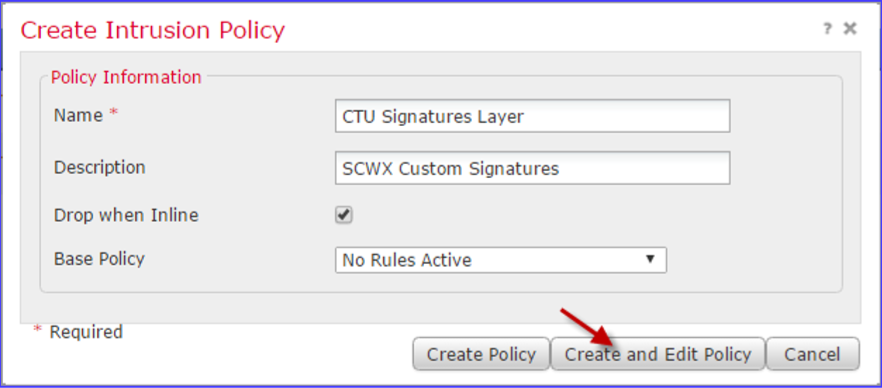

-

CTU Signatures Layerという新しいポリシーを作成します。

注意

変数は不要です。このポリシーは既存IPSポリシーで使用するルールレイヤーとして作成するため、ベースポリシーは「No Rules Active」とします。

CTU侵入ポリシーの作成 -

オプション設定後、Create and Edity Policyを選択します。これでポリシー編集画面が開きます。

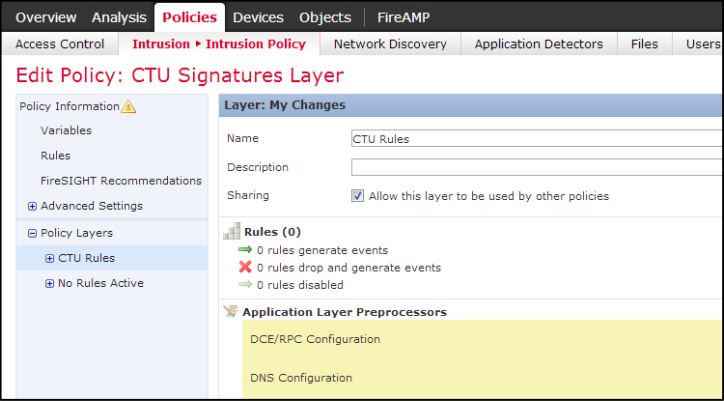

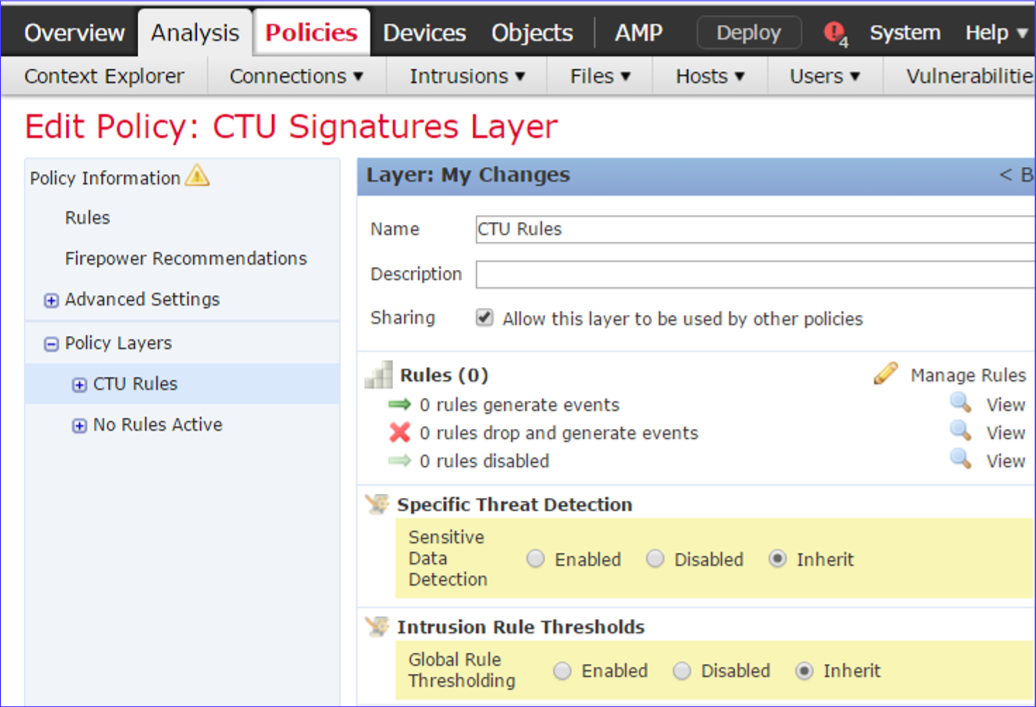

- 左側のPolicy Layersメニューを展開し、My Changesを選択します。

- レイヤー名をCTU Rulesに変更し、チェックボックスをクリックして共有レイヤーにします。

-

Policy Information → Commit Changesをクリックします。

CTU Rules Policyの編集 注意

カスタムシグネチャはDefense Centerにインポート時、デフォルトで無効化されています。

共有レイヤーの追加🔗

共有可能なポリシーレイヤーが作成できたら、他のポリシーにもこの共有レイヤーを追加できます。

注意

シグネチャは選択したポリシーでのみ有効化されていることを確認してください。

共有レイヤーを追加するには、以下の手順を実施します。

- CTUレイヤーを追加したい既存ポリシーを選択または編集します。

- Policy Layersを選択します。

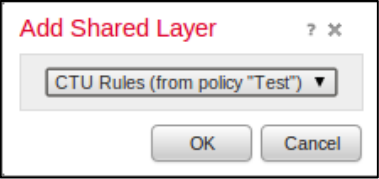

- Add Shared Layerを選択します。

-

ドロップダウンメニューからCTU Rulesレイヤーを選択し、OKをクリックします。

共有レイヤーの追加 -

Policy Information → Commit Changesをクリックします。

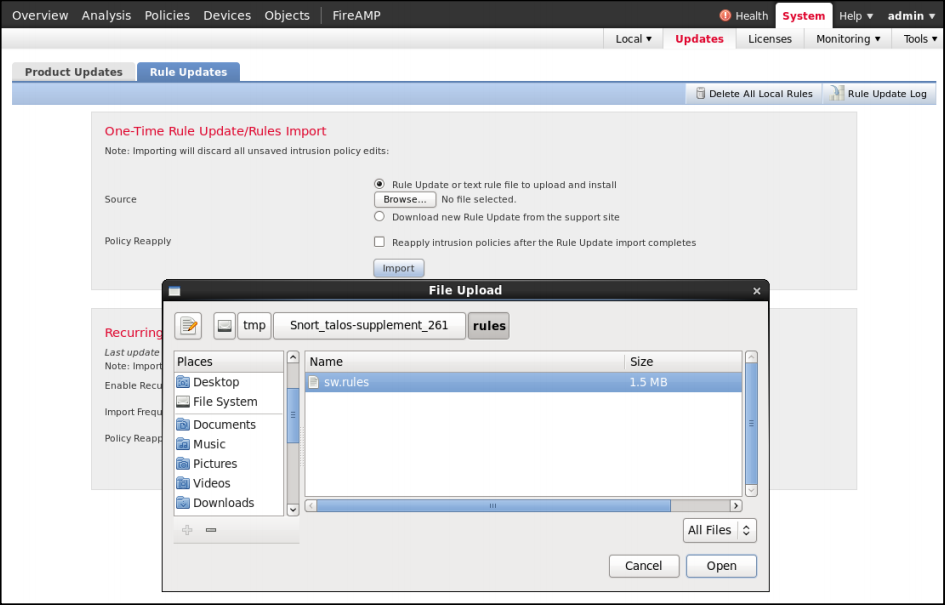

ルールのインポートまたは更新🔗

- Policies → Intrusion → Rule Editorをクリックします。

-

Import Rulesを選択します。

注意

sw.Rulesファイルのみをインポートしてください。

CTU Rulesのインポート -

展開したファイルを参照し、Open → Importを選択します。ルールのインポートが完了すると、成功メッセージが表示されます。

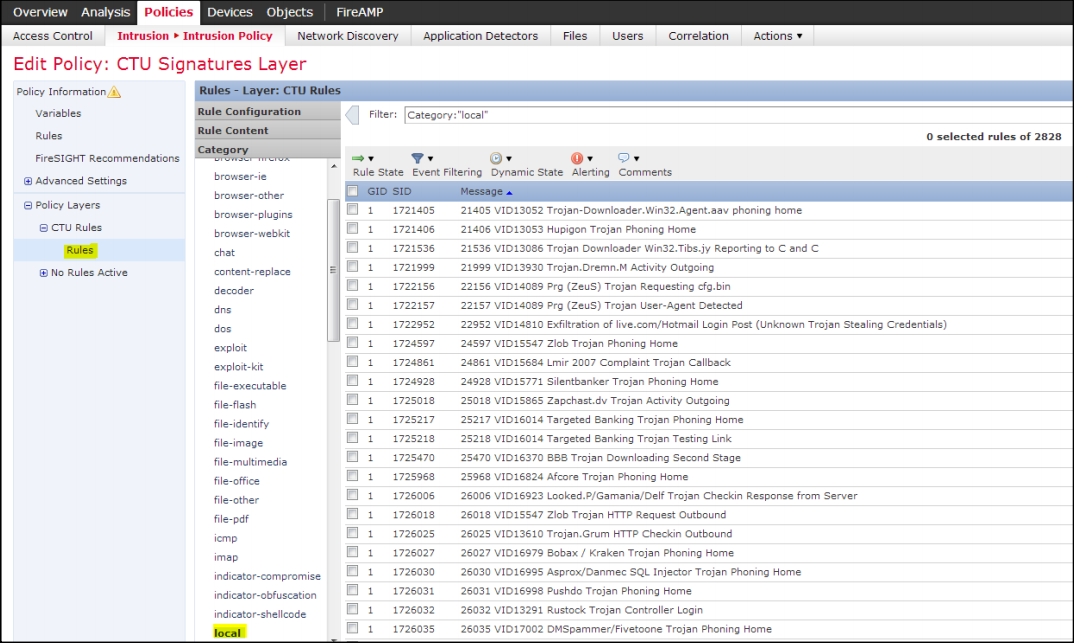

- Policies → Intrusion → Intrusion Policyをクリックし、CTU Signatures Layerポリシーを選択または編集します。

-

CTU Rules layerを参照し、展開してRulesおよびLocalカテゴリを選択します。

重要

このステップは正しいコンテキストを選択するために重要です。

CTU Rules Layerの編集 -

最上位のチェックボックスを選択して全選択します。

-

Rule State → Generate Events または Drop and Generate Eventsを選択します。

注意

シグネチャをブロック状態またはアラートのみ状態のどちらにするかを決定し、ルール数が正しいか(手順6が正しく実施されたか)を確認してください。

CTU Rule Actions -

Policy Information → Commit Changesをクリックします。レイヤーが追加されたすべてのポリシーに影響がある旨のアラートが表示されます。

ヒント

通常の変更ウィンドウ中にポリシーをプッシュ/適用できます。

Cisco Firepower v6.x インストール手順🔗

このセクションでは、共有ポリシーの設定、共有レイヤーの追加、Firepower v6.xセンサー向けのルールのインポート/更新手順について説明します。Firepowerポリシーのレイヤー設定方法は複数あります。以下は、Secureworksが管理デバイスにルールを展開する際の推奨方法です。

- FMCにログインし、Policies → Intrusion → Intrusion Policyを選択します。

-

_CTU Signatures Layer_という新しいポリシーを作成します。

注意

変数は不要です。このポリシーは既存IPSポリシーで使用するルールレイヤーとして作成するため、No Rules Activeがベースポリシーとなります。

-

オプション設定後、CREATE and EDIT Policyを選択します。これでポリシー編集画面が開きます。

侵入ポリシーの作成 -

左側のPolicy Layersメニューを展開し、My Changesを選択します。

- レイヤー名をCTU Rulesに変更し、チェックボックスを選択して共有レイヤーにします。

-

Policy Information → Commit Changesを選択します。

Firepowerポリシーの編集 注意

カスタムシグネチャはFMCにインポート時、デフォルトで無効化されています。

共有レイヤーの追加🔗

共有可能なポリシーレイヤーが作成できたら、他のポリシーにもこの_Shared Layer_を追加できます。

注意

シグネチャは選択したポリシーでのみ有効化されていることを確認してください。共有レイヤーを追加するには、以下の手順を実施します。

- CTUレイヤーを追加したい既存ポリシーを選択または編集します。

- Policy Layersを選択します。

- Add Shared Layersを選択します。

-

ドロップダウンメニューからCTU Rulesレイヤーを選択し、OKを選択します。

Firepower共有レイヤーの追加 -

Policy Information → Commit Changesを選択します。

ルールのインポートまたは更新🔗

- Objects → Intrusion Rulesを選択します。

-

Import Rulesを選択します。

注意

sw.Rulesファイルのみをインポートしてください。

Firepowerルールインポート -

展開したファイルを参照し、Open → Importを選択します。ルールのインポートが完了すると、成功メッセージが表示されます。

- Policies → Access Control → Intrusionを選択し、CTU Signatures Layerポリシーを選択または編集します。

-

CTU Rules layerを参照し、展開してRulesおよびLOCALカテゴリを選択します。

重要

このステップは正しいコンテキストを選択するために重要です。

Firepower Local Rules -

最上位のチェックボックスを選択して全選択します。

-

Rule State → Generate EventsまたはDrop and Generate Eventsを選択します。

注意

シグネチャをブロック状態またはアラートのみ状態のどちらにするかを決定し、ルール数が正しいか(手順6が正しく実施されたか)を確認してください。

Firepower Rule Action -

Policy Information → Commit Changesを選択します。レイヤーが追加されたすべてのポリシーに影響がある旨のアラートが表示されます。

削除されたルールへの対応🔗

ルールセットからルールが削除される理由はいくつかあります。削除すべきルールはsw_Rules_removed.txtファイルで確認できます。ルールエディターを使用してルールを削除してください。

Sourcefire v4.10🔗

Sourcefire v4.10でルールを削除するには、以下の手順を実施します。

- Policy and Response → IPS → Rule Editorをクリックします。

- Group Rules By → Local Rulesをクリックします。

- SIDを入力して検索します。

- Disable Ruleを右クリックします。

- Disable This Rule In All Locally Created Policiesをクリックします。

- すべてのポリシーでルールが無効化されたら、署名の右側にあるゴミ箱アイコンをクリックしてルールを削除します。

Sourcefire v5.x🔗

Sourcefire v5.xでこの操作を行うには、以下の手順を実施します。

- Policies → Intrusion → Rule Editorをクリックします。

- Group Rules By → Local Rulesをクリックします。

- SIDを入力して検索します。

- Disable Ruleを右クリックします。

- Disable This Rule In All Locally Created Policiesをクリックします。

- すべてのポリシーでルールが無効化されたら、署名の右側にあるゴミ箱アイコンをクリックしてルールを削除します。

Firepower v6.x🔗

Firepower v6.xでこの操作を行うには、以下の手順を実施します。

- Objects → Intrusion Rulesを選択します。

- GROUP Rules BY → LOCAL Rulesを選択します。

- 検索するSIDを入力します。

- 右クリック(コンテキスト選択)でDISABLE RULEを選択します。

- DISABLE THIS RULE IN ALL LOCALLY CREATED Policiesを選択します。

- すべてのポリシーでルールが無効化されたら、署名の右側にあるゴミ箱アイコンを選択してルールを削除します。

すべてのローカルルールの削除🔗

Sourcefireシェルにはdelete_rules.plというperlスクリプトがあり、すべてのローカル作成ルールを削除するために使用されます。このスクリプトの使用方法についてはSourcefireサポートにご相談ください。

CTU対策が正しく動作しているかの確認🔗

CTU対策がトラフィックを正しく検査し、検知がXDRに正しく送信されているかを確認するには、Internet Explorerまたはcurlコマンドで次のURLにアクセスしてください:http://www.secureworks.com/secureworks_isensor_test。これにより、48053 VID14123 Secureworks Customer Generated Test Detection (Outbound)というメッセージを含むテスト侵入イベントが生成されます。

注意

このURLから404エラーが返るのは想定通りです ― ウェブリクエストはNDR Deviceを通過し、テストシグネチャが発火します。

一般的なトラブルシューティング🔗

発火すべきシグネチャが発火しなかった場合、以下のトラブルシューティングをお試しください。

- ルールはセンサー上に存在しますか?センサーが最新のCTUルールリリースを保持しているか確認してください。

- シグネチャが使用する変数(例:$HOME_NET)がセンサー上で適切に設定されているか確認してください。

- ソースがセーフリストに含まれていませんか?

- FMCからポータルへの検知転送に問題がある可能性があります。FMC GUIのIntrusion Eventsで検知を確認してください。