Lambdaの移行🔗

以下の手順は、次のインテグレーションで使用されているSecureworks® Taegis™ XDR Lambda関数の更新方法です。

- AWS CloudTrail

- AWS CloudWatch Logs

- Amazon Application Load Balancer (ALB)

- Amazon VPC Flow Logs

- AWS Web Application Firewall

- Cisco Umbrella

XDRからファイルをダウンロード🔗

- Taegis Menuからインテグレーション → クラウドAPIを選択します。

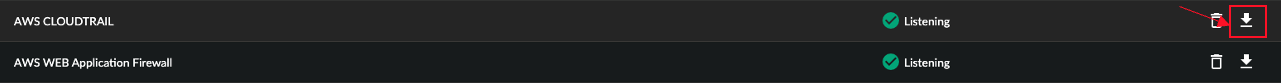

-

有効なLambdaデプロイメントのインテグレーションのダウンロードアイコンを選択します。

インテグレーションのダウンロードボタン -

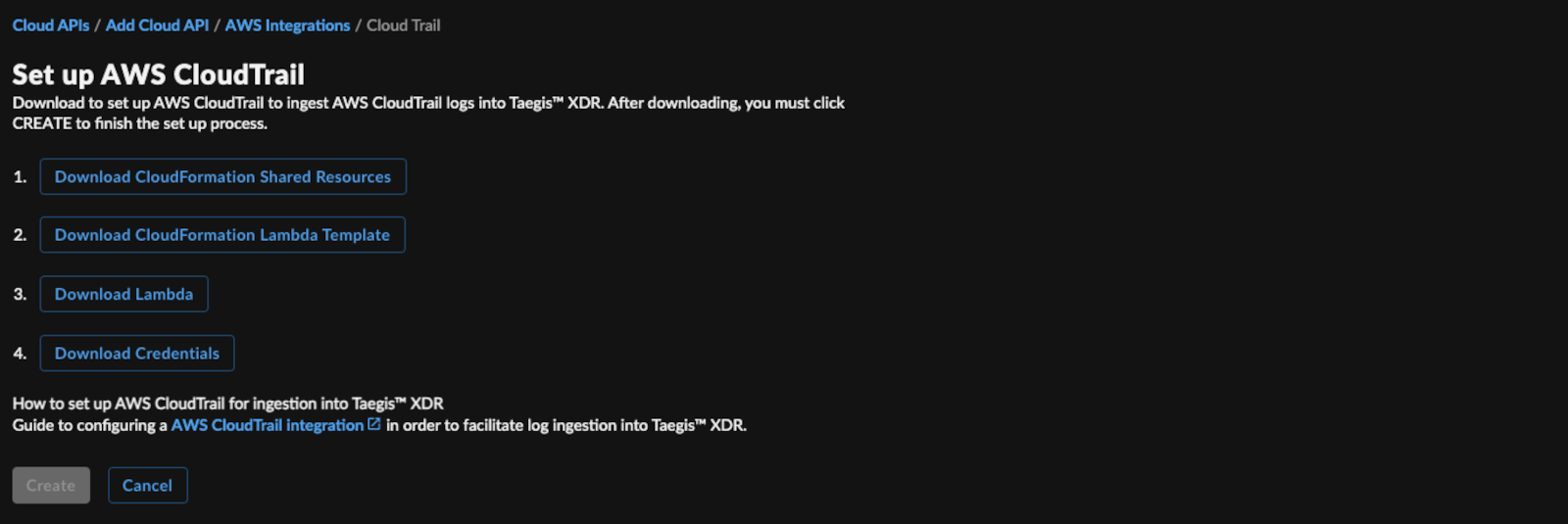

CloudFormation共有リソースのダウンロードを選択し、

taegis-cloudformation-shared-resources.yamlとして保存します。 - CloudFormation Lambdaテンプレートのダウンロードを選択し、

taegis-cloudformation-lambda-template.yamlとして保存します。 - Lambdaのダウンロードを選択します。ファイル名は

taegis-lambda-amd64.zipとなります。 -

認証情報のダウンロードを選択します。

Lambdaインテグレーションファイルのダウンロード

Lambda実行ファイルおよびCloudFormationテンプレートをS3にアップロード🔗

-

対象リージョンのAWSコンソール(例:https://us-east-1.console.aws.amazon.com/cloudformation)に、ロール、Lambda、シークレット、ポリシーの作成権限を持つアカウント、またはこれらの権限を持つロールを引き受けられるロールでログインします。

-

ストレージセクションで、S3を選択します。

-

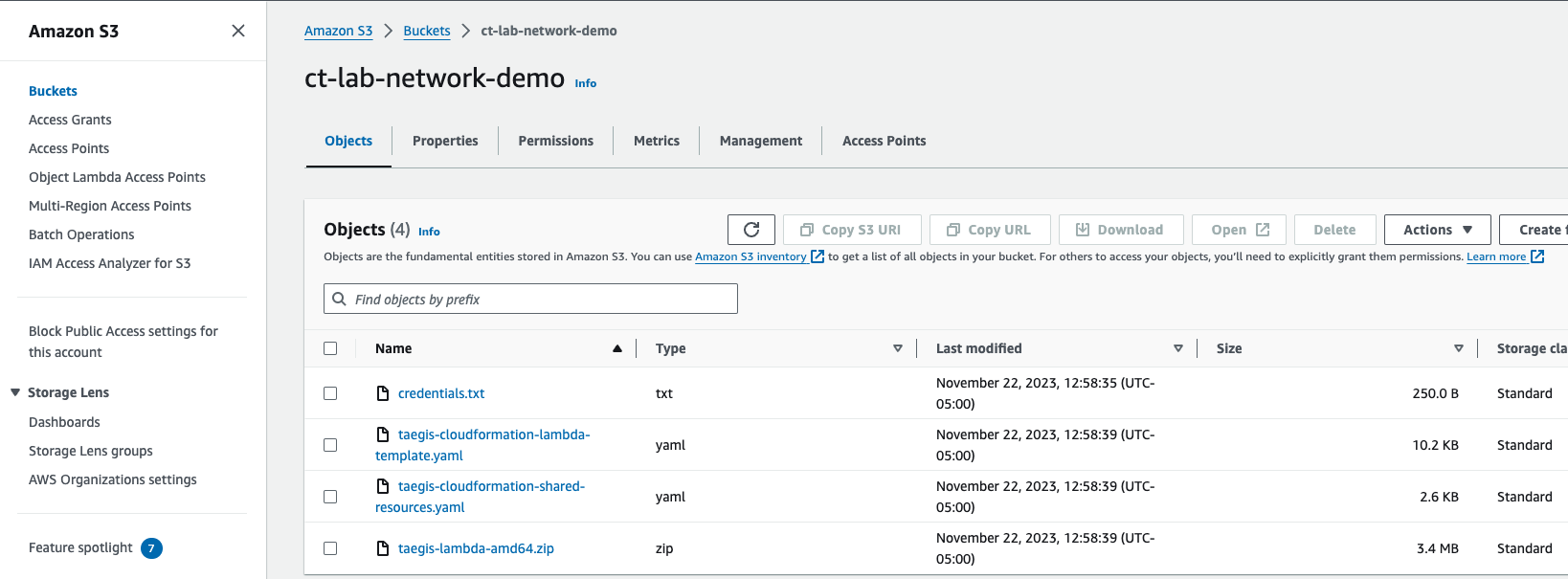

Lambda実行ファイルおよび必要に応じてCloudFormationテンプレートを保存するための新しいバケットを作成するか、既存のバケットを探します。バケットはパブリック、バージョン管理、暗号化されている必要はありません。

-

Lambdaの

taegis-lambda-amd64.zipをバケットのルートにアップロードし、バケット名を控えておきます。 -

必要に応じて、

taegis-cloudformation-shared-resources.yamlおよびtaegis-cloudformation-lambda-template.yamlも同じバケットにアップロードします。ヒント

バケット名とキー(プレフィックスを含む)を控えておいてください。これらの識別子はスタック作成時に必要となります。

既存のLambdaデプロイメントがある各AWSリージョンで更新🔗

Lambdaデプロイメントがある各AWSリージョンで共有リソーススタックを作成🔗

重要

共有リソーススタック(ステップ1~11)は、AWSリージョンごとに一度だけデプロイする必要があります。

- 対象リージョンのAWSコンソール(例:https://us-east-1.console.aws.amazon.com/cloudformation)に、ロール、Lambda、シークレット、ポリシーの作成権限を持つアカウント、またはこれらの権限を持つロールを引き受けられるロールでログインします。

- 管理とガバナンスセクションでCloudFormationを選択します。

-

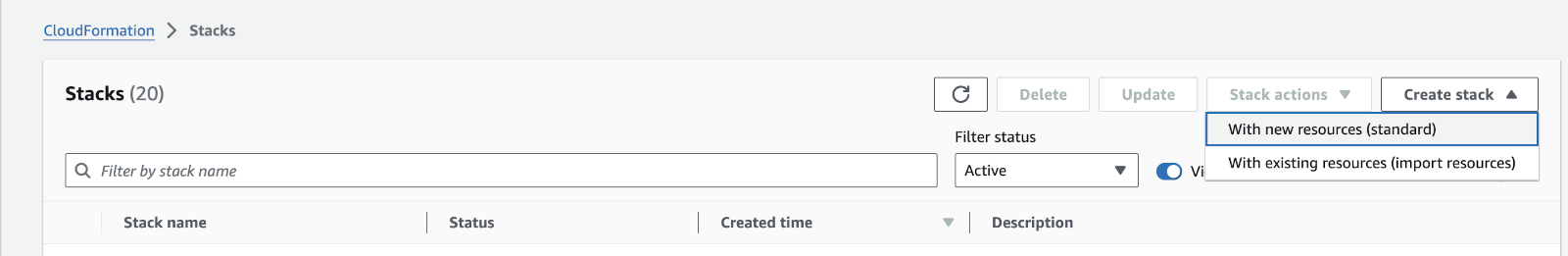

Create Stackを選択し、提供された

taegis-cloudformation-shared-resources.yamlテンプレートを使用して新しいスタックを作成します。注意

CloudFormationを選択した際、次の画像のようなCloudFormationスタックの一覧が表示される場合があります。その場合は、Create StackのドロップダウンからWith new resources (standard)を選択してください。

新しいスタックの作成 -

Prepare TemplateセクションでTemplate is readyを選択します。

- Specify TemplateセクションでAmazon S3 URLまたはUpload a template fileを選択します。

-

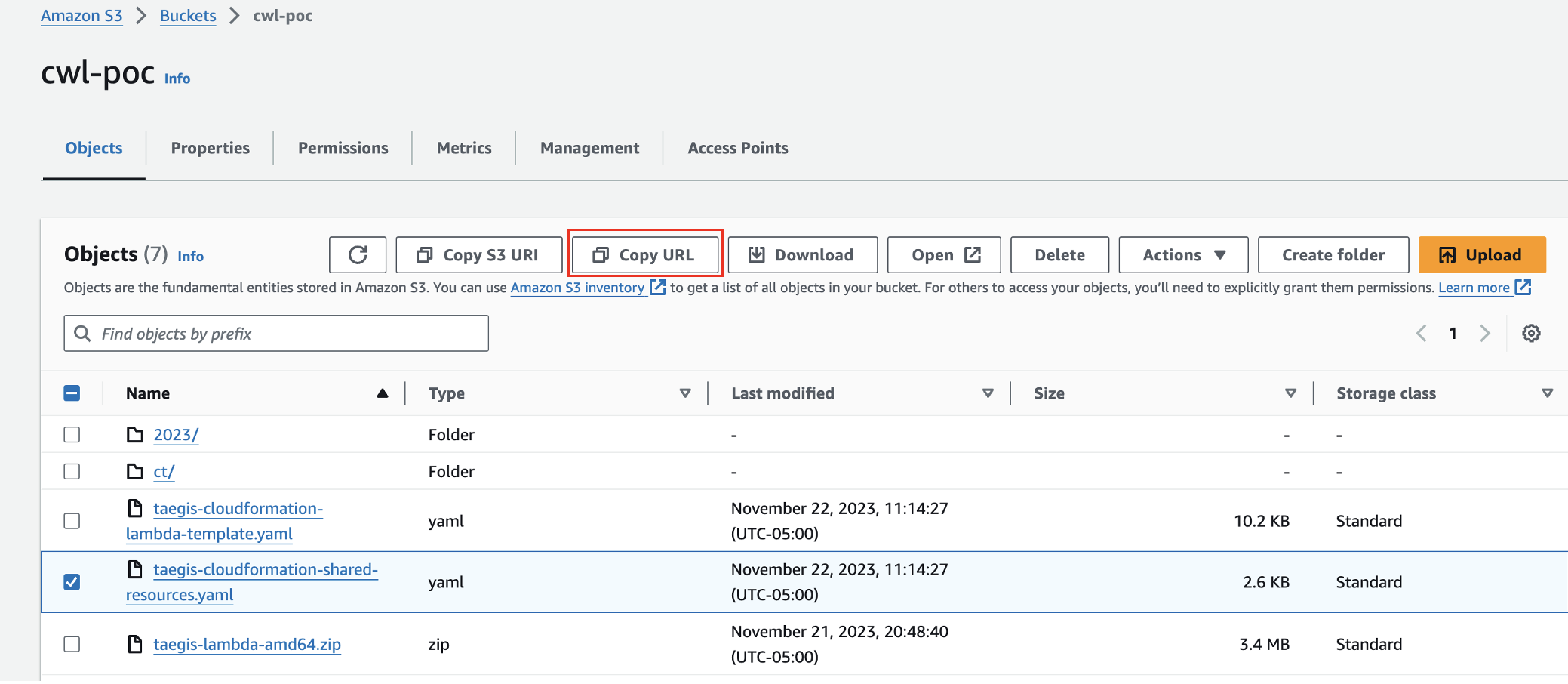

Amazon S3 URLを選択した場合は、事前に取得したCloudFormationオブジェクトのURLをAmazon S3 URLフィールドに入力します。例:

https://cwl-poc.s3.amazonaws.com/taegis-cloudformation-shared-resources.yamlURLを見つけるには、S3サービスに移動し、

taegis-cloudformation-shared-resources.yamlファイルをアップロードしたS3バケットを開きます。CloudFormationテンプレートを選択し、Copy URLをクリックしてください。

CloudFormation URLのコピー -

Nextを選択します。

-

適切なスタック名を入力します。

注意

スタック名にはスペースを使用できません。

-

credentials.txtファイルの内容をSecretValueフィールドに入力します。 - XDRログインURLに基づいて正しい

TaegisRegionを選択します。たとえば、https://ctpx.secureworks.com/login を利用している場合はctpx、https://foxtrot.taegis.secureworks.com/ を利用している場合はfoxtrotを選択します。 - Nextを選択します。

- Configure stack optionsページでは、デフォルトの選択と値をそのまま使用できます。Nextを選択します。

- Review and createページでSubmitを選択します。

現在稼働中のLambdaスタックを更新🔗

- 対象リージョンのAWSコンソール(例:https://us-east-1.console.aws.amazon.com/cloudformation)に、ロール、Lambda、シークレット、ポリシーの作成権限を持つアカウント、またはこれらの権限を持つロールを引き受けられるロールでログインします。

- 管理とガバナンスセクションでCloudFormationを選択します。

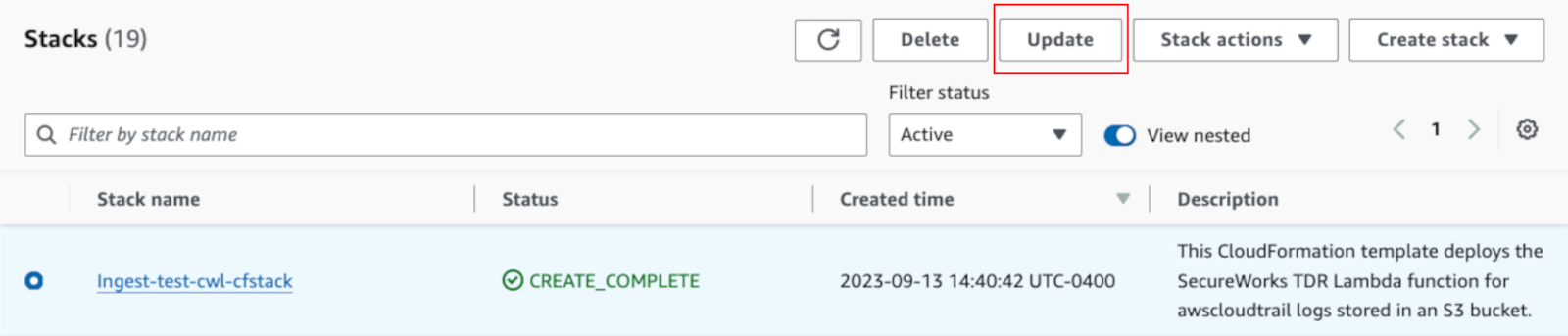

-

既存のXDR Lambda CloudFormationスタックのボタンを選択します。

注意

初回のLambdaデプロイ時、Lambda CloudFormationスタックの名前には任意の文字列が使用されている可能性があります。デフォルトのCloudFormationテンプレートの説明が、既存のLambda CloudFormationスタックを特定する際に役立つ場合があります。例えば、「このCloudFormationテンプレートは、S3バケットに保存された<インテグレーション名>ログ用のSecureWorks TDR Lambda関数をデプロイします。」のように、<インテグレーション名>には「awscloudtrail」などが入ります。

-

画面右上から更新を選択します。

Lambdaスタックの更新 -

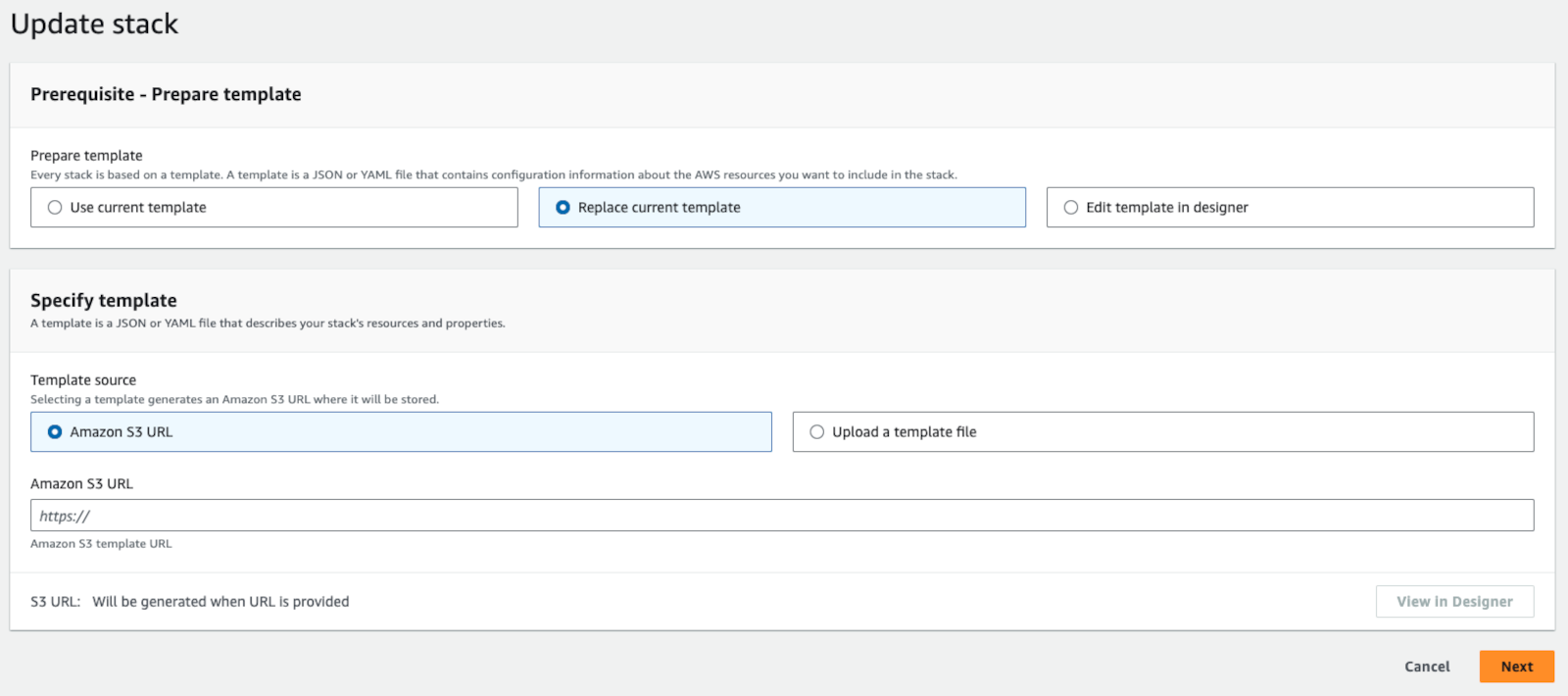

現在のテンプレートを置換を選択します。

既存のLambdaスタックの置換 -

テンプレートファイルをアップロードし、

taegis-cloudformation-lambda-template.yamlを選択するか、テンプレートをS3バケットにアップロードしている場合はAmazon S3 URLオプションを使用します。 - 次へを選択します。

現在稼働中のLambdaスタックの更新内容を設定🔗

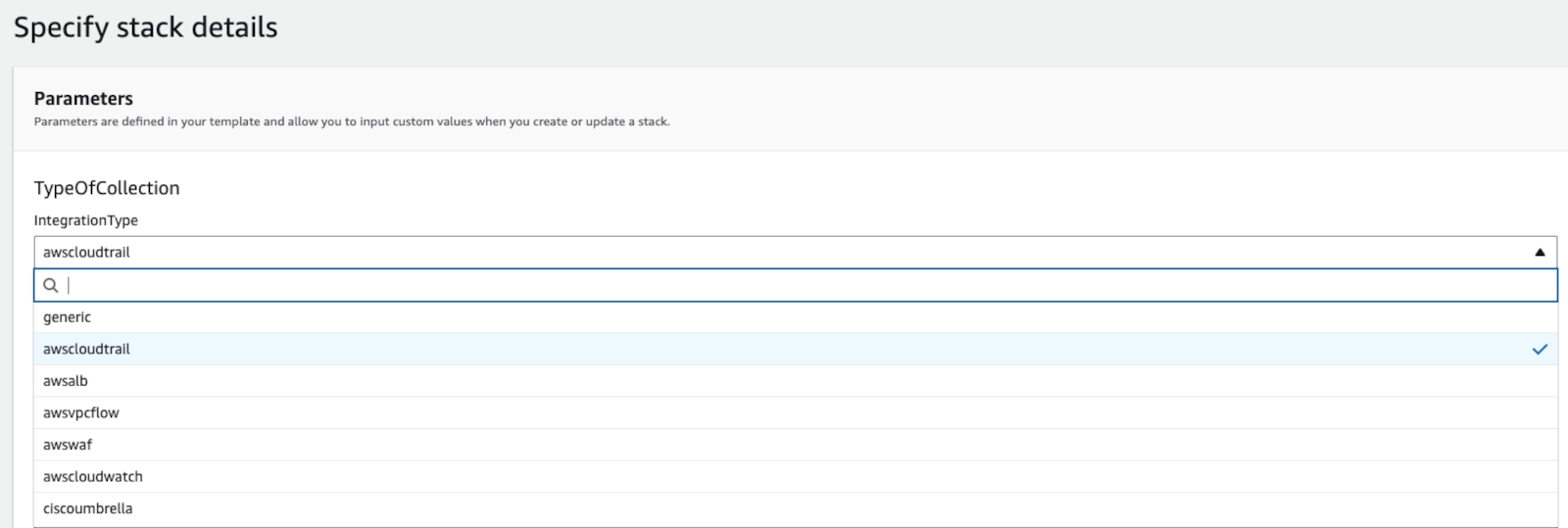

-

ドロップダウンから

IntegrationTypeを選択します。これはNotificationBucket内のログオブジェクトの種類を示します。複数種類ある場合や不明な場合はgenericを選択してください。

Lambdaスタックのインテグレーションタイプ更新 -

NotificationBucketフィールドは変更不要です。 SNSNotificationarnフィールドも変更不要ですが、今後SNS通知を使用したい場合のみ変更してください。NotificationBucketCustomerManagedKMSarnフィールドも変更不要ですが、NotificationBucket内のオブジェクトがKMSキーで暗号化されている場合は、そのKMSキーARNを追加できます。KMSキーのポリシーには「IAMユーザー権限の有効化」が必要です。そうでない場合は、Lambda ARNをKMSキーに追加できます。TaegisLambdaS3BucketNameフィールドには、Lambda実行ファイルおよびCloudFormationテンプレートをS3にアップロードセクションで指定したbucketNameを入力してください。LambdaEnvKMSarnフィールドは空欄のままで問題ありません。入力する場合は、KMSキーに「IAMユーザー権限の有効化」が必要です。- 残りのフィールドはデフォルトのままで問題ありません。

- 次へを選択します。

残りのスタックオプションを完了🔗

- スタックオプションの設定ページでデフォルトを受け入れ、次へをクリックします。

-

スタックの変更内容を確認します。

アクション、論理ID、リソースタイプ、置換の値が以下のように一致していることを確認してください。

CloudFormation変更セットのプレビュー -

AWS CloudFormationがIAMリソースを作成する可能性があることを承認しますのチェックボックスを選択し、送信を選択します。

検証手順🔗

-

対象リージョンのAWSコンソール(例:https://us-east-1.console.aws.amazon.com/)でAmazon S3(例:https://s3.console.aws.amazon.com/s3/home?region=us-east-2)に移動し、ログが保存されているS3バケット(Notification Bucket)を選択します。

S3バケットのプロパティ -

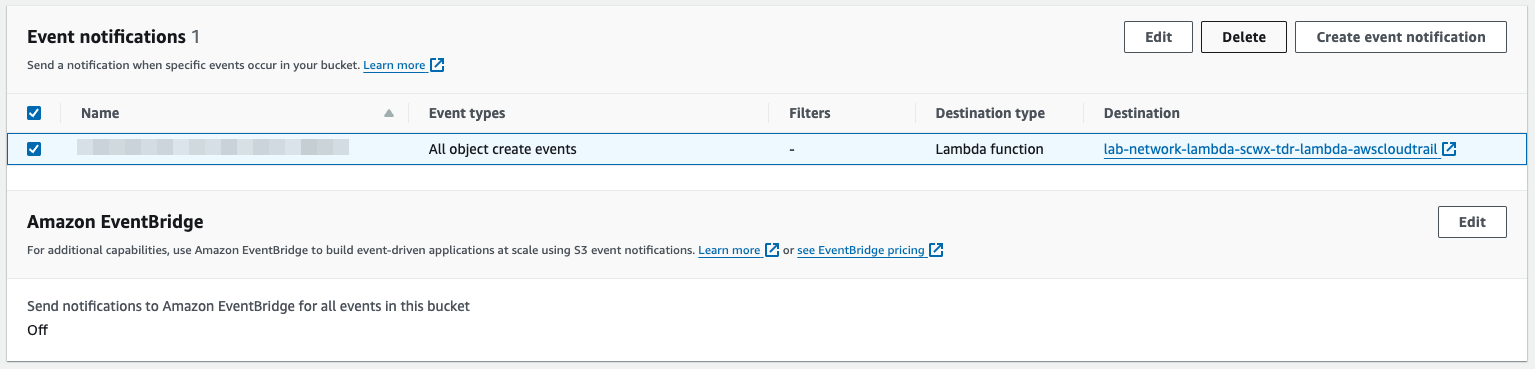

イベント通知セクションに移動します。Lambda関数が存在する場合は選択して削除します。

S3イベント通知 -

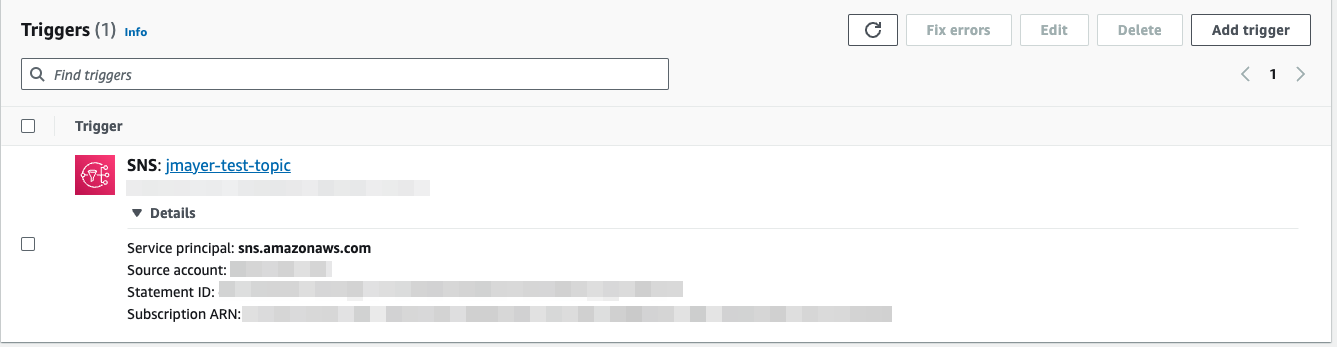

Lambdaサービスに移動し、最近更新したLambda関数(例:lab-network-lambda-scwx-tdr-lambda-awscloudtrail)を選択し、S3トリガーを追加します。

-

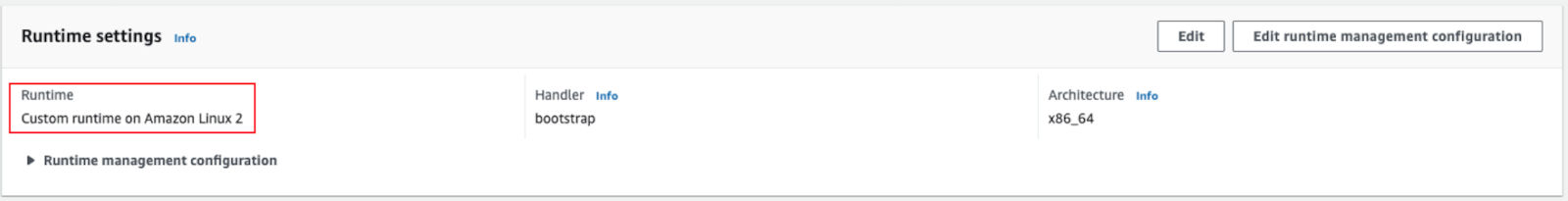

Lambdaランタイム設定を確認します。

Runtimeの値は Amazon Linux 2のカスタムランタイム である必要があります。

Lambdaランタイム設定の確認 -

AWS Lambdaログのテストを参照し、AWSコンソールでインテグレーション用のAWS Lambda関数が動作しているかテストを設定して確認します。

-

AWSコンソールでインストール済みのLambda関数に移動します。エラーがある場合はエラーの修正を選択します。

Lambdaエラーの修正 -

AWS Lambdaログの表示を参照し、AWS Lambda関数によって生成されたログを確認し、アップロードが成功していることを検証します。これは、バケットに新しいS3データが公開されていることを前提に、トリガーが動作していることを確認するものです。

{"level":"debug","time":"2023-11-15T19:27:19Z","message":"Uploading data to s3"}