Taegis Endpoint Agent 技術詳細🔗

エージェント概要🔗

Taegis™ XDR Endpoint Agentは、Windows、macOS、Linuxに対応したマルチOSサポートを備え、展開が容易で管理も簡単なエージェントです。新しいTaegis Endpoint Agentは以下の特徴を持ちます。

- Secureworks® Taegis™ XDRとネイティブに連携し、最適に動作することで、実際のセキュリティ脅威の検出と対応を支援します。

- 常時接続型エージェントであり、オンラインおよびエージェントの正常性ステータスをより良く可視化します。

- XDRによる強化されたテレメトリー収集を提供し、ほぼリアルタイムでの検出アラートを実現します。

- Windows、macOS、Linuxのネイティブサポートを提供します。

- Red Cloak™ Endpoint Agentと比較して、CPU負荷が50%以上低減され、システムへの影響が改善されています。

- 特定の資産に対して可視性とパフォーマンスのバランスを取るテレメトリーティアを簡単に利用できます。

- リリースチャネルを通じて、アップデートプロセスをグループ単位で制御できます。

- 自動アップデートにより、エンドポイントが常に最新のエージェントバージョンで稼働することを保証します。

- すべてのプラットフォームでホストの隔離が可能です。

ヒント

追加のTaegisエンドポイントエージェントのトラブルシューティング、チュートリアル、および情報記事は、Secureworksナレッジベースでご覧いただけます。

ネットワーク接続要件🔗

| ソース | 宛先 | プロトコル/ポート | 理由 |

|---|---|---|---|

| Taegis Endpoint Agent | https://reg.<ENV>.taegiscloud.com/ |

TCP/443 | Taegis Endpoint Agent登録サービス |

| Taegis Endpoint Agent | wss://telemetry.<ENV>.taegiscloud.com/ |

TCP/443 | Taegis Endpoint Agentネットワーク接続 - プライマリ * |

| Taegis Endpoint Agent | wss://sink.<ENV>.taegiscloud.com/ |

TCP/8443 | Taegis Endpoint Agentネットワーク接続 - スタンバイ |

| Taegis Endpoint Agent | https://taegis-agent-prod-builds.s3.us-east-2.amazonaws.com/ | TCP/443 | Taegis Endpoint Agent自動アップデート |

| Taegis Endpoint Agent | https://file-receiver.<ENV>.taegiscloud.com/ |

TCP/9443 | Taegis Endpoint Agentファイルレシーバー |

| Taegis Endpoint Agent | https://file-receiver-<ENV>.s3.us-east-2.amazonaws.com/ |

TCP/443 | Taegis Endpoint Agentファイルレシーバー |

| Taegis Endpoint Agent for Linux | https://drivers.taegiscloud.com/* | TCP/443 | Linux Agentがシステムで稼働しているカーネルに適したドライバーを取得するために必要 |

| Taegis Endpoint Agent for Windows | http://www.microsoft.com/pkiops/crl/ http://www.microsoft.com/pkiops/certs http://crl.microsoft.com/pki/crl/products http://www.microsoft.com/pki/certs http://crl3.digicert.com/ http://crl4.digicert.com/ http://ocsp.digicert.com/ http://crl.rootca1.amazontrust.com/ |

TCP/80 | Windows Agentおよび他のアプリケーションのためにOSが実施するCRL失効チェックに必要 |

注意

Windows(バージョン2.0.10以降)およびLinux(バージョン2.1.4)では、Taegis Endpoint Agentは以下のURLをプライマリのネットワーク接続先として使用します。

wss://telemetry.<ENV>.taegiscloud.com/

また、以下のURLをセカンダリのフォールバック先として使用します。

wss://sink.<ENV>.taegiscloud.com/

macOSでは、エージェントはwss://sink.<ENV>.taegiscloud.com/をプライマリのネットワーク接続先として使用します。

<ENV>は、お客様のテナントが存在するリージョンによって異なります。

- テナントがUS1の場合は

C: https://ctpx.secureworks.com/ - テナントがUS2の場合は

D: https://delta.taegis.secureworks.com/ - テナントがEU1の場合は

E: https://echo.taegis.secureworks.com/ - テナントがUS3の場合は

F: https://foxtrot.taegis.secureworks.com/ - テナントがEU2の場合は

G: https://golf.taegis.secureworks.com/

注意

Windows用Taegis Endpoint Agentは、インストール時にDNSオーバーライドを指定しない場合、Google DNS 8.8.8.8への接続も必要です。

注意

Secureworksは、Taegis Endpoint Agentからバックエンドへの接続の許可リスト化にIPアドレスやCIDRブロックを使用することを推奨していません。これらのドメインに関連付けられているアドレスは変更されており、今後も変更される可能性があるためです。

サポートされているオペレーティングシステム🔗

| Windows | Linux | macOS |

|---|---|---|

| Windows 10 | CentOS 9-stream | Sequoia |

| Windows 11 | Amazon Linux 2, 2023 | Sonoma |

| Windows Server (2016, 2019, 2022, 2025) | Ubuntu 18.04, 20.04, 22.04, 24.04 | Ventura |

| Debian 11, 12 | Monterey | |

| Oracle Linux Enterprise 8, 9 | ||

| RHEL 7, 8, 9 | ||

| SUSE Linux Enterprise Server 12sp5, 15sp3, 15sp4, 15sp5 | ||

| Rocky 9(eBPFをサポートするバージョン) | ||

| Alma 9(eBPFをサポートするバージョン) |

注意: CentOS 7は長期サポート(LTS)の対象外となりました。詳細は Red Hat Enterprise Linux Life Cycle をご参照ください。Secureworksは、メンテナンスサポートに移行したCentOS 8-stream向けの新しいドライバーのビルドを終了しています。詳細は Supported Distro Update をご参照ください。

新しいOSアップデートのサポートに関する詳細は、Taegisエンドポイントエージェントによるオペレーティングシステムの新しいメジャーアップデートのサポート をご覧ください。

テレメトリー概要🔗

| テレメトリー | プラットフォーム |

|---|---|

| Auth | すべて |

| Process | すべて |

| Netflow | すべて |

| FileMod | すべて |

| Thread Injection | Windows |

| Powershell SBL | Windows |

| AMSI | Windows |

| DNS | Windows |

| RPC | Windows |

| Registry | Windows |

注意

Linuxエージェントではドライバーが利用できない場合、Authテレメトリーのみが提供されます。ドライバーが利用可能かつロードされている場合は、Process、Netflow、FileModも提供されます。

登録キー🔗

登録キーは、Taegisエンドポイントエージェントへの安全かつ制御されたアクセスを提供するために設計されています。登録キーの有効期限は、エージェントのセキュリティを強化し、不正利用から保護するために使用されます。

登録キーの有効期限とローテーション🔗

登録キーの有効期限は、エージェントグループのテーブルおよびグループ設定で表示されます。

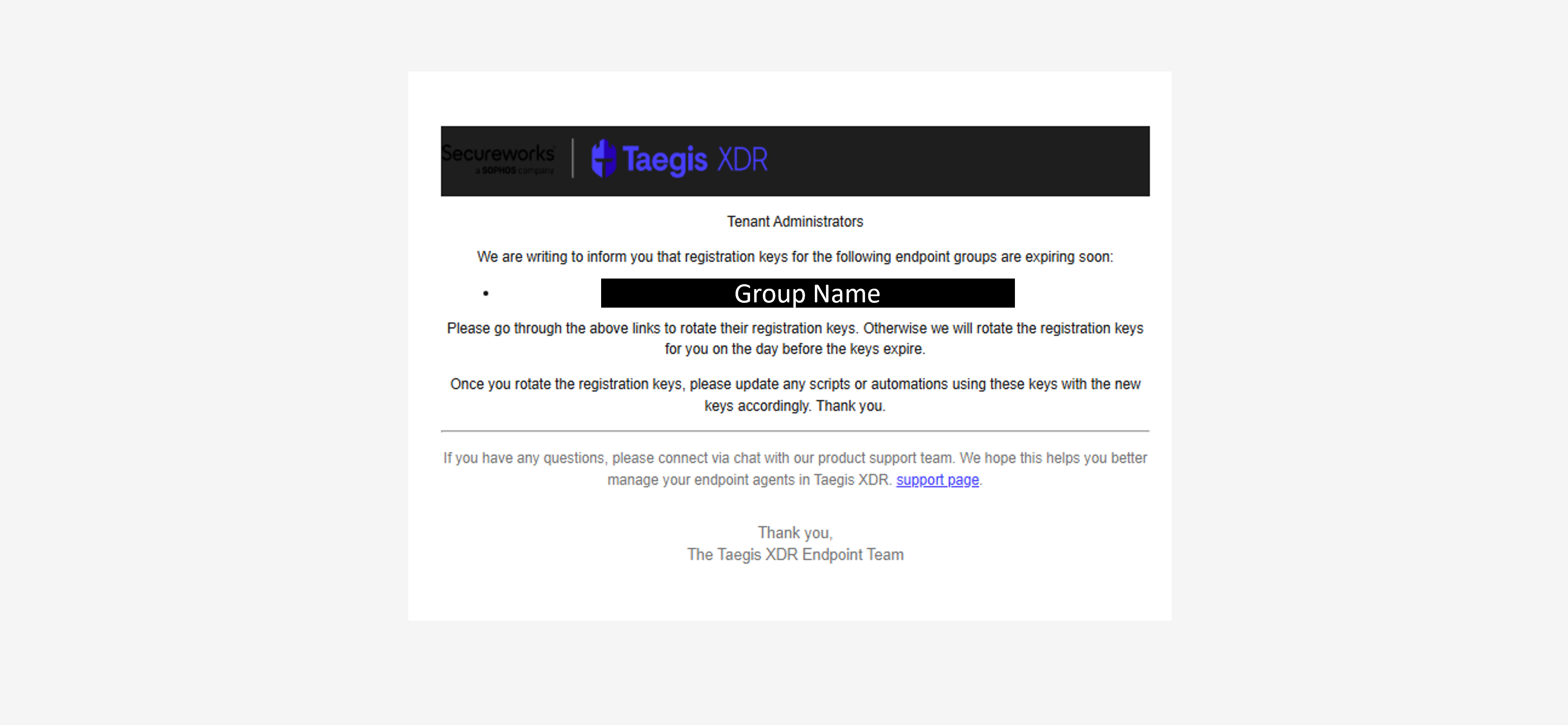

Taegis XDRは、登録キーの有効期限が切れる30日前にお客様へ通知し、キーのローテーションをお客様のタイミングで実施できるようにします。お客様ご自身でキーをローテーションしない場合、システムは有効期限の24時間前に自動的にローテーションを実施し、変更内容を通知します。

すべての初期登録キーは、最初に生成された日から5年後に有効期限が切れます。キーをローテーションするたびに、新たに生成されたキーも5年後に有効期限が切れます。すでに登録キーを使用して展開されているエージェントには影響はありません。

スクリプトおよびツールの更新🔗

登録キーに依存するスクリプトやツールがある場合は、今後の展開で正常に登録できるよう、新しい登録キーで必ず更新してください。

登録キーの表示および管理の詳細については、エージェントグループをご参照ください。

テレメトリーティア🔗

現在、2つのテレメトリティアが利用可能です。選択したテレメトリティアによって、エージェントの動作、収集されるテレメトリの量、エンドポイントへのパフォーマンス影響のレベルが決まります。

-

ワークステーションティア — ほとんどのデバイスや環境で推奨されるデフォルト設定です。このティアでシステムパフォーマンスに大きな影響が出る場合は、サーバーティアへの再割り当てをお試しください。

-

サーバーティア — サーバー、IoT、ドメインコントローラーなど、リソースに制約のあるデバイスや環境に推奨されます。このティアではエンドポイントから収集されるテレメトリが下記の表の通り減少するため、検知やケースも減少する可能性がある点にご注意ください。

以下の表は、各テレメトリティアで収集されるテレメトリの違いをまとめたものです。

| Taegis Agent テレメトリデータ | サーバーティアで収集されるテレメトリ | ワークステーションティアで収集されるテレメトリ |

|---|---|---|

| Process | プロセスの作成のみ | プロセスの作成および終了 |

| Thread Injection | 有効 | 有効 |

| ETW (Auth, Scriptblock, DNS) | 有効 | 有効 |

| Netflow | 接続のみ * | 接続、切断 |

| Registry | 無効 | 変更 |

| File | 変更、削除、リネームのためのオープンのみ * | 変更、削除、リネームのためのオープン |

* サーバーティアのWindowsエージェントでは、Netflowおよびファイル変更は無効です。

注意

macOSおよびLinuxエージェントでは、Process、Netflow、Auth、FileModのみ利用可能です。詳細はテレメトリの概要をご参照ください。

テレメトリーティアを割り当てたグループポリシーの設定方法については、エージェントグループポリシーをご参照ください。

エージェントリリースチャネル🔗

Taegis Endpoint Agentリリースチャネルは、エージェントのアップデートプロセスを制御します。標準構成では、エージェントは自動的にアップデートされ、おおよそ四半期ごとのリリースサイクルで更新されます。グループポリシーでStable、Preview、またはBetaチャネルを設定することで、選択したチャネルにプロモートされたエージェントバージョンがリリースされた際に、エンドポイントが自動的にアップデートされます。

重要

特に指定がない限り、デフォルトのチャネルはStableです。すべてのインストールはエージェントダウンロードから入手可能な最新のStableバージョンで開始されます。その後、エンドポイントは、エンドポイントが所属するグループに割り当てられたポリシーで指定されたリリースチャネルにプロモートされたエージェントバージョンへ自動的にアップデートされます。選択したリリースチャネルによって自動アップデートの頻度が変わることはありません。

Taegis Endpoint Agentリリースサイクル🔗

Taegis Endpoint Agentのアップデートには、以下のリリースサイクルモデルが適用されます。

- Beta — 最新リリースがBetaにプロモートされ、Betaチャネルの契約しているお客様に配信されます。

- Preview — 追加のテスト、検証、フィードバック、修正の後、リリースがPreviewにプロモートされ、Previewチャネルの契約しているお客様に配信されます。

- Production Stable — 最終的にリリースがStableにプロモートされ、Stableチャネルの契約しているお客様に配信されます。

利用可能なリリースチャネル🔗

以下は、現在サポートされている各チャネルとその想定される用途の概要です。

-

Beta — このチャネルに登録されたエージェントは、プレリリースビルドの新しいアップデートや機能を最初に受け取ります。このチャネルに登録することで、Secureworksへの問題報告やテスト・評価目的で利用できます。このチャネルは、全体のエステートの1%未満、非本番環境のみ、OSや構成ごとに分散して利用することを推奨します。詳細はBetaリリースチャネルをご参照ください。

-

Preview — このチャネルに登録されたエージェントは、リリースプロセスの早い段階でアップデートを受け取ります。新機能やアップデートを早期に利用したい場合に登録してください。このチャネルは、全体のエステートの1-10%、本番前/検証環境のみでの利用を推奨します。

-

Production Stable — このチャネルに登録されたエージェントは、リリースが一般のお客様に広く配信されるタイミングでアップデートを受け取ります。このチャネルは、全体のエステートの100%、本番環境での利用を推奨します。

例えば、グループポリシーでStableチャネルを選択した場合、そのポリシーが適用されたグループのエージェントは新しいStableビルドがリリースされるまでアップデートされません。一方、Betaチャネルを選択した場合、そのポリシーが適用されたグループのエージェントで新しいビルドを次のチャネルにプロモートされる前にテストすることができます。

リリースチャネルを割り当てたグループポリシーの設定方法については、エージェントグループポリシーをご参照ください。

自動アップデート🔗

新しいエージェントリリースがある場合、Production StableおよびPreviewエージェントは、自動的に段階的なロールアウトの過程で更新されます(最大2週間かかる場合があります)。Betaエージェントは段階的なロールアウトには参加しません。エージェントは、以下の条件下で登録サーバーへの接続時に更新されます。

- 初回登録時、エージェントは登録サーバーに接続し、新しいバージョンが利用可能かどうかを確認し、あれば更新します。

- サービスの強制再起動後。

- エンドポイントの再起動後。

- エンドポイントが別のグループに再割り当てされた場合。

- エージェントの再接続アクションを選択した場合。エンドポイント管理アクションを参照してください。

ヒント

グループポリシーのメンテナンスウィンドウを設定することで、そのポリシーが割り当てられたグループのエージェントに対する自動アップデートの実行タイミングを制限できます。詳細はエージェントグループポリシーをご参照ください。

注意

アップグレード後にシステムの再起動は不要です。

エージェントの段階的アップデート🔗

エージェントのリリースは、エンドポイントエージェントの構成グループがサブスクライブしているリリースチャネルに基づき、段階的に展開されます。新しいバージョンのエージェントが利用可能になると、Secureworksは約2週間かけて段階的にアップデートを展開できます。これにより、新しいバージョンは対象となるエンドポイントのサブセットに段階的に提供されます。新バージョンで問題が発生していないことが確認でき次第、Secureworksは構成グループにサブスクライブしているすべてのエンドポイント(100%)に対してエージェントの完全な展開を完了できます。

段階的展開に参加するエージェントリリースチャネルは以下の2つです。

- Production Stable

- Preview

注意

Betaエージェントリリースチャネルは段階的展開には参加しません。Betaチャネルのバージョン変更は、グループポリシーでBetaリリースチャネルにサブスクライブしているエンドポイントに即時適用されます。

展開ライフサイクル🔗

重要

展開ステータスはXDRユーザーインターフェースには表示されず、展開に関するコントロールもお客様には提供されません。これらはSecureworksが内部的に管理します。

展開のライフサイクルは、IN_PROGRESS、HALTED、COMPLETED、CANCELLED のいずれかのステータスで表されます。

- 展開がIN_PROGRESSまたはHALTEDの場合、リリース展開はアクティブと見なされます。

- 展開がCOMPLETEDまたはCANCELLEDの場合、非アクティブまたは完了と見なされます。

進行中の展開🔗

IN_PROGRESSの展開は、その展開で示されるバージョンをエージェントが受信できる状態であり、展開の現在の閾値に達するまで続きます。展開対象となるエージェントの割合は、エージェントバージョンに問題がないことが確認されるごとにSecureworksによって増加されます。新しいエージェントバージョンの展開開始は変更履歴に記載されます。

一時停止された展開🔗

新しいエージェントバージョンに問題が検出された場合、Secureworksは展開を一時停止できます。HALTEDの展開は、まだアップグレードされていないエージェントがそのバージョンを受信しないことを意味します。このアクションにより、Secureworksが問題を調査している間、エージェントのアップグレードが一時停止されます。一時停止された展開は、Secureworksによって再開され、まだアップグレードされていないエージェントが新しいバージョンを受信できるようにすることも可能です。重大な問題と判断された場合、一時停止された展開はCANCELLEDステータスに移行することもあります。

キャンセルされた展開🔗

SecureworksによってCANCELLEDされた展開は、アップグレード待ちのエンドポイントが新しい展開バージョンを受信しなくなることを意味します。

重要

すでに新バージョンにアップグレードされたエージェントはダウングレードされませんが、まだアップデートされていない利用可能なエージェントは、キャンセルされた場合、その展開で示されるバージョンを受信しません。

完了した展開🔗

COMPLETEDの展開は、対象となるバージョンを100%のエンドポイントが受信できる状態を意味します。

対策🔗

ホストの隔離 - 全プラットフォーム🔗

感染したホストから健全なホストへの脅威の横展開を防ぐため、エンドポイントを(XDRへの通信を除き)ネットワーク通信から隔離します。隔離されたホストから脅威が除去された後、再統合して完全なネットワークアクセスを回復できます。

隔離状態はデータベースに保持され、XDRに接続した際にエージェントにプッシュされます(未接続の場合)。これにより、切断されたエージェントや再起動されたエンドポイントも、再接続時に希望する状態に移行します。

重要

フルVPNトンネル配下のTaegis Endpoint Agentは、隔離後に復旧できません。Taegisのバックエンドに到達できないためです。Taegis Endpoint AgentにはスプリットトンネリングVPNの利用を推奨します。他のサードパーティEDRエージェントにも同様の事象が発生する可能性がありますのでご注意ください。

注意

Linuxエンドポイントが隔離された場合、すべてのプロセスからのDNSトラフィックは許可されます。

XDRのデフォルトアクションメニューオプションを使用したホストの隔離および復旧の詳細については、ホストの隔離とリストアをご参照ください。

ヒント

ホストの隔離やリストアなどの対応アクションは、プレイブックを通じて有効化することも可能です。これらのアクションを実行するプレイブックの設定方法については、プレイブックテンプレートおよび関連する自動化ドキュメントをご参照ください。

オープンソースおよびサードパーティソフトウェア🔗

Windows🔗

| コンポーネント | 参照 |

|---|---|

| scope17 | https://github.com/PeterSommerlad/scope17 |

| udis86 | http://udis86.sourceforge.net/ |

| SQLite | http://sqlite.org/ |

| SQLite Encryption Extension (SEE) | https://www.sqlite.org/see/doc/release/www/readme.wiki |

| magic_enum | https://github.com/Neargye/magic_enum |

| Google Protocol Buffers | https://developers.google.com/protocol-buffers |

| LZ4 compression library | https://github.com/lz4/lz4 |

Linux🔗

| コンポーネント | 参照 |

|---|---|

| RapidJSON | https://rapidjson.org/ |

| Google Protocol Buffers | https://developers.google.com/protocol-buffers |

| Websocketpp | https://github.com/zaphoyd/websocketpp |

| Falco Libraries | https://falco.org/ |

| LZ4 compression library | https://github.com/lz4/lz4 |

| OpenSSL | https://www.openssl.org/ |

| spdlog | https://github.com/gabime/spdlog |

| zlib for crc32 | https://www.zlib.net/ |

macOS🔗

| コンポーネント | リソース |

|---|---|

| RapidJSON | https://rapidjson.org/ |

| Google Protocol Buffers | https://developers.google.com/protocol-buffers |

| Google Flatbuffers | https://google.github.io/flatbuffers/ |

| LZ4 compression library | https://github.com/lz4/lz4 |

| zlib for CRC32 | https://www.zlib.net/ |

| fmt | https://github.com/fmtlib/fmt |