Bring Your Own Threat Intel (BYOTI)🔗

Bring Your Own Threat Intel検知機を使用すると、脅威インテリジェンスのインジケーターリストを連携し、これらのインジケーターが正規化されたテレメトリー内で検出された際に検知を生成できます。受け入れ可能なインジケータータイプは以下の通りです。

- IPアドレス

- ドメイン

- URL

- ファイルハッシュ(SHA1、SHA256、MD5)

重要

BYOTI検知機によって生成された検知はカスタム検出の一種と見なされ、Secureworksによるトリアージは行われません。詳細については、Taegis MDRでカスタムルールはどのようにサポートされていますか?の回答をご参照ください。

要件🔗

これらの検知を生成するには、以下のいずれかの脅威インテグレーションが必要です。

入力🔗

検知は以下の正規化されたソースから生成されます。

- サポートされているインテグレーションからの正規化されたテレメトリー

注意

テナントごとにアクティブなインジケーターの上限は15,000件です。インジケーターが上限に達した場合、最も古いインジケーターから削除され、上限を超えないように維持されます。

出力🔗

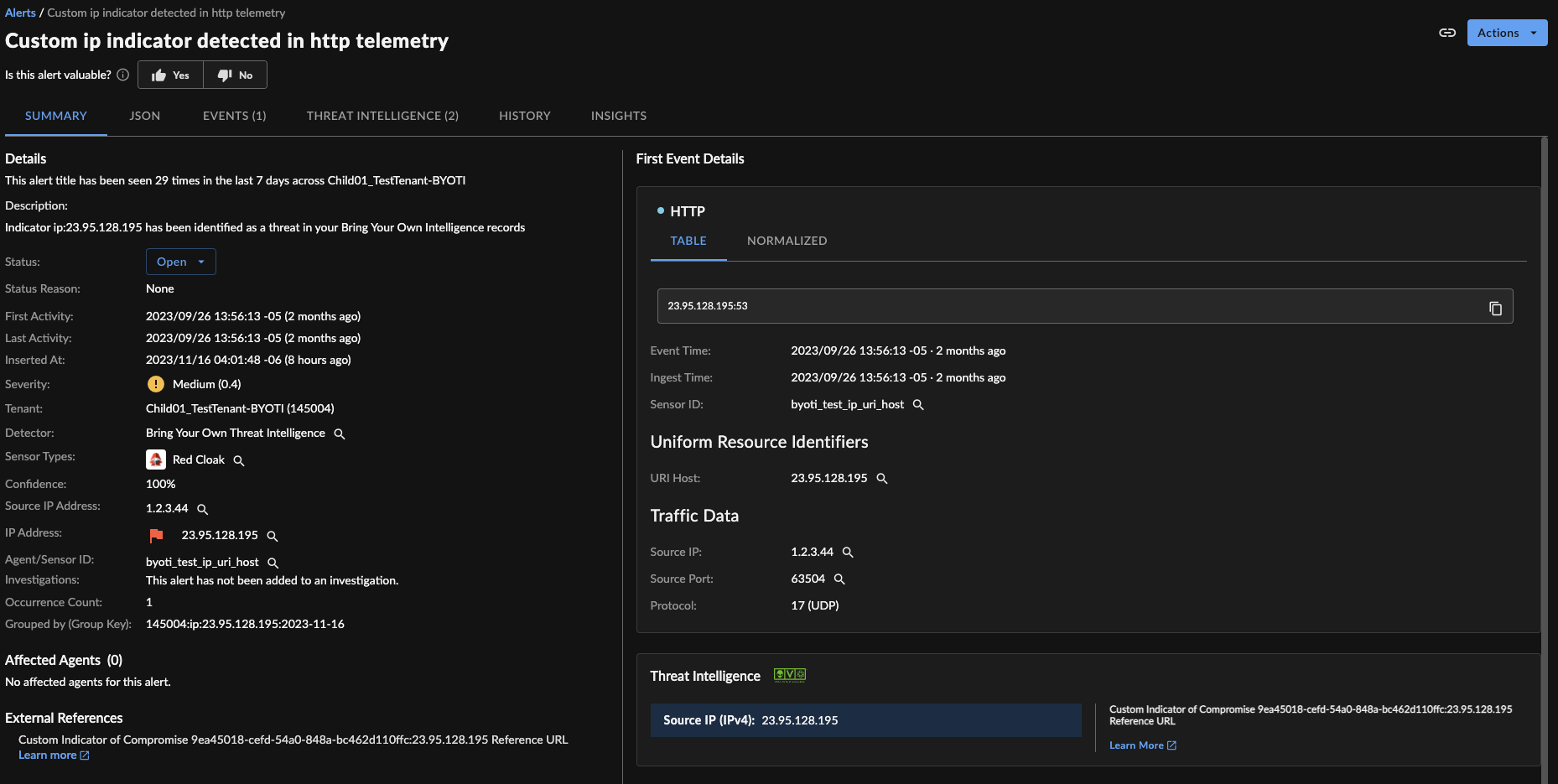

検知はXDR検知データベースおよび検知トリアージダッシュボードに送信されます。検知はエージェントID、センサーID、またはインジケーターごとにグループ化されます。

設定オプション🔗

この検知機は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されます。

MITRE ATT&CKカテゴリ🔗

MITREマッピングは、BYOTI機能に供給される脅威インテリジェンスサービスのシグネチャに基づいています。特定のマッピングについては検知内容をご確認ください。

検知機テスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。

よくある質問🔗

XDRに取り込むべき脅威インテリジェンスインジケーターの戦略はありますか?🔗

BYOTI検知機は、インジケーターが正規化されたテレメトリー内で検出された場合に検知を生成します。そのため、ノイズや誤検知を避けるためにも、ある程度の検証を経てアラートが必要な信頼できるインジケーターのみを登録することが重要です。

良質なインジケーターフィードは、一次観測に基づき、最新で陳腐化しておらず、高い信頼性があり誤検知が少なく、検知時に適切な対応ができるコンテキストを持っているべきです。既知のコマンド&コントロールドメインやIPの最近の観測例で、これらへの接続試行が侵害されたホストを明らかにする場合などは、アラート対象として良いインジケーターの例です。

重要

SSH、FTP、HTTP、その他の外部インターネットスキャナーは絶対に含めないでください。このアクティビティは外部公開インフラストラクチャに対して発生することが想定されており、このアクティビティに対してアラートを上げると非常にノイズが多くなります。

サードパーティで不正と判定されたインジケーターがCTUの脅威インテリジェンスに表示されないのはなぜですか?🔗

CTUは、自身の観測やテレメトリーに基づく不正インジケーターの一次情報源となることに注力しています。CTUは、すべてのインジケーターを検証・精査し、XDRが攻撃者の活動を特定することと、お客様にノイズを発生させないことのバランスを取れるようにしています。CTUは一部の信頼できるサードパーティインジケーターもインテリジェンスフィードに追加・処理・検証しますが、クラウドソース型インジケーターのフィード全体をそのまま取り込むことはありません。これらのインジケーターは多くの場合コンテキストが不足しており、検証が困難なためです。