ポートスキャンおよびブロードスキャン🔗

ポートスキャンおよびブロードスキャン検知器は、攻撃者がお客様の環境内の資産に対して、攻撃の機会となりうるオープンポートを探索しようとする試みを特定します。これらは、あるマシンから別のマシンへの接続を試み、接続が成功した場合、そのポートが開いていることを示します。

このアクティビティには2つのサブバージョンがあります。

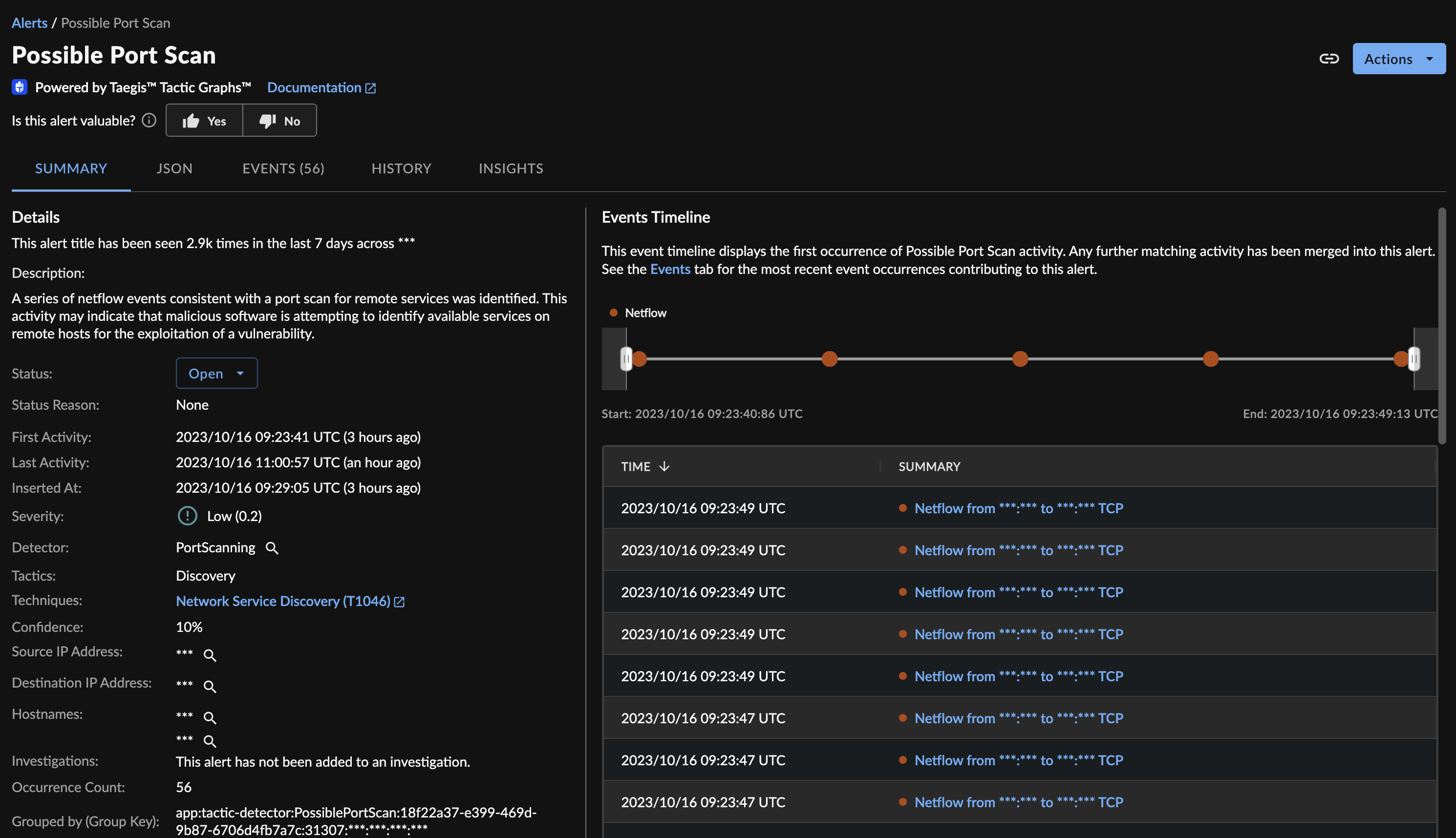

- ポートスキャン は、単一の資産上で多くの注目すべきオープンポートを探索します。

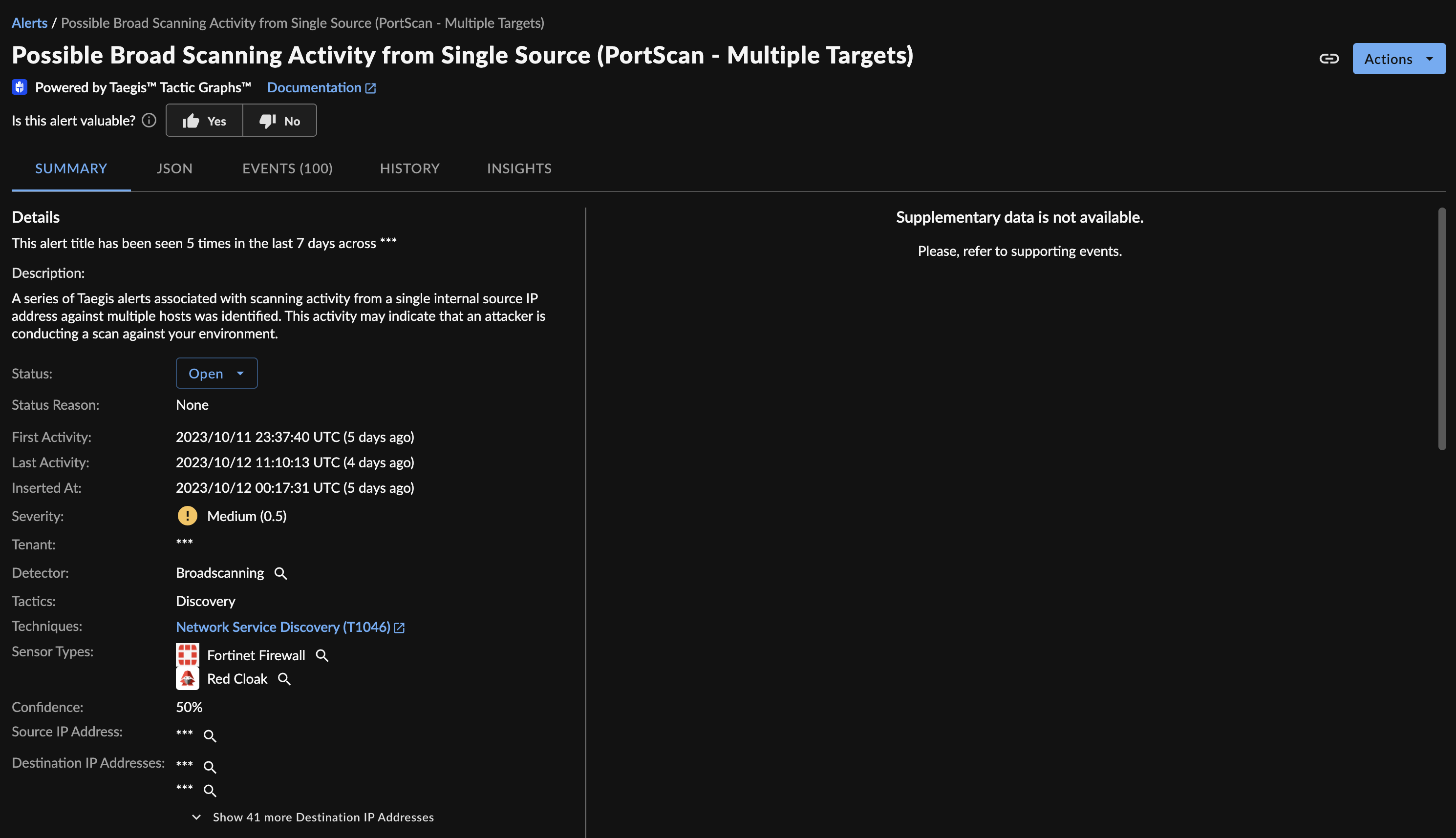

- ブロードスキャン は、多数の資産に対して多くのポートスキャン活動を探索します。

これらの検知器は、netflowデータのストリームを処理し、しきい値基準に一致するイベントの組み合わせを検出します。

要件🔗

この検知器には、以下のデータソース、インテグレーション、またはスキーマが必要です。

- Netflow

イベントは、以下の条件に一致するようにフィルタリングされます。

- ソースおよび宛先アドレスが内部またはループバックであること

- 重要な宛先ポートのセット

入力🔗

検知は、以下の正規化されたソースから得られます。

- Netflow

出力🔗

この検知器による検知は、XDR 検知データベースおよび検知トリアージダッシュボードに送信されます。

設定オプション🔗

この検知器は、必要なデータソースまたはインテグレーションがテナントで利用可能な場合、デフォルトで有効化されています。

MITRE ATT&CK カテゴリ🔗

- MITRE Enterprise ATT&CK - 偵察 - 被害者ネットワーク情報の収集。詳細は MITRE Technique T1590 をご参照ください。

- MITRE Enterprise ATT&CK - 偵察 - アクティブスキャン。詳細は MITRE Technique T1595 をご参照ください。

検知器テスト🔗

この検知機にはサポートされているテスト方法がありませんが、詳細検索を実行することで、この検知機から検出が発生したかどうかを確認できます。

注意

サポートされているテスト方法が利用できない場合でも、詳細検索を実行することで、該当するイベントが観測された場合にこの検知機から検出が発生したかどうかを確認できます。検索結果が0件であっても、検知機が動作していないことを示すものではありません。検知機に対する検索結果がない場合、単にその特定の攻撃がテナント内で観測されていないだけの可能性もあります。ただし、基盤となるデータが存在しないことを示している場合もあります。必要なスキーマがデータソースに提供されていること、およびそのスキーマに対応したデバイスタイプがサポートされていることを確認してください。

FROM detection WHERE metadata.creator.detector.detector_id='app:detect:portscanning'

FROM detection WHERE metadata.creator.detector.detector_id='app:detect:broadscanning'

参考情報🔗

- スキーマ